Рутокен и JaCarta: сравнение характеристик

Носители ключей электронной подписи JaCarta и Рутокен соперничают между собой на российском рынке. Сравниваем их функционал, преимущества и особенности.

Производители

Носители Рутокен производит компания «Актив» — крупный российский разработчик средств информационной безопасности, производитель электронных идентификаторов, электронных ключей и решений для защиты программного обеспечения.

Токены JaCarta производит компания «Аладдин Р. Д.», специализирующаяся на средствах двухфакторной аутентификации пользователей в корпоративных ресурсах, облачных сервисах и на веб-порталах.

Аппаратная криптография

Токены с аппаратной поддержкой электронной подписи и шифрования обеспечивают наиболее надёжное хранение сертификата. При работе закрытый ключ не покидает носитель, таким образом физическая защита конфиденциальной информации исключает вероятность компрометации данных даже при условии доступа посторонних лиц к хранилищу информации.

Носители ключей с поддержкой аппаратной криптографии представлены у обоих производителей сериями Рутокен ЭЦП и JaCarta ГОСТ.

Защищаемый объём памяти

Объём памяти носителей Рутокен и JaCarta зависит от конкретной модели токена. Следует помнить, что любой токен нуждается в некотором объёме свободной памяти, необходимой для работы с находящимися внутри него контейнерами электронной подписи.

Варианты объёмов доступной памяти:

- Rutoken: 32 — 128 Кб;

- JaCarta: 32 — 144 Кб.

Дополнительные опции

У некоторых видов токенов есть встроенная флеш-память, которая может использоваться для доверенной загрузки операционной системы и в качестве обычного флеш-накопителя для хранения дистрибутивов и любой информации. Флеш-память можно разбить на разделы, защищённые ПИН-кодом.

Носители Рутокен с содержанием дополнительной флеш-памяти и RFID-меткой доступны в виде отдельной позиции для заказа на официальном сайте. Токены JaCarta с дополнительным функционалом можно купить только после индивидуального согласования с менеджером.

Программное обеспечение и поддержка операционных систем

Компания «Аладдин Р.Д.» разработала единый PKI клиент, в котором есть все нужное программное обеспечение, утилиты и модули поддержки для работы с ключами различного функционала.

Драйверы и плагины для Рутокена нужно скачивать и устанавливать по отдельности. Некоторым моделям Рутокен (например, Рутокен Lite) вовсе не требуется инсталляция драйверов, ОС пользователя автоматически определяет их.

Большая часть Рутокенов совместима с распространёнными версиями Windows: Windows 10/8.1/8/7/Vista/XP, Windows Server 2012R2/2008R2/2003, а также Mac OS и GNU/Linux.

Перечень доступных ОС для работы JaCarta: Windows 10/8/8.1/7/Vista SP2/XP SP3, Windows Server 2012/2012R2/2008R2 SP1/2008 SP2/2003 SP2, Mac OS, GNU/Linux.

Поддержка ГОСТ-2012

С 1 января 2019 вводится в действие новый криптографический стандарт формирования квалифицированной электронной подписи — ГОСТ Р 34.10-2012. Для сертификатов ЭП, сформированных по ГОСТ-2012 необходимы ключевые носители, поддерживающие новый стандарт. Оба производителя USB-токенов предлагают пользователям модели носителей для сертификатов электронной подписи, сформированных по новому ГОСТу.

Компания «Актив» создала Рутокен ЭЦП 2.0 — серию носителей, подходящих для систем с наивысшими требованиями к информационной безопасности. Сфера их возможного применения включает документооборот с госсектором, дистанционное банковское обслуживание и работу в системе ЕГАИС.

«Аладдин Р. Д.» также выпускает USB-токены с реализацией нового российского криптографического алгоритма, среди которых JaCarta-2 SE.

Вывод

Сравнение двух популярных носителей от разных производителей показывает, что принципиальных отличий в их характеристиках и возможностях применения нет. То же касается и цен. Разница есть лишь в удобстве по настройке и эксплуатации, «Аладдин Р. Д.» выигрывает за счет программного модуля, который объединяет в себе все инструменты для работы с JaCarta.

uc.iitrust.ru

Рутокен, eToken и JaCarta. В чем разница?

Выбирая носитель, на котором будут храниться ключи электронной подписи, клиенту часто приходится сталкиваться, выбрать ли устройство с похожими функциями. eToken, JaCarta и Рутокен соперничают между собой на отечественном рынке. Какой же сделать выбор? Думаем, этот обзор окажет Вам помощь.

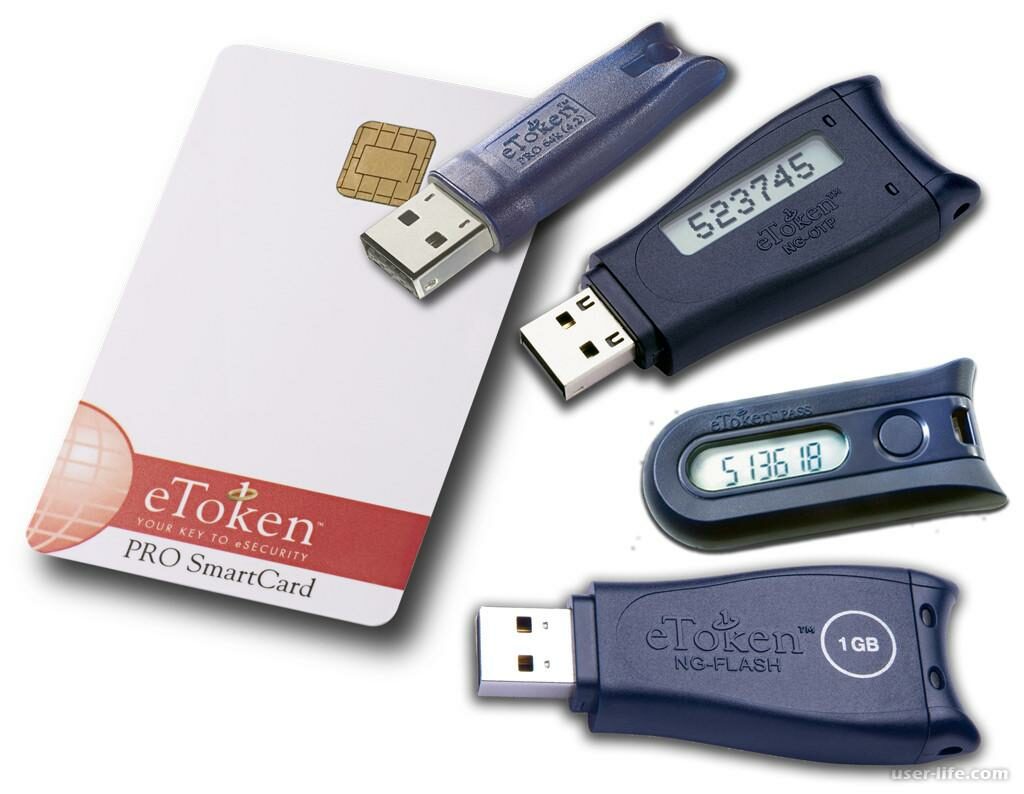

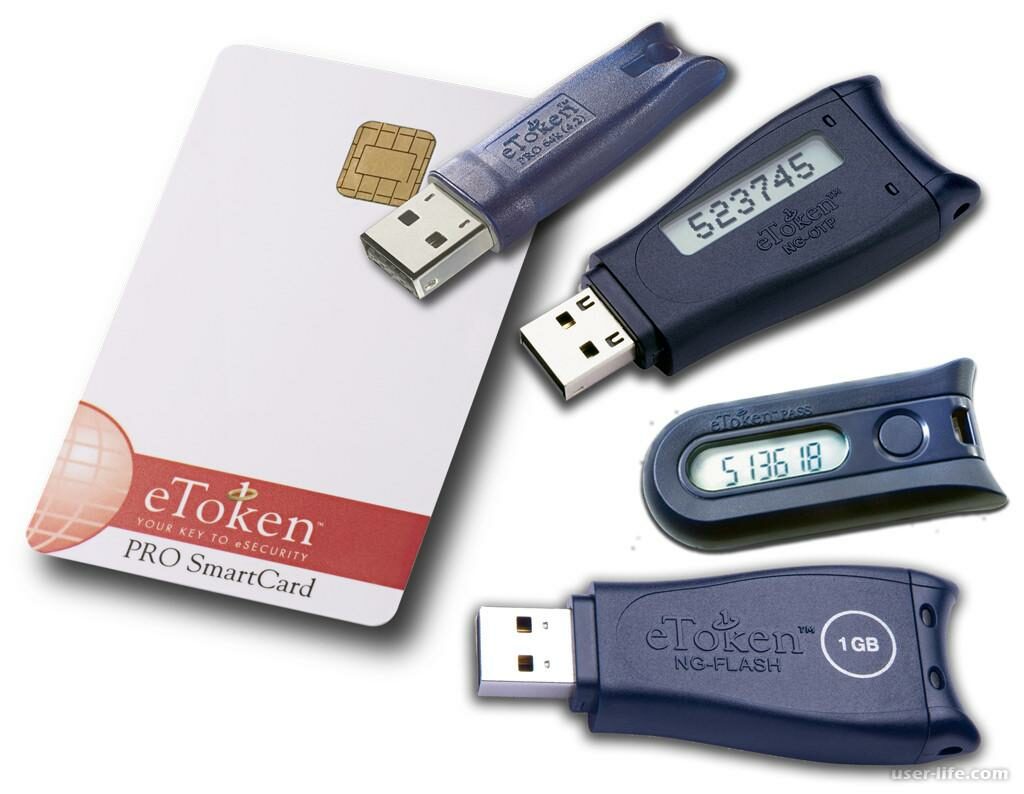

Производитель и внешний вид

Рутокен относится к продукции производителя «Актив». eToken и JaCarta на рынке России двигает компания «Аладдин Р.Д.». eToken имеет обыкновенную синюю расцветку корпуса, JaCarta — черный, а Рутокен — красный. Благодаря этому, даже неопытному пользователю не удастся спутать их. Хотя, заказывая крупную партию токенов, цвет и даже эмблема на корпусе могут быть подобраны в соответствии с пожеланиями клиента.

Аппаратная криптография

Защищаемый объем памяти

В основном все eToken-ы имеют стандартное число защищенного объема памяти: 72 килобайт, из этого числа, 47 килобайт отведены пользователю. Различные варианты Рутокена обладают защищенным объемом памяти, варьируемой от 32 до 128 килобайт. Но тут нужно оговориться — токен нуждается в некотором объеме свободной памяти, чтобы работать с находящимися внутри него контейнерами электронной подписи. Вследствие этого Рутокен полностью забит не будет. За счет этого, eToken способен вместить в себе пять контейнеров, а Рутокен от 3 до 25.

Стоимость токенов

Наиболее привлекательные по стоимости это Рутокены. JaCarta и eToken приблизительно равны по стоимости. Сравнивать стоимость на разнообразные токены вы можете, воспользовавшись нашим каталогом.

Дополнительные опции

Отдельные виды токенов имеют Flash-память, используемую в процессе автопуска приложений в результате подсоединения токена, доверенной загрузки ОС и в качестве обычного флеш-накопителя, который хранит дистрибутивы и индивидуальную информацию. Также Flash-память можно разбить на разделы, защищенные PIN-кодом.

Виды токенов с содержанием дополнительной флеш-памяти и RFID-меткой у Рутокенов на данный момент содержатся в отдельных позициях, так что Вы можете их «добавить в корзину» и вам придет счет на них, а вот токены Token и Jacarta с дополнительным функционалом должны быть согласованы в индивидуальном порядке согласованы с менеджером.

Необходимое программное обеспечение

Фирмой Аладдин Р.Д. разработан продукции единый PKI клиент, в котором есть все нужное программное обеспечение, утилиты и модули поддержки для функционирования с ключами разнообразного функционала. Для Рутокена драйвера и плагины нужно будет скачивать и инсталлировать по отдельности. Стоит отметить, что отдельным моделям, к примеру, Рутокен Lite, вовсе не требуется инсталляция драйверов, а происходит их определение за счет ОС в автоматическом режиме.

Поддержка операционных систем

Приобретая токен нужно убедиться, может ли он функционировать с системой, которая установлена на ПК. Львиная доля Рутокенов и eToken способна функционировать с такими разновидностями операционных систем как: Windows 2000 / XP / 2003/Vista/2008/7/2012/8 и Mac OS X и GNU/Linux. Перечень системы JaCarta покороче: Windows XP SP3/Vista SP2/7.

Исходя из сказанного, различия, которые имеются у eToken, JaCarta и RuToken не критичны, и все они способны послужить пользователю.

Подробнее про JaCarta

Всем известно, что в Джакарта токене нуждаются те, у кого есть желание подключения к ЕГАИС. Многим также известно где ее купить и ее стоимость. Однако не все имеют понимание того, как выглядит JaCarta и какое ее назначение в данной системе. Статья поможет подробнее разобрать этот необходимый элемент системы и обосновать ее необходимость в применении.

Чем же является JaCarta? JaCarta — новейшее поколение smart-карт, USB-, MicroUSB- и Secure MicroSD-токенов, благодаря которым можно проводить строгую аутентификацию, делать ЭП и в безопасности держать ключи, сертификаты. Называется JaCarta благодаря Java Card, т.е. в их основе положена Java. В токен входят чип smart-карты, на него наносится Java апплет и происходит закрывание ключа от записи. Впоследствии ключ начинает работать, в соответствии с заложенным Java апплетом функционалом, аналогичная же система применяется в ключах eToken.

Вследствие этого, JaCarta подразделяются на два главных вида JaCarta PKI и JaCarta ГОСТ.

PKI апплет дает возможность использования зарубежных криптографических технологий на токене, с хранением сертификатов ЭП и применять токены со smart-картами JaCarta PKI, чтобы усилить процесс авторизации в Windows и других системах.

Апплет ГОСТ осуществляет формирование ключей JaCarta, которые соответствуют 63-ФЗ и сохраняют с помощью токена ЭП квалифицированного типа с не удаляемым ключом подписи.

Важные особенности JaCarta:

- Наличие аутентификации.

- Наличие ЭП.

- Можно безопасно хранить важные данные.

63-ФЗ «Об электронной подписи» от 6 апреля 2011 года, установлено три типа ЭП с учетом задач, которые они решают и сфер использования:

- Электронная подпись простого типа. Имеет минимум защиты, к ней не предъявляют серьезных ограничений и требований в безопасности. Благодаря незамысловатости и удобству в основном используется в результате подтверждения финансовой транзакции.

- ЭП усиленная неквалифицированного типа. В ней применяются надежные криптографические алгоритмы, она может определять лицо, которое поставило подпись на документе, и обнаруживать корректировки в подписанном документе. Применяется в системах внутреннего типа, объединенных с PKI.

- ЭП усиленная квалифицированного типа. Эту подпись создают и проверяют сертифицированными средствами электронной подписи.

Как говорилось выше — существует несколько видов JaCarta, чтобы защищать персональную информацию и верифицировать электронную документацию. Однако, чтобы работать в ЕГАИС требуется одна версия JaCarta SE. JaCarta PKI/ГОСТ/SE — PKI-токен для создания квалифицированных ЭП усиленного типа и двухфакторной аутентификации в процессе доступа к защищаемой информации, безопасности хранимых ключей. С ее помощью оберегается передающаяся Вами информация о поступившем или проданном алкогольном товаре в ФСРАР. Ключ защищает вашу информацию от злоумышленников, которые могут продавать собственный контрафактный товар при помощи информации о Вашем оригинальном товаре.

Вывод — JaCarta требуется для ЕГАИС — это чуть ли не ключевой элемент, разработанный и созданный с целью охраны доступа к информации ЕГАИС. Отсутствие данного элемента привело бы к оголенности всей системы, и внедрять ее бы не было смысла.

proecp.ru

Разница и проблемы в токенах для ЕГАИС JaCarta, Рутокен, eToken

Поделитесь с друзьями:

Единая государственная автоматизированная система требует специфического подхода при использовании. Это вполне логично, ведь необходимо обеспечить высокий уровень безопасности для исключения случаев несанкционированного вмешательства в систему. Для данной цели часто используются токены, в которых криптографическая защита вшита на аппаратном уровне.

Например, смарт-карта JaCarta. С которой, на удивление, возникает много вопросов. Если возникла ошибка джакарта, то перейдите по ссылке. Автор статьи грамотно расписал, какие нюансы могут встретиться при использовании данного инструмента, какие проблемы могут возникнуть, конечно, решений не предложено, но каждая проблема весьма индивидуальна, потому универсальных методов попросту нет.

Типы токенов

Например, Рутокен, у него также вшиты на аппаратном уровне криптографические алгоритмы, что обеспечивает высокий уровень защиты продукта от взлома. Он предназначен для работы с электронными подписями, хранения сертификатов и из шифрования. При работе с государственными площадками используется довольно часто. Особенно популярен на тендерных площадках, потому что сайты госзакупок раньше отлично дружили только с Рутокен, конечно, не без костылей, но тенденция подобная наблюдалась.

Так выглядит Рутокен

При заказе ЭЦП многие компании предоставляют именно Рутокен. К сожалению, с драйверами для ЕГАИС также возникают проблемы. Наиболее распространенные:

Ошибка определения смарт-карты. Программа выдаст следующее: «Вставьте смарт-карту. Обнаружена смарт-карта, но она не может использоваться для текущей операции. Возможно, для используемой смарт-карты нет драйвера или сертификата». К сожалению, у такой ошибки может быть много причин, найти точные довольно трудоемко.

Ошибка при генерации RSA-ключей. В таком случае придется выполнить очистку ключей и повторную генерацию. Но не всегда это помогает.

Драйвера ЕГАИС отсутствуют. Возможные причины: ошибка установления драйверов, конфликт с другими криптографическими приложениями.

Вообще, на сайте много проблем, с которыми могут столкнуться обладатели Рутокен 2.0, перечислять можно долго и для решения каждой потребуется перебрать кучу действий.

eToken ничем особо не отличается, кроме производителя. На вид такая же флешка, но начинка несколько иная. Во-первых, eToken использует собственный процессор, который встроен непосредственно в качестве начинки смарт-карты, соответственно, шифрование и синхронизация могут выполняться постоянно. Например, многие банки используют eToken для данных целей. Постоянно обновляемый ключ со смарт-карты позволяет получить доступ к личному кабинету. При этом непосредственного подключения к компьютеру после синхронизации токена с кабинетом не требуется. Но для ЕГАИС все-равно потребуется разместить на устройстве ЕЦП, а для его считывания и последующего доступа в личный кабинет все равно понадобится установить драйвера.

Внешний вид eToken

К сожалению, проблемы аналогичные, к коим приводят неправильно установленные драйвера, ошибки электронных сертификатов, рассинхронизация ключа с ключом в приложении из-за сбоев. Лечится любая ошибка в зависимости от ситуации, универсальных решений нет.

Теперь перейдем к JaCarta. Фактически, это самое новое поколение USB-токенов. Соответствуют ГОСТ Российской Федерации. Позволяет работать как с отечественными, так и с зарубежными криптоалгоритмами.

Конечно, ключевым отличием является средства для создания усиленной квалифицированной электронной подписи. Это позволяет использовать ЭП наиболее широко, практически на всех площадках, ЕГАИС входит в их число.

Строгая двухфакторная аутенфикация доступна и на других смарт-картах. С проблемами JaCarata можете смело ознакомиться по ссылке в начале статьи. Их немало.

Что лучше?

Как видите, ничего не лучше. Все токены имеют определенные недостатки. Расскажу о причинах. Во-первых, Российские площадки заточены под устаревшую сетевую инфраструктуру. Например, на тендерные площадки без старенького IE до сих пор не зайдешь. И производители смарт-карт вынуждены с этим считаться.

Фактически, вся криптография и инфраструктура построена на устаревших принципах, и те проблемы, которые были ликвидированы благодаря развитию сетевых технологий, до сих пор остались в государственных приложениях.

Потому, ждать, что какой-то из токенов будет лучше, практически бессмысленно. Все производители находятся в плену замкнутого круга: для решения проблем нужно обновление инфраструктуры, но государственная машина в данном плане крайне неповоротлива.

К сожалению, пока рынок не будет заточен под новые технологии и постоянное развитие, ждать улучшения ситуации не приходится.

Оцените материал

workinnet.ru

Как выбрать токен? — cryptostore.ru

Токен — это специальное небольшое устройство, внешне похожее на USB-брелок, которое обычно используется для авторизации пользователя, защиты электронной переписки, безопасного удаленного доступа к информационным ресурсам. Если упростить, то токен — это USB-флешка, память которой защищена специальными криптографическими алгоритмами, где может храниться ценная информация. Обычно на токене хранят сертификаты электронной цифровой подписи (ЭЦП).

Что нужно учитывать при выборе токена?

1. Государственным организациям следует приобретать исключительно сертифицированные версии токенов и программного обеспечения

Вообще, использовать сертифицированные программные средства обязаны все государственные и негосударственные организации, работающие с так называемой «служебной информацией государственных органов». Также ряд других организаций обязаны использовать сертифицированные токены и программные продукты в соответствии с российским законодательством (например, организации, подпадающие под соответствующие требования «Закона о персональных данных»).

Поэтому стоит приобрести сертифицированный токен, даже если вы представляете негосударственную организацию. Разница в цене не так уж велика, а в будущем сертифицированные токены, возможно, помогут вам сэкономить: не придется их покупать, в случае, если вы подпадете под требования закона такого рода. Помните, что несертифицированные токены “превратить” в сертифицированные не получится — придется покупать новые.

2. Если приобретаете сертифицированные токены — не забудьте приобрести медиакит

Медиакит — это диск с заведомо корректным программным обеспечением для работы токена и комплект документации. По требованиям законодательства, необходимо иметь хотя бы один на компанию, где используются сертифицированные ключи. Медиакит нужен, чтобы быть уверенным, что программное обеспечение, которое вы используете с вашими токенами, не было изменено злоумышленниками. Ну и, конечно, показать этот медиакит проверяющим органам, в случае проведения проверки.

3. Если хотите хранить больше одного сертификата на токене — убедитесь, что места на токене хватит

У каждого токена есть объем памяти, который пользователь может использовать для хранения сертификатов ЭЦП или иной информации. Обычно объемы памяти токенов бывают от 32Кб до 128Кб. Для того чтобы примерно оценить, сколько вместится сертификатов электронной подписи на токен, считайте, что один сертификат занимает 4-10Кб. Таким образом, например в токен с 32Кб памяти вместится примерно 3-8 сертификатов.

4. Токены с пометками ЭЦП или ГОСТ — могут помочь сэкономить на приобретении криптопровайдера

Обычно для нормального использования токена вам потребуется приобрести криптопровайдер (чаще всего это КриптоПро CSP), однако токены с пометкой ЭЦП выгодно отличаются от стандартных токенов. В такие токены уже встроена криптография, и покупать криптопровайдер вам уже не будет нужно, а это существенная экономия. Но нужно быть внимательным: ваше программное обеспечение для электронной подписи должно поддерживать работу с такими токенами. Протокол для взаимодействия с такими токенами называется PKCS ♯11, поэтому ищите такое упоминание в описании вашей программы.

Например, программа КриптоАРМ будет поддерживать работу с такими токенами начиная с версии 5.0, выход которой планируется в начале 4 квартала 2013 года.

5. Для ЕГАИС нужны специальные токены

Для авторизации и работы с ЕГАИСподходят следующие модели токенов:

6. Драйвера для eToken с поддержкой Microsoft Windows 8/10

При использовании токенов марки eToken в операционных системах Microsoft Windows 8/10 необходимо установить пакет драйверов и дополнительных утилит SafeNet Authentication Client

cryptostore.ru

Базовые технологии / Технологии / Рутокен

На первый взгляд, PIN-код и пароль очень похожи, но это не так. Пароль обязательно должен быть сложным, только тогда он защитит вас от злоумышленников. PIN-коду не обязательно быть сложным. Почему так, давайте разберемся.

Как подбирают пароли

Стойкость пароля — это способность противостоять угадыванию с помощью специальных программ. Эти программы систематически перебирают все возможные комбинации символов до тех пор, пока не будет найдена правильная.

Такой перебор может занять очень много времени, поэтому злоумышленники сначала запускают подбор по парольным базам. Однако такой метод сработает только в том случае, когда кто-то использовал обычное слово или часто используемые сочетания в качестве пароля. Поэтому задача «сильного» пароля — настолько усложнить взломщику жизнь, чтобы он потерял интерес к цели и переключился на другую, более доступную мишень.

Стойкость пароля определяется его длиной, непредсказуемостью и уникальностью.

Эксперты из Национального института стандартов и технологий США (NIST) в документе, рассматривающем разнообразные аспекты безопасности цифровых профилей, утверждают, что пароли повышенной сложности (стойкие к перебору) должны состоять минимум из 8 символов, цифр, букв в разных регистрах и служебных символов, чтобы иметь хорошую стойкость.

NIST о длине паролей: «…SHALL be at least 8 characters in length if chosen by the subscriber.» Раздел 5.1.1.1.

Verifiers SHOULD offer guidance to the subscriber, such as a password-strength meter, to assist the user in choosing a strong memorized secret. Раздел 5.1.1.2.

Почему PIN-код лучше пароля

Преимущества PIN-кода в сравнении с паролем связаны не только с его длиной или сложностью, но и с принципом работы.

PIN-код, в отличие от пароля, не обязан быть длинным и случайным. Он привязан к смарт-карте или токену, а это значит, чтобы воспользоваться PIN-кодом, злоумышленнику придется физически получить устройство в распоряжение.

Недостатки в длине или случайности PIN-кода компенсируются требованием физического владения устройством и ограничениями на перебор PIN-кода. После определенного количества неудачных попыток ввода PIN-кода Рутокен блокируется до момента его разблокировки Администратором. Таким образом операционная система Рутокен защищает от множества известных и потенциальных атак, в том числе от атак методом подбора PIN-кода.

Мы рекомендуем для защиты информации низкой и средней степени секретности использовать PIN-коды, состоящие не менее чем из 6 цифр.

Математически высчитать вероятность угадывания довольно просто.

Вероятность угадывания PIN-кода: P= i / mn, где:

- i — число попыток угадывания,

- m — число возможных символов на позиции,

- n — число позиций в PIN-коде.

К примеру, если PIN-код состоит из 6 цифр, то n = 6, m = 10 (каждая цифра имеет значение от 0 до 9). Тогда число возможных комбинаций mn = 106 = 1 000 000. Если количество неудачных попыток ввода PIN-кода, i = 10, то вероятность его угадывания составляет 0,0001%.

Если исключить самые очевидные комбинации (11111, 123456, 123123, дату рождения, телефонный номер), то вероятность угадать PIN-код, состоящий из 6 цифр, со стандартными ограничениями в 10 попыток, составляет 0,0001%. Такая вероятность угадывания считается достаточно хорошей для обеспечения личной безопасности и широко применяется в финансовой сфере. Например, стандартная длина PIN-кода банковской карты составляет 4 символа при трех попытках подбора.

Подведем итог:

- Чтобы пароль был безопасным, он должен быть сложным. Если он сложный, то его трудно запомнить. Поэтому программы-запоминалки паролей еще никогда не были так популярны. Но нельзя забывать, что они защищаются точно таким же паролем.

- PIN-код может быть простым для запоминания, в сочетании с использованием токена или смарт-карты. Их конечно надо будет держать при себе. Карту легко хранить с обычным пропуском или использовать вместо него. Токен можно носить как брелок. А если оснастить токен RFID-меткой, то его можно использовать как электронный ключ от двери.

www.rutoken.ru

Справочник анонима. Как работают токены аутентификации и в чем их отличия от паролей

Содержание статьи

Мы все окружены паролями, одноразовыми кодами, ключами и токенами, но не всегда знаем об их существовании. Они каждую минуту обеспечивают безопасность наших аккаунтов и данных. Однако нам с тобой важно знать, как именно устроены самые базовые механизмы защиты информации. Один из них — это токены аутентификации, которые повышают надежность защиты данных и при этом не мешают комфортно пользоваться сервисами.

Справочник анонима

Статьи из этого цикла публикуются бесплатно и доступны всем. Мы убеждены, что каждый имеет право на базовые знания о защите своих данных.

Другие статьи цикла:

Если для тебя эти материалы тривиальны — отлично! Но ты сделаешь доброе дело, отправив ссылку на них своим друзьям, знакомым и родственникам, менее подкованным в технических вопросах.

Подписываемся под данными

И людям, и программам нужно знать, что данные были созданы доверенным источником и остались неизменными. Для этого была придумана технология генерации специального хеша (подписи), который подтверждает целостность информации и достоверность ее отправителя/создателя. Для создания этой самой подписи используется схема из нескольких шагов, цель которых — защитить данные от подделки.

Схема генерации HMAC (hash-based message authentication code), кода аутентификации сообщений с использованием хеш-функцииАлгоритм хеширования может меняться, но суть этого подхода проста и неизменна: для подтверждения целостности сообщения необходимо снова найти подпись защищаемых данных и сравнить ее с имеющейся подписью.

Придумываем коды доступа

Люди, которые придумали двухфакторную аутентификацию, по всей видимости, руководствовались принципом «одна голова хорошо, а две — лучше». И действительно — два пароля точно безопаснее одного. Но пароли, которые отправляет сайт в SMS, нельзя назвать абсолютно защищенными: сообщение чаще всего можно перехватить. Другое дело — специальные приложения для аутентификации, они нацелены на полную защиту всего процесса входа пользователя в аккаунт. Именно их мы сейчас с тобой и разберем.

Создание безопасных одноразовых паролей состоит из двух этапов:

- Первичная настройка — включение двухфакторной аутентификации.

- Использование пароля — непосредственный ввод кода и отправка для проверки.

В таком случае пользователь с помощью приложения, доступного на любом устройстве, сможет генерировать коды в соответствии со всеми стандартами.

Первоначальная настройка приложения заключается в обмене секретным ключом между сервером и приложением для аутентификации. Затем этот секретный ключ используется на устройстве клиента, чтобы подписать данные, которые известны и серверу, и клиенту. Этот ключ и служит главным подтверждением личности пользователя при вводе пароля на сервере.

На самом деле весь секрет — последовательность из случайных символов, которые закодированы в формате Base32. Суммарно они занимают не меньше 128 бит, а чаще и все 190 бит. Эту последовательность и видит пользователь как текст или QR-код.

Так выглядит код QR для обмена секретомТот же самый секрет, только текстом

Как приложение создает одноразовые коды? Все просто: приложение с помощью ключа хеширует какое-то значение, чаще всего число, берет определенную часть получившегося хеша и показывает пользователю в виде числа из шести или восьми цифр.

С самого начала для этого числа разработчики использовали простой счетчик входов. Сервер считал количество раз, которое ты заходил, например, на сайт, а приложению было известно, сколько раз ты запрашивал одноразовый пароль. Именно это значение и использовалось для создания каждого следующего одноразового кода. В современных приложениях вместо счетчика берется текущее время — и это намного удобнее для пользователя: счетчики входов часто сбивались, и их приходилось настраивать заново.

Теперь давай попробуем посчитать код для авторизации самостоятельно. Для примера представим, что мы решили прямо в Новый год опубликовать фотографию красивого фейерверка и, чтобы это сделать, нужно войти в свой аккаунт, а значит, нам не обойтись без одноразового пароля.

Возьмем время празднования Нового года в формате UNIX (1577811600000) и посчитаем порядковый номер нашего пароля: поделим на 30 секунд — 52593720. Воспользуемся нашим секретом и вычислим хеш — по стандарту RFC 6238 это функция SHA-1:

$ echo -n '52593720' | openssl sha1 -hmac 'QWERTYUI12345678'

e818e7f3efcb625658c603b08b12522f1e4d160a

Не забудь про аргумент -n для команды echo, чтобы в ее выводе не было ненужного перевода строки, иначе хеш будет другим.

Теперь дело за малым: нужно получить шесть цифр, которые мы и будем отправлять на сервер при авторизации. Возьмем последние четыре бита хеша — сдвиг, — это будет число a, или 10. Именно по этому сдвигу расположен наш код, который пока в виде байтов, — 03b08b12 = 61901586. Отбросим все цифры этого числа, кроме шести последних, и получим наш новенький, готовый к использованию одноразовый код — 901586.

Входим в приложение

Ни одно современное приложение не спрашивает пароль у пользователя постоянно, поскольку пользователей это раздражает. Именно поэтому разработчики и ученые-криптографы придумали токены, которые могут заменить собой пару логин — пароль. Перед учеными стояла задача не столько скрыть какую-то информацию, сколько создать общий стандарт для ее хранения и подтверждения ее надежности. Для всего этого была придумана технология JSON Web Token (JWT).

Как работает JWT?

Если есть данные, достоверность которых следует подтвердить, нам надо подписать их секретным ключом, используя HMAC. Для этого применяется такой же способ хеширования, что и для одноразовых паролей, только вместо шести цифр берется весь хеш целиком. Единственная разница — это сам алгоритм хеширования: в таких токенах SHA-1 считают слишком коротким и небезопасным, поэтому обычно используют SHA-256.

Главная задача JWT — подтверждение личности создателя токена и сопутствующих данных. Обычно содержимое токена — логин или другой идентификатор пользователя.

Давай попробуем создать свой токен. Продолжим нашу маленькую историю с публикацией фотографии фейерверка в соцсети: мы ввели одноразовый пароль, сервер подтвердил нашу личность и хочет выдать токен, чтобы мы смогли с его помощью открыть наше приложение.

Любой токен состоит из трех частей: заголовка со служебной информацией, данных и подписи. Так как стандартом безопасности считается SHA-256, то мы запишем его в наш заголовок.

{

"alg": "HS256"

}

Внутри самого токена будет храниться информация об идентификаторе аккаунта, в который мы только что вошли.

{

"user_id": 123456

}

Закодируем наши данные и заголовок в Base64 и соединим их через точку. Это делается, чтобы безопасно пересылать данные через HTTP: eyJhbGciOiJIUzI1NiJ9.eyJ1c2VyX2lkIjogMTIzNDU2fQ. Теперь, зная и данные, и заголовок, мы можем посчитать ее хеш, который содержит наш пароль — строку QWERTYUI12345678.

$ echo -n 'eyJhbGciOiJIUzI1NiJ9.eyJ1c2VyX2lkIjogMTIzNDU2fQ' | openssl sha256 -hmac 'QWERTYUI12345678'

e0a6b48a961ee3fc7eb38afcdb1a8ef22efb0572e1d5333b85db2aa66919e98e

Этот хеш нам тоже надо перевести в кодировку Base64 и затем присоединить к уже имеющейся строке из заголовка и данных: eyJhbGciOiJIUzI1NiJ9.eyJ1c2VyX2lkIjogMTIzNDU2fQ.4Ka0ipYe4/x-s4r82xqO8i77BXLh2TM7hdsqpmkZ6Y4 — это и есть наш токен. Можно пользоваться!

Заключение

Теперь ты знаешь, что происходит каждый день, когда ты открываешь браузер и заходишь в какой-нибудь веб-сервис. Понимая, как это работает, ты сможешь лучше защитить свои данные, а возможно, даже решишь применить какой-то из этих методов в своих разработках.

xakep.ru

Рутокен Lite / Все продукты / Продукты / Рутокен

Что такое Рутокен Lite

Устройства Рутокен Lite — это защищенные носители закрытых ключей электронной подписи для электронного документооборота. На ключевом носителе Рутокен Lite можно хранить секретные ключи или цифровые идентификаторы и считывать их при необходимости по предъявлении пользователем PIN-кода.

Рутокен Lite обеспечивает двухфакторную аутентификацию в компьютерных системах безопасного использования квалифицированной электронной подписи и защиту от несанкционированного доступа. Для успешной аутентификации требуется выполнение двух условий: знание пользователем уникального пароля — PIN-кода и обладание им уникальным предметом — самим устройством. Это обеспечивает гораздо более высокий уровень безопасности по сравнению с традиционным доступом по паролю.

Простота и удобство

Многие программные и аппаратные СКЗИ, а также другие приложения в области информационной безопасности не предусматривают использования криптографических возможностей современных токенов. Однако при этом нуждаются в защищенных средствах для хранения ключевой информации. Такие средства хранения должны быть существенно надежнее и безопаснее флэшек или реестра Windows, но экономичнее токенов с полным набором криптографических возможностей. В данном случае кроме безопасности пользователям важны надежность носителя и простота в установке и настройке.

Электронные идентификаторы обычно используются в комплексе с соответствующими программно-аппаратными средствами. Рутокен Lite поддерживает основные промышленные стандарты, что позволяет без труда использовать его в уже существующих системах информационной безопасности.

Для работы с Рутокен Lite используется CCID драйвер, уже входящий в состав современных операционных систем, а также не требуется установка какого-либо дополнительного программного обеспечения, кроме тех СКЗИ и приложений, которые должны с ним работать.

www.rutoken.ru