PHP Redirect Hack — перенаправление веб-сайта PHP на другие сайты

Ваш веб-сайт PHP перенаправляет пользователей на какой-то вредоносный веб-сайт? Это может быть случай взлома перенаправления PHP. Взлом перенаправления PHP — один из наиболее часто используемых взломов на веб-сайтах PHP. В этом взломе пользователи перенаправляются на множество вредоносных веб-сайтов, от контента для взрослых до продавцов контрафактной продукции. Обычно намерение хакера, стоящего за этой вставкой вредоносного кода, состоит в том, чтобы получить доход от рекламы или показы.

Однако большинство этих вредоносных веб-сайтов также могут причинить вред вашим пользователям. Их можно обмануть, чтобы раскрыть конфиденциальную информацию, нажать на вредоносную рекламу, загрузить вредоносное ПО и так далее. В лучшем случае вы потеряете трафик на сайт, а ваш клиент потеряет свое время и доверие к вашему сайту.

Связанное руководство — Полное руководство по удалению вредоносных программ PHP

Иногда опытный хакер маскирует перенаправление от владельца веб-сайта.

Тем не менее, в большинстве случаев ваш веб-сайт выглядит так после того, как его взломал перенаправление PHP.

Примеры взлома перенаправления; Источник: AstraНо как узнать, что ваш сайт подвергается атаке во всех других случаях перенаправления? И как это исправить? Именно об этом мы сегодня и поговорим в этой статье.

Во-первых, давайте разберемся с различными типами взлома перенаправления PHP.

Ежедневно взламываются 30 000 веб-сайтов. Ты следующий?

Защитите свой веб-сайт от вредоносных программ и хакеров с помощью Защиты веб-сайта, пока не стало слишком поздно.

Начало работы

Бесплатная пробная версия на 7 дней

Типы взлома PHP с перенаправлениемСуществуют различные типы взлома перенаправления, которые могут создать проблемы для вашего сайта. Вот наша тройка лидеров:

1.

Перенаправление для конкретного устройства s

Перенаправление для конкретного устройства sНекоторые из перенаправлений действуют иначе на компьютере, чем на телефоне. Есть вероятность, что вы даже не увидите, как сайт перенаправляется на мобильный телефон. Все сводится к типу внедренного вредоносного ПО, который определяет, на каких устройствах оно работает.

2.

Взлом с помощью push-уведомленийИногда взломанный веб-сайт может отображать push-уведомления, которые, в свою очередь, перенаправляют пользователей на вредоносный веб-сайт. Это один из наиболее распространенных способов взлома PHP с перенаправлением.

3.

Перенаправление по географии Когда определенные хакеры хотят нацелиться на посетителей из определенной географии, веб-сайты перенаправляются только в указанной географии. Это означает, что если город А находится в хит-листе, пользователи города Б могут вообще не столкнуться с перенаправлением или вообще быть перенаправлены на другую ссылку.

Некоторые владельцы узнают о взломе только тогда, когда клиенты начинают жаловаться на попадание на незнакомые сайты. Вот как это тонко. В таком сценарии становится очень важно увидеть возможные области, на которые может повлиять взлом перенаправления PHP, и что позволяет такому взлому иметь место.

Способы взлома PHP RedirectСуществуют различные причины, которые могут привести к перенаправлению вашего веб-сайта. Некоторые из них обсуждаются ниже:

1.

Путем вставки вредоносного JavaScriptХакеры могут включить вредоносный скрипт в записи JavaScript вашего веб-сайта, что приводит к перенаправлению, известному как взлом перенаправления PHP. Вы можете определить сценарий, который выполняет все эти вредоносные перенаправления, и сделать перенаправление вашего веб-сайта бесплатным. Вот как выглядит вредоносный JavaScript:

Источник изображения: Astra2.

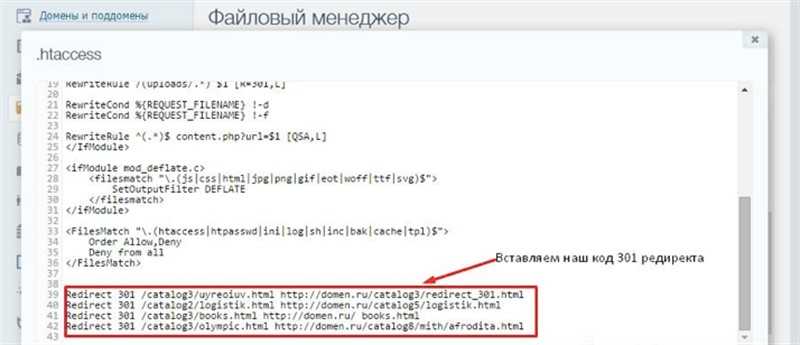

Путем заражения файлов .htaccess путем вставки вредоносного кода Плагины безопасности, как правило, игнорируют файлы . htaccess, чем и пользуются злоумышленники. Вредоносный код добавляется в файлы .htaccess, которые выглядят как любой другой нормальный код. Он расположен таким образом, что его трудно найти, что усложняет удаление.

htaccess, чем и пользуются злоумышленники. Вредоносный код добавляется в файлы .htaccess, которые выглядят как любой другой нормальный код. Он расположен таким образом, что его трудно найти, что усложняет удаление.3.

Путем взлома панели администратораПлохо проверенные веб-сайты могут иметь уязвимости, которые могут привести к повышению привилегий. Хакеры используют эту уязвимость и добавляют себя в качестве администраторов-призраков на ваш сайт. Эти привилегии доступа позволяют им создавать бэкдоры и выполнять взлом PHP с перенаправлением.

5-этапный взлом PHP redirect процесс удаленияМы ненавидим видеть, как ваш бизнес страдает из-за чего-то, чего можно было легко избежать. По той же причине, вот пять вещей, которые вы можете сделать, чтобы выбраться из «взломанной» зоны.

1.

Просканируйте свой сайт Вы можете просканировать свой сайт вручную или обратиться за помощью к специалисту. Позволить экспертам делать свою работу — самый простой способ сделать это.

Позволить экспертам делать свою работу — самый простой способ сделать это.

Если вы планируете сканировать свой веб-сайт самостоятельно, вы можете использовать безопасные сканеры, доступные в Интернете. Это также поможет вам получить краткий список некоторых вредоносных кодов, обнаруженных на вашем веб-сайте.

2.

Проверить наличие новых администраторовВойдите в панель администратора и посмотрите, есть ли новые пользователи, которых вы не знаете. Если это так, удалите неизвестные учетные записи и немедленно измените все пароли.

Если вы используете WordPress и у вас нет требований к функции «Любой может зарегистрироваться», лучше всего отключить ее. Пока вы это делаете, также установите «Роль нового пользователя по умолчанию» на «Подписчик».

3.

Поиск вредоносных ссылок в вашей базе данныхВаша база данных также может быть источником перенаправления PHP-хака. Чтобы проверить это, войдите в PhpMyAdmin и выполните поиск по следующим словам:

- Сделайте резервную копию файлов и баз данных вашего сайта.

- Войдите на свой сервер

- Поместите вредоносные файлы в карантин

- Отредактируйте файлы, которые вы идентифицировали

- Удалите обнаруженный вами бит вредоносного ПО. Удалите весь файл, если он заражен.

- Используйте команды find & sed Linus через SSH для выявления нескольких зараженных файлов. Например, find /path/to/your/folder -name «.js» -exec sed -i «s//ReplaceWithMalwareCode*//n&/g» ‘{}’ ;

- Убедитесь, что все файлы и базы данных не заражены.

- Очистить кеш веб-сайта.

- Убедитесь, что проблема с перенаправлением решена.

Несмотря на то, что эти шаги могут помочь вам очиститься после взлома перенаправления PHP, будьте особенно осторожны с этими изменениями, поскольку их нельзя отменить.