Webcom Performance – агентство перфоманс маркетинга с 23-годами опыта

Webcom Performance – агентство перфоманс маркетинга с 23-годами опытаСтолкнулись со следующими трудностями?

Есть сайт, а клиентов с него нет?

Переходы есть, а заявок с сайта нет?

Хотите рекламу в интернете, но не знаете с чего начать?

Нужно повысить узнаваемость нового бренда?

Реклама крутится, но не знаете, насколько эффективно?

Мы знаем, как решить ваши задачи!

-

Анализ конкурентов

Мы проведем детальный анализ текущей ситуации в интернете и оценим сильные и слабые стороны ключевых игроков рынка

-

Подготовка сайта

Мы проведем детальный анализ сайта в целом.

Определим, адаптирован ли сайт для продвижения в интернете и выявим ошибки, препятствующие достижению желаемых бизнес-результатов

Определим, адаптирован ли сайт для продвижения в интернете и выявим ошибки, препятствующие достижению желаемых бизнес-результатов -

Анализ аудитории

Мы определим наиболее эффективные рекламные каналы, которые привлекают больше целевой аудитории на сайт -

Комплексное продвижение

Изучив аудиторию, определив эффективные рекламные каналы, мы подготовим комплексную стратегию продвижения с оптимальным набором инструментов цифрового маркетинга, нацеленную на увеличение присутствия бизнеса в сети и рост продаж

Для комплексного продвижения бизнеса мы будем использовать микс инструментов digital-маркетинга

Контекстная реклама

Поисковый маркетинг

Видеореклама в интернете

Реклама в социальных сетях

Мобильная реклама

Реклама мобильных приложений

Ремаркетинг/ ретаргетинг

Веб-аналитика

Аудит сайта

Медийная реклама

Копирайтинг

Обучение

Все инструментыНаш 23-летний опыт и экспертиза

позволяют предложить конкретные решения для продвижения бизнесов и услуг в различных сферах

Красота и

здоровьеАвтомобильные

дилерыСтроительные

организацииМебель и

окнаТуристические

услугиБанки и

страхованиеЮридические

услугиРестораны и

кафеМедицинская

тематикаАгентства

недвижимости

Среди тысяч наших клиентов

в разные годы сотрудничества:

Перейти в портфолиоИстории успешного сотрудничества

Ив роше

Проблемы, с которыми пришел клиент:

- Небольшое количество переходов с контекстной рекламы

- Уход посетителя с сайта без совершения целевого действия (покупки/звонка)

- Низкая осведомленность об акциях и скидках

Что мы предприняли:

Настроили сценарии — показы специфических рекламных сообщений для пользователей, совершивших определенное действие на сайте

Результат:

Количество переходов +75%

Количество вернувшихся пользователей +10%

Стоимость перехода -30%

Конверсия +21%

Мегатоп

Проблема, с которой пришел клиент:

- Низкая осведомленность пользователей о новых товарах, скидках.

- Низкая осведомленность пользователей о новых товарах, скидках.

Что мы предприняли:

Оптимизировали продвигаемые страницы согласно ключевым фразам: написали тексты, составили заголовки.

Результат:

Количество посещений раздела «Магазины» +42%

Количество новых пользователей +39%

Рост трафика из поисковых систем +43%

Намас-м

Бизнес-задача, с которой обратился клиент:

- Микроконверсии: копирование контактов, просмотр pdf прайс-листа

- Макроконверсии: скачивание pdf прайс-листа

Что мы предприняли:

Запустили тестовую рекламную кампанию, собрали ключевые запросы и минус-слова, использовали все доступные расширения.

Результат:

CTR по итогам рекламной кампании в Google 15%

Показы не опускались ниже позиции 2.1

Рекламный трафик от всего входящего трафика 13%

Максимально возможное количество целевых кликов

Бизнес-задача, с которой обратился клиент:

- Необходимость понять свою целевую аудиторию

- Повышение конверсии сайта

- Выработка маркетинговой стратегии для офлайн-продвижения

Что мы предприняли:

Доработали сайт для запуска рекламы, оптимизировали работу его мобильной версии.

Адаптировали продвижение под интересы целевой аудитории.

Адаптировали продвижение под интересы целевой аудитории.Результат:

В 17 раз вырос брендовый спрос по названию магазина

В 2,5 раза выросла конверсия на мобильных устройствах

Доля визитов с мобильных устройств выросла до 50%

17 магазинов было открыто к декабрю 2018 года

Бизнес-задача, с которой обратился клиент:

- Увеличение продаж продукта

- Формирование осведомленности о бренде

- Формирование потребности и желания покупки

Что мы предприняли:

Выбрали интересы и темы, которые напрямую связаны с косметической тематикой, расширили таргетинг на косвенные интересы и темы.

Результат:

Коэффициент просмотра увеличился в 1,5 раза

Количество переходов на сайт увеличилось в 2 раза

Интересы:

CTR = 1,7% VTR = 46,6%Темы:

CTR = 10,3% VTR = 42,8%

Мелочь, но приятно

Что о нас говорят клиенты

За время сотрудничества компания проявила себя как ответственный исполнительный и клиентоориентированный подрядчик.

Webcom Group готова гибко адаптироваться под требования заказчика, создавая качественный и отвечающий потребностям бизнеса

продукт.

Webcom Group готова гибко адаптироваться под требования заказчика, создавая качественный и отвечающий потребностям бизнеса

продукт.Вареникова Екатерина Сергеевна, Начальник Управления маркетинга ЗАО «МТБанк»

Компания ТЧУП «Косметика Плюс», благодарит вас за помощь в продвижении сайта интернет-магазина «Ив Роше» и эффективной рекламе в интернете, что положительно сказывается на повышении посещаемости.

Савченко Ольга Викторовна, Заместитель директора по сети «Ив Роше»

Мы будем рекомендовать Webcom Group своим партнёрам, как надёжную и профессиональную команду, обладающую огромным опытом в области оптимизации и продвижения сайтов.

Гамезо Андрей Петрович, Директор ООО «Алютех Инкорпорейтед»

За время сотрудничества компания зарекомендовала себя как компетентный и надежный партнер, хотим отметить высокий профессионализм команды специалистов и оперативность выполнения работ.

Булаш Николай Александрович, Руководитель коммерческого департамента СООО «МТС»

Задачи, которые мы доверили Webcom Group, выполняются качественно и своевременно. Наш ydachnik.by стал гораздо популярнее, благодаря слаженной работе Вебком Групп!

Сергей Кишко, Директор ООО «Акватехнологии»

Вместе как одна большая команда мы решаем нестандартные задачи, которые ставит перед собой наш бизнес. Опыт команды «Вебком Групп» позволяет решать их самыми креативными способами, укладываясь в сроки и исполняя договоренности.

Рекомендуем компанию «Вебком Групп» как надежного подрядчика по продвижению в сети Интернет.

Александр Владимирович Лиходиевский, Руководитель отдела интернет-продвижения ЗАО «ПАТИО»

Импортер компании Volkswagen благодарит сотрудников компании за качественное обслуживание, оперативное реагирование и желание помочь в любой ситуации.

СООО «Атлант-М Фарцойгхандель» готово дать рекомендации Webcom Group как надежному партнеру

и профессионалу в своем деле.

СООО «Атлант-М Фарцойгхандель» готово дать рекомендации Webcom Group как надежному партнеру

и профессионалу в своем деле.Александр Демидович, Заместитель директора по маркетингу и развитию СООО «Атлант-М Фарцойгхандель»

Оценка 4.9 на основании 611 отзывов

Смотреть все отзывыО компании

Webcom Performance – независимое агентство перфоманс-маркетинга, входящее в группу компаний Webcom. Мы эффективно решаем бизнес-задачи клиентов в интернете, используя все разнообразие инструментов digital-маркетинга. Наше продвижение достигает поставленных целей и KPI, так как в работе мы ориентируемся на измеримый результат и повышение уровня продаж.

ПодробнееНаш статус

Webcom Group является сертифицированным агентством рекламных систем

Мы единственная компания из Беларуси, получившая статус Meta Business Partner.

Нажмите на бейдж, чтобы узнать, что это для вас значит

В нашей команде работают более 100 сертифицированных специалистов, включая экспертов Яндекса по обучению

C удовольствием поделимся с вами наработанной экспертизой в нашем учебном центре webcom academy

Webcom Academy уже более 15 лет специализируется на подготовке специалистов и корпоративном обучении в области интернет-маркетинга. Учебный центр предлагает программы по: SEO (поисковое продвижение), контекстной и таргетированной рекламе, веб-аналитике, контент-маркетингу, SMM и пр.

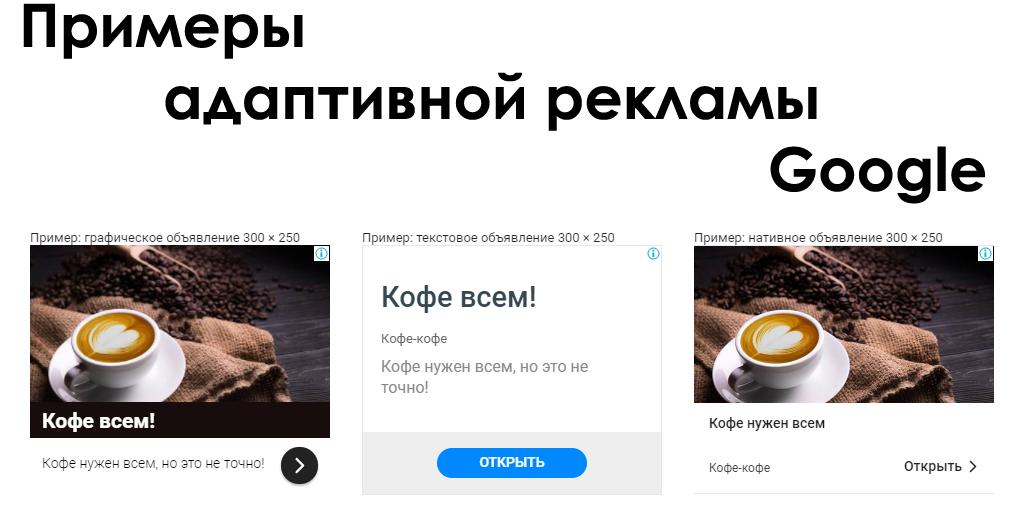

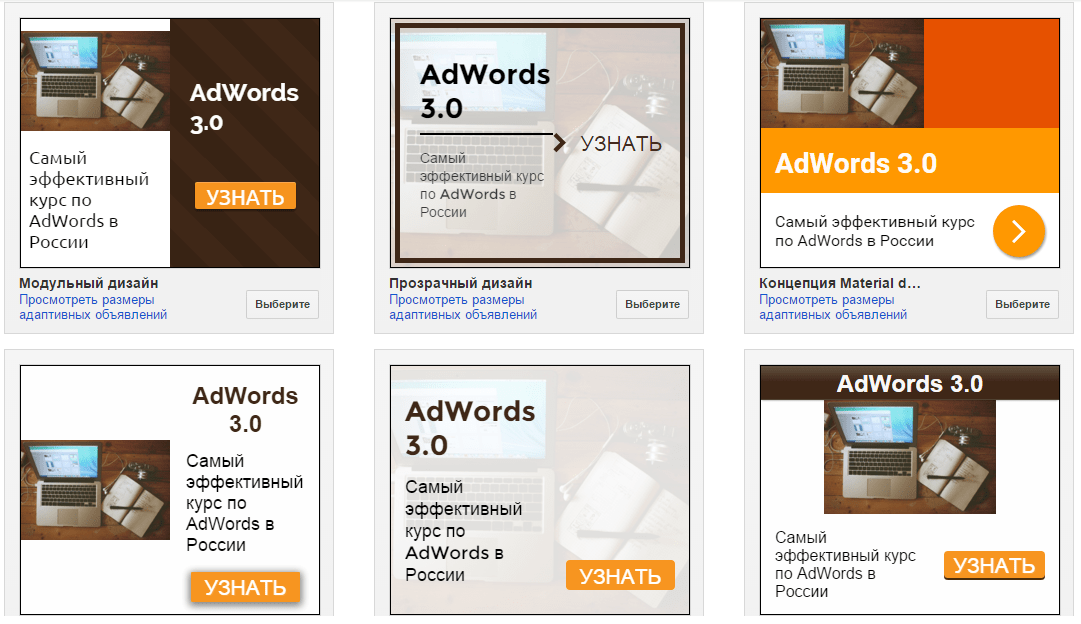

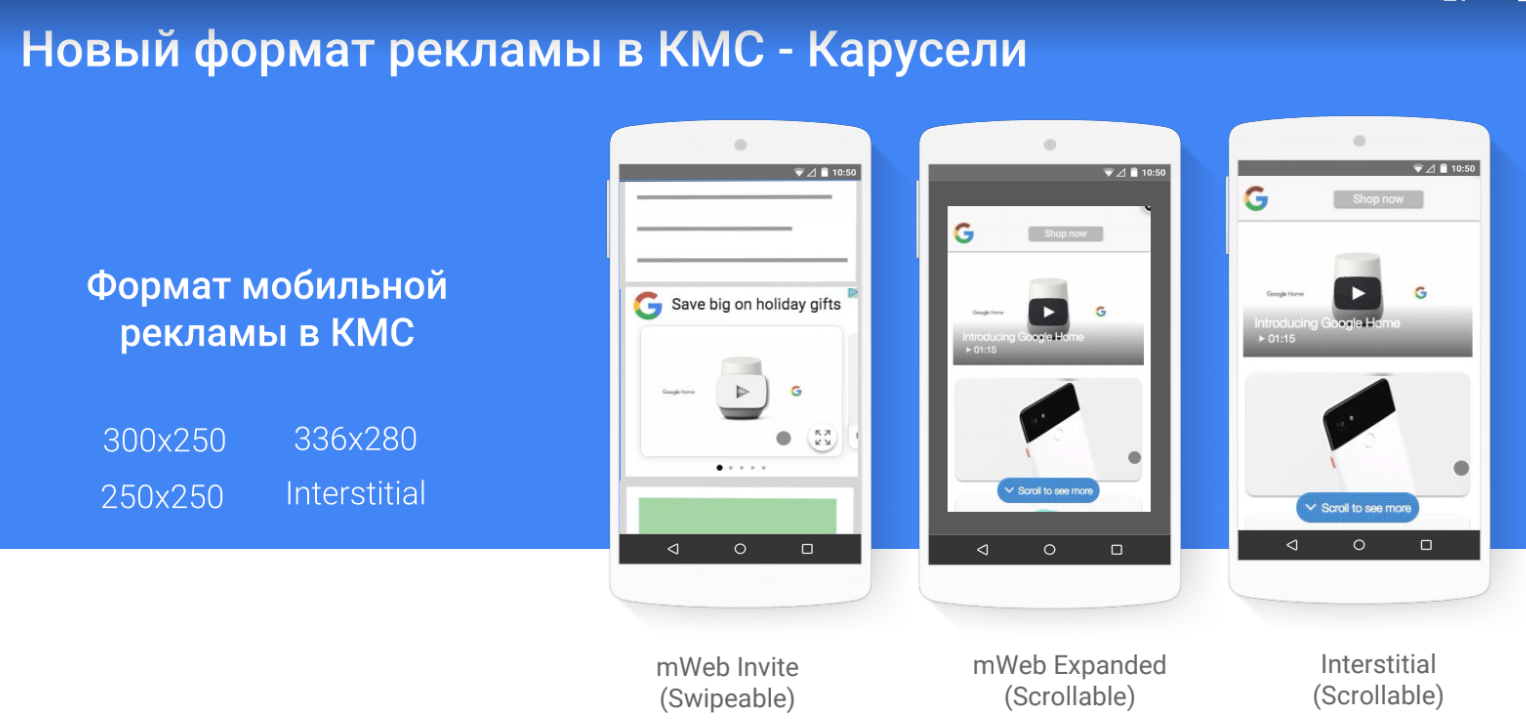

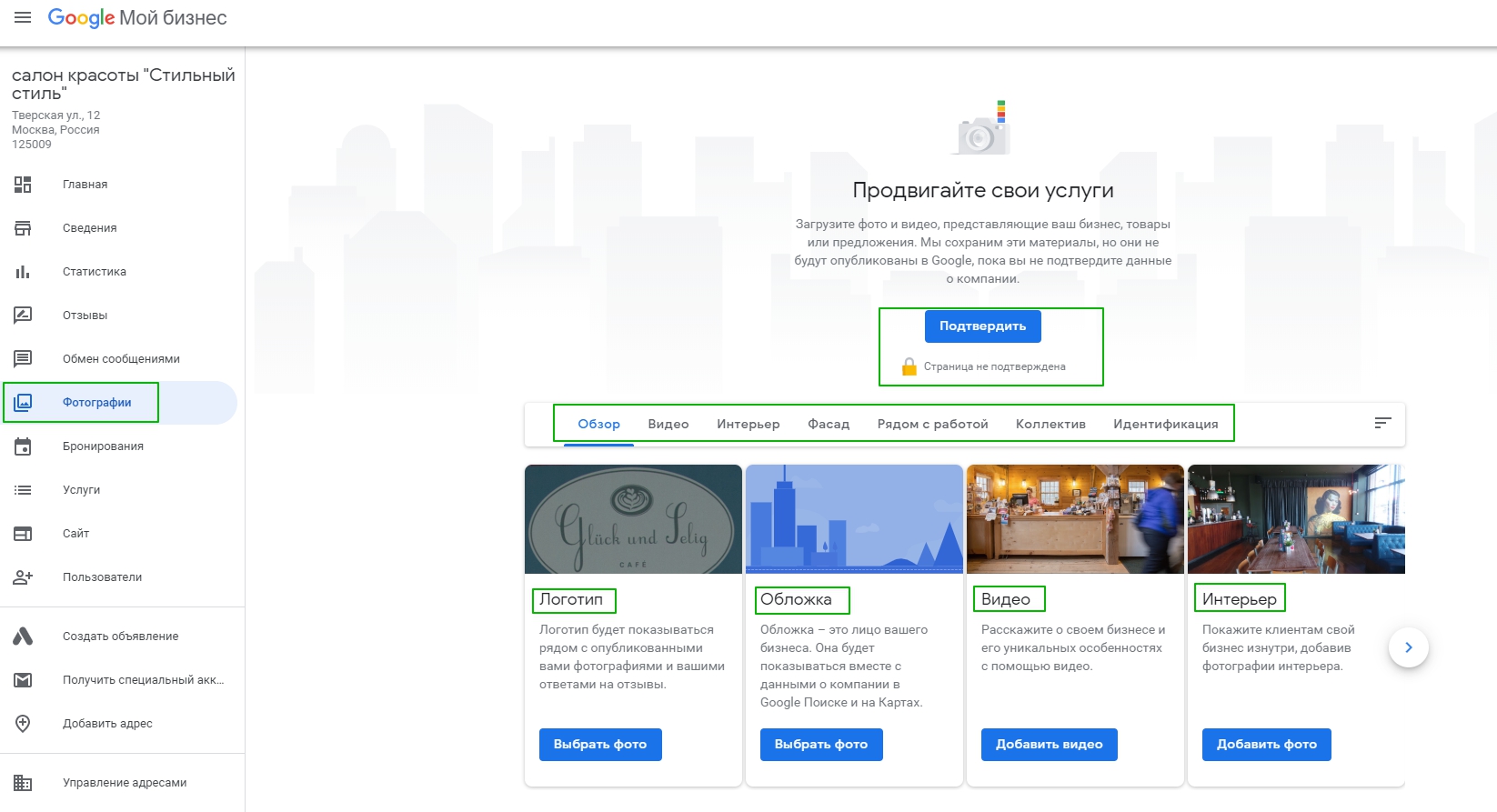

Научите меняКонтекстно Медийная Сеть Google: реклама в 2023 году

Содержание- Что такое Контекстно-Медийная Сеть Google

- КМС против поиска, что выбрать

- Как создать рекламу в КМС

- Таргетинг в КМС

- Таргетинг по демографии в КМС Google

- Заключение

Если вы только начинаете работать с рекламными инструментами Google, одним из ваших первых вопросов будет «Как мне подойти к медийной и поисковой рекламе?»

В то время как поисковая реклама является мощным инструментом, у нее есть свои недостатки. Сегодня мы поговорим о том, как добиться эффективности в Контекстно-Медийной Сети Google.

Сегодня мы поговорим о том, как добиться эффективности в Контекстно-Медийной Сети Google.

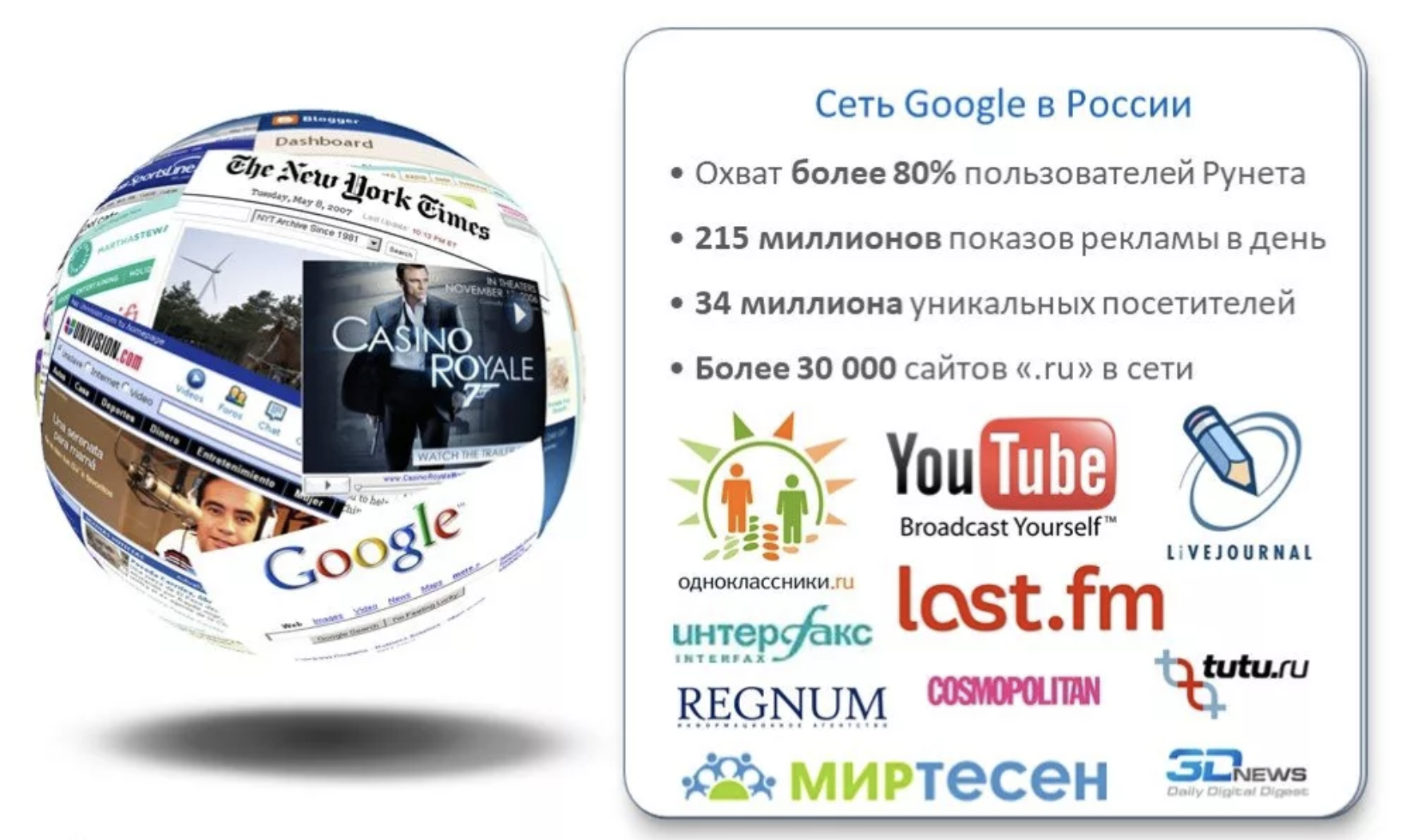

Что такое Контекстно-Медийная Сеть Google

КМС является частью Google Ads — это партнерская сеть веб-сайтов, онлайн-площадок и приложений, которые могут показать вашу графическую рекламу. Это самая крупная медийная сеть на планете. Она генерирует более 2-х триллионов показов ежемесячно, а ее аудитория — более 2-х миллиардов человек по всему миру.

В КМС входят такие площадки, как YouTube, Gmail, Blogger и еще 117 сайтов из топ 200 онлайн-ресурсов по посещаемости.

КМС против поиска, что выбрать

Поисковая реклама — это отличный способ показать объявления пользователям, которые уже ищут ваши продукты. Но если у вас пока не очень известный или нишевый бизнес, то КМС поможет недорого получить первые показы и трафик.

Кроме того, КМС поддерживает ремаркетинг. С его помощью вы сможете показать рекламу пользователям, которые уже зашли на ваш сайт. Так они точно не забудут ваш бренд и с большой вероятностью вернутся, если еще не совершили покупки.

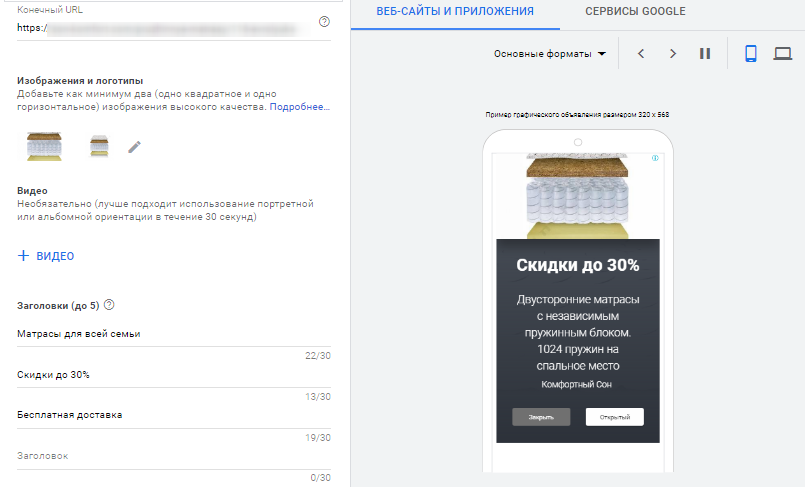

Как создать рекламу в КМС

Первое, что вам нужно сделать, чтобы запустить рекламу в Медийной сети Google — это открыть Google Ads.

Создайте новую кампанию.

Выберите цель вашей кампании. В нашем случае мы выберем трафик.

Выберите вариант КМС — медийную сеть.

Google предложит вам выбрать тип кампании — оставляем настройку по умолчанию.

Вы также сможете указать адрес сайта, куда хотите направить трафик.

На следующем экране происходит вся настройка.

Вы сможете создать свое объявление.

Указать геотаргетинг и задать название группы объявлений, а также указать ставку.

Здесь же вы зададите таргетинг своей рекламы. Подробные настройки таргетинга — это самый мощный инструмент КМС. Давайте поговорим о нем подробнее.

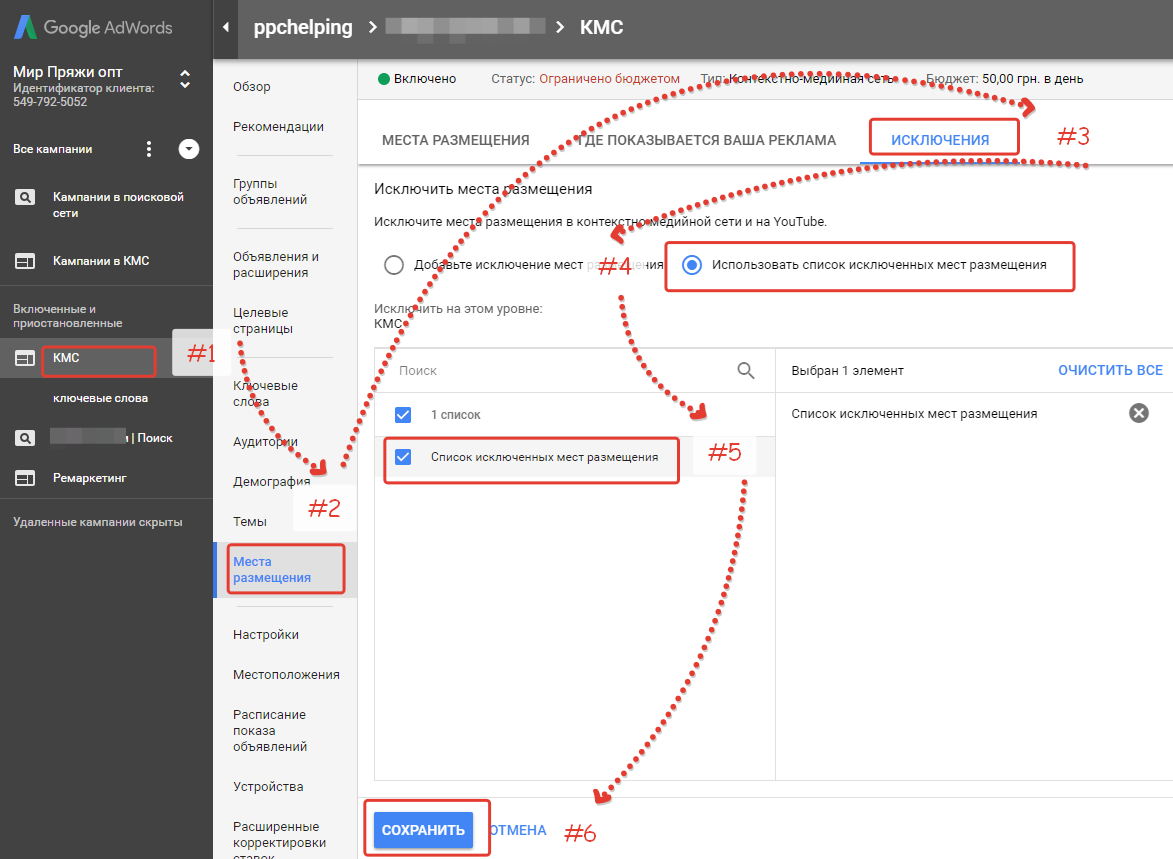

Таргетинг в КМС

Эффективнее всего указать таргетинг вручную, а не доверять это автоматическим системам Google.

Для этого переключитесь в режим ручного таргетинга. Здесь у вас будет множество опций настройки.

- Места размещения: вы можете указать конкретные веб сайты, приложения или площадки для показа рекламы. Это отличный способ найти вашу целевую аудиторию, если вы знаете, какие сайты они посещают.

- Интересы: интересы позволяют вам значительно расширить таргетинг относительно выборки по площадкам. Укажите, чем интересуется ваша ЦА, и Google будет показывать объявления людям, которые заходили на ресурсы по нужным вам интересам.

- По ключевым словам: вы можете настроить таргетинг по ключам. Google будет показывать рекламу на сайтах, в контенте которых используются выбранные вами ключи.

- По намерению сделать покупку: если пользователь когда-то заходил на сайты ваших конкурентов, например, с намерением купить пылесос, но бросил корзину, Google покажет ему рекламу вашего пылесоса, когда пользователь в следующий раз пойдет серфить в интернете.

- По событиям в жизни: Google будет пытаться выделить пользователей, которые недавно отпраздновали свадьбу или тех, у кого будет день рождения.

Если вы проводите специальную акцию или у вас подходящий нишевый бизнес — это отличный вариант.

Если вы проводите специальную акцию или у вас подходящий нишевый бизнес — это отличный вариант. - По портрету аудитории: вы можете указать такие детали, как наличие детей, семейное положение и образование, и Google будет показывать рекламу людям, подходящим под ваш портрет ЦА.

Таргетинг по демографии в КМС Google

Помимо таргетинга по интересам, поведению и площадкам вы также можете наложить сверху таргетинг по демографии. Это поможет сделать целевую аудитории еще уже, а рекламу — эффективнее. Если ваша индустрия сильно склоняется к работе с пользователями определенного пола или возраста, то таргетинг по демографии значительно сузит выборку и поможет вам не прожигать бюджет.

Заключение

Контекстно-медийная сеть Google — мощный инструмент, который позволяет представить ваш бренд широкому кругу новых пользователей. К тому же, вы можете показать рекламу тем потенциальным клиентам, которые еще не ищут ваш продукт в поиске.

Множество площадок-паблишеров и очень гибкая настройка, а также многоуровневый демографический таргетинг позволяют экспериментировать и находить свою аудиторию независимо от вашей ниши. Кроме того, если вы не хотите сами настраивать таргетинг или не уверены, что сможете это сделать, Google предлагает полезные подсказки и заранее созданные аудитории, которые подбираются в зависимости от указанного вами веб-адреса.

Кроме того, если вы не хотите сами настраивать таргетинг или не уверены, что сможете это сделать, Google предлагает полезные подсказки и заранее созданные аудитории, которые подбираются в зависимости от указанного вами веб-адреса.

Таким образом, даже начинающие маркетологи смогут своими силами настроить и запустить рекламу в Медийной сети Google!

Надеемся, что этот гайд помог вам разобраться с Google КМС, и вы попробуете воспользоваться этим мощным рекламным инструментом.

Следующая статья: « Настройка рекламы на Facebook: гайд для начинающих

Содержание- Что такое Контекстно-Медийная Сеть Google

- КМС против поиска, что выбрать

- Как создать рекламу в КМС

- Таргетинг в КМС

- Таргетинг по демографии в КМС Google

- Заключение

Средняя оценка: 4.5 Количество оценок: 490

Понравилась статья? Поделитесь ей:

Подпишитесь на рассылку ROMI center: Получайте советы и лайфхаки, дайджесты интересных статей и новости об интернет-маркетинге и веб-аналитике:Вы успешно подписались на рассылку. Адрес почты:

Адрес почты:

Читать также

Как увеличить продажи в несколько раз с помощью ROMI center?Закажите презентацию с нашим экспертом. Он просканирует состояние вашего маркетинга, продаж и даст реальные рекомендации по её улучшению и повышению продаж с помощью решений от ROMI center.

Запланировать презентацию сервиса Попробуйте наши сервисы:- Импорт рекламных расходов и доходов с продаж в Google Analytics

Настройте сквозную аналитику в Google Analytics и анализируйте эффективность рекламы, подключая Яндекс Директ, Facebook Ads, AmoCRM и другие источники данных за считанные минуты без программистов

Попробовать бесплатно - Импорт рекламных расходов и доходов с продаж в Яндекс Метрику

Настройте сквозную аналитику в Яндекс.Метрику и анализируйте эффективность рекламы, подключая Facebook Ads, AmoCRM и другие источники данных за считанные минуты без программистов

Попробовать бесплатно - Система сквозной аналитики для вашего бизнеса от ROMI center

Получайте максимум от рекламы, объединяя десятки маркетинговых показателей в удобном и понятном отчете.

Попробовать бесплатно Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Сквозная аналитика для Google Analytics позволит соединять рекламные каналы и доходы из CRM Получайте максимум от рекламы, объединяя десятки маркетинговых показателей в удобном и понятном отчете. Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Подробнее → Попробовать бесплатноСквозная аналитика для Яндекс.Метрики позволит соединять рекламные каналы и доходы из CRM Получайте максимум от рекламы, объединяя десятки маркетинговых показателей в удобном и понятном отчете. Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Подробнее → Попробовать бесплатноСквозная аналитика от ROMI позволит высчитывать ROMI для любой модели аттрибуции Получайте максимум от рекламы, объединяя десятки маркетинговых показателей в удобном и понятном отчете.

Подробнее → Попробовать бесплатно Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Что такое управление ключами? Как работает управление ключами?

Содержание

- Почему важно управлять ключами?

- Типы ключей

- Как работает управление ключами

- Соответствие и лучшие практики

- Консультации по шифрованию Обучение и блоги

Криптографические ключи являются важной частью любой системы безопасности. Они делают все, от шифрования и расшифровки данных до аутентификации пользователей. Компрометация любого криптографического ключа может привести к краху всей инфраструктуры безопасности организации, что позволит злоумышленнику расшифровать конфиденциальные данные, аутентифицировать себя как привилегированного пользователя или получить доступ к другим источникам секретной информации. К счастью, правильное управление ключами и связанными с ними компонентами может обеспечить безопасность конфиденциальной информации. Управление ключами — это процесс внедрения определенных стандартов для обеспечения безопасности криптографических ключей в организации. Управление ключами занимается созданием, обменом, хранением, удалением и обновлением ключей. Они также имеют дело с доступом членов к ключам.

Управление ключами — это процесс внедрения определенных стандартов для обеспечения безопасности криптографических ключей в организации. Управление ключами занимается созданием, обменом, хранением, удалением и обновлением ключей. Они также имеют дело с доступом членов к ключам.

Управление ключами составляет основу безопасности всех данных. Данные шифруются и расшифровываются с помощью ключей шифрования, а это означает, что потеря или компрометация любого ключа шифрования приведет к аннулированию принятых мер безопасности данных. Ключи также обеспечивают безопасную передачу данных через интернет-соединение. С помощью методов аутентификации, таких как подпись кода, злоумышленники могут выдавать себя за доверенную службу, такую как Microsoft, и в то же время загружать компьютеры жертв вредоносным ПО, если они украдут плохо защищенный ключ. Ключи обеспечивают соответствие определенным стандартам и правилам, чтобы гарантировать, что компании используют лучшие методы защиты криптографических ключей. Хорошо защищенные ключи доступны только тем пользователям, которым они нужны.

Ключи обеспечивают соответствие определенным стандартам и правилам, чтобы гарантировать, что компании используют лучшие методы защиты криптографических ключей. Хорошо защищенные ключи доступны только тем пользователям, которым они нужны.

Существует два типа криптографических ключей: симметричные и асимметричные. Симметричные ключи имеют дело с данными в состоянии покоя, то есть с данными, хранящимися в статическом расположении, например в базе данных. Шифрование с симметричным ключом использует один и тот же ключ как для шифрования, так и для дешифрования. Используя данные в базе данных в качестве примера, пока данные хранятся в базе данных, они зашифрованы с помощью симметричного ключа. Как только авторизованный пользователь пытается получить доступ к данным, информация расшифровывается с помощью того же симметричного ключа и становится доступной для пользователя. Другой тип криптографического ключа — асимметричный ключ.

Шифрование с использованием асимметричных ключей немного сложнее, чем шифрование с симметричным ключом. Вместо того, чтобы использовать один и тот же ключ для шифрования и дешифрования, для шифрования и дешифрования данных используются два отдельных ключа, называемых открытым и закрытым ключом. Эти ключи создаются как пара, так что они связаны друг с другом. Открытый ключ из пары асимметричных ключей в основном используется для шифрования данных. Этим ключом можно поделиться с кем угодно, поскольку он шифрует, а не расшифровывает данные. Закрытый ключ используется для расшифровки данных, зашифрованных его копией открытого ключа, поэтому он должен оставаться безопасным.

Вместо того, чтобы использовать один и тот же ключ для шифрования и дешифрования, для шифрования и дешифрования данных используются два отдельных ключа, называемых открытым и закрытым ключом. Эти ключи создаются как пара, так что они связаны друг с другом. Открытый ключ из пары асимметричных ключей в основном используется для шифрования данных. Этим ключом можно поделиться с кем угодно, поскольку он шифрует, а не расшифровывает данные. Закрытый ключ используется для расшифровки данных, зашифрованных его копией открытого ключа, поэтому он должен оставаться безопасным.

Асимметричные ключи предназначены для шифрования данных в движении. Данные в движении — это данные, отправляемые через сетевое соединение, будь то общедоступное или частное соединение. При транспортировке конфиденциальных данных большинство процессов шифрования используют как симметричные, так и асимметричные ключи для шифрования данных.

- Данные сначала шифруются в состоянии покоя с помощью симметричного ключа шифрования.

- Теперь симметричный ключ зашифрован открытым ключом человека, которому отправляются данные. Этот зашифрованный симметричный ключ и зашифрованный текст отправляются получателю данных.

- Как только зашифрованный текст и ключ достигают получателя, симметричный ключ расшифровывается закрытым ключом этого пользователя, а зашифрованный текст расшифровывается.

Управление ключами следует жизненному циклу операций, необходимых для обеспечения безопасного создания, хранения, использования и ротации ключа. Жизненный цикл большинства криптографических ключей включает ключ

- Поколение

- Распределение

- Использовать

- Хранение

- Вращение

- Резервное копирование/восстановление

- Отзыв

- Разрушение

Генерация ключа — это первый шаг к обеспечению безопасности ключа. Если рассматриваемый ключ сгенерирован с помощью слабого алгоритма шифрования, любой злоумышленник может легко узнать значение ключа шифрования. Кроме того, если ключ сгенерирован в небезопасном месте, он может быть скомпрометирован сразу же после создания, в результате чего ключ нельзя будет безопасно использовать для шифрования. Генераторы ключей, алгоритмы шифрования AES или генераторы случайных чисел, как правило, используются для безопасного создания ключей.

Кроме того, если ключ сгенерирован в небезопасном месте, он может быть скомпрометирован сразу же после создания, в результате чего ключ нельзя будет безопасно использовать для шифрования. Генераторы ключей, алгоритмы шифрования AES или генераторы случайных чисел, как правило, используются для безопасного создания ключей.

Следующим шагом жизненного цикла ключа является обеспечение безопасного распределения ключей. Ключи должны передаваться нужному пользователю через безопасное соединение TLS или SSL, чтобы обеспечить безопасность распространяемых ключей. Если для распространения криптографических ключей используется небезопасное соединение, то безопасность любых данных, зашифрованных этими ключами, находится под вопросом, поскольку злоумышленник может выполнить атаку «человек посередине» и украсть ключи.

После выдачи ключ используется для криптографических операций. Как отмечалось ранее, ключ должен использоваться только авторизованными пользователями, чтобы убедиться, что ключ не используется не по назначению, не скопирован и т. д. Когда ключ используется для шифрования данных, его необходимо сохранить для последующего расшифрования. Самый безопасный метод — через аппаратный модуль безопасности (HSM) или CloudHSM. Если HSM не используется, то ключи можно либо надежно хранить на стороне клиента, либо, если ключи используются в облаке, можно использовать службу управления ключами поставщика облачных услуг.

д. Когда ключ используется для шифрования данных, его необходимо сохранить для последующего расшифрования. Самый безопасный метод — через аппаратный модуль безопасности (HSM) или CloudHSM. Если HSM не используется, то ключи можно либо надежно хранить на стороне клиента, либо, если ключи используются в облаке, можно использовать службу управления ключами поставщика облачных услуг.

По истечении криптопериода ключа или периода времени, в течение которого ключ можно использовать, ключ необходимо сменить. Когда срок действия ключа зашифрованного набора данных истекает, ключ удаляется и заменяется новым ключом. Сначала данные расшифровываются старым ключом или парой ключей, а затем шифруются новым ключом или парой ключей. Ротация необходима, потому что чем дольше ключ вращается, тем больше шансов, что кто-то украдет или узнает ключ. Ротация ключей может произойти до истечения криптопериода в случаях, когда ключ подозревается в компрометации.

Два других способа борьбы со скомпрометированным ключом — отзыв или уничтожение рассматриваемого ключа. Отзыв ключа означает, что ключ больше нельзя использовать для шифрования или расшифровки данных, даже если его криптопериод все еще действителен. Уничтожение ключа, будь то из-за компрометации или из-за того, что он больше не используется, навсегда удаляет ключ из любой базы данных диспетчера ключей или другого метода хранения. Это делает невозможным воссоздание ключа, если только не используется образ резервной копии. Стандарты NIST требуют, чтобы деактивированные ключи хранились в архиве, чтобы можно было восстановить ключи, если данные, зашифрованные в прошлом, теперь должны быть расшифрованы этим ключом или парой ключей.

Отзыв ключа означает, что ключ больше нельзя использовать для шифрования или расшифровки данных, даже если его криптопериод все еще действителен. Уничтожение ключа, будь то из-за компрометации или из-за того, что он больше не используется, навсегда удаляет ключ из любой базы данных диспетчера ключей или другого метода хранения. Это делает невозможным воссоздание ключа, если только не используется образ резервной копии. Стандарты NIST требуют, чтобы деактивированные ключи хранились в архиве, чтобы можно было восстановить ключи, если данные, зашифрованные в прошлом, теперь должны быть расшифрованы этим ключом или парой ключей.

Соблюдение стандартов и нормативных требований требует множества ключевых методов управления. Стандарты, созданные Национальным институтом стандартов и технологий, и правила, такие как PCI DSS, FIPS и HIPAA, требуют от пользователей соблюдения определенных рекомендаций по обеспечению безопасности криптографических ключей, используемых для защиты конфиденциальных данных. Ниже приведены важные правила, которым необходимо следовать, чтобы обеспечить соответствие государственным нормам и стандартам.

Ниже приведены важные правила, которым необходимо следовать, чтобы обеспечить соответствие государственным нормам и стандартам.

Избегайте жесткого кодирования ключей

Самая важная практика с криптографическими ключами никогда не жесткое кодирование ключевых значений в любом месте. Мгновенное жесткое кодирование ключа в код с открытым исходным кодом или код любого типа компромиссы ключ. Любой, у кого есть доступ к этому коду, теперь имеет доступ к значению ключа одного из ваших ключей шифрования, в результате чего в ненадежном ключе.

Наименьшие привилегии

Принцип наименьших привилегий заключается в том, что пользователи должны иметь только доступ к ключам, которые абсолютно необходимы для их работы. Это гарантирует, что только авторизованные пользователи могут получить доступ важный криптографические ключи, обеспечивая лучшее отслеживание использования ключей.

Если ключ используется не по назначению или скомпрометирован, только

горсть

людей имеют доступ к ключу, поэтому пул подозреваемых сужается, если взлом произошел внутри организации.

Если ключ используется не по назначению или скомпрометирован, только

горсть

людей имеют доступ к ключу, поэтому пул подозреваемых сужается, если взлом произошел внутри организации.HSM

HSM — это физическое устройство, которое хранит криптографические ключи и выполняет криптографические операции. локальные операции. Чтобы злоумышленник мог украсть ключи от HSM, ему необходимо физически удалить устройство из помещения, украсть кворум карт доступа, необходимых для доступа к HSM, и обойти шифрование алгоритм, используемый для обеспечения безопасности ключей. HSM в облаке также являются жизнеспособным методом хранения ключей, но там всегда есть вероятность того, что система безопасности поставщика облачных услуг даст сбой, что позволит злоумышленнику получить доступ к ключам хранится в нем.

Автоматика

Автоматизация — это широко распространенный метод обеспечения того, чтобы ключи не выходили за пределы их криптопериод и становятся более используемыми.

Другие части жизненного цикла ключа также могут быть автоматизированы, например, создание новых

ключи, регулярное резервное копирование ключей, распространение ключей, отзыв ключей и уничтожение ключей.

Другие части жизненного цикла ключа также могут быть автоматизированы, например, создание новых

ключи, регулярное резервное копирование ключей, распространение ключей, отзыв ключей и уничтожение ключей.Создание и применение политик

Создание и применение политик безопасности, связанных с шифрованием keys — это еще один способ, с помощью которого многие организации обеспечивают безопасность и соответствие своей системе управления ключами. Безопасность Политики предоставляют методы, которым следуют все в организации, и создают еще один метод отслеживания, кто может и получил доступ к определенным ключам.

Отдельные обязанности

Разделение обязанностей, связанных с управлением ключами, является еще одной важной практикой. для любой организации. Примером разделения обязанностей является то, что одно лицо назначается для авторизации нового пользователя.

доступ к ключам, в то время как другой раздает ключи, а третий человек создает ключи. С помощью этого метода

первый

человек не может украсть ключ на этапе распространения или узнать значение ключа во время генерации

фаза

жизненного цикла ключа.

доступ к ключам, в то время как другой раздает ключи, а третий человек создает ключи. С помощью этого метода

первый

человек не может украсть ключ на этапе распространения или узнать значение ключа во время генерации

фаза

жизненного цикла ключа.Раздельные ключи

Еще один способ убедиться в надежности любой системы управления ключами — это разделение ключей на несколько частей. Таким образом, ни один человек не знает полный ключ, а несколько человек. должны собраться вместе, чтобы использовать ключ. Это гарантирует, что другие могут нести ответственность перед своими коллегами, если их часть ключа скомпрометирован.

Encryption Consulting предлагает различные методы создания собственной успешной системы управления ключами шифрования. Мы проводим ежемесячные вебинары, посвященные управлению ключами, инфраструктуре открытых ключей (PKI) и многому другому. Мы также проводим оценку и обучение работе с HSM, PKI и т. д. Мы можем гарантировать, что ваша система соответствует стандартам соответствия и защищает данные наилучшими возможными методами. Мы также ведем еженедельные блоги, которые могут помочь вам найти передовые методы управления ключами и узнать больше о различных аспектах безопасности данных.

Мы также проводим оценку и обучение работе с HSM, PKI и т. д. Мы можем гарантировать, что ваша система соответствует стандартам соответствия и защищает данные наилучшими возможными методами. Мы также ведем еженедельные блоги, которые могут помочь вам найти передовые методы управления ключами и узнать больше о различных аспектах безопасности данных.

Знакомство со службой управления ключами Google Cloud (KMS)

Домашняя страница / Google Cloud / Служба управления ключами Google Cloud (KMS)

от Meenal Sarda Оставить комментарий

Google Cloud KMS или служба управления ключами — это облачная служба для управления ключами шифрования для других служб Google Cloud, которые предприятия могут использовать для реализации криптографических функций. Google Cloud Key Management Service (KMS) — это облачная система управления ключами, которая позволяет создавать, использовать и управлять криптографическими ключами, а также безопасно выполнять криптографические операции.

В этом блоге мы рассмотрим:

- Обзор Cloud KMS

- 5 опор дизайна

- Ресурсы KMS

- Иерархия ключей

- Облачная платформа Google KMS

- Облачные варианты использования KMS

- Основные характеристики

- Цены

Когда данные хранятся в Google Cloud, они по умолчанию шифруются в состоянии покоя. Поэтому, когда пользователи используют платформу Cloud Key Management Service (Cloud KMS), они могут лучше контролировать, как их данные шифруются в состоянии покоя и как управляются их ключи шифрования. KMS предоставляет высоконадежное и масштабируемое решение для управления ключами, отвечающее требованиям широкого спектра приложений и отраслей. Он позволяет создавать и использовать ключи шифрования для облачных служб и приложений, а также помогает обеспечить защиту данных при хранении и передаче.

Он позволяет создавать и использовать ключи шифрования для облачных служб и приложений, а также помогает обеспечить защиту данных при хранении и передаче.

Платформа Cloud KMS позволяет клиентам Google Cloud управлять криптографическими ключами в центральной облачной службе для непосредственного использования или использования другими облачными ресурсами и приложениями. В качестве источника ключей Cloud KMS предоставляет следующие параметры:

- Серверная часть программного обеспечения Cloud KMS обеспечивает гибкость шифрования данных с помощью симметричного или асимметричного ключа, которым можно управлять.

- Облачные аппаратные модули безопасности (HSM)

- Ключи шифрования, управляемые клиентом (CMEK): возможность выбора ключей, сгенерированных Cloud KMS с другими облачными службами Google

- Облачный внешний диспетчер ключей (EKM)

- Ключи шифрования, предоставляемые заказчиком (CSEK)

Источник изображения: Google Cloud

Также прочитайте Наш пост в блоге Google Cloud VPC Щелкните здесь

Пять столпов дизайна

Основная цель Google — предоставить масштабируемое, надежное и производительное решение с широчайшим спектром управляемых параметров на простой в использовании платформе. Cloud KMS поддерживается пятью основными принципами дизайна:

Cloud KMS поддерживается пятью основными принципами дизайна:

- Контроль клиентов: Позволяет пользователям управлять программными и аппаратными ключами шифрования или предоставлять свои собственные ключи.

- Управление доступом и мониторинг: С помощью Cloud KMS пользователи могут управлять разрешениями для отдельных ключей и отслеживать свои приложения.

- Региональность: Cloud KMS предлагает регионализация. Служба KMS настроена на создание, хранение и обработку программных ключей, выбранных пользователем, только в регионе Google Cloud.

- Прочность: Достигает самых высоких стандартов долговечности в Google Cloud. Чтобы предотвратить повреждение данных и убедиться, что данные могут быть успешно расшифрованы, он периодически сканирует и создает резервные копии всех ключевых материалов и метаданных.

- Безопасность: Облачный KMS обеспечивает надежную защиту от несанкционированного доступа к ключам и полностью интегрирован с элементами управления идентификацией и доступом (IAM) и журналами облачного аудита.

Читайте также Наша предыдущая запись в блоге о GCP IAM . Щелкните здесь

Облачные ресурсы KMS1.) Ключи

Это именованный объект, содержащий одну или несколько версий ключа, а также метаданные для ключа. Ключ существует ровно на одном кольце для ключей, привязанном к определенному месту.

Пользователи могут разрешать и запрещать доступ к ключам, используя разрешения и роли IAM. Невозможно управлять доступом к версии ключа.

Cloud KMS поддерживает асимметричные и симметричные ключи.

- Симметричный ключ используется для симметричного шифрования для защиты некоторых массивов данных, например, при использовании AES-256 в режиме GCM для шифрования блока открытого текста.

- Асимметричный ключ можно использовать как для асимметричного шифрования, так и для создания цифровых подписей.

2.) Версии ключей

Каждая версия ключа содержит ключевой материал, используемый для шифрования или подписи. Версия ключа представлена целым числом, начиная с 1. Пользователи должны использовать ту же версию ключа, которая использовалась для шифрования или подписи данных для расшифровки данных или проверки подписи.

Версия ключа представлена целым числом, начиная с 1. Пользователи должны использовать ту же версию ключа, которая использовалась для шифрования или подписи данных для расшифровки данных или проверки подписи.

Связка ключей упорядочивает ключи в определенном месте Google Cloud и позволяет пользователям управлять контролем доступа к группам ключей. Имя не обязательно должно быть уникальным в рамках проекта Google Cloud, но оно должно быть уникальным в пределах заданного местоположения. Связка ключей не может быть удалена после ее создания.

4.) Ключевые метаданные

Имена ресурсов, свойства ресурсов KMS, такие как политики IAM, тип ключа, размер ключа, состояние ключа и любые данные, полученные из вышеперечисленного. Ключевыми метаданными можно управлять иначе, чем ключевым материалом.

Источник изображения: Google Cloud

Иерархия ключей Cloud KMS использует внутреннюю KMS Google, где ключи, зашифрованные Cloud KMS, упакованы Google KMS. Он использует тот же корень доверия, что и Google KMS. В этом разделе приводится краткое описание иерархии:

Он использует тот же корень доверия, что и Google KMS. В этом разделе приводится краткое описание иерархии:

Источник изображения: Google Cloud

Легенда:

- DEK: Ключ шифрования данных — используется для шифрования данных.

- KEK: Ключ шифрования ключа — используется для шифрования или переноса ключа шифрования данных.

- Главный ключ KMS: Ключ, используемый для шифрования KEK. Этот ключ распределен в памяти. Главный ключ KMS резервируется на аппаратных устройствах и отвечает за шифрование ключей пользователей.

- Корневой KMS: Это внутренняя служба управления ключами Google.

Платформа Cloud KMS поддерживает несколько криптографических алгоритмов и предлагает методы шифрования и цифровой подписи с использованием как аппаратных, так и программных ключей. Он интегрирован с облачными журналами IAM и Cloud Audit Logs, поэтому пользователи могут управлять разрешениями для отдельных ключей и проверять, как они используются.

Некоторые из ключевых функций Google Cloud KMS включают:

- Управление ключами: KMS позволяет создавать, управлять и использовать ключи шифрования для ваших облачных служб и приложений.

- K ey Ротация: KMS предоставляет политики ротации ключей, которые помогают регулярно менять ключи для повышения безопасности.

- Интеграция: KMS интегрируется с другими сервисами Google Cloud Platform, такими как Cloud Storage, BigQuery и Compute Engine.

- Контроль доступа: KMS обеспечивает детальный контроль доступа, позволяя вам контролировать, кто может создавать, использовать и управлять ключами шифрования.

- Ведение журнала аудита : KMS обеспечивает ведение журнала аудита, что позволяет отслеживать использование ключей и обеспечивать соответствие политикам безопасности.

В целом Google Cloud Key Management Service (KMS) предоставляет надежное и масштабируемое решение для управления ключами шифрования и выполнения криптографических операций в облаке.

1.) Поддержка соответствия нормативным требованиям

Вместе с Cloud HSM и Cloud EKM Google Cloud KSM поддерживает широкий спектр требований соответствия, требующих определенных процедур и технологий управления ключами.

2.) Управление ключами шифрования вне облака

3.) Обоснование доступа к ключу и поток данных EKM

Сценарии использования сосредоточены как на принудительном применении, так и на прозрачности доступа к данным. Ключевые обоснования доступа обеспечивают видимость клиентов в

- каждый запрос ключа шифрования,

- обоснование этого запроса,

- механизм для утверждения или отказа в расшифровке в контексте этого запроса.

- Шифрование и дешифрование через API

- Высокая глобальная доступность

- Интеграция с GKE

- резиденция ключевых данных

- Обязательство честности

- Поддержка симметричных и асимметричных ключей

Cloud KMS взимает плату с пользователей за использование на основе следующих продуктов: Cloud Key Management Service, Cloud External Key Manager и Cloud HSM.

Определим, адаптирован ли сайт для продвижения в интернете и выявим ошибки, препятствующие достижению желаемых бизнес-результатов

Определим, адаптирован ли сайт для продвижения в интернете и выявим ошибки, препятствующие достижению желаемых бизнес-результатов

Адаптировали продвижение под интересы целевой аудитории.

Адаптировали продвижение под интересы целевой аудитории.

Webcom Group готова гибко адаптироваться под требования заказчика, создавая качественный и отвечающий потребностям бизнеса

продукт.

Webcom Group готова гибко адаптироваться под требования заказчика, создавая качественный и отвечающий потребностям бизнеса

продукт.

СООО «Атлант-М Фарцойгхандель» готово дать рекомендации Webcom Group как надежному партнеру

и профессионалу в своем деле.

СООО «Атлант-М Фарцойгхандель» готово дать рекомендации Webcom Group как надежному партнеру

и профессионалу в своем деле. Если вы проводите специальную акцию или у вас подходящий нишевый бизнес — это отличный вариант.

Если вы проводите специальную акцию или у вас подходящий нишевый бизнес — это отличный вариант. Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет. Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Отслеживайте окупаемость каждого рекламного канала и перестаньте сливать бюджет.

Если ключ используется не по назначению или скомпрометирован, только

горсть

людей имеют доступ к ключу, поэтому пул подозреваемых сужается, если взлом произошел внутри организации.

Если ключ используется не по назначению или скомпрометирован, только

горсть

людей имеют доступ к ключу, поэтому пул подозреваемых сужается, если взлом произошел внутри организации. Другие части жизненного цикла ключа также могут быть автоматизированы, например, создание новых

ключи, регулярное резервное копирование ключей, распространение ключей, отзыв ключей и уничтожение ключей.

Другие части жизненного цикла ключа также могут быть автоматизированы, например, создание новых

ключи, регулярное резервное копирование ключей, распространение ключей, отзыв ключей и уничтожение ключей. доступ к ключам, в то время как другой раздает ключи, а третий человек создает ключи. С помощью этого метода

первый

человек не может украсть ключ на этапе распространения или узнать значение ключа во время генерации

фаза

жизненного цикла ключа.

доступ к ключам, в то время как другой раздает ключи, а третий человек создает ключи. С помощью этого метода

первый

человек не может украсть ключ на этапе распространения или узнать значение ключа во время генерации

фаза

жизненного цикла ключа.