Комплексная защита административной панели WordPress

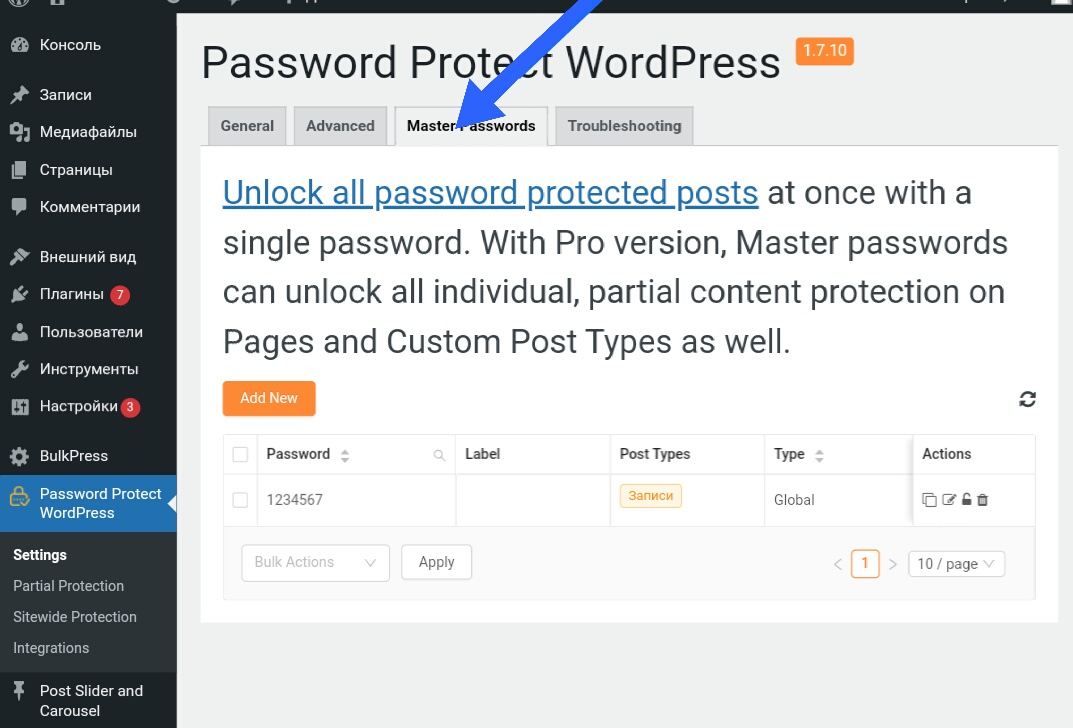

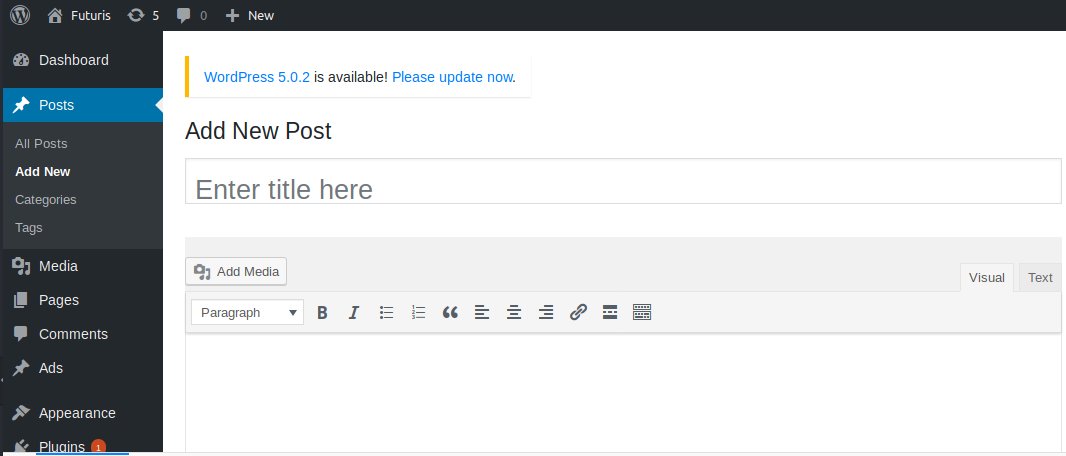

Вступление

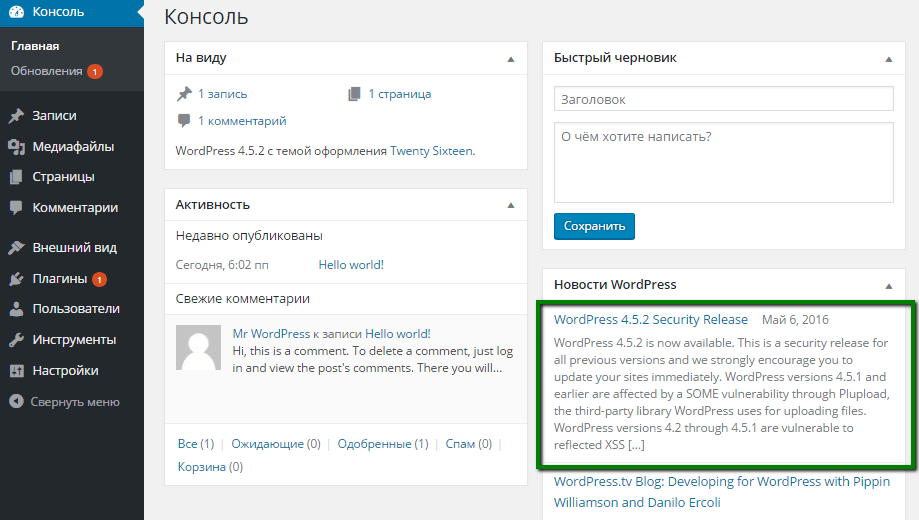

Продолжаю бесконечную тему безопасности сайтов, создаваемых и созданных на WordPress. Сегодня актуальная тема: защита админки WordPress от возможных взломов и атак.

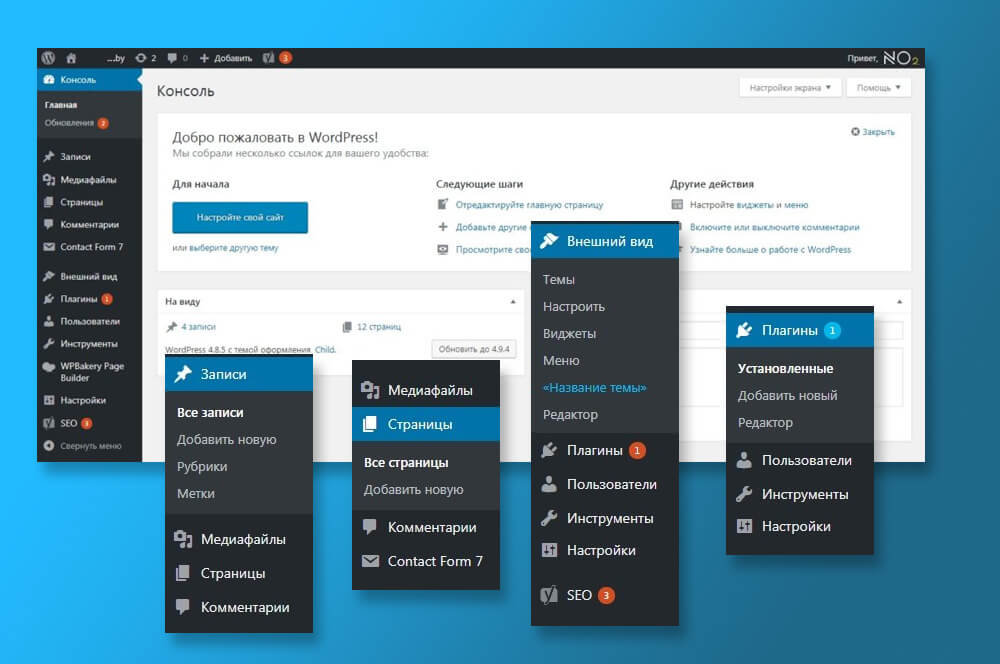

Про админку WordPress

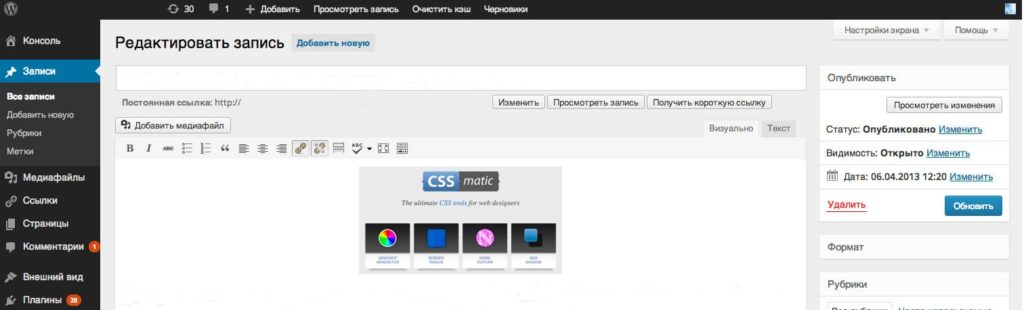

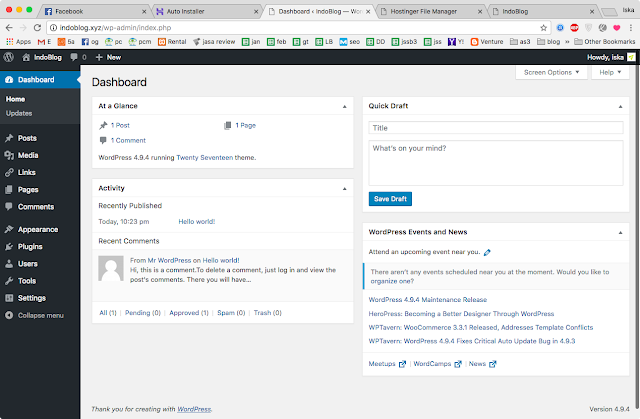

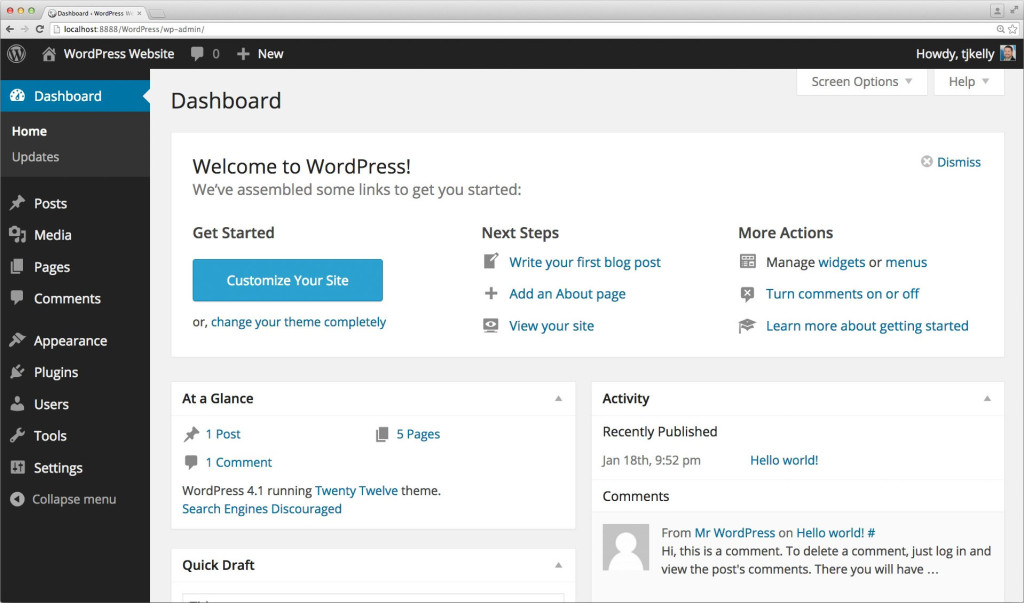

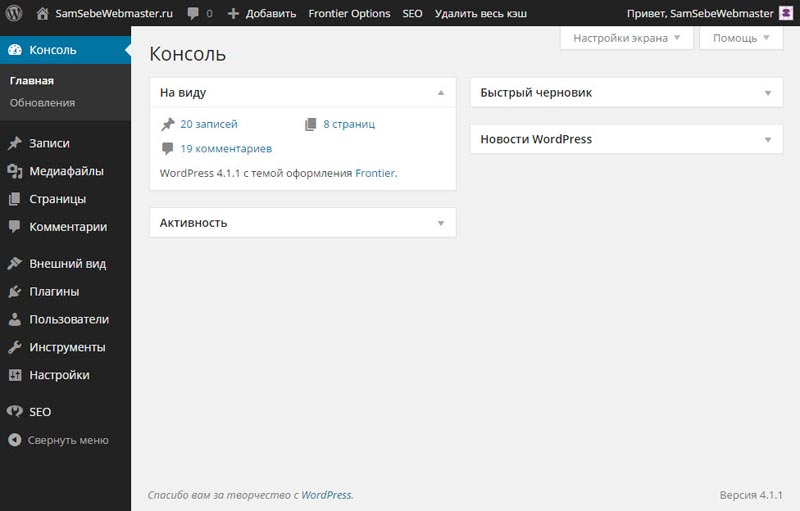

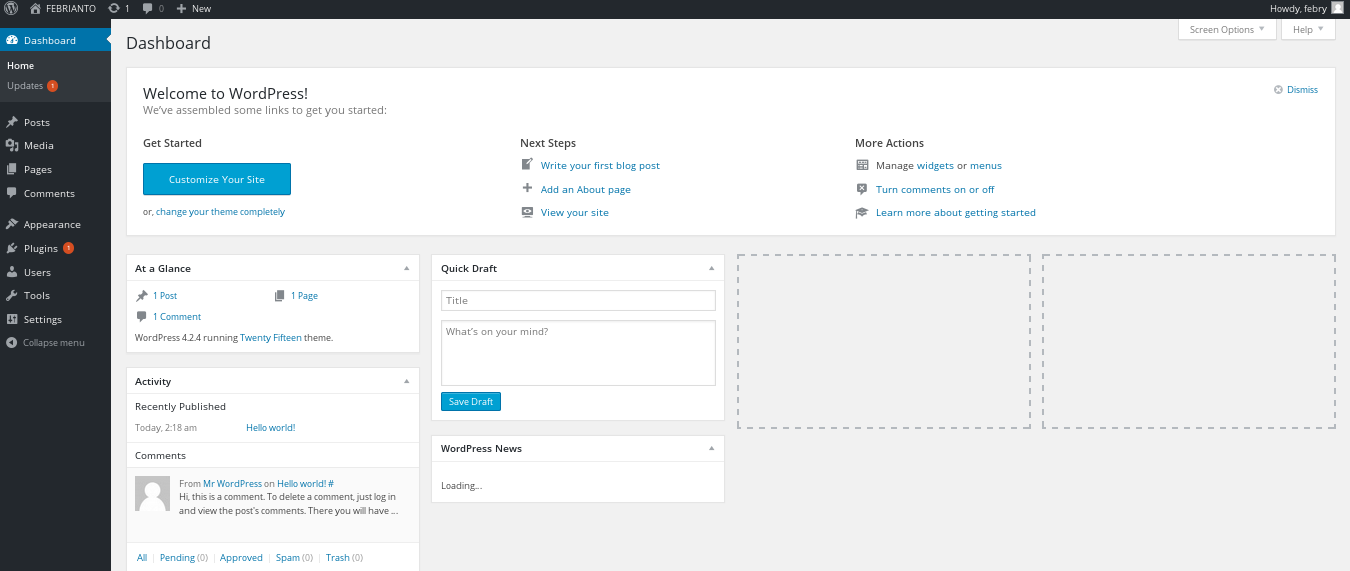

Для начала вспомним, что админка WordPress сайта или административная панель сайта — это закрытая часть сайта, предназначенная для его управления.

После установки системы доступ в административную панель имеет только администратор сайта. Разрешив регистрацию на сайте, администратор может открывать доступ к админпанели пользователям. Набор возможностей по управлению сайтом определяет роль пользователя.

Обо всём этом вы можете почитать в статьях:

- Админка WordPress: все про административную панель WordPress сайта

- Пользователи WordPress: группы и роли пользователей

- Где список зарегистрированных пользователей WordPress

Важно! Ни один гость сайта не может войти в административную панель.

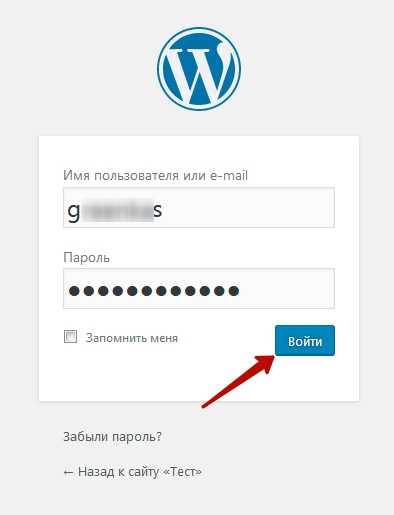

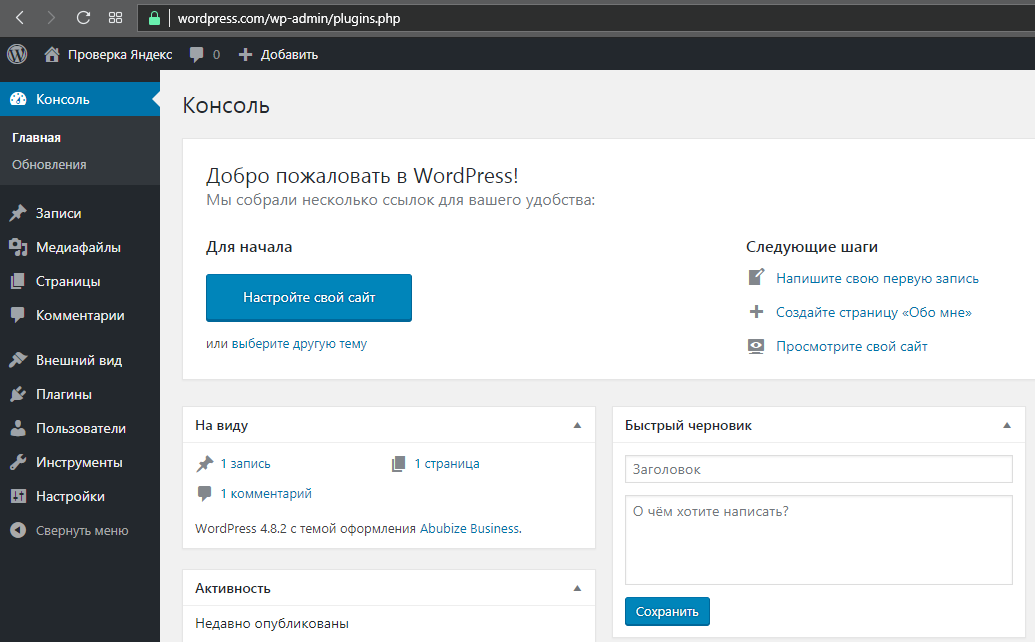

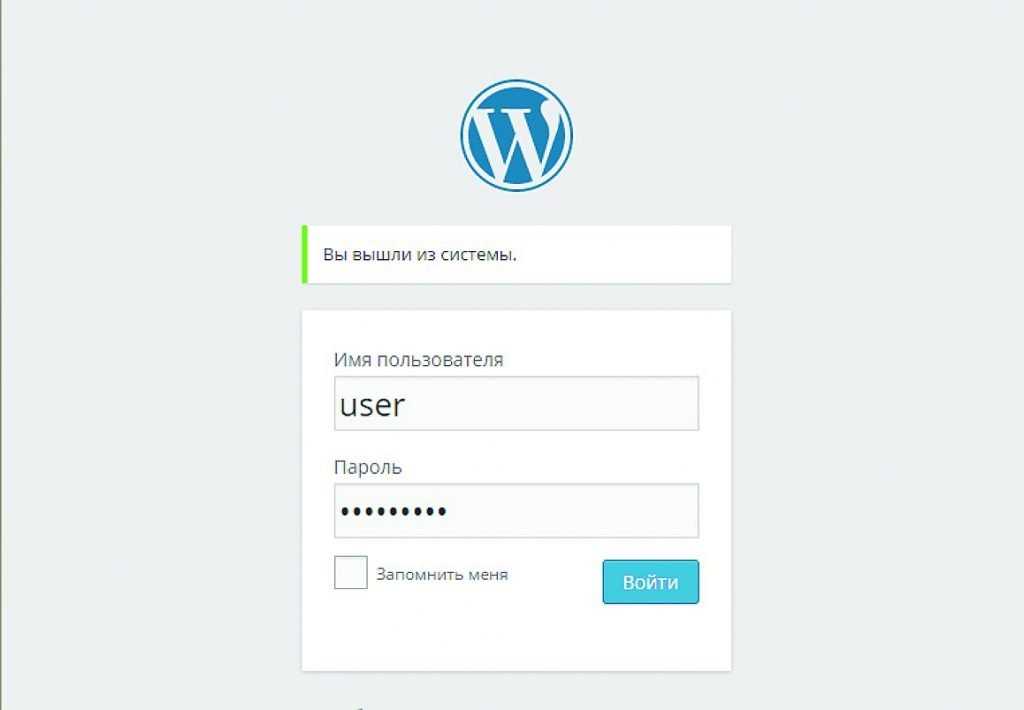

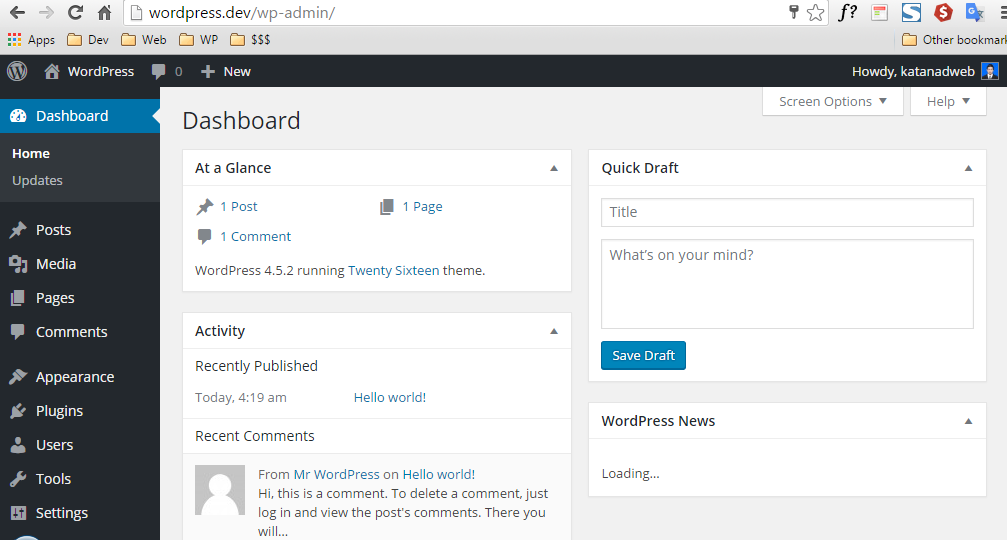

По умолчанию адрес административной панели сайта http://domen.ru/wp-admin/. Вход в административную панель осуществляется через форму авторизации. Можно войти в панель через форму регистрации

Это значит, что ломать или пытаться получить несанкционированный доступ в админ панель будут через эти формы. При этом не нужно забывать, что попасть в админку можно по FTP через каталог wp-admin.

Защита админки WordPress это защита всеми доступными способами форм авторизации и регистрации с защитой каталог wp-admin.

Защита админки WordPress

Смотрим несколько вариантов и методов защиты админки WordPress:

Защита от подбора паролей

Ручной, а чаще автоматический подбор паролей для авторизации в административной панели остаётся самым популярным, хотя примитивным способом взлома. По умолчанию система WordPress никак не ограничивает количество попыток авторизации пользователя с одного IP адреса. Данное обстоятельство не безопасно и требует вашего вмешательства.

Данное обстоятельство не безопасно и требует вашего вмешательства.

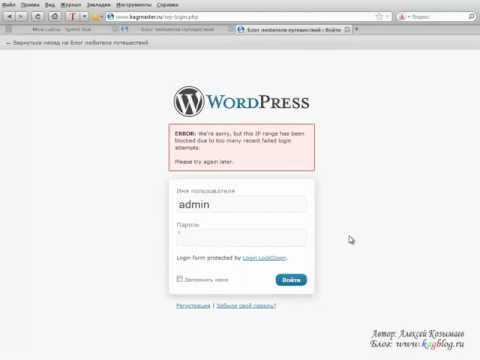

Ограничить количество попыток входа в панель поможет постоянно обновляемый плагин Login Lockdown. Плагин фиксирует IP адрес пользователя и время каждой неудачной попытки входа в панель. Если в течение короткого периода времени с одного и того же диапазона IP-адресов будет более назначенного числа попыток входа, вход в панель будет отключён для всех запросов из данного диапазона IP. Адрес плагина в каталоге https://ru.wordpress.org/plugins/login-lockdown/.

Капча от автоматического подбора паролей

Усилить защиту админки от автоматического подбора паролей поможет установка капчи на форму авторизации. Напомню, что капча это компьютерный тест пользователя на его человечность.

Капча может быть в виде слова, набора букв и цифр, картинки, математического примера. Современная капча может быть скрыта от пользователя и работать по поведенческим факторам пользователя.

О плагинах для установки капчи читайте отдельную статью 13 Captcha плагины WordPress: плагины для вставки Капчи на сайт.

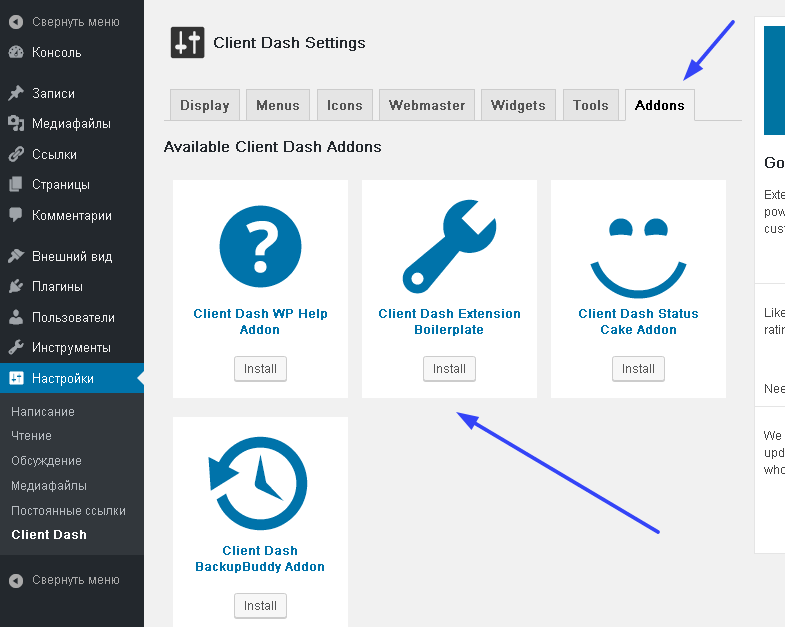

Смена (маскировка) адреса панели

Стандартные адреса административной панели известны всем. По умолчанию, любой может открыть вашу форму авторизации на сайте и поиграть со входом или восстановлением пароля. Для безопасности логично спрятать страницу авторизации под другой URL.

Сделать это можно при помощи специальных плагинов. Рекомендую попробовать плагин Protect Your Admin. Адрес плагина в каталоге. Страница плагина: https://ru.wordpress.org/plugins/protect-wp-admin/

Двухэтапная идентификация

Идентификация пользователя в два этапа значительно усиливает безопасность сайта, заставляя пользователя вводить не только пароль, но и код, получаемый на свой телефон или email.

Решают задачу двухэтапной аутентификации на WordPress два плагина:

Google Authenticator — WordPress Two Factor Authentication (2FA). Универсальный, мощный плагин в бесплатной и платных версиях. https://ru.wordpress.org/plugins/miniorange-2-factor-authentication/

Google Authenticator. Плагин обеспечивает двухфакторную аутентификацию с помощью приложения Google Authenticator для Android / iPhone / Blackberry. https://ru.wordpress.org/plugins/google-authenticator/

Плагин обеспечивает двухфакторную аутентификацию с помощью приложения Google Authenticator для Android / iPhone / Blackberry. https://ru.wordpress.org/plugins/google-authenticator/

Защита каталога wp-admin на сервере

Повторюсь, по умолчанию адрес административной панели сайта http://domen.ru/wp-admin/. Как видите из адреса — это попытка доступа к папке wp-admin. Логично закрыть её для свободного доступа и попробовать это сделать на стороне сервера.

Для этого входим в административную панель вашего сервера (хостинга). У меня панель DirectAdmin, поэтому показываю всё на ней:

- Входим в панель;

- Открываем домен сайта для управления;

- Заходим в на вашем домене в Менеджер файлов;

- Ищем каталог wp-admin;

- В строке с каталогом выбираем действие «Защитить»;

- На новой вкладке в форме вписываем сложный пароль для доступа к данному каталогу;

- Сохраняем данные.

Всё. Теперь, если панель работает корректно, при попытке открыть адрес http://domen.ru/wp-admin/ браузер запросит пароль для входа.

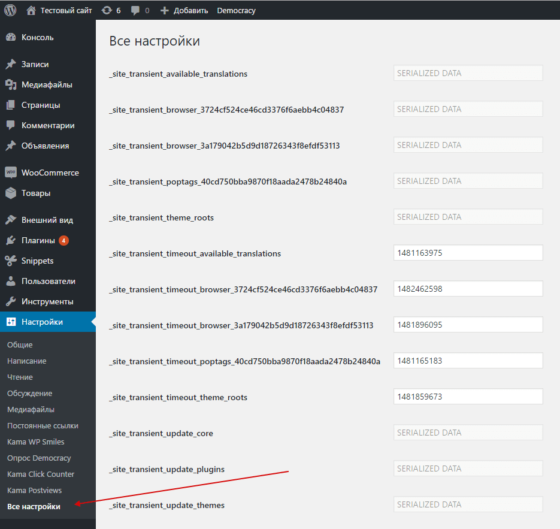

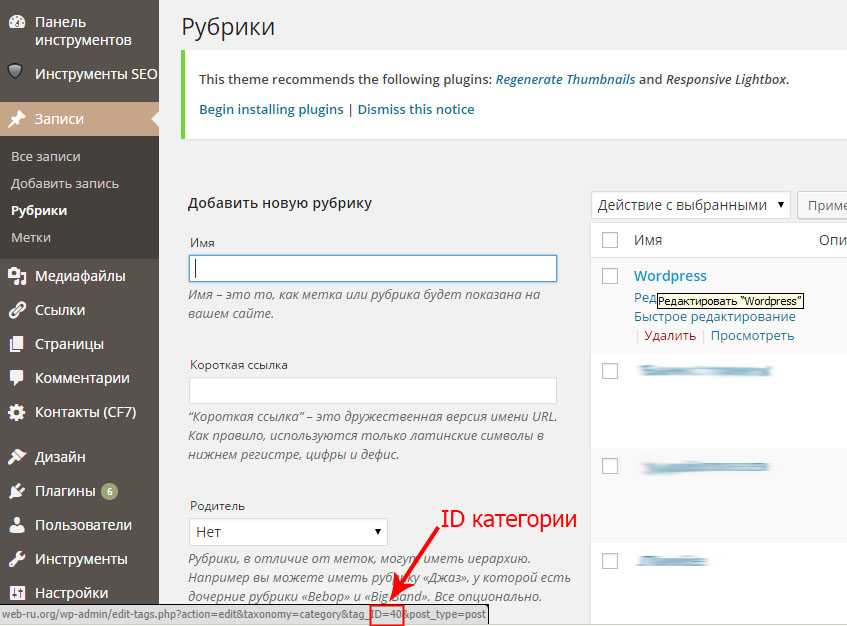

Блокировка пользователей по IP

Наиболее навязчивых пользователей можно блокировать по их IP адресу. Если пользователь уже зарегистрирован и проявляет опасную активность, его IP вы можете увидеть в панели на странице пользователей под его именем. Если пользователь новый, то его IP адрес нужно искать в журналах входа в административной панели вашего сервера.

Имея IP адрес пользователя установите плагин «LionScripts: IP Blocker Lite» и блокируйте вредоносные IP-адреса, спамеров и хакеров ручным методом или функцией массовой блокировки IP-адресов. Адрес плагина в каталоге: https://ru.wordpress.org/plugins/ip-address-blocker/.

Блокировка пользователей по геолокации (странам)

Можно блокировать пользователя по странам. Для этого ставим плагин «IP2Location Country Blocker». Он позволяет заблокировать нежелательным посетителям доступ к административной панели по странам или прокси-серверам. Адрес плагина: https://ru.wordpress.org/plugins/ip2location-country-blocker/.

Он позволяет заблокировать нежелательным посетителям доступ к административной панели по странам или прокси-серверам. Адрес плагина: https://ru.wordpress.org/plugins/ip2location-country-blocker/.

Глухая оборона (закрыть всем доступ кроме себя iP)

При серьёзных атаках на сайт возникает необходимсоть заблокировать всех пользователей, кроме себя. Для этого используем файл .htaccess, который вы должны были создать при установке системы.

Для блокировке всех пользователей кроме себя, вам нужно сделать два действия:

Узнать свой IP адрес, например на сайте: https://2ip.ru/;

Вписать в свой файл корневого каталога .htaccess такие строки:

order deny,allow deny from all allow from ваш_ip

Ограничьте время простоя сессии пользователя

Вы наверняка знаете, что WordPress автоматически не прекращает сессию пользователя если он сам явно не выйдет из системы или не закроет свой браузер. То есть по умолчанию на WordPress нет такой функции, как, скажем на Joomla, где администратор в общих настройках может указать время работы в панели (в минутах) до следующей авторизации.

Решает эту проблему плагин «Inactive Logout». Плагин прост в настройках, есть в каталоге плагинов (https://wordpress.org/plugins/inactive-logout/) и постоянно обновляется.

Сбросьте пароли всех пользователей

Если на вашем сайте активно ведётся регистрация и пользователи могут менять сложные пароли на более простые — это не безопасно.

Навести порядок в рядах пользователей поможет плагин массового сброса паролей «Emergency Password Reset». Этот плагин позволяет администратору сбросить все пароли и автоматически отправить им ссылку для сброса. Адрес плагина: https://ru.wordpress.org/plugins/emergency-password-reset/.

Ещё несколько традиционных советов по безопасности

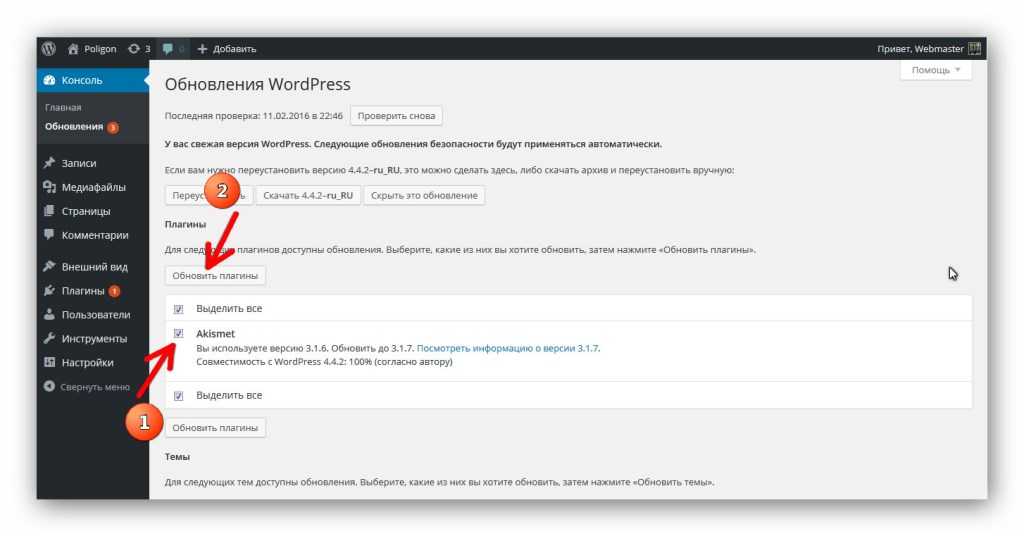

- Всегда имейте под рукой резервную копию сайта;

- Ежедневно контролируйте, любым способом, работу и доступность своего сайта;

- Постоянно обновляйте систему и вслед за этим, обновляйте установленные плагины и темы, проверяя их совместимость.

Вывод

В статье я показал, как осуществляется защита админки WordPress с использование специальных плагинов конкретных задач. Напоминаю, что почти все описанные проблемы безопасности, можно решить установкой комплексного плагина безопасности. Например плагин безопасности Wordfence Security или Безопасность WordPress.

Напоминаю, что почти все описанные проблемы безопасности, можно решить установкой комплексного плагина безопасности. Например плагин безопасности Wordfence Security или Безопасность WordPress.

©www.wordpress-abc.ru

Еще статьи

Похожие посты:

Как защитить свою админку WordPress

Почему вы должны защищать свою админку WordPress (и страницу входа)

1 Выберите надежные имена пользователей и пароли.

2 Добавьте двухфакторную аутентификацию (2FA) для блокировки неавторизованного входа в систему.

3 Ограничьте количество попыток входа в систему, чтобы ограничить атаки грубой силы.

4 Внедрите брандмауэр веб-приложений (WAF) для защиты вашего сайта от внедрения кода.

5 Используйте роли пользователей WordPress, чтобы ограничить возможности учетной записи на вашем сайте.

Защита админки WordPress и страницы входа в систему от атак жизненно важна. Однако, хотя хакеры представляют собой серьезную угрозу безопасности, они не единственные.

К счастью, вы можете быстро и легко укрепить свой веб-сайт, применив несколько здравых советов и установив несколько дополнительных подключаемых модулей. Принимая во внимание такие аспекты, как учетные данные для входа и предотвращая вредоносные атаки в их источнике, вы сделаете свой сайт более безопасным для всех, кто его использует.

В этой статье мы сначала обсудим, почему вы должны защищать свои страницы администратора и входа, а затем дадим вам пять советов, которые помогут защитить ваш сайт навсегда. Давайте начнем!

Почему вы должны защищать свою админку WordPress (и страницу входа)

Как и входная дверь вашего дома, ваша страница входа в WordPress, вероятно, является слабым звеном в цепочке, когда дело доходит до доступа к вашему сайту. Экран администратора представляет собой первую комнату, в которую любой войдет, а это означает, что блокировка обеих имеет решающее значение для безопасности. Последствия невыполнения этого требования многочисленны, включая потерю информации о клиенте, пользователе или личной информации, нарушение функциональности вашего веб-сайта и даже его полное удаление. Более того, подрыв доверия клиентов может иметь катастрофические последствия для вашей прибыли.

Экран администратора представляет собой первую комнату, в которую любой войдет, а это означает, что блокировка обеих имеет решающее значение для безопасности. Последствия невыполнения этого требования многочисленны, включая потерю информации о клиенте, пользователе или личной информации, нарушение функциональности вашего веб-сайта и даже его полное удаление. Более того, подрыв доверия клиентов может иметь катастрофические последствия для вашей прибыли.

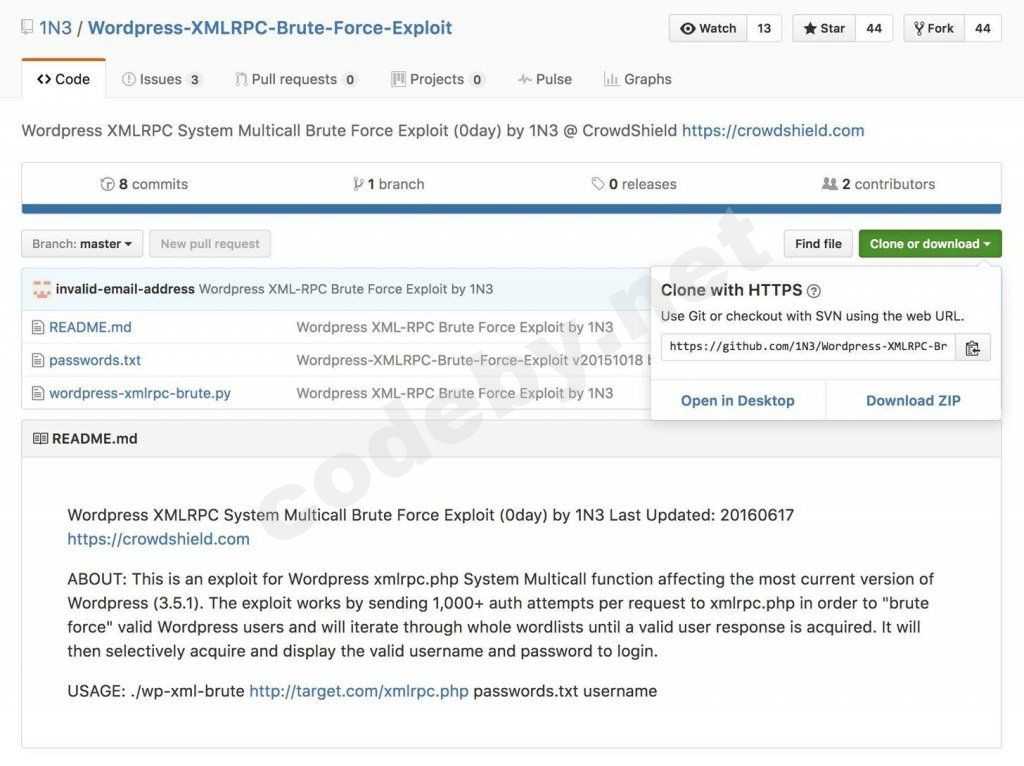

Наконец, стоит отметить, что атаки методом грубой силы являются популярным способом получения несанкционированного доступа к веб-сайту, поэтому ряд советов здесь сосредоточен на защите вашего сайта от этого.

Если вы новичок в WordPress, понимание того, как защитить свой сайт, может быть пугающим. Чтобы прояснить этот процесс, мы изложили пять советов, которые вы можете применить для защиты своего сайта. Давайте взглянем!

1 Выберите надежные имена пользователей и пароли.

В конечном итоге надежные учетные данные представляют собой длинную строку случайных символов, иногда содержащую числа и символы.

Более того, каждый из учетных данных пользователя вашего сайта важен – это не хорошо для вас, чтобы иметь сильное имя пользователя и пароль, если другая учетная запись администратора имеет слабый.

К счастью, убедиться, что ваши имена пользователей и пароли в порядке, довольно просто:

- Скрыть свое имя пользователя. Измените любое имя пользователя по умолчанию с admin на что-нибудь, что труднее угадать.

- Используйте длинный пароль, который сложно угадать. Вы можете использовать такой веб-сайт, как Strong Password Generator – хотя WordPress также содержит звездный генератор паролей, и многие браузеры имеют свои собственные системы.

Помните, что длина – главный фактор в безопасном пароле.

Помните, что длина – главный фактор в безопасном пароле. - Храните свой пароль в надежном месте. Хотя это не является строго необходимым для создания надежных учетных данных, надежное хранение ваших паролей не менее важно. Для этого взгляните на LastPass или 1Password, которые помогут вам легко управлять всеми вашими паролями.

Конечно, это не единственный имеющийся в вашем распоряжении способ защиты админки. Давайте посмотрим на другой способ ограничения доступа.

2 Добавьте двухфакторную аутентификацию (2FA) для блокировки неавторизованного входа в систему.

Как и в случае с другими методами безопасности, существует множество плагинов, которые могут помочь вам реализовать 2FA:

- Двухфакторная аутентификация: этот плагин работает с Google Authenticator и предоставляет ограниченные по времени коды для входа в систему.

- Keyy: Это уникальное решение, похоже, полностью избавляет от учетных данных, используя ваше интеллектуальное устройство исключительно для входа в систему.

В общем, вы захотите сначала поэкспериментировать со стандартным плагином 2FA, а затем переключиться на другие решения, такие как Keyy, когда вам будет удобно. Кроме того, некоторые плагины, такие как Wordfence и Jetpack, включают эту функцию, поэтому их тоже стоит попробовать.

3 Ограничьте количество попыток входа в систему, чтобы ограничить атаки грубой силы.

Проще говоря, атаки методом грубой силы пытаются угадать ваши учетные данные, перебирая все возможные комбинации. Это популярный метод взлома веб-сайта, и это означает, что ограничение количества раз, когда пользователь может входить в систему, является простым и эффективным способом им помешать.

Что касается того, как их предотвратить, на помощь снова приходят плагины. Вот наши рекомендации:

- Jetpack: Среди других функций Jetpack предлагает несколько модулей, которые будут ограничивать попытки грубой силы и контролировать ваш сайт на предмет их обнаружения.

- iThemes Security: этот универсальный плагин позволяет не только ограничивать попытки входа в систему, но и

- Wordfence Security: помимо ограничений на атаку методом грубой силы, этот комплексный плагин также имеет множество других жизненно важных функций, связанных с безопасностью.

- BruteGuard: этот плагин защищает вас от атак грубой силы, подключая своих пользователей для отслеживания неудачных попыток входа на всех сайтах WordPress, которые его используют, создавая защитную сеть, которая обучается и становится более мощной, чем ее использует большее количество людей.

Есть еще один способ остановить навязчивые атаки на ваш сайт – отключить их на месте. Давайте посмотрим на это более подробно.

4 Внедрите брандмауэр веб-приложений (WAF) для защиты вашего сайта от внедрения кода.

Внедрение кода – это то, на что это похоже: код, который используется для изменения функциональности вашего сайта, и это может иметь разрушительные последствия.

Некоторые плагины (например, Wordfence) стандартно включают WAF. Однако есть много других вариантов на выбор, например:

- NinjaFirewall: Этот специальный плагин представляет собой автономный брандмауэр, который находится перед WordPress и рекламируется как «настоящий WAF».

- Защита от вредоносного ПО и брандмауэр грубой силы: этот плагин не только включает надежный WAF, который постоянно обновляется, он также защищает от атак грубой силы.

- All in One WP Security & Firewall: название говорит само за себя – он включает в себя генератор паролей, проверяет слабые имена пользователей, защищает от атак грубой силы, а также имеет сильный WAF.

Короче говоря, нет оправдания тому, что вы не защитите свой сайт, и внедрение WAF – один из лучших способов сделать это.

5 Используйте роли пользователей WordPress, чтобы ограничить возможности учетной записи на вашем сайте.

Для каждой учетной записи, имеющей доступ к вашему сайту, вы можете установить определенную роль пользователя с набором возможностей, которые ограничивают возможности этой учетной записи. Это означает, что пользователи будут иметь доступ только к тому, что им нужно для выполнения своей работы – что несомненно является ключевым аспектом безопасности сайта.

Как и в случае с другими советами из этого списка, приступить к работе очень просто:

- Заранее установите правильные роли пользователей, чтобы предлагать доступ только к тому, что ему нужно, и ничего больше.

- Используйте плагин, такой как редактор ролей пользователя или редактор ролей пользователя WPFront, чтобы настроить доступ, который имеют определенные роли.

- Регулярно проверяйте наличие неиспользуемых учетных записей и удаляйте их.

В общем, установка ролей пользователей не должна быть сложной, и потенциально может обеспечить большую безопасность вашей административной области.

Когда дело доходит до безопасности, вашей главной задачей всегда должно быть предотвращение несанкционированного доступа, независимо от того, откуда он. В противном случае последствия могут быть катастрофическими для вашего сайта, поискового рейтинга и потенциального дохода.

В этой статье мы обсудили пять советов, как профессионально защитить вашу админку. У вас есть еще какие-нибудь советы по защите админки WordPress? Расскажите о них в комментариях ниже!

Источник записи: https://www.wpexplorer.com

Как защитить админку сайта | REG.RU

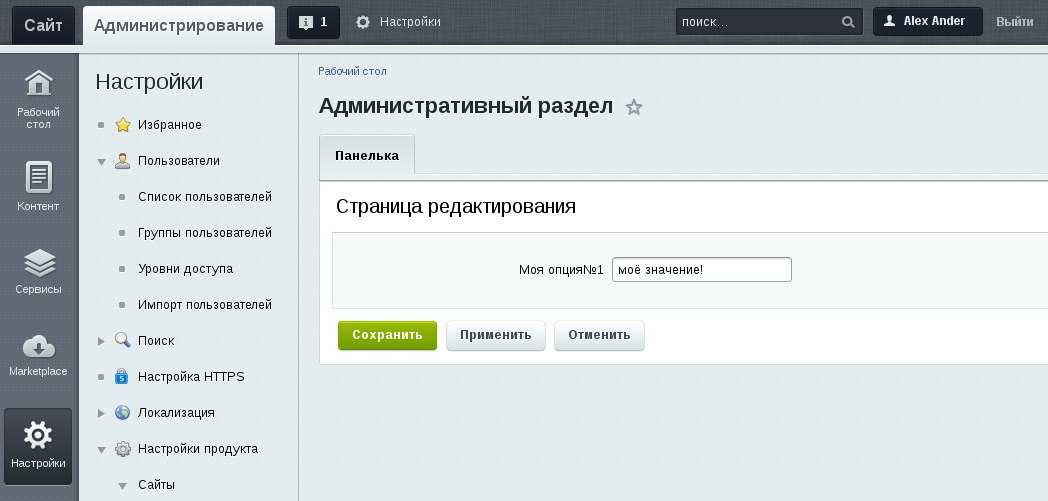

В данной статье описывается процесс установки формы дополнительной аутентификации на определенную страницу сайта. При запросе адреса страницы перед посетителем будет появляться окно ввода логина-пароля. Доступ к странице можно получить только введя корректные значения логина и пароля.

Как установить форму аутентификации через панель ISPmanager

Обратите внимание: данный способ актуален только для хостинг панели ISPmanager.

- 1.

Откройте панель управления хостингом;

- 2.

В разделе Сайты нажмите на три точки напротив нужного домена и кликните на Ограничение доступа:

- 3.

Нажмите Создать:

- 4.

Укажите вручную или выберите ту папку, доступ к которой хотите закрыть, и нажмите Далее:

Как скрыть доступ к папке admin вручную, введя ее относительный путь

Как скрыть доступ к папке admin, выбрав ее из списка

- 5.

На открывшейся странице введите имя пользователя (например: user), к нему будут автоматически добавлен логин услуги вида u1234567, сгенерируйте или придумайте пароль и нажмите *Завершить:

После создания в разделе Ограничение доступа появится соответствующая строка:

Если вы попытаетесь открыть в браузере faq-reg.

ru/admin, появится форма базовой аутентификации. Введите имя пользователя и пароль, после этого страница откроется:

ru/admin, появится форма базовой аутентификации. Введите имя пользователя и пароль, после этого страница откроется:Чтобы убрать форму базовой аутентификации в разделе Доступ кликните по строке и нажмите Удалить:

Как установить форму аутентификации через .htaccess

- 1.

Откройте панель управления хостингом или подключитесь к хостингу по SSH или FTP;

- 2.

В менеджере файлов перейдите в директорию сайта, доступ к которой необходимо закрыть. В нашем примере это будет директория test;

- 3.

Создайте файл .htaccess или откройте его на редактирование, если он уже существует.

Добавьте в файл .htaccess следующие строки:AuthType Basic AuthName "Доступ запрещён!" AuthUserFile /абсолютный_путь_до_корневой_папки_сайта/test/.htpasswd Require valid-user

- AuthType Basic — тип аутентификации;

- AuthName «Доступ запрещён!» — сообщение, которое будет показываться при запросе доступа в защищенную директорию сайта;

- AuthUserFile /path/.

htpasswd — путь к файлу, в котором будут хранится логин и хэш пароля. При вводе логина и пароля в форме на сайте, их значения будут сравниваться со значениями в файле .htpasswd (для пароля будет сравниваться значение хэша. Как узнать путь до корневой папки сайта;

htpasswd — путь к файлу, в котором будут хранится логин и хэш пароля. При вводе логина и пароля в форме на сайте, их значения будут сравниваться со значениями в файле .htpasswd (для пароля будет сравниваться значение хэша. Как узнать путь до корневой папки сайта; - Require valid-user — указывает, что доступ разрешен только для пользователей, перечисленных в файле .htpasswd.

В этой же директории создайте файл .htpasswd.

- 4.

Сгенерируйте связку логина и пароля. Для этого воспользуйтесь онлайн генератором.

В поле «Имя пользователя» введите ваш логин «u1234567», в поле «Пароль пользователя» — новый пароль для прохождения базовой аутентификации. Заетм нажмите Генерировать:

Вы получите примерно такую строку: «u1234567:$apr1$e2md94lx$Z5h5bgFzsROqz6vjM85YQ1». Где:

- «u1234567» — логин;

- «$apr1$e2md94lx$Z5h5bgFzsROqz6vjM85YQ1» — хеш пароля.

Скопируйте получившийся хеш пароля и вставьте в ранее созданный файл .htpasswd.

Следующий способ подойдет для WordPress hosting. Попробуйте тестовый период бесплатного хостинга для сайтов WordPress.

- 1.

Перейдите в директорию сайта и вставьте в файл .htaccess следующие строки (если файла не существует, создайте его):

<Files wp-login.php> AuthType Basic AuthName "Private zone" AuthUserFile путь-до-корневой-папки-сайта/.htpasswd Require valid-user </Files>

Узнать путь до корневой папки сайта вы можете по инструкции.

- 2.

Находясь в директории сайта создайте файл .htpasswd. В данном файле будет храниться логин и пароль (в захешированном виде). Доступ к защищённой директории будет возможен только по этому логину и паролю.

- 3.

Для создания связки логин-пароль перейдите по ссылке. Введите логин и пароль и нажмите Генерировать.

Скопируйте результат работы программы и сохраните его в созданный ранее файл .htpasswd.

Скопируйте результат работы программы и сохраните его в созданный ранее файл .htpasswd.

Внимание

Обратите внимание, что пароль в файле .htpasswd будет храниться в захешированном виде. И при доступе в защищенную директорию нужно будет указывать сам пароль, а не его хеш.

Как изменить пароль или добавить нового пользователя

Для смены пароля вам необходимо просто повторить процедуру генерации с тем же логином: Онлайн-генератор.

Для добавления нового пользователя просто сгенерируйте новую связку логина-пароля и добавьте её в файл .htpasswd с красной строки.

Как убрать форму аутентификации

Если форма аутентификации более не нужна, просто закомментируйте добавленные ранее строки в файле .htaccess. Для этого в начале каждой строки поставьте значок #. Вы можете также просто удалить данные строки.

Помогла ли вам статья?

Да

3 раза уже помогла

Защита админки WordPress — DeveloperGuru.

NET — гуру-программист в Сети

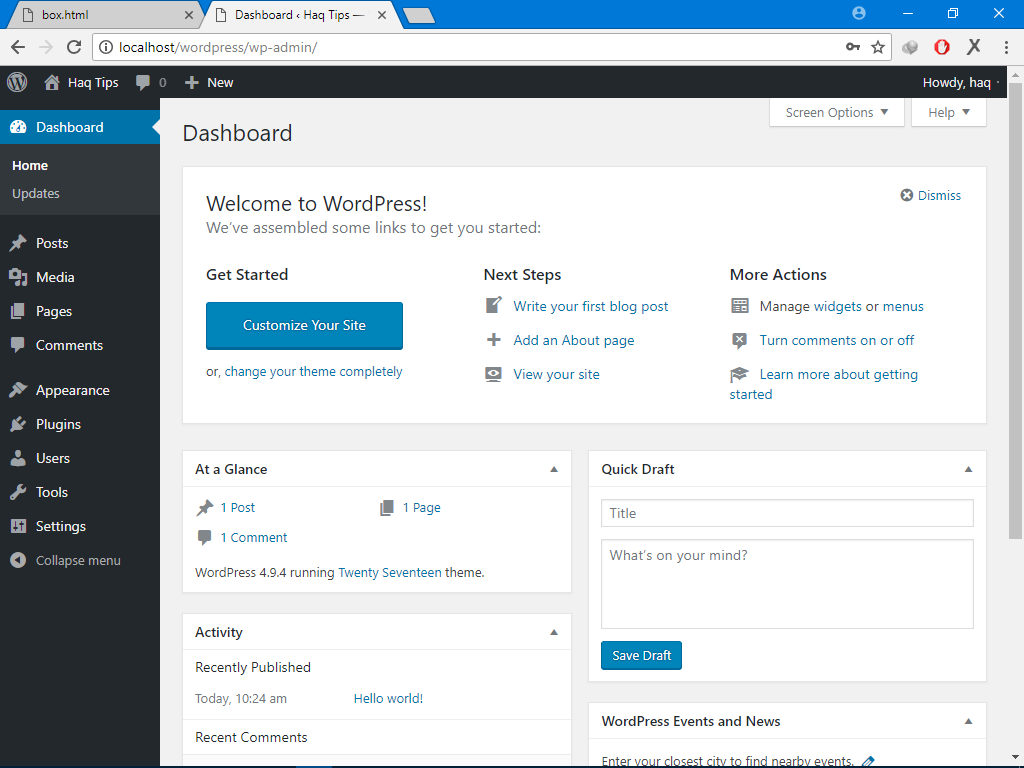

NET — гуру-программист в СетиПри первоначальной установке WordPress необходимо создать пользователя admin с паролем. Зная эти данные вы можете попасть в административную панель Вордпресса и управлять своим блогом.

Но не сможет ли кто-то другой без вашего ведома попасть в админку? Насколько надежна защита с помощью одного только пароля? Как показывает практика, лучше перестраховаться и усложнить жизнь потенциальным хакерам.

Предлагаю вашему вниманию способы защиты админки WordPress от взлома.

Вообще-то, до недавнего времени, я не заморачивался с дополнительной защитой. При установке Вордпресс я просто создавал надежный пароль из букв разного регистра и специальных символов длиной от 12 символов.

Несколько месяцев назад на новостных сайтах компьютерной тематики пробежала новость о ботнете, целью которого являются сайты на WordPress.

Скриншот новости на 3dnews.

Используя список самых популярных паролей, этот ботнет пытался войти в админки вордпресс-сайтов. Прочитав новость, я не стал волноваться, т.к. мои пароли не входят ни в какие списки популярных, а простой перебор займет тысячи лет.

Прочитав новость, я не стал волноваться, т.к. мои пароли не входят ни в какие списки популярных, а простой перебор займет тысячи лет.

Но через некоторое время я заметил, что один из моих сайтов на Вордпрессе стал работать медленнее. Заглянув в логи, я увидел много запросов странички логина в админку (/wp-login.php). Я сразу же вспомнил новость про ботнет и понял, что происходит попытка взлома моего сайта.

Конечно, шансов взломать мой сайт таким способом очень мало, но меня не устраивало, что возросла нагрузка на мой VPS и в результате сайты работают медленнее. С этим надо было что-то делать.

За последнее время активность ботнета не снизилась, а только возросла, поэтому предлагаю вашему вниманию несколько способов защиты админки WordPress.

Защита файла wp-login.php паролем

Для защиты от подбора пароля и уменьшения нагрузки на сервер существует простой способ: закрыть файл wp-login.php (вход в админку) паролем средствами веб сервера.

Для этого сначала надо создать специальный файл с паролем. Проще всего это сделать, перейдя по адресу http://www.htaccesstools.com/htpasswd-generator/ :

Проще всего это сделать, перейдя по адресу http://www.htaccesstools.com/htpasswd-generator/ :

Введите имя пользователя и пароль (можно ввести пользователя и пароль от админки вордпресса, но лучше придумать другие). После нажатия на кнопку “Create .htpasswd file” будет сгенерировано содержимое нужного вам файла:

Vasya:$apr1$cBunF0ft$JA.tpq/nn68lGSOGVbUgr/

Вам надо его просто скопировать и вставить с помощью Notepad или другого текстового редактора в файл .htpasswd (с точкой в начале). Впрочем, имя файла может быть и другим.

Теперь надо загрузить этот файл по ftp на ваш сервер. Лучше всего его расположить в вашей домашней директории, т.е. не в корне вашего сайта, а выше.

В случае, если ваши сайты работают под управлением Apache (99.9% всех shared хостингов) создайте рядом с .htpasswd файл .htaccess (это имя должно быть именно таким):

Apache

ErrorDocument 401 «Unauthorized Access»

ErrorDocument 403 «Forbidden»

<FilesMatch «wp-login. php»>

AuthName «Authorized Only»

AuthType Basic

AuthUserFile /home/username/.htpasswd #Путь к файлу .htpasswd

require valid-user

</FilesMatch>

php»>

AuthName «Authorized Only»

AuthType Basic

AuthUserFile /home/username/.htpasswd #Путь к файлу .htpasswd

require valid-user

</FilesMatch>

|

1 2 3 4 5 6 7 8 |

ErrorDocument 401 «Unauthorized Access» ErrorDocument 403 «Forbidden» <FilesMatch «wp-login.php»> AuthName «Authorized Only» AuthType Basic AuthUserFile /home/username/.htpasswd #Путь к файлу .htpasswd require valid-user </FilesMatch> |

Естественно, вы можете создать этот файл локально, после чего загрузить его на сервер по ftp.

Вместо “/home/username/.htpasswd“ надо прописать путь к месту расположения файла .htpasswd. В зависимости от хостига он может быть разным. Чтобы его узнать, создайте в корне своего сайта файл path.php с таким содержимым:

<?php echo __FILE__; ?>

<?php echo __FILE__; ?> |

После этого введите в браузере http://url_вашего_сайта/path. (.+\.php)(.*)$;

(.+\.php)(.*)$;

fastcgi_param PATH_INFO $fastcgi_path_info;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

#deny all;

auth_basic «Admin Zone»;

auth_basic_user_file /home/username/.htpasswd;

}

Собственно пароль устанавливают последние две строки, а строки перед ними зависят от вашей конфигурации (их можно скопировать из вашего nginx.conf).

Теперь при обращении к странице /wp-login.php будет появляться окошко для ввода логина и пароля:

После ввода корректных данных (логин и пароль, которые вы указали при создании файла .htpasswd) вы попадете на страницу входа в админку блога. Надо заметить, что один раз залогинившись, вы сможете попадать в админку, минуя wp-login.php и, таким образом, дополнительную форму логина вы будете видеть не часто.

Боты же при запросе страницы /wp-login.php будут получать код ошибки 401 и, либо уходить, если они достаточно умны, либо повторять запросы, но при этом важно то, что общением с ними занимается веб сервер, а не код на php, поэтому нагрузка на сервер значительно снижается.

Итак, описанный способ является наиболее надежным и эффективным способом защиты админки WordPress от взлома с помощью перебора паролей. Очень важно, что при этом существенно снижается нагрузка на сайт, создаваемая запросами ботов.

Если же вам этот способ не подходит (например, описанная процедура вам показалась слишком сложной, или у блога много пользователей, которым надо логиниться в админку), то для защиты блога можно воспользоваться другими методами.

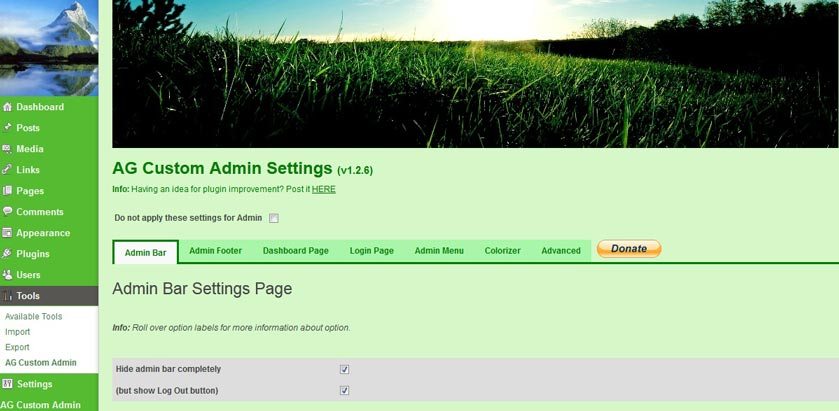

Плагин Lockdown WP Admin

Lockdown WP Admin

Этот плагин меняет url админ панели блога и страницы логина, и является отличным способом борьбы с ботнетами. Бот, запросив url /wp-login.php или /wp-admin/ получит ошибку 404 (страница не найдена) и пойдет искать другую жертву.

Плагин Limit Login Attempts

Limit Login Attempts

С помощью этого плагина можно ограничить количество неудачных попыток логина с одного IP. Благодаря этому подбор даже простого пароля будет очень затруднителен.

Плагин работает очень просто: после заданного в настройках количества неправильно введенных логина и пароля дальнейшие попытки входа с этого IP игнорируются на определенное время (также указывается в настройках плагина). Дополнительно можно задать более длинный временной интервал, на который будет заблокирован злоумышленник после нескольких коротких блокировок.

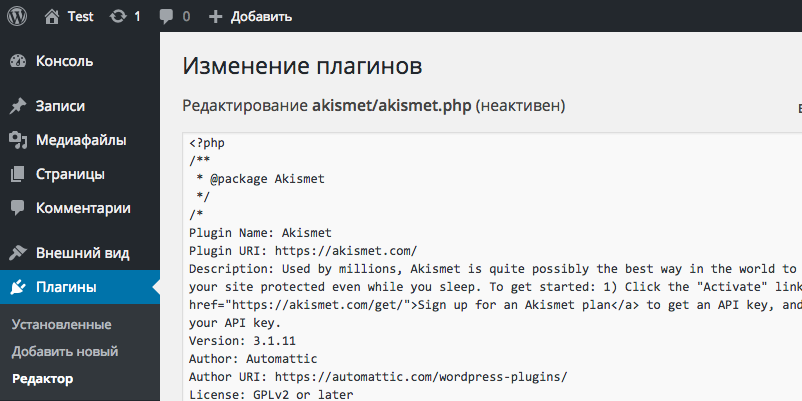

Плагин Better WP Security

Solid Security – Password, Two Factor Authentication, and Brute Force Protection

Это просто священный грааль безопасности WordPress, возможности которого включают функциональность двух предыдущих плагинов и еще много других полезных вещей.

Я планирую сделать подробный обзор этого плагина, а пока замечу, что любые вещи надо использовать с умом. Хотя Better WP Security и превосходит по возможностям своих конкурентов, это не значит, что он будет лучшим выбором в любой ситуации.

Дополнительные рекомендации по защите блога

Используйте длинные пароли, состоящие из букв разного регистра, цифр и спецсимволов. Длинные пароли (более 10-12 символов), состоящие из случайного набора символов, практически невозможно подобрать. Но и запомнить такой пароль непросто. Для этого используйте специальные менеджеры паролей.

Длинные пароли (более 10-12 символов), состоящие из случайного набора символов, практически невозможно подобрать. Но и запомнить такой пароль непросто. Для этого используйте специальные менеджеры паролей.

В том случае, если вы предпочитаете придумывать запоминающиеся пароли, которые состоят из слов, необходимо использовать не менее 2-3 слов, вставляя между ними цифры или спецсимволы. Боты как раз проверяют пароли из общеупотребительных слов и их комбинаций.

Еще об одном способе запоминания паролей я уже писал в блоге.

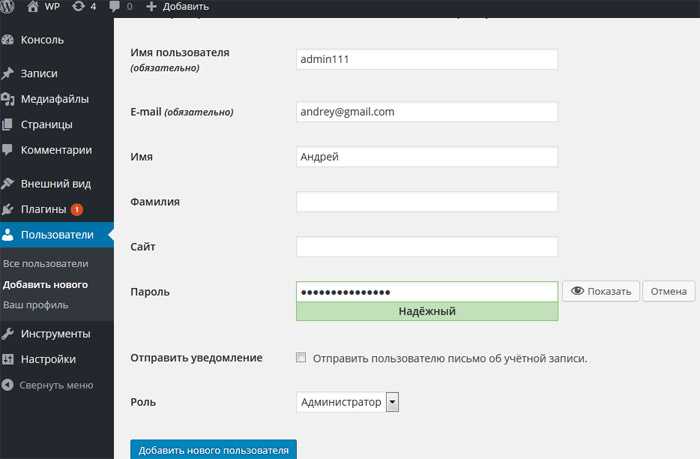

По умолчанию в Вордпрессе создается пользователь с логином admin. Для надежности лучше создать другого пользователя с полными правами, а админа удалить.

Настоятельно рекомендую применить один или несколько описанных здесь способов защиты на своем блоге. Лучше потратить немного времени на защиту, чем потом разбираться с последствиями взлома.

Защита панели администратора WordPress | FORNEX

Для того, чтобы защитить панель администратора WordPress, можно:

Установить ограничение доступа по IP.

SCENSHOT-4.PNG (wp-login|wp-config)\.php$»>

Order deny,allow

Deny from all

Allow from 111.111.111.111

</FilesMatch>

(wp-login|wp-config)\.php$»>

Order deny,allow

Deny from all

Allow from 111.111.111.111

</FilesMatch> Ограничение доступа к сайту со всех адресов кроме 111.111.111.111:

Order Deny,Allow Deny from all Allow from 111.111.111.111

С ограничением доступа через Nginx можно ознакомиться здесь

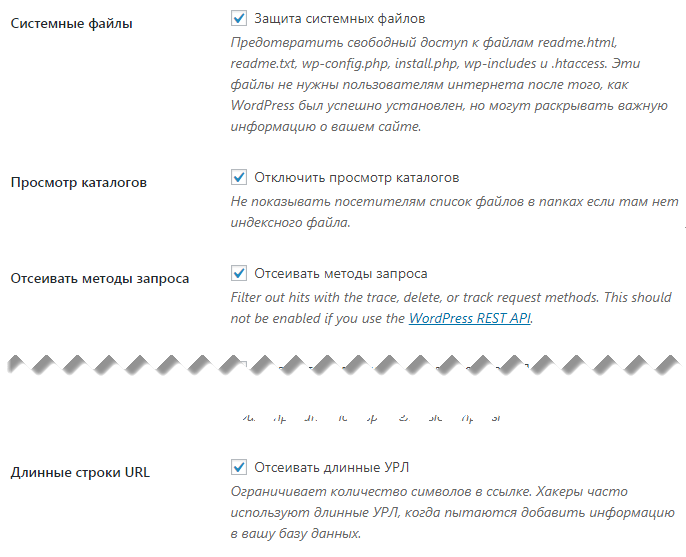

ЗАЩИТА ПАНЕЛИ АДМИНИСТРАТОРА ОТ ПЕРЕБОРА ПАРОЛЕЙ.

Простым в установке и эффективным в работе способом защититься от перебора паролей является плагин Login Lockdown.

Скачать плагин Login Lockdown из официального репозитория WordPress.org

Его принцип работы заключается в том, что при достижении определённого количества неудачных попыток авторизации IP вносится в чёрный список, и доступ к сайту блокируется.

Использовать этот плагин можно на любом типе сайтов:- Устанавливаем плагин Login Lockdown

- Настройки плагина находятся в https://example.com/wp-admin/options-general.

php?page=loginlockdown.php.

php?page=loginlockdown.php.

Настраивать плагин не обязательно, но если требуется то можно ввести свои настройки:

Настройки плагина Login Lockdown

- Max Login Retries — Максимально позволительное число неудачных попыток авторизации, после которых доступ по IP блокируется. По умолчанию, даётся 3 попытки.

- Retry Time Period Restriction (minutes) — За какой период времени позволительно ошибиться вышеуказанное число раз (по умолчанию, 5 минут). Если Вы ошиблись 2 раза с вводом пароля, нужно подождать 5 минут, иначе можно попасть в бан.

- Lockout Length (minutes) — На какое количество минут блокировать доступ к сайту. По умолчанию, доступ по IP блокируется на 60 минут.

- Lockout Invalid Usernames? — Использовать ли фильтр Login LockDown для попыток авторизации под пользователем, которого не существует. По умолчанию, нет.

- Mask Login Errors? — WordPress обычно отображает отдельные сообщения пользователю в зависимости от того, будет ли он пытаться войти в систему с недопустимым именем пользователя или с правильным именем пользователя, но с неправильным паролем.

Переключение этой опции скроет, если попытка авторизации завершится неудачно.

Переключение этой опции скроет, если попытка авторизации завершится неудачно. - Show Credit Link? — Показывать или нет ссылку на страницу Login Lockdown на странице авторизации. По умолчанию, она есть, но её можно отключить.

При авторизации, мы увидим, что сайт защищён:

ЗАЩИТА ПАНЕЛИ АДМИНИСТРАТОРА С ПОМОЩЬЮ CAPTCHA.

Плагин Google Captcha (reCAPTCHA) — это решение для безопасности, которое защищает формы вашего сайта WordPress от спама, позволяя реальным людям с легкостью проходить капчу. Его можно использовать для форм логина, регистрации, восстановления пароля, комментариев, популярных контактных и многих других форм.

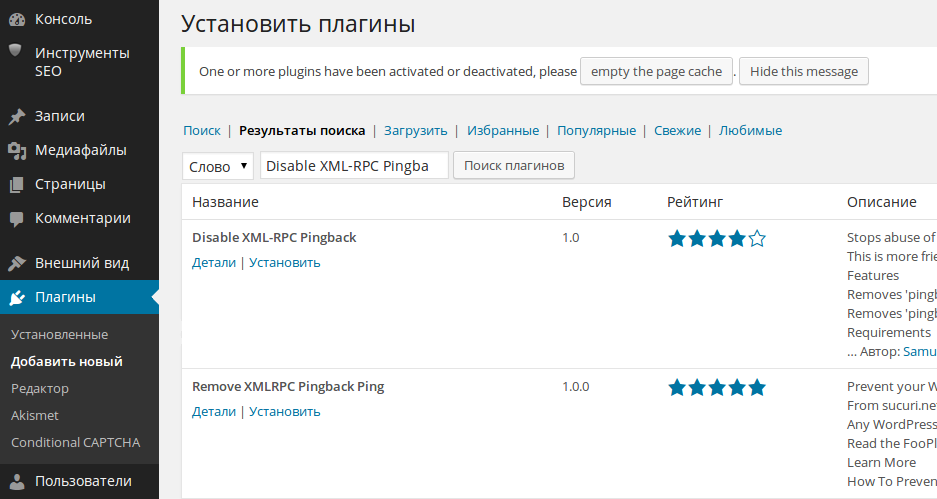

Устанавливаем плагин Google Captcha (reCAPTCHA)

Переходим в настройки плагина http://example.com/wp-admin/admin.php?page=google-captcha.php

Проходим регистрацию на Google Recaptcha, добавляем свой сайт, получаем ключи и вводим их в поля указанные на скриншоте

При авторизации и форме комментариев мы видим что добавилась проверка капчей.

КАК СКРЫТЬ АДРЕС ПАНЕЛИ АДМИНИСТРАТОРА ИЗМЕНИВ ЕГО.

WPS Hide Login — это плагин, который позволяет легко и безопасно изменять URL страницы формы входа в систему на все, что угодно. Он не буквально переименовывает или меняет файлы в ядре, и не добавляет правила перезаписи. Он просто перехватывает запросы страниц и работает на любом сайте WordPress.

Устанавливаем плагин WPS Hide Login

Далее, в настройках плагина http://example.com/wp-admin/options-general.php#whl-page-input указываем новый адрес авторизации в панель админа WordPress и сохраняем изменения.

ЗАЩИТА ПАНЕЛИ АДМИНИСТРАТОРА ПРИ ПОМОЩИ ДОПОЛНИТЕЛЬНОЙ АВТОРИЗАЦИИ

процесс состоит из двух шагов.

.htaccess

В первую очередь создаём файл .htaccess в той директории сайта, которую хотим защитить паролем. Так как речь шла об админке WordPress, то создаем файл в папке /wp-admin.

AuthType Basic #название аутентификации AuthName "Protected Area" #путь к файлу с пользователями и паролями .htpasswd AuthUserFile /home/f45454/mysite.com/public_html/wp-admin/.htpasswd require valid-user

- AuthName

- Название авторизации. Сообщение будет отображаться в окошке ввода логина и пароля. Кроме того, для того, чтобы сохраненные пароли в браузерах сбросились, вы можете просто поменять это сообщение.

- AuthUserFile

- Абсолютный путь на сервере к файлу с логинами и паролями (как раз .htpasswd). Для того, чтобы узнать его, используйте PHP функцию getcwd() (Get Current Working Directory).

.htpasswd

Файл с пользователями и паролями вида пользователь:пароль. Пароль должен быть представлен в зашифрованном виде.Пример:

admin:$apr1$7C3cBu2Z$0ulE5W3hyDTNCCGYaJHlu.

Плагин Lockdown WP Admin — защита админки WordPress от взлома —

О необходимости защиты блога на WordPress, наверное, задумывался каждый.

Всесторонне и максимально содержимое блога (аккаунт на хостинге, базу данных, шаблон, код движка, контент и т.д.) от посягательств недоброжелателей защитить можно, для этих целей существует великое множество инструментов. Об одном из таких инструментов — плагине Lockdown WP Admin для защиты админки WordPress — мне и хотелось бы рассказать сегодня.

Всесторонне и максимально содержимое блога (аккаунт на хостинге, базу данных, шаблон, код движка, контент и т.д.) от посягательств недоброжелателей защитить можно, для этих целей существует великое множество инструментов. Об одном из таких инструментов — плагине Lockdown WP Admin для защиты админки WordPress — мне и хотелось бы рассказать сегодня.Нужна ли WordPress защита от взлома?

Казалось бы, WordPress — мощный движок, постоянно развиваемый и обновляемый, о защите которого заботятся профессиональные разработчики, «залатывая» уязвимости, приводя его в соответствие со стандартами безопасности. Но при этом долгие годы существования популярной блоговой CMS стандартный адрес входа в административную консоль остается неизменным: адрес_сайта/wp-admin/ (адрес_сайта/wp-login.php). И это обстоятельство не только прямо указывает на принадлежность сайта к конкретной системе управления контентом, но и делает уязвимыми все сайты на WordPress для ботов, автоматически подбирающих пароли на вход.

Современная реальность такова, что число персональных компьютеров, подключенных к мировой паутине, с каждым днем только увеличивается. При этом многие из пользователей попросту пренебрегают элементарной защитой своих компьютеров — до тех пор, пока необходимость этого не становится явной. В результате халатности пользователей огромное количество устройств без ведома хозяев значительную часть времени используется не по назначению.

Еще в 2013 году 3Dnews.Ru писал о появлении ботнетов (ботнет — совокупность устройств,

зараженных вредоносным кодом и управляемых централизованно) из десятков тысяч компьютеров, используемых хакерами для атак на сайты под управлением WordPress путем подбора паролей. С тех пор ситуация в целом изменилась не в лучшую сторону. Сложный и достаточно «длинный» пароль, включающий в себя символы верхнего регистра и цифры, всего лишь увеличивает время, необходимое ботам для перебора комбинаций, а запас времени у них просто огромный, не говоря уже о ресурсах.

Если верить информации, периодически появляющейся в сети, значительная часть сайтов на WordPress уже взломана, причем их хозяева даже не подозревают от этом. Чаще всего на взломанных сайтах размещаются вредоносные коды, ссылки на другие ресурсы и коды ссылочных бирж, что отражается на посещаемости сайта и его позициях в поиске — ведь то, что не видит хозяин сайта, всегда видят поисковые системы. Мой блог за последние три года взламывали дважды, в последний раз он даже угодил под небезызвестный фильтр Яндекса АГС. Сложный пароль на вход в админку не спас его. По правде говоря, как и большинство блогов, мой блог очень долгое время вообще никак не был защищен.

А теперь задумайтесь о том, надежно ли защищен ваш блог? Есть ли у вас уверенность в том, что никто не сможет без вашего ведома войти в его админку? Необходима ли вашему блогу защита от взлома? Даже если он еще не успел набрать высокие ТИЦ и посещаемость, не нужно думать, что он не интересен взломщикам, и не нужно недооценивать их возможности.

Как защитить WordPress блог от ботов

Вариантов защиты от подбора пароля на вход в админку достаточно много, но подавляющее их большинство можно свести к нескольким основным группам:

- блокировка ботов, «стучащихся» в админку, по сетевому IP-адресу;

- капча на вход — поле, требующее дополнительных действий;

- ограничение количества неправильных вводов логина/пароля;

- скрытие страницы авторизации от всех, кроме хозяина сайта;

- изменение адреса входа в админку WordPress.

Если что упустил, пишите в комментариях. Пока же предлагаю разобрать, «что есть что» и насколько способно обезопасить админку вашего блога от атак ботов.

Нередко предлагаемая на вебмастерских форумах блокировка различных ботов, равно как и спамеров, по IP через файл .htaccess — дело неблагодарное. Сетевые адреса всех спамеров и ботов можно вписывать бесконечно, т.к. в большинстве случаев атаки на сайты идут через программное обеспечение, использующее множество различных IP.

Заблокировав несколько адресов, проблему вы не снимете.

Заблокировав несколько адресов, проблему вы не снимете.Использование капчи на странице входа — тоже не всегда способно помочь, т.к. программы давно научились распознавать практически любые картинки, используемые капчами. Единственная известная мне на данный момент надежная капча — это Google Captcha (reCAPTCHA), полностью избавляющая и от спама в комментариях, но способная вызывать раздражение у посетителей (по этой причине мне пришлось отказаться от нее).

Ограничение на количество неверных вводов пароля в форме авторизации с помощью различных плагинов типа Login LockDown — не спасает от атак, ведущихся с множества различных IP. Эта мера способна защитить админку WordPress лишь от хакеров-самоучек.

Скрытие страницы авторизации от чужих глаз легко реализуется путем добавления в файл .htaccess следующего кода:

<Files "wp-login.php">— где вместо нулей необходимо вписать свой IP адрес.

Order deny,allow

Deny from All

Allow from 00.00.00.00 Решение практически идеальное, с одним существенным ограничением: если доступ в интернет реализован у вас через динамический IP, автоматически меняющийся каждый раз при подключении к сети, использование данной конструкции нецелесообразно.

Решение практически идеальное, с одним существенным ограничением: если доступ в интернет реализован у вас через динамический IP, автоматически меняющийся каждый раз при подключении к сети, использование данной конструкции нецелесообразно.Защита от взлома для WordPress с помощью изменения стандартного адреса формы авторизации на уникальный, на мой взгляд — наиболее простой и, что немаловажно, доступный способ избавиться от ботов.

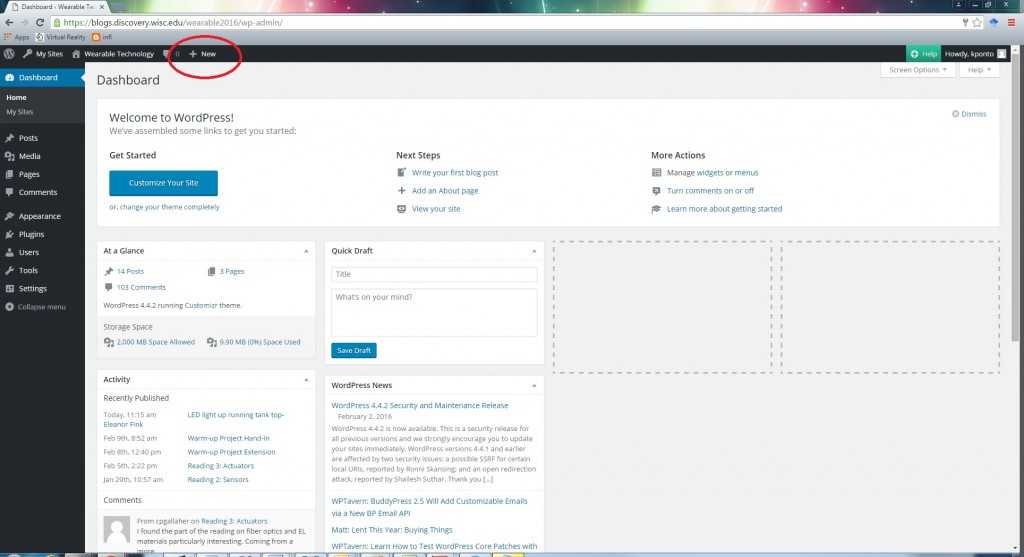

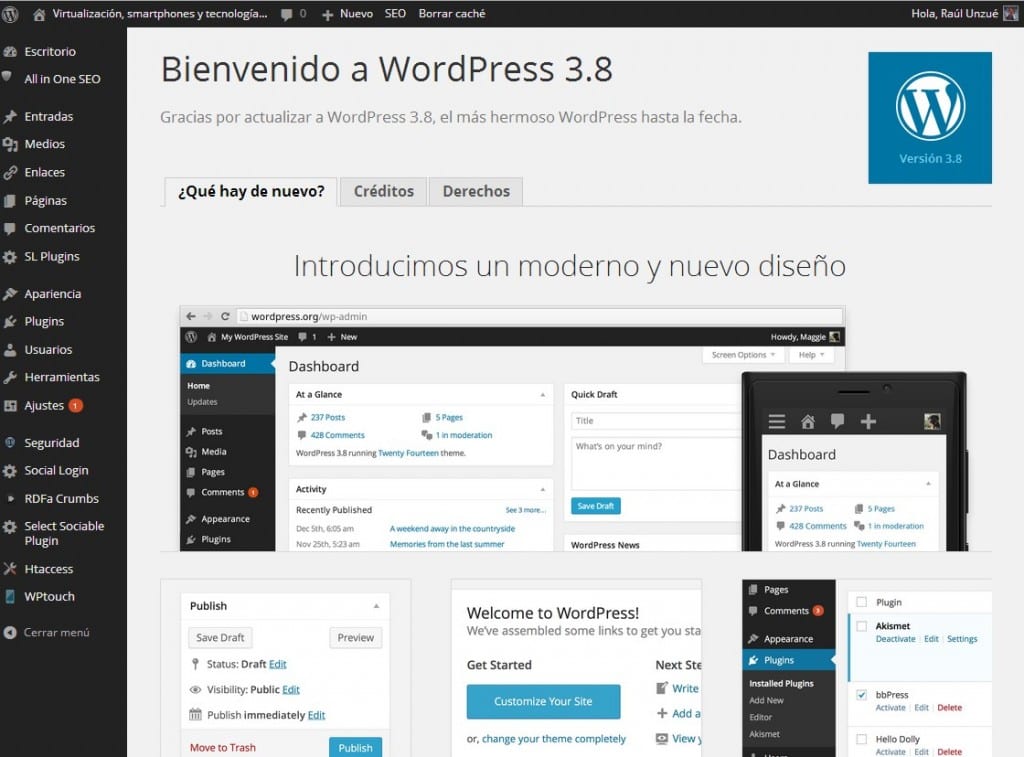

Как изменить адрес админки WordPress

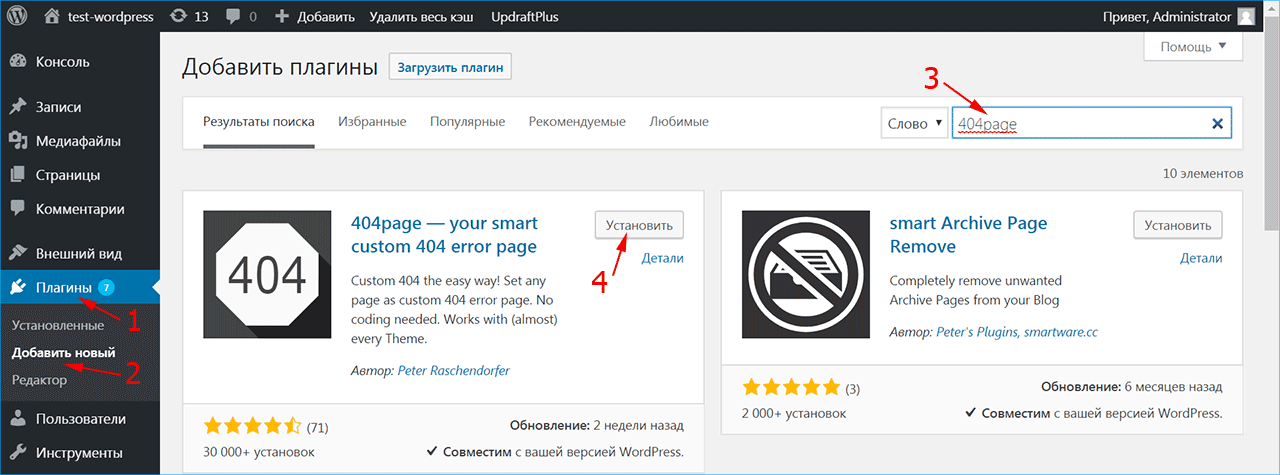

Простое и изящное решение для данной цели — использование WordPress плагина защиты админки Lockdown WP Admin. Найти и установить его можно через меню консоли Плагины — Добавить новый.

Несмотря на то, что плагин не обновлялся уже год, как об этом свидетельствует надпись в его форме, работает он с последней версией WordPress исправно, вполне возможно, что в плагине на данный момент просто нечего обновлять.

После активации плагина его название появится в меню консоли, достаточно зайти в его настройки и задать необходимый, желательно уникальный, адрес для входа в админку.

Плагин Lockdown WP Admin не русифицирован, но в его настройках разобраться несложно.

Плагин Lockdown WP Admin не русифицирован, но в его настройках разобраться несложно.Первый блок настроек Hide WP Admin уведомляет владельца сайта о том, что адрес входа в админ-панель будет скрыт и по прежнему адресу будет отдаваться 404-я ошибка, а также предлагает подтвердить желание изменить адрес.

Следующий блок WordPress Login URL содержит поле для ввода нового буквенно-цифрового адреса и предупреждение о том, что тем, кто использует плагины кэширования, необходимо внести адрес новой страницы авторизации в список исключений, чтобы эта страница не кэшировалась.

Заключительный блок настроек HTTP Authentication, насколько я понял из перевода, предназначен для включения/отключения аутентификации и организации доступа по учетным данным пользователей сайта. Если кроме вас, в админке сайта никто не работает, оставьте выбранным значение по умолчанию: Disable HTTP Auth.

Как следует из скриншота, в качестве примера мной выбран для авторизации адрес: http://vervekin.

ru/qwerty. Остается только запомнить его, чтобы использовать в дальнейшем, и сохранить настройки.

ru/qwerty. Остается только запомнить его, чтобы использовать в дальнейшем, и сохранить настройки.Дополнение

Здесь же можно сказать и о том, что виджету META, появляющемуся на сайте при первой установке WordPress и содержащему ссылки на вход/выход и ссылку на разработчиков CMS — не место в сайдбаре (на каждой странице).

Простой способ от него избавиться: в консоли блога выбрать пункт меню Внешний вид — Виджеты и перетянуть мышкой этот виджет в зону неиспользуемых виджетов (влево и вниз), после чего он перестанет отображаться.

Расскажите об этой статье в соцсетях:

Protect WP Admin — Плагин WordPress

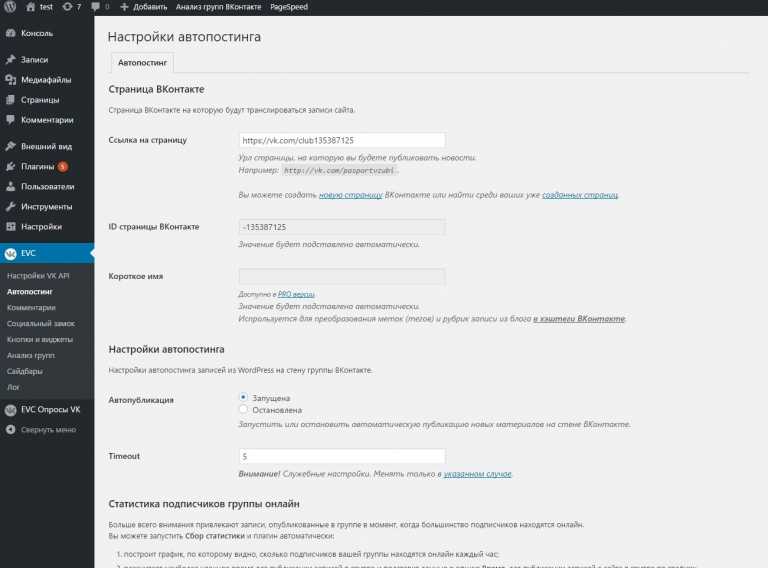

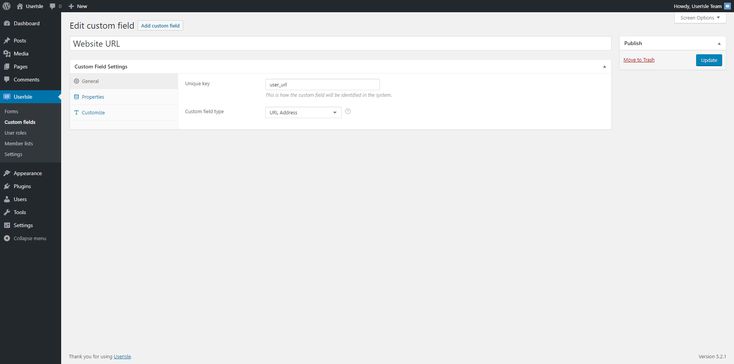

Плагин WP Protect Admin обеспечивает дополнительный уровень безопасности для защиты вашей области администрирования WordPress. Используя этот плагин, вы можете защитить свой сайт, используя необходимые функции, такие как изменение URL-адреса входа администратора по умолчанию (/wp-admin), имени пользователя и журнала истории входа.

Если вы используете веб-сайт WordPress, вам обязательно следует использовать «защиту-wp-admin», чтобы защитить его от хакеров.

Protect WP-Admin исправляет вопиющую дыру в безопасности в сообществе WordPress: известную проблему URL-адреса панели администратора.

Protect WP-Admin решает эту проблему, позволяя администраторам настраивать URL-адрес своей панели администратора и блокируя ссылки по умолчанию.

Администраторы смогут изменить URL-адрес страницы входа по умолчанию «sitename.com/wp-admin» на что-то вроде «sitename.com/custom-string», после чего гостевой пользователь будет перенаправлен на домашнюю страницу.

Плагин также поставляется с некоторыми фильтрами доступа, позволяющими администратору ограничивать доступ гостей и зарегистрированных пользователей к wp-admin, на тот случай, если вы хотите, чтобы некоторые из ваших редакторов входили в систему классическим способом.

Нажмите здесь, чтобы загрузить дополнение

Функции

* Определить пользовательский URL-адрес входа администратора WP (например, http://yourdomain.

com/myadmin)

com/myadmin)

* Определить изображение логотипа для страницы входа

* Определить цвет фона для страницы входа

* Определить цвет текста для страницы входа

* Ограничить гостевым пользователям доступ к панели администратора

* Ограничить зарегистрированным пользователям без прав администратора доступ к панели администратора

* Разрешить доступ к панели администратора Bt Определение нескольких идентификаторов, разделенных запятымиКВАРТИРА СКИДКА 15% НА !! Код купона не требуется. Торопиться! Ограниченное по времени предложение!

Нажмите здесь, чтобы загрузить дополнение

Дополнительные функции

Мы также выпустили дополнение для Protect-WP-Admin, которое не только демонстрирует гибкость Protect-WP-Admin, но также добавляет некоторые важные функции

* Переименуйте URL-адрес wordpress wp-admin.

* Включить отслеживание входа.

* Разрешить количество попыток входа.

* Изменить имя пользователя для любых существующих пользователей.

* Определить URL-адрес логотипа страницы входа.

* Управление стилем страницы входа через администратора.

* Определите пользовательский URL-адрес перенаправления для URL-адреса wp-admin по умолчанию.

* Отслеживание истории входа пользователя.

* Более быстрая поддержка.Нажмите здесь, чтобы загрузить дополнение

У вас есть вопросы? Отправить здесь

Скриншот-1.PNG

Скриншот-2.PNG

СВЕРСИНГОТ-3.PNG

- 9.0003

screenshot-5.png

В большинстве случаев вы можете установить автоматически из WordPress.

Однако, если вы устанавливаете это вручную, выполните следующие действия:

* Шаг 1. Загрузите папку «protect-wp-admin-pro» в каталог /wp-content/plugins/

* Шаг 2. Активируйте плагин через меню «Плагины» в WordPress

* Шаг 3. Перейдите в «Настройки» «Защитить WP-Admin Pro» и настройте параметры плагина.

1.) Ничего не происходит после включения и добавления нового URL-адреса администратора WordPress?

Не волнуйтесь, просто обновите постоянную ссылку сайта («Настройки» >> «Постоянные ссылки») и еще раз проверьте, теперь все будет работать нормально

2.) Не удается войти в админку после включения плагина?

Проблема может возникнуть, если вы не предоставили надлежащее разрешение на запись для файла htaccess ИЛИ вы не обновили настройки постоянной ссылки на оптимизированный для SEO URL-адрес от администратора. Вы можете получить доступ к URL-адресу страницы входа с слагом wp-admin по умолчанию после отключения моего плагина, вы можете отключить плагин через FTP, переименовав папку protect-wp-admin в любую другую.

3.) Я не могу войти в систему после установки

В основном проблемы могут возникнуть только в том случае, если вы будете использовать настройки постоянной ссылки по умолчанию.

Если ваша постоянная ссылка будет обновлена до любого другого параметра, кроме значения по умолчанию (обычный), тогда она будет работать нормально. Не стесняйтесь обращаться к нам по электронной почте [email protected] по любому вопросу4 Могу ли я изменить имя пользователя существующих пользователей?

Да, вы можете изменить имя пользователя ваших существующих пользователей от администратора. Эта функция доступна в нашем дополнении.

5 Можно ли установить счетчик неудачных попыток входа в систему?

Да, Вы можете установить количество неудачных попыток, Эта функция доступна в нашем аддоне.

6 Могу ли я получить доступ к истории входов пользователей от администратора с помощью этого плагина?

Да, историю входов можно посмотреть на странице настроек плагина.

Эта функция доступна в нашем дополнении.

Эта функция доступна в нашем дополнении.7 Есть ли возможность установить количество попыток входа в систему?

- Да, в про аддоне есть опция, а не в бесплатной версии. пожалуйста, просмотрите https://www.wp-experts.in/products/protect-wp-admin-pro этот URL-адрес для покупки аддона pro.

8 Получение страницы 404 с новым URL-адресом администратора. Как я могу это исправить?

Проблема 404 может возникнуть из-за проблемы с разрешением htaccess. Вы можете использовать приведенный ниже пример кода, чтобы добавить его вручную в корневой файл htaccess сайта

RewriteEngine на

RewriteBase/9myadmin/lostpassword/?$ /wp-login.php?action=lostpassword [QSA,L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

Здесь мы используем новый слаг администратора как «myadmin», поэтому в соответствии с вашим новым слагом администратора вам потребуется обновить это значение

Спасибо, что предоставили нам простой и удивительный плагин. Пожалуйста, проверьте, что настройка формы входа не работает. Hide wp-admin работает хорошо.

Спасибо еще раз.

Пожалуйста, проверьте, что настройка формы входа не работает. Hide wp-admin работает хорошо.

Спасибо еще раз.

Хакеры нашли лазейку. Мои веб-сайты подвергались атакам методом грубой силы тысячи раз каждый день. Хакеры могли получить доступ к wp-login.php напрямую, когда Protect-wp-admin был включен. Я пытаюсь отключить доступ к файлу wp-login.php в .htaccess, но это также отключает доступ к странице входа через URL-адрес, определенный в Protect-wp-admin. Наконец, это делает этот плагин бесполезным.

После обновления версии WordPress до 5.6 никто из моей команды больше не мог войти в систему. Оба URL-адреса, созданный с помощью плагина и исходная ссылка wp-admin, продолжали перенаправлять на домашнюю страницу. Мне пришлось деактивировать все плагины через MyPHPAdmin, чтобы вернуть контроль над нашим сайтом. Этот плагин был первым, который я повторно активировал, и я сразу же смог воспроизвести проблему. Это имхо неприемлемо.

Плагин работает как положено и после недавнего обновления WP перестал работать. связался со службой поддержки, и они помогли мне очень быстро.

связался со службой поддержки, и они помогли мне очень быстро.

Хлам, не использовать. Обновлен до WordPress 5.6, и теперь я заблокирован на ВСЕХ моих сайтах. Избегайте любой ценой.

Невозможно войти сегодня после обновления WordPress 5.6, необходимо отключить этот плагин через FTP. Плохой опыт!

Прочитать все 50 отзывов

«Защитить WP Admin» — это программное обеспечение с открытым исходным кодом. Следующие люди внесли свой вклад в этот плагин.

Авторы

- wpexpertsin

- Индия-веб-разработчик

3,8

* Обновленная безопасность в коде

* Протестирована с помощью версии WordPress 5.9.3

3,7

* Фиксированный выпуск URL

* Оптимизированный код

3,6

* Оптимизировал код и веща0023 * Протестировано с wordpress версии 5.8.2

3.5

* Протестировано с новой версией wordpress 5. 8

8

* Исправлена проблема с доступом к URL-адресу с двойной косой чертой чтобы показать строку меню администратора только для администратора

3.3

* Протестировано с новой версией WordPress 5.4.2

* Исправлена ошибка, из-за которой новая страница URL-адреса администратора не была найдена при настройке WordPress в подкаталоге.

* Оптимизирован код

* Вышел аддон новой версии 2.0

3.2

* Протестировано с помощью новой версии WordPress 5.4.1

* Ошибка фиксированного уведомления

3.1

* Протестировано с помощью новой версии WordPress 5.4

* Добавлена опция текста

* Фиксированная ошибка задания.

3.0.3

* Протестировано с новой версией wordpress 5.0.2

* Исправлены некоторые незначительные проблемы0023

3.0.1

* Фиксированные проблемы с доступом к администратору

3.0

* Протестировано с помощью новой версии WordPress 4.9.7

* Оптимизированный код плагина

2.

9

9* Протестировано с новой версией WordPress 4.9.4

* Протестировано с новой версией WordPress 4.9.4

3

*. * Исправлена проблема с функцией getimagesize() для URL-адресов HTTPS

2.8

* Протестировано с новой версией wordpress 4.8.1

* Добавлено окно загрузки изображения и средство выбора цвета

2.7

новой версии 4.8 * Протестировано с новой версией word1

*0023 * Добавлен лайтбокс для загрузки изображения и средство выбора цвета

2.6

* Протестировано с новой версией wordpress 4.8

2.5

* Исправлены проблемы со ссылками на странице входа, забывания и регистрации Исправлена страница wp

с использованием нового административного ярлыка, даже если администратор уже вошел в систему

2.4

* Протестировано с новой версией wordpress 4.7

* Исправлена проблема с уведомлением об ошибке изображения логотипа.

2.3

* Протестировано с новой версией WordPress 4.6.1

* Исправлена проблема с логотипом размера изображения

* Изменить код для перенаправления пользователя на новый URL-адрес администратора

2.2

* Протестировано с новой версией wordpress 4.5.3

* Оптимизирован код плагина

2.1

новой версии wordpress * 2

2.0

* Протестировано с новой версией wordpress 4.5

* Удалены условия, связанные с разрешениями на локальном хосте.

1.9

* Исправлены проблемы, связанные с всплывающими уведомлениями htaccess с возможностью записи на локальном хосте 9.0023 * Добавление нового уведомления о подтверждении перед включением плагина

1.8

* Исправлена проблема с ошибкой входа в систему

* Выпущено дополнение Pro

1.7

* Исправлена проблема с сообщением электронной почты о забытом пароле

* Исправлена проблема со ссылкой на забытый пароль на странице ошибки входа 1

3

33

* Исправлена проблема с wp-login. php для URL-адреса www

php для URL-адреса www

1.5

* Исправлена проблема с URL-адресом wp-login

* Исправлена проблема с URL-адресом wp-admin

1.4

9000 ” & “Забыли пароль” согласно URL-адресу нового администратора

* Исправлен URL-адрес действия формы «Регистрация», «Войти» и «Забыли пароль» в соответствии с новым URL-адресом администратора.

* Добавьте проверку, чтобы проверить, доступен ли файл .htaccess для записи.

1.3

* Добавлен параметр для определения логотипа на странице входа администратора

* Добавлен параметр для определения цвета фона страницы wp-login

* Исправлены некоторые незначительные проблемы CSS

1.2

* Добавлен новый параметр для разрешения администратора доступ для пользователей без прав администратора

* Добавлено условие для проверки постоянной ссылки обновлена или нет

* Исправлены мелкие проблемы (проблемы выхода из системы после добавления/обновления нового URL-адреса администратора)

1.

1

1 * Добавлена новая опция для ограничения зарегистрированных пользователей из wp-admin

* Исправлена постоянная ссылка проблема с обновлением после добавления/обновления нового URL-адреса администратора. Теперь не нужно обновлять постоянную ссылку

* Добавить параметр для перенаправления пользователя на новый URL-адрес администратора после обновления нового URL-адреса администратора

1.0

* Первая стабильная версия

Поддержка

Проблемы, решенные за последние два месяца:

0 из 1

Посмотреть форум поддержки

Пожертвовать

Хотите поддержать продвижение этого плагина?

Пожертвовать этому плагину

4 способа усилить безопасность WordPress

Контент Themeisle бесплатный. Когда вы покупаете по реферальным ссылкам на нашем сайте, мы получаем комиссию. Узнать больше

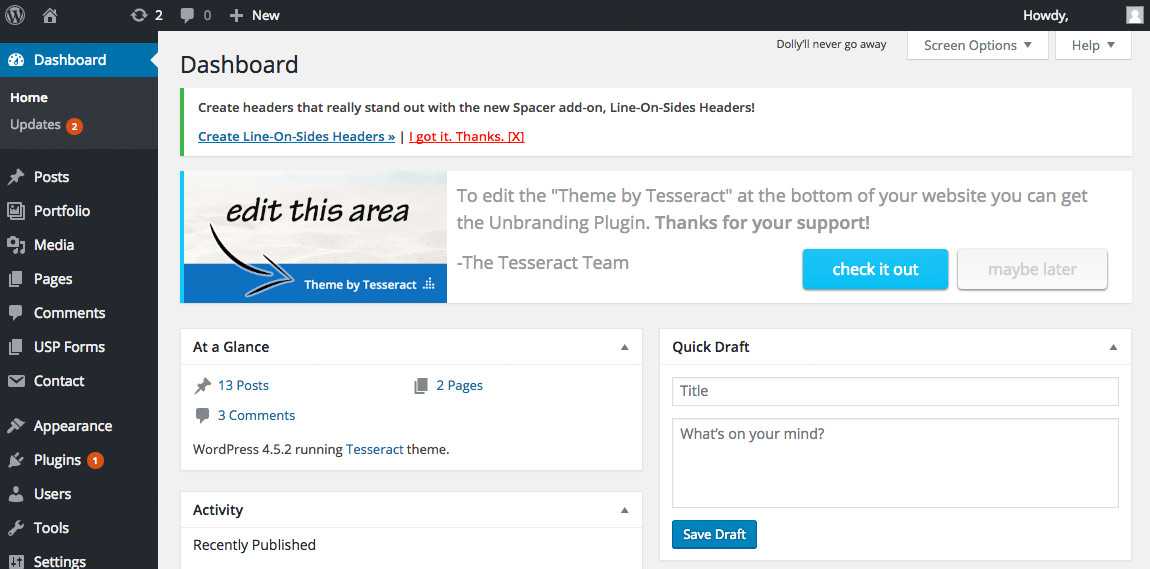

Хотя основное программное обеспечение WordPress по своей природе безопасно, имена пользователей и пароли, которые выбираете вы и пользователи вашего сайта, не всегда могут быть безопасными. Поэтому, если вы хотите защитить свой сайт от несанкционированного доступа, вам необходимо усилить безопасность WordPress, особенно когда речь идет о панели управления wp-admin.

Поэтому, если вы хотите защитить свой сайт от несанкционированного доступа, вам необходимо усилить безопасность WordPress, особенно когда речь идет о панели управления wp-admin.

В этой статье мы поговорим о том, почему важно защищать экран входа в систему и панель управления. Затем мы научим вас, как усилить безопасность WordPress, используя четыре разных метода. Давай приступим к работе!

Почему важно защитить экран входа в систему и панель управления WordPress

Безопасность входа в систему имеет решающее значение для каждого веб-сайта WordPress.

Когда люди думают о взломе, они часто представляют себе хакеров, взламывающих их серверы с помощью сложных инструментов и компьютерной «магии» (как в кино). Однако чаще всего злоумышленники попадают на веб-сайты и в учетные записи так же, как и все остальные — каким-то образом получая доступ к учетным данным для входа в учетную запись на вашем сайте.

После уязвимостей плагинов атаки методом перебора и кражи паролей являются двумя наиболее распространенными способами получения доступа хакерами к вашему сайту, что составляет около 20% всех взломанных сайтов WordPress.

Несмотря на то, что система входа в WordPress по своей сути безопасна, хакеры могут получить доступ:

- Многократное угадывание комбинаций имени пользователя и пароля, пока не будет найдено подходящее ( это называется атакой грубой силы )

- Кража уже действующих учетных данных другими способами

Но если вы усилите безопасность WordPress на своей странице входа и панели управления WordPress, вы сможете остановить такие атаки.

Четыре способа усилить безопасность WordPress

Следующие методы помогут вам обеспечить безопасность панели инструментов WordPress. Вы даже можете смешивать и сочетать их для достижения лучших результатов.

Имейте в виду, что некоторые из этих методов требуют внесения небольших изменений в файлы ядра WordPress. Риск того, что что-то пойдет не так во время этого процесса, невелик, но все же разумно заранее сделать резервную копию вашего сайта на всякий случай.

1. Белый список IP-адресов

WordPress позволяет вам внести IP-адреса в белый список, используя файл .htaccess .

В некоторых случаях может потребоваться обеспечить доступ к панели мониторинга только с определенных IP-адресов. Этот процесс известен как белый список, и он может быть весьма эффективным. Давайте поговорим о том, почему:

- Вы можете выбирать, кто будет использовать вашу панель инструментов. IP-адресов уникальны, поэтому этот метод идеален, если вы работаете с небольшой командой пользователей (у которых статические адреса).

- IP-адреса практически невозможно воспроизвести. Если кто-то не получит доступ к компьютерам членов вашей команды, они не смогут легко попасть на ваш сайт.

- Это легко реализовать. Этот процесс включает в себя добавление нескольких строк кода в файл .htaccess , что довольно просто.

Ранее мы посвятили целую статью тому, чтобы провести вас через этот процесс — ознакомьтесь с ней, если хотите реализовать этот метод.

2. Защитите свои

каталог wp-admin с дополнительным именем пользователя и паролем Вы можете добавлять запросы на вход, которые не привязаны к WordPress, для дополнительного уровня защиты.

Помимо выбора тех, кто может получить доступ к вашей информационной панели, вы можете запросить дополнительный набор учетных данных еще до того, как ваша информационная панель загрузится. Другими словами, вы можете создавать новые логины пользователей, которые не привязаны к WordPress, а вместо этого привязаны к вашей панели хостинга.

Этот метод может показаться излишним, но вот почему он работает:

- Обеспечивает безопасность вашей информационной панели даже при наличии скомпрометированных учетных записей. Если злоумышленник получит доступ к одной из учетных записей членов вашей команды, ему все равно потребуется выяснить второй набор учетных данных.

- Вы можете периодически менять пароли. Если вы хотите сделать все возможное, вы можете периодически менять пароли, привязанные к учетным данным членов вашей команды, и напоминать им, чтобы они не делились этими паролями.

Чтобы добавить такой пароль, вы можете использовать cPanel Защитите паролем функцию каталога в вашей папке wp-admin .

Имейте в виду, что используемые здесь пароли должны отличаться от тех, которые используются для входа в сам WordPress. Таким образом, вы добавляете дополнительный уровень безопасности.

3. Добавьте двухфакторную аутентификацию на экран входа в систему

Двухфакторная аутентификация добавляет дополнительный уровень безопасности к процессу входа в систему.

Двухфакторная аутентификация — это простой метод, который добавляет дополнительный фактор проверки к вашему процессу входа в систему вместе с вашим паролем. Часто он принимает форму кода, отправляемого с помощью текстового сообщения, электронной почты или даже приложения, которое пользователь должен ввести вместе со своим паролем для доступа к вашему сайту.

Вот почему вам следует рассмотреть возможность использования этой техники для усиления безопасности WordPress:

- Это безопаснее, чем просто пароль.

В большинстве случаев злоумышленникам потребуется физический доступ к вашим устройствам, чтобы получить ваш код двухфакторной аутентификации.

В большинстве случаев злоумышленникам потребуется физический доступ к вашим устройствам, чтобы получить ваш код двухфакторной аутентификации. - Есть несколько способов реализации. В наши дни двухфакторная аутентификация довольно популярна, поэтому вы можете реализовать ее с помощью различных инструментов и методов.

Что касается WordPress, мы написали полное руководство по настройке двухфакторной аутентификации для WordPress.

4. Ограничьте количество попыток входа, которое могут сделать пользователи

Ограничение количества попыток входа в систему резко повышает безопасность вашего входа.

Если вы позволяете людям снова и снова пытаться получить доступ к своим учетным записям через экран входа в систему, вы оставляете слабое место в своей безопасности. На практике гораздо безопаснее ограничить количество попыток, которые кто-либо может предпринять в течение определенного периода времени.

Давайте разберемся, почему этот метод работает:

- Предотвращает атаки грубой силы.

Если пользователи могут пытаться войти в систему снова и снова, это позволяет хакерам и ботам пробовать новые пароли, пока они не найдут правильный.

Если пользователи могут пытаться войти в систему снова и снова, это позволяет хакерам и ботам пробовать новые пароли, пока они не найдут правильный. - Это дает вам время отреагировать на подозрительную активность. Некоторые инструменты сообщают вам о неудачных попытках входа в систему, что дает вам возможность заблокировать эти IP-адреса или принять другие меры.

Этот протокол настолько популярен, что многие плагины безопасности позволяют реализовать его за считанные минуты. Использование чего-то вроде Wordfence поможет вам быстро добавить дополнительный уровень безопасности на экран входа в систему (а также ряд других полезных настроек безопасности).

Заключение

Выяснить, как усилить безопасность WordPress, не так сложно, как вы думаете. На самом деле, это может быть совершенно легко благодаря всем инструментам, доступным для работы. Вопрос только в том, какие методы безопасности вы должны использовать на своем сайте. Насколько нам известно, наиболее эффективный подход — сосредоточиться на экране входа в систему и панели инструментов, поскольку они являются основной целью для атак.

Насколько нам известно, наиболее эффективный подход — сосредоточиться на экране входа в систему и панели инструментов, поскольку они являются основной целью для атак.

Вот четыре способа защитить вашу административную область WordPress:

- Внесите в белый список IP-адреса, которым вы хотите предоставить доступ к панели управления.

- Защитите панель управления с помощью мастер-пароля.

- Добавьте двухфакторную аутентификацию на экран входа.

- Используйте Wordfence или что-то подобное, чтобы ограничить количество попыток входа, которые могут сделать пользователи.

У вас есть вопросы о том, как усилить безопасность WordPress? Давайте поговорим о них в разделе комментариев ниже!

Бесплатная направляющая

5 основных советов по ускорению

вашего сайта WordPress Сократите время загрузки даже на 50-80%

просто следуя простым советам. Как защитить страницу входа в WordPress

Безопасность

Последнее обновление:

Веб-безопасность должна быть постоянной и постоянной заботой для всех веб-сайтов. Какие бы меры предосторожности вы ни приняли, всегда есть возможности для улучшения. Это потому, что не существует такой вещи, как защита от дурака. Добавьте к этому, что хакеры находятся на охоте 24 часа в сутки, 7 дней в неделю, поэтому вы должны постоянно быть начеку. Хостинг, слабые пароли, старые версии WordPress или сомнительные темы/плагины — это возможные точки входа для ботов на ваш сайт.

Один из способов усложнить жизнь хакерам — усилить защиту вашей страницы администратора WordPress или страницы входа. Это ворота на ваш веб-сайт, и вы можете остановить большую часть вреда прямо на пороге, усилив безопасность на этой странице.

Некоторые способы защиты страницы администратора,

Изменить имя пользователя

Имя пользователя по умолчанию в WordPress — «Администратор», и боты это знают. Теперь, если они смогут угадать ваш пароль, вы буквально вручите им приглашение войти. Поэтому измените свое имя пользователя на что-то уникальное и трудно угадываемое. Например, для футбольного клуба New York Soccer «NY Soccer» не подходит.

Поэтому измените свое имя пользователя на что-то уникальное и трудно угадываемое. Например, для футбольного клуба New York Soccer «NY Soccer» не подходит.

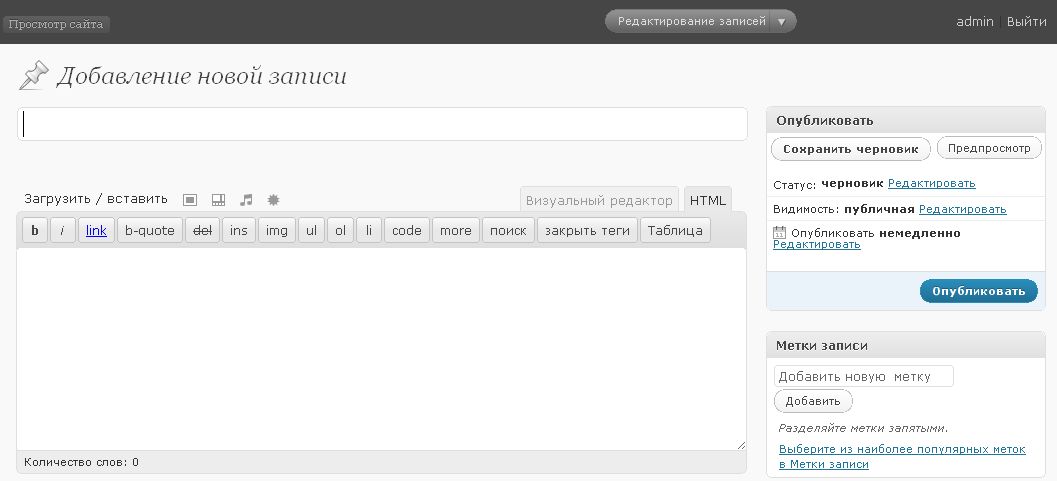

Вы можете изменить имя пользователя, выполнив следующие простые шаги:

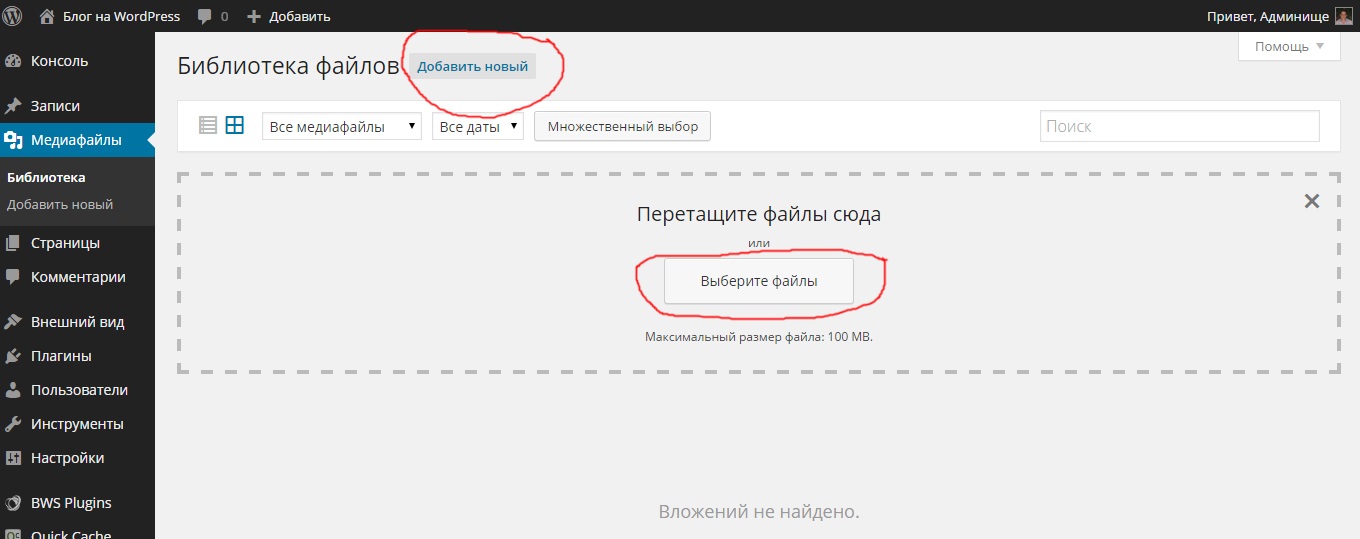

- Войдите в WordPress, используя существующую учетную запись администратора.

- Добавьте нового пользователя, нажав Пользователи > Добавить нового .

- Выберите «Администратор» в качестве роли для этого нового пользователя. Введите здесь уникальное имя пользователя, так как этот вновь добавленный пользователь станет новым пользователем-администратором.

- Выйдите из старой учетной записи «Администратор».

- Войдите снова, используя созданное вами новое уникальное имя пользователя.

- Удалить исходного пользователя «Администратор». Вам нужно будет переназначить все свои старые сообщения от старого пользователя «Администратор» новому пользователю.

Вы также можете изменить имя пользователя, зайдя в phpMyAdmin. Прочтите об этом на SiteGround.

Прочтите об этом на SiteGround.

Надежный пароль

Изменение имени пользователя — это только полдела. Укрепите свой пароль, чтобы боты не могли его угадать. Дни рождения, имя питомца, любимый спортсмен — все это можно угадать правильно. Атаки грубой силы — это просто частые и повторяющиеся попытки угадать пароль методом проб и ошибок. И они обязательно добьются успеха, если пароль слабый. Поэтому важны надежные пароли.

Надежный пароль в идеале должен состоять из комбинации цифр и букв, как в верхнем, так и в нижнем регистре. Добавьте символ или два, например «!» или «@». WordPress предоставляет возможность создать надежный пароль, и вы тоже можете его использовать. Или воспользуйтесь помощью генератора паролей. Проверьте надежность вашего пароля в разделе Насколько безопасен мой пароль. И регулярно меняйте пароль.

Трудно вспомнить пароль? Попробуйте менеджеры паролей, такие как LastPass, DashLane, KeePass, 1Password и RoboForm. Менеджер паролей хранит все ваши пароли в зашифрованном виде, и вы можете получить к нему доступ с любого устройства.

Если я еще не обосновал необходимость надежного пароля, этот отчет SplashData, в котором перечислены самые плохие пароли 2015 года, может вас убедить.

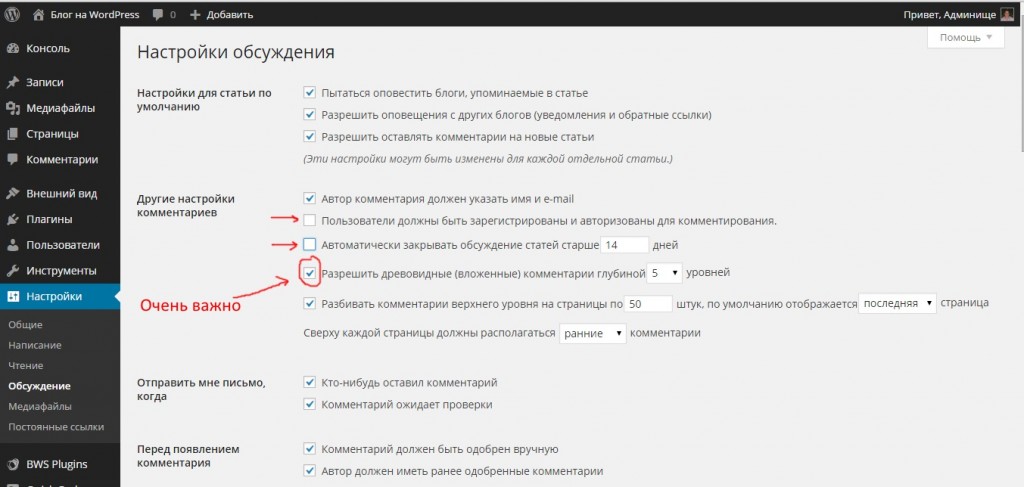

Ограничение доступа пользователей

Если вы единственный, кто имеет доступ к администратору, это не для вас. Но если вы разрешаете нескольким пользователям доступ к серверной части, вы должны строго контролировать их привилегии. Разрешайте доступ и привилегии только к тем областям и в том объеме, который необходим им для выполнения своих задач.

Мало того, пользователи вашего сайта также должны использовать надежные пароли. Для этого вы можете установить плагин Force Strong Passwords. Этот плагин позволяет пользователям получать доступ к сайту только в том случае, если они установили для себя надежный пароль. Или вы можете взглянуть на решение Login Security Solution, которое также проверяет и обеспечивает надежность пароля, не раздражая настоящих пользователей.

Ограничить количество попыток входа в систему

Боты получают доступ к вашему сайту, пробуя различные комбинации имени пользователя и пароля. Им может потребоваться много попыток, прежде чем они смогут взломать систему. Если мы ограничим количество попыток, которые можно сделать с одного IP-адреса, мы можем резко сократить шансы ботов на получение доступа.

Им может потребоваться много попыток, прежде чем они смогут взломать систему. Если мы ограничим количество попыток, которые можно сделать с одного IP-адреса, мы можем резко сократить шансы ботов на получение доступа.

Существуют специальные плагины, которые могут выполнять эту задачу –

- Ограничение попыток входа – Ограничивает количество попыток входа для каждого IP-адреса. Это широко используемый плагин, хотя он давно не обновлялся.

- Brute Force Login Protection — защищает ваш веб-сайт от атак методом грубой силы с использованием .htaccess.

- Jetpack Protect — для защиты веб-сайтов WordPress от сетевых атак ботов.

Также стоит отметить, что некоторые веб-хостинги предлагают эту встроенную функцию. Например, WP Engine добавил это на свою платформу хостинга еще в начале 2015 года, чтобы сделать веб-сайты, которые они размещают, более безопасными (в дополнение к их бесплатному SSL, двухфакторной аутентификации, автоматическому резервному копированию, нескольким брандмауэрам, сканированию на наличие вредоносных программ и многому другому).

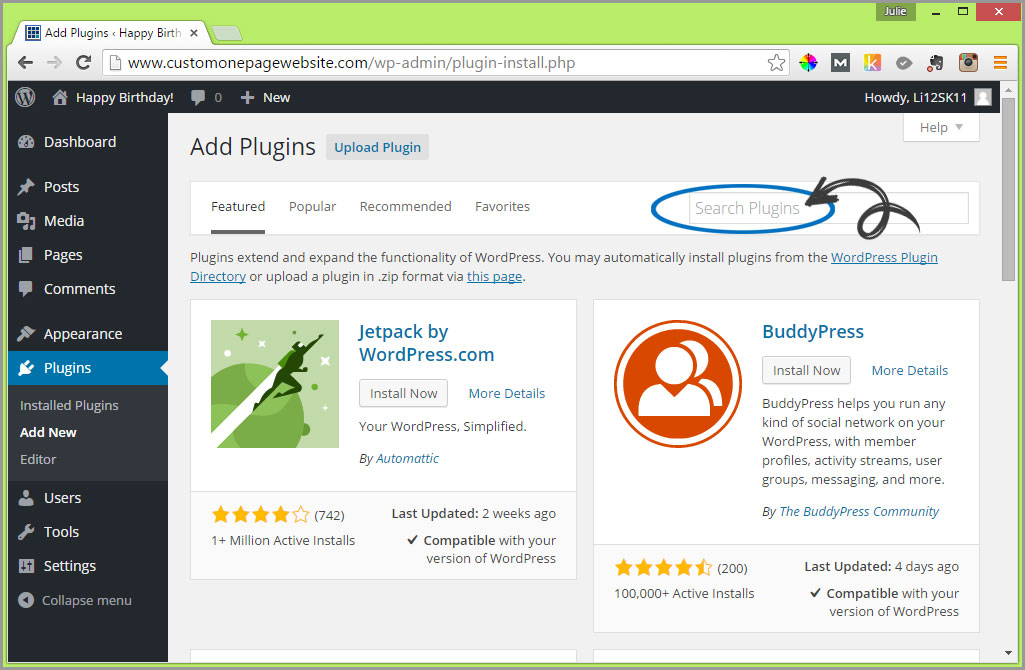

Изменить URL-адрес входа

URL-адресом для входа на все веб-сайты WordPress по умолчанию является основной URL-адрес вашего сайта, за которым следует wp-login.php или wp-admin – например, mywebsite .com/wp-login.php . Хакеры знают об этом, и если вы сможете изменить этот URL-адрес, им будет сложнее попасть на ваш сайт.

Вы можете установить Protect WP-Admin, чтобы изменить URL-адрес вашей панели администратора и заблокировать ссылки по умолчанию. Вы можете изменить его на что угодно, например, mywebsite.com/allow_admin_access . Когда запрос mywebsite.com/wp-login.php или mywebsite.com/wp-admin достигает сайта, он будет перенаправлен на домашнюю страницу. И только пользовательский URL будет разрешен для панели администратора.

Абсолютно надежный способ защитить вашу страницу администратора — полностью заблокировать доступ к вашей странице wp-admin и wp-login. php . Но это можно использовать, только если вы используете один IP-адрес, который не меняется. В противном случае вы рискуете быть заблокированным на своем сайте. Если вы можете отслеживать несколько IP-адресов, вы все равно можете использовать этот вариант.

php . Но это можно использовать, только если вы используете один IP-адрес, который не меняется. В противном случае вы рискуете быть заблокированным на своем сайте. Если вы можете отслеживать несколько IP-адресов, вы все равно можете использовать этот вариант.

Вы также можете ограничить доступ к вашему файлу wp-login.php , используя базовую аутентификацию HTTP. Это внешний уровень безопасности, который пользователь должен пройти, чтобы попасть на страницу входа. Вам нужно будет создать файл .htpasswd, чтобы перечислить все авторизованные имена пользователей и их соответствующие зашифрованные пароли. Атака грубой силы может быть запущена и против базовой аутентификации HTTP, но хакерам потребуется вдвое больше усилий, чтобы взломать оба уровня.

Добавьте SSL на свой сайт

SSL — это стандартная технология безопасности. HTTP — это протокол передачи гипертекста для передачи данных между сервером и браузером. Безопасной версией HTTP является HTTPS, где «S» означает «безопасный». Вместе они подтверждают личность веб-сайта для пользователя и гарантируют пользователю конфиденциальность между веб-сайтом и браузером пользователя.

Вместе они подтверждают личность веб-сайта для пользователя и гарантируют пользователю конфиденциальность между веб-сайтом и браузером пользователя.

После того, как вы настроили SSL/HTTPS, сервер шифрует данные, и только браузер пользователя может их расшифровать. Для любой нежелательной третьей стороны данные не будут иметь никакого смысла и будут отображаться в виде строки символов. В качестве бонуса вы обнаружите, что Google отдает предпочтение HTTPS при ранжировании веб-сайтов.

Получение SSL-сертификата больше не является обязательным, особенно если вы используете браузер Chrome. Это связано с тем, что Google намерен помечать все сайты, не использующие HTTPS, как «небезопасные».

Сегодня все сайты, не использующие HTTPS, просто нейтральны в отношении указания статуса SSL, но это изменится в январе 2017 года. Все веб-сайты, требующие паролей или собирающие информацию о кредитных картах, должны стать безопасными, иначе они рискуют быть помеченными как небезопасные Google.

Многие компании, такие как Comodo, DigiCert и SSL.com, предлагают услуги по сертификации. Сертификаты можно получить без особых затрат у SSLMate и бесплатно у Lets Encrypt. Некоторые поставщики услуг хостинга предлагают бесплатный SSL со своими планами хостинга. Подробнее об установке SSL можно прочитать в нашем руководстве по HTTPS и бесплатному SSL.

Двухфакторная аутентификация

Двухфакторная аутентификация — один из самых безопасных способов защитить ваш сайт от хакеров. Работает в дополнение к стандартному логину/паролю, который у вас уже есть. После того, как вы введете эти учетные данные, на вашем устройстве, часто на вашем смартфоне, будет сгенерирован код. Только при вводе этого кода вы получаете доступ к сайту.

Многие бесплатные и платные плагины доступны для установки на ваш сайт. Этот метод безопасности существует уже довольно давно, но в настоящее время все чаще применяется для доступа к веб-сайтам. Вы можете прочитать больше о двухфакторной аутентификации в нашем предыдущем посте.

Плагины безопасности

Многие веб-сайты устанавливают плагины, которые комплексно обеспечивают безопасность WordPress. Они включают в себя защиту брандмауэра, сканирование вредоносных программ, занесение IP-адресов в черный и белый списки, мониторинг активности пользователей, ведение журнала аудита и, как правило, усиливают всестороннюю безопасность. Доступны как бесплатные, так и премиальные варианты.

Некоторые плагины, включающие защиту входа в систему,

- Wordfence — принудительно использует надежные пароли и предотвращает атаки методом грубой силы.

- iThemes — борется с автоматизированными атаками и ограничивает количество попыток входа в систему. Он также реализует более жесткие учетные данные пользователя.

- All-in-One Security and Firewall — предотвращает атаки методом грубой силы и позволяет блокировать уровень IP, блокируя пользователя по истечении заданного периода времени. Другие функции защиты входа включают блокировку входа в систему, а также занесение в белый и черный списки IP-адресов.

- BulletProof Security — защита входа и перебора.

- McAfee Secure — предлагает несколько уровней защиты, включая отметку надежного сайта, сканирование на наличие вредоносных программ и защиту личных данных для магазинов электронной коммерции (огромный плюс).

Заключительные мысли