SMTP-шлюз > Служба отправки

Служба отправки состоит из SMTP-клиента и очереди сообщений. SMTP-клиент ни к каким сетевым интерфейсам не привязан. Эта служба, кроме пересылки сообщений, принятых почтовым шлюзом, используется и для рассылки оповещений администраторам. Поэтому она всегда включена, и ее настройки доступны независимо от того, используется SMTP-шлюз или нет.

Основная информация о работе службы отправки приводится в разделе Сервисы -> SMTP-службы консоли администратора. В нем отображается одноименный блок, состоящий из двух вкладок. На вкладке Информация показываются статистика работы службы, а на вкладке Действия размещены ссылки на некоторые операции со службой отправки. Аналогичный блок размещен также в разделе Сервисы консоли администратора.

Очередь сообщений Сервисы -> SMTP-службы -> Очередь отправки консоли администратора. Если SMTP-сервер, куда отправляются сообщения, находится во внутренней сети и процесс передачи сообщения быстрый, то в этом случае очередь отправки почти всегда должна быть пустой.

Для сообщения в очереди отображается его статус и сообщение об ошибке. Служба отправки сообщений при невозможности отправки будет пытаться отправить его повторно в течение определенного времени, после чего удалит.

Если сообщения скапливаются и очередь растет, то выполните следующие действия.

- Проверьте настройки службы отправки. Пошлите проверочное сообщение.

- Проверьте работу SMTP-сервера, не перегружен ли он.

- Сообщение может нести в себе ошибку – сервер его отвергает. Проверьте системный журнал: там фиксируются все ошибки отправки.

Эти сообщения очереди находятся на сервере в папке \MailRoot\Queue. Предусмотрена возможность их просмотра через консоль – используйте кнопку или контекстное меню. Сообщение будет считано в виде стандартного EML-файла, и будет запущено приложение, которое в системе используется для просмотра таких файлов. Как правило, это Outlook Express.

Также, в консоли администратора есть возможность дать команду на немедленную отправку сообщений из очереди. Это может быть полезно, когда проблемы отправки устранены и ждать времени, когда служба сделает это сама, нет необходимости.

Это может быть полезно, когда проблемы отправки устранены и ждать времени, когда служба сделает это сама, нет необходимости.

Если сообщение в очереди ошибочно или не нужно, его можно удалить.

Настройка службы отправки

Для настройки службы отправки выполните следующие действия.

- Откройте окно свойств службы отправки. Сделать это можно в блоке SMTP-службы в разделе Сервисы -> SMTP-службы консоли администратора.

- На вкладке Отправка сообщений укажите SMTP-сервер, на который будут отправляться сообщения. Для этого можно использовать как имя хоста, так и IP-адрес. Данный сервер может находиться как во внутренней сети, так и локально на самом сервере с Traffic Inspector. В последнем случае для исключения конфликтов, возможно, придется разнести TCP-порты у разных SMTP-сервера и SMTP-служб Traffic Inspector. Поменять порт SMTP-сервера, на который будут отправляться письма, можно на этой же вкладке.

Здесь же задайте параметры аутентификации на SMTP-сервера.

- На вкладке Параметры отправки настройте таймаут соединения с сервером (по умолчанию 120 секунд), а также укажите, через сколько минут служба отправки будет повторять отправку сообщений при неудаче (по умолчанию 15 минут) и через сколько часов так и не отправленные сообщения будут удаляться из очереди (по умолчанию 48 часов).

- На вкладке Оповещение включите или выключите функцию автоматической отправки администратору различных оповещений по электронной почте. При включении разрешите или запретите отправку оповещений о предупреждениях и введите адрес электронной почты, от имени которого будут отправляться письма.

- Для уменьшения количества генерируемых почтовых сообщений от оповещений в Traffic Inspector реализовано объединение нескольких оповещений в одно. Оповещения копятся некоторое время в отдельной очереди и затем отправляются в виде одного сообщения. При выгрузке службы программы, если в этих очередях имеются неотправленные сообщения, они запоминаются на диске, и будут отправлены при последующем запуске службы программы.

Для настройки времени нахождения оповещения в очереди на вкладке Оповещение укажите максимальное количество оповещений в одном сообщении (по умолчанию 20 оповещений), а также максимальное время в минутах, через которое оповещение будет отправлено в любом случае, независимо от количества оповещений в очереди (по умолчанию 60 минут).

Для настройки времени нахождения оповещения в очереди на вкладке Оповещение укажите максимальное количество оповещений в одном сообщении (по умолчанию 20 оповещений), а также максимальное время в минутах, через которое оповещение будет отправлено в любом случае, независимо от количества оповещений в очереди (по умолчанию 60 минут). - На вкладке Список рассылки сформируйте список адресов электронной почты, по которым будут рассылаться оповещения. На этой же вкладке можно применить заданные настройки и отправить тестовое сообщение.

Замечание! Вкладка Список рассылки доступна только в том случае, если функция оповещения включена.

- Сохраните внесенные изменения.

Шлюз для почтового сервера / Хабр

Не так давно посчастливилось сменить место работы. Попал в компанию, которая, в принципе, заслуживает отдельной статьи по ряду причин и, возможно, появится здесь позже. Если совсем вкратце о структуре нашего отдела: заниматься чем-то, кроме своей основной деятельности, не возбраняется, так что взор мой упал на наш почтовый сервер, доставляющий много хлопот.

У компании имеются удаленные партнерские филиалы, равномерно распределенные по всей Западной Европе, использующие один почтовый сервер. К сожалению, бюджет IT-отдела не очень большой, а пользователей достаточно много (около 700 почтовых аккаунтов). Использовался, да и сейчас используется для почты Exchange 2010 с последними обновлениями и более-менее настроенными правилами фильтрации спама, а вот с антивирусом как-то не заладилось. Купленное решение отказывалось нормально работать, раздувая очередь входящей корреспонденции до неприличных размеров и вешая намертво всю почту. (Да, я знаю, что все best practice говорят о необходимости и edge-сервера, и отдельно сервера архивации, но что было на тот момент, то и было.)

Берем инициативу в свои руки. К большому своему удивлению, найти развернутый мануал по решению такой проблемы сходу не удалось, так что возникла идея поделиться своими пробами и ошибками в рунете.

Из того, что было в конечном итоге протестировано и опробовано:

Zentyal, ASSP и Xeams.

Подробно описывать их не буду, но пару слов стоит сказать

Начнем по порядку. Zentyal отпал достаточно быстро, потому что цели менять всю инфраструктуру Active Directory и переезжать на open-source решение не стояло, да и вообще, он скорее представляет из себя эдакий комбайн из всего, что только возможно. Как мне кажется, он прекрасно подошел бы SMB до 50 пользователей.

Перейдем ко второму нашему кандидату. Anti-Spam SMTP Proxy. Весь набор для проксирования почтового трафика в нем есть, т.е. и Байесовская фильтрация спама, и пенальти очки, и черные/белые списки, и ClamAV и куча-куча всего еще. Есть единственный недостаток: юзабельность. Т.е. веб-интерфейс ASSP это обернутые в какой-то ад конфиги, которые лично мне проще править через консоль. Штука эта простояла у нас около 2х месяцев в продакшене, а потом какой-то из админов что-то поменял в конфигах и все заверте… В общем, мы поймали пару раза .locky и в последний раз актуального бэкапа не нашлось, потому человек ушел в отпуск, а когда пришел уже было поздно.

После усиленного гугления и пробы еще нескольких продуктов, я остановил свой выбор на Xeams. Да, к большому сожалению, это не OpenSource, а закрытый продукт, однако, он очень дружелюбен к тем администраторам, у которых нет большого опыта в связках Linux&Dovecot&Postfix&etc. Кроме того, он кросплатформенный, так что не возникнет проблем даже у тех, кто с линкусом на вы.

Работать он может в трех режимах:

Stand alone server — да, xeams умееть быть и просто почтовым сервером. На сколько хорошим не могу сказать, потому что эта функция интересовала меня в последнюю очередь.

Hybrid mode — Гибридный режим. Объединяет два других, рекомендую ставить его, поскольку полноценно фильтровать спам он не сможет без пропуска исходящего трафика через себя.

Так как у нас уже был почтовый сервер, то использовался вариант SMTP-Proxy

Установка производилась на чистую машину с Ubuntu 14.04. Единственное, что необходимо было доставить, так это Java, на которой, собственно, работает движок Xeams.

sudo apt-get update && upgrade sudo apt-get install libc6-i386 sudo update-alternatives --config java sudo apt-get install default-jre java -version

Xeams использует ClamAV, правда, рекомендует ставить его на отдельную машину, но в процессе использования на одной машине никаких проблем замечено не было. Если необходимо позже переконфигурировать настройки ClamAV, то это тоже можно сделать без проблем.

sudo apt-get install clamav-daemon

Качаем архив с инсталлятором отсюда. Распаковываем, даем права и выполняем.

Распаковываем, даем права и выполняем.

wget http://www.xeams.com/files/XeamsLinux64.tar tar -xf ./XeamsLinux64.tar chmod +x ./Install.sh ./Install.sh

Если все прошло успешно, Web-Interface будет доступен по 5272 порту.

Главная страница содержит отчеты, графики и основные параметры потребления ресурсов. Мы дали машине 8Гб RAM, пиковая нагрузка несколько раз достигала 6, так что такие цифры вполне оправданы.

Переходим к самой настройке. На Firewall весь трафик на 25 порт заворачиваем на IP нашего Xeams на порт 2525. Это сделано потому, что у нас Xeams не только получает, но через него и отправляется почта, так что входящая приходит на 2525й порт, а исходящая на 25й порт.

В целом, настройка Xeams простая и достаточно удобная. На которые моменты все-таки, хотелось бы обратить внимание:

Server Configuration > Server Configuration > Basic

Указываем порт для http/https web-доступа.

DNS, если указан в настройках самой машины, то можно не указывать

И адрес, для ежедневных отчетов.

Server Configuration > Server Configuration > Advanced

На вкладке Advanced необходимо указать HELO (как правило, можно просто скопировать из настроек имеющегося почтового сервера), чтобы самим не попасть в СпамЛисты.

Server Configuration > SMTP Configuration > Relaying

Используйте только Closing relay и пропишите адреса и хосты, с которых можно будет отправлять почту без аутентификации.

Со стороны Exchange это выглядит вот так, где закрашенным прописан адрес smtp-relay

Server Configuration > SMTP Proxy Server Configuration

Здесь все просто, указываем порты, на которые принимается почта, указываем адрес пересылки и порт. В нашем случае, это адрес корпоративного Exchange

Greylisting

Отдельно хотелось бы сказать о <a

href=«ru. wikipedia.org/wiki/%D0%A1%D0%B5%D1%80%D1%8B%D0%B9_%D1%81%D0%BF%D0%B8%D1%81%D0%BE%D0%BA»>Грейлистинге

wikipedia.org/wiki/%D0%A1%D0%B5%D1%80%D1%8B%D0%B9_%D1%81%D0%BF%D0%B8%D1%81%D0%BE%D0%BA»>Грейлистинге

. Настоятельно рекомендую прописать туда все домены публичной почты и белого списка, потому что задержка письма на 10 часов из-за неправильно настройки на стороне отправляющего почтового сервера, увы, не редкость.

Server Configuration > Active Directory Integration

Если у Вас поднят Active Directory, то его без проблем можно интегрировать в Xeams. Зачем? Хотя бы для того, чтобы пользователи не мучали Вас в первое время, что у них не доходит почта. Пользователь без проблем сможет зайти и проверить свой почтовый ящик, просмотреть свой спам и прописать свои black/whitelist:

Кроме этого, это предоставляет возможность использовать SMTP только аутентифицированным пользователям. В общем, удобно.

ClamAV

Если Вы, также, как и я установили ClamAV на тот же сервер, что и Xeams, то страница настройки будет приглядеть примерно вот так:

чуть ниже я расскажу о некоторых нюансах его использования.

Спамфильтры.

У Xeams достаточно большой набор спамфильтров:

Real-time Black-hole servers (RBL). Каждому списку можно выставить свои очки значимости, на основе которых, Xeams определяет благонадежность письма.

Из адаптивных фильтров используется Bayesian Analysis, которая вполне справляется с возложенными на нее функциями. Были опасения, что работать он будет плохо, из-за большого количества языков переписки (русский, немецкий, английский, испанский, итальянский, польский, греческий), однако, процент ложных срабатываний достаточно низок.

Auto Learn Sender. Отличная вещь, именно из-за него мы пропускаем весь исходящий почтовый трафик через Xeams, который анализирует адреса получателей и принимает их во внимание, когда выносит окончательную оценку благонадежности письма.

Остальные фильтры страндартны и я не думаю, что их необходимо описывать в этой статье, которая и так уже получилась раздутой.

Теперь несколько слов хотелось бы уделить не совсем очевидным нюансам:

После нескольких дней использования, мы изменили стандартные настройки фильтров и конфигурацию очков:

Градация писем по очкам

и Bayesian Score подняли до 115.

Самым распрастраненнным ложным срабатыванием являлась проблема правильной кодировки, так как, все-таки, Xeams заточен на английский язык, решилась отключением этой настройки.

По умолчанию, ClamAV НЕ проверяет вложения макросов в документах Ofiice, т.е. новомодный .locky может спокойно пройти,

исправить это можно одной строчкой:

echo 'ScanOLE2 true' >> /etc/clamav/clamd.conf

Если кому интересно, то вот конфиг, который используется у нас сейчас

cat /etc/clamav/clamd.conf #Automatically Generated by clamav-base postinst #To reconfigure clamd run #dpkg-reconfigure clamav-base #Please read /usr/share/doc/clamav-base/README.Debian.gz for details TCPSocket 3310 # TemporaryDirectory is not set to its default /tmp here to make overriding # the default with environment variables TMPDIR/TMP/TEMP possible User clamav AllowSupplementaryGroups true ScanMail true ScanArchive true ArchiveBlockEncrypted false MaxDirectoryRecursion 15 FollowDirectorySymlinks false FollowFileSymlinks false ReadTimeout 180 MaxThreads 12 MaxConnectionQueueLength 15 LogSyslog true LogRotate true LogFacility LOG_LOCAL6 LogClean false LogVerbose false PidFile /var/run/clamav/clamd.pid DatabaseDirectory /var/lib/clamav SelfCheck 3600 Foreground false Debug false ScanPE true MaxEmbeddedPE 10M ScanOLE2 true ScanPDF true ScanHTML true MaxHTMLNormalize 10M MaxHTMLNoTags 2M MaxScriptNormalize 5M MaxZipTypeRcg 1M ScanSWF true DetectBrokenExecutables false ExitOnOOM false LeaveTemporaryFiles false AlgorithmicDetection true ScanELF true IdleTimeout 30 PhishingSignatures true PhishingScanURLs true PhishingAlwaysBlockSSLMismatch false PhishingAlwaysBlockCloak false PartitionIntersection false DetectPUA false ScanPartialMessages false HeuristicScanPrecedence false StructuredDataDetection false CommandReadTimeout 5 SendBufTimeout 200 MaxQueue 100 ExtendedDetectionInfo true OLE2BlockMacros false ScanOnAccess false AllowAllMatchScan true ForceToDisk false DisableCertCheck false DisableCache false MaxScanSize 100M MaxFileSize 25M MaxRecursion 10 MaxFiles 10000 MaxPartitions 50 MaxIconsPE 100 StatsEnabled false StatsPEDisabled true StatsHostID auto StatsTimeout 10 StreamMaxLength 25M LogFile /var/log/clamav/clamav.

log LogTime true LogFileUnlock false LogFileMaxSize 0 Bytecode true BytecodeSecurity TrustSigned BytecodeTimeout 60000 OfficialDatabaseOnly false CrossFilesystems true OnAccessMaxFileSize 25M

В целом, через две недели после использования и анализа спама, возможного спама, можно сказать, что 98% спама действительно не проходит.

Буду рад предложениям, комментариям и критике в комментах.

Шлюзы SMTP: что это такое и почему они полезны

По мере роста корпоративной зависимости от электронной почты растут и опасения по поводу связанных с этим угроз безопасности. Действительно, отчет Mimecast State of Email Security 2021 (SOES) показал, что 81% специалистов в области ИТ и кибербезопасности отметили увеличение объема электронной почты в своих организациях за последний год. В то же время, по данным SOES, более двух третей считают вероятным (39%), крайне вероятным (26%) или неизбежным (5%) то, что атака по электронной почте нанесет ущерб их бизнесу где-то в этом году.

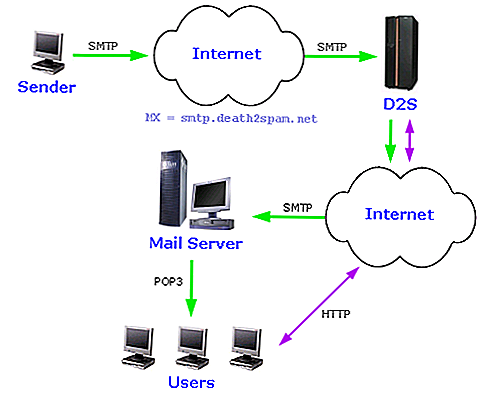

Чтобы понять угрозу, которую представляет электронная почта, в первую очередь полезно понять, как работает электронная почта. И не может быть обсуждения электронной почты без обсуждения SMTP.

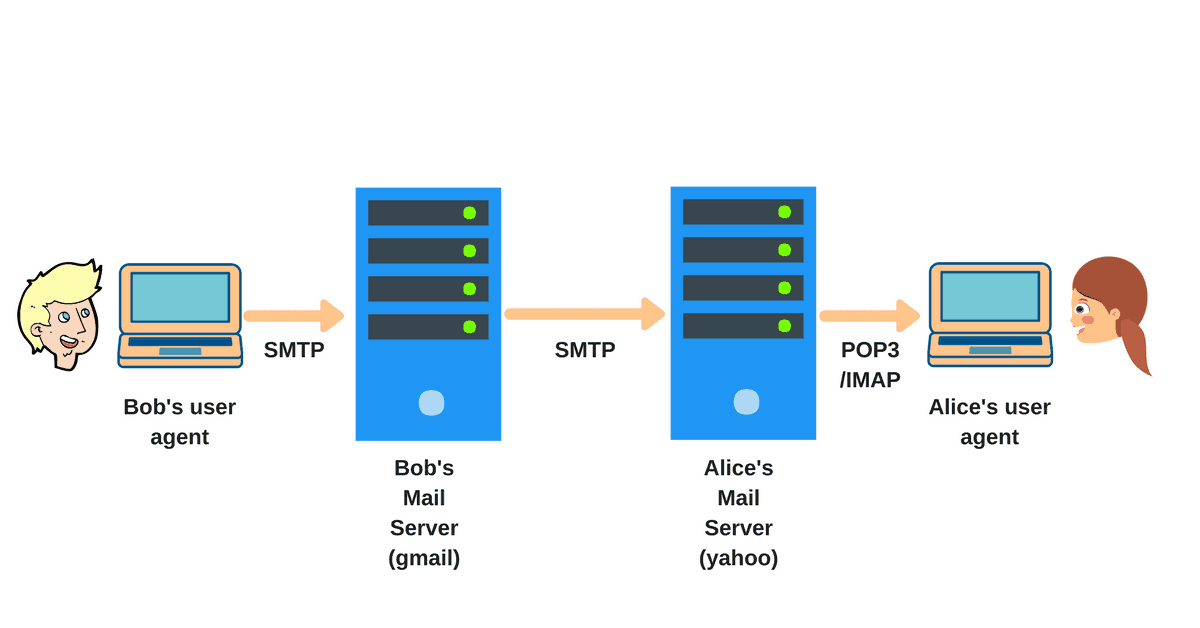

Что такое SMTP?SMTP означает простой протокол передачи почты. Почтовые серверы используют этот протокол связи для отправки, получения и ретрансляции почтовых сообщений через Интернет. SMTP обычно работает в сочетании с POP3 (протокол почтового отделения) или IMAP (протокол доступа к интернет-сообщениям), при этом SMTP используется в основном для отправки сообщений, а POP3 или IMAP — для получения сообщений.

Почтовые клиенты, включая Outlook, Gmail и Yahoo, используют SMTP для отправки сообщений на сервер электронной почты, где они обрабатываются и пересылаются получателям. Исходящие электронные письма обычно отправляются с использованием SMTP-портов 587 или 465, а SMTP-порт 25 обычно передает сообщения между почтовыми серверами.

Что такое SMTP-сервер? Основной целью SMTP-сервера является отправка, получение и/или ретрансляция почты между отправителями и получателями электронной почты. Почтовый клиент, который использует организация, устанавливает один или несколько адресов для своего SMTP-сервера в формате 9.0003 smtp.serveraddress.com . При отправке сообщения электронной почты SMTP-сервер определяет, на какой сервер следует отправить сообщение, а затем отправляет сообщение. Система электронной почты предполагаемого получателя загружает сообщение и помещает его в почтовый ящик получателя.

Почтовый клиент, который использует организация, устанавливает один или несколько адресов для своего SMTP-сервера в формате 9.0003 smtp.serveraddress.com . При отправке сообщения электронной почты SMTP-сервер определяет, на какой сервер следует отправить сообщение, а затем отправляет сообщение. Система электронной почты предполагаемого получателя загружает сообщение и помещает его в почтовый ящик получателя.

Во время этого процесса SMTP-серверы проверяют, что исходящая электронная почта исходит от активной учетной записи. Если электронное письмо не может быть доставлено по какой-либо причине, SMTP-сервер отправляет электронное письмо обратно отправителю и информирует его, например, о том, что используемый адрес электронной почты был неправильным или сообщение было заблокировано для доставки принимающим сервером.

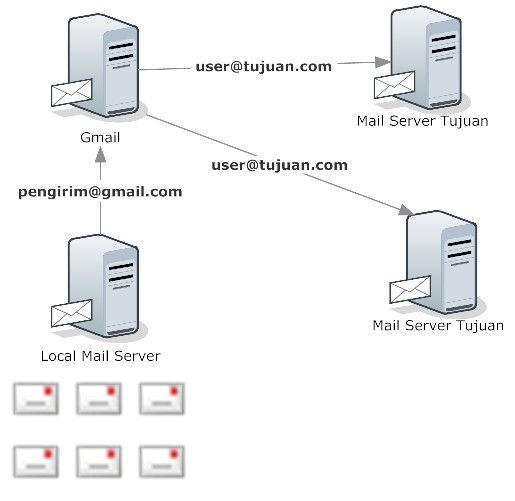

Что такое ретрансляция SMTP? Ретрансляция SMTP — это процесс обмена данными одного SMTP-сервера с другим. Ретрансляция SMTP требуется, когда электронная почта отправляется между разными доменами, а не когда электронная почта отправляется другим пользователям с тем же доменом в их адресах электронной почты, например пользователям, которые работают в той же организации.

Службы ретрансляции SMTP облегчают организациям отправку большого объема сообщений электронной почты на множество разных доменов, например, в случае маркетинговой кампании по электронной почте. Службы ретрансляции SMTP могут отправлять массовые и транзакционные электронные письма, а также оптимизировать скорость доставки — например, помогая гарантировать, что электронное письмо не помечено как спам принимающим сервером.

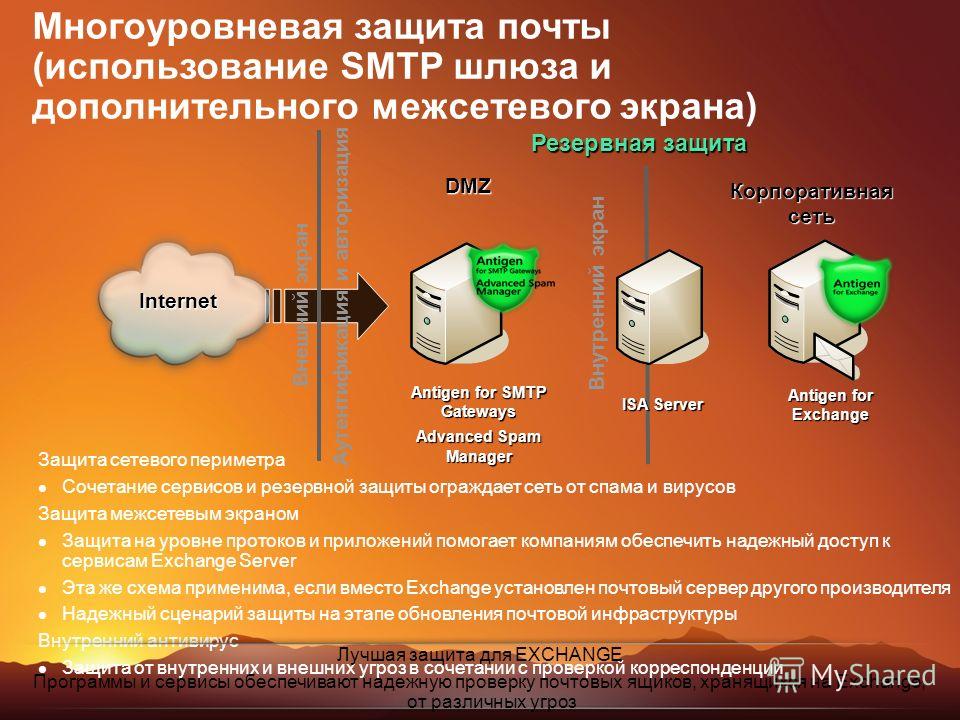

Что такое шлюз SMTP?

Согласно отчету SOES, количество фишинговых кампаний по электронной почте и других вредоносных атак с использованием электронной почты значительно возросло в 2020 году. Используемый в качестве стратегического и многоуровневого подхода к безопасности электронной почты, шлюз SMTP помогает защитить конфиденциальную информацию от уязвимости для вредоносных программ, спама и фишинговых атак.

При использовании службы шлюза SMTP сообщения направляются из организации поставщику шлюза для исходящей доставки, а записи обмена почтой (MX) указываются поставщику для входящей доставки. Для использования шлюза SMTP необходимо, чтобы соединители отправки SMTP для исходящей почты и журналирования были обновлены. Записи MX для потока входящей почты также должны быть обновлены.

Для использования шлюза SMTP необходимо, чтобы соединители отправки SMTP для исходящей почты и журналирования были обновлены. Записи MX для потока входящей почты также должны быть обновлены.

При выборе шлюза SMTP и поставщика услуг шлюза ищите того, который предлагает подробные и действенные отчеты на основе обзора SMTP количества и процента обработанных входящих, исходящих и внутренних сообщений.

ИтогиИспользование электронной почты и связанные с ним риски растут. Чтобы обеспечить безопасность электронной почты, организации должны лучше понимать, как работает электронная почта. SMTP является основой доставки корпоративной электронной почты и 9Шлюзы 0004 SMTP являются ключевым элементом защиты компаний от спама, фишинга и других атак, связанных с электронной почтой.

Что такое шлюзы SMTP? — DuoCircle

Во-первых: Объяснение сервера SMTP

SMTP означает «простой протокол передачи сообщений», который представляет собой цифровую почтовую машину, на которую загружаются ваши электронные письма. Следовательно, SMTP-сервер является почтальоном. Сервер отвечает за проверку всех данных, касающихся ваших электронных писем, а затем за отправку их в нужные почтовые ящики.

Следовательно, SMTP-сервер является почтальоном. Сервер отвечает за проверку всех данных, касающихся ваших электронных писем, а затем за отправку их в нужные почтовые ящики.

Далее: Объяснение ретрансляции SMTP

SMTP-серверу необходимо взаимодействовать с другим SMTP-сервером, чтобы доставлять электронные письма нужным получателям. Метод, с помощью которого это происходит, — ретрансляция SMTP. Как и в случае с эстафетой, SMTP-ретранслятор передает электронные письма (цифровые жезлы) с одного сервера на другой.

Ретранслятор SMTP необходим, если вы отправляете электронные письма с одного домена на другой, поскольку они разные . В противном случае это не требуется, если вы просто отправляете электронные письма коллегам с тем же доменом в их адресах электронной почты.

Служба ретрансляции SMTP

Большинство предприятий используют электронный маркетинг, который основан на надежной рассылке большого количества электронных писем. С вашим обычным провайдером электронной почты невозможно проводить кампании по электронной почте, так как вам нужно будет отправлять каждое электронное письмо по одному. Кроме того, ваш IP-адрес и доменное имя будут помечены как спам.

С вашим обычным провайдером электронной почты невозможно проводить кампании по электронной почте, так как вам нужно будет отправлять каждое электронное письмо по одному. Кроме того, ваш IP-адрес и доменное имя будут помечены как спам.

Вот почему многие организации подписываются на услуги ретрансляции SMTP. Эти провайдеры могут не только отправлять массовые и транзакционные электронные письма, но и обеспечивать хорошие показатели доставляемости . Когда это происходит, ваша репутация отправителя не подвергается риску, а это означает, что вероятность того, что ваши электронные письма будут помечены как спам, ниже.

Шлюз SMTP: Office 365

Если на вашем рабочем месте используется Office 365, вы можете настроить шлюз SMTP, чтобы любое устройство или приложение, которое вы используете, могли отправлять электронные письма из ваших почтовых ящиков Office 365. Настроив шлюз SMTP, программы Office 365 будут иметь более эффективные функции.

Например, когда вы сканируете документ, вы обычно должны отправить его себе, а затем кому угодно. Но с помощью отправки клиента SMTP вы можете отправлять отсканированные документы напрямую кому угодно.

Но с помощью отправки клиента SMTP вы можете отправлять отсканированные документы напрямую кому угодно.

Шлюзы SMTP также можно настроить так, чтобы ваши приложения отправляли напоминания вам и вашим клиентам. Количество приложений для SMTP-шлюзов безгранично, если вы правильно идентифицируете свои устройства .

Настройки SMTP Office 365

Если вы хотите использовать шлюз SMTP, вам необходимо настроить следующее:

- Сервер/умный хост

- Порт

- TLS/СтартTLS

- Имя пользователя/адрес электронной почты и пароль

Gmail SMTP

Вместе с подпиской на Office 365 вы получаете учетную запись Gmail. Но если вам не нравится использовать почтовый клиент в браузере, вы можете использовать SMTP Gmail для получения электронных писем в клиенте по вашему выбору. Все, что вам нужно сделать, это ввести Настройки SMTP и все готово.

Вики-сайт шлюза SMTP

Если у вас есть дополнительные вопросы о шлюзах SMTP, всегда полезно обратиться к вики-сайту шлюза SMTP, чтобы узнать больше подробностей.

Для настройки времени нахождения оповещения в очереди на вкладке Оповещение укажите максимальное количество оповещений в одном сообщении (по умолчанию 20 оповещений), а также максимальное время в минутах, через которое оповещение будет отправлено в любом случае, независимо от количества оповещений в очереди (по умолчанию 60 минут).

Для настройки времени нахождения оповещения в очереди на вкладке Оповещение укажите максимальное количество оповещений в одном сообщении (по умолчанию 20 оповещений), а также максимальное время в минутах, через которое оповещение будет отправлено в любом случае, независимо от количества оповещений в очереди (по умолчанию 60 минут). pid

DatabaseDirectory /var/lib/clamav

SelfCheck 3600

Foreground false

Debug false

ScanPE true

MaxEmbeddedPE 10M

ScanOLE2 true

ScanPDF true

ScanHTML true

MaxHTMLNormalize 10M

MaxHTMLNoTags 2M

MaxScriptNormalize 5M

MaxZipTypeRcg 1M

ScanSWF true

DetectBrokenExecutables false

ExitOnOOM false

LeaveTemporaryFiles false

AlgorithmicDetection true

ScanELF true

IdleTimeout 30

PhishingSignatures true

PhishingScanURLs true

PhishingAlwaysBlockSSLMismatch false

PhishingAlwaysBlockCloak false

PartitionIntersection false

DetectPUA false

ScanPartialMessages false

HeuristicScanPrecedence false

StructuredDataDetection false

CommandReadTimeout 5

SendBufTimeout 200

MaxQueue 100

ExtendedDetectionInfo true

OLE2BlockMacros false

ScanOnAccess false

AllowAllMatchScan true

ForceToDisk false

DisableCertCheck false

DisableCache false

MaxScanSize 100M

MaxFileSize 25M

MaxRecursion 10

MaxFiles 10000

MaxPartitions 50

MaxIconsPE 100

StatsEnabled false

StatsPEDisabled true

StatsHostID auto

StatsTimeout 10

StreamMaxLength 25M

LogFile /var/log/clamav/clamav.

pid

DatabaseDirectory /var/lib/clamav

SelfCheck 3600

Foreground false

Debug false

ScanPE true

MaxEmbeddedPE 10M

ScanOLE2 true

ScanPDF true

ScanHTML true

MaxHTMLNormalize 10M

MaxHTMLNoTags 2M

MaxScriptNormalize 5M

MaxZipTypeRcg 1M

ScanSWF true

DetectBrokenExecutables false

ExitOnOOM false

LeaveTemporaryFiles false

AlgorithmicDetection true

ScanELF true

IdleTimeout 30

PhishingSignatures true

PhishingScanURLs true

PhishingAlwaysBlockSSLMismatch false

PhishingAlwaysBlockCloak false

PartitionIntersection false

DetectPUA false

ScanPartialMessages false

HeuristicScanPrecedence false

StructuredDataDetection false

CommandReadTimeout 5

SendBufTimeout 200

MaxQueue 100

ExtendedDetectionInfo true

OLE2BlockMacros false

ScanOnAccess false

AllowAllMatchScan true

ForceToDisk false

DisableCertCheck false

DisableCache false

MaxScanSize 100M

MaxFileSize 25M

MaxRecursion 10

MaxFiles 10000

MaxPartitions 50

MaxIconsPE 100

StatsEnabled false

StatsPEDisabled true

StatsHostID auto

StatsTimeout 10

StreamMaxLength 25M

LogFile /var/log/clamav/clamav. log

LogTime true

LogFileUnlock false

LogFileMaxSize 0

Bytecode true

BytecodeSecurity TrustSigned

BytecodeTimeout 60000

OfficialDatabaseOnly false

CrossFilesystems true

OnAccessMaxFileSize 25M

log

LogTime true

LogFileUnlock false

LogFileMaxSize 0

Bytecode true

BytecodeSecurity TrustSigned

BytecodeTimeout 60000

OfficialDatabaseOnly false

CrossFilesystems true

OnAccessMaxFileSize 25M