протокол для организации сетевого хранилища, что такое инициатор и цели iSCSI

Рассказываем про работу с сетевым хранилищем с помощью протокола iSCSI. Разбираемся, как устроен интерфейс, какие существуют аналоги и как построить iSCSI SAN.

Что такое протокол iSCSI, интерфейс малых компьютерных систем интернета

iSCSI расшифровывается как Internet Small Computer System Interface, или интерфейс малых компьютерных систем интернета. Это транспортный протокол, обеспечивающий передачу протокола хранения данных SCSI по TCP/IP через сетевое соединение, которым обычно является Ethernet. iSCSI работает как метод организации распределенных хранилищ.

Наиболее распространенным способом использования iSCSI является TCP/IP через Ethernet. Также используется как расширение для удаленного прямого доступа к памяти (RDMA). В таком случае протокол называется iSER — iSCSI Extensions for RDMA. В его задачах — управление передачи данные непосредственно в буферы памяти компьютера SCSI, соединяющие компьютеры с устройствами хранения данных, и обратно без промежуточных копий данных и значительного вмешательства процессора.

Как устроено сетевое хранилище iSCSI

Инициатор iSCSI

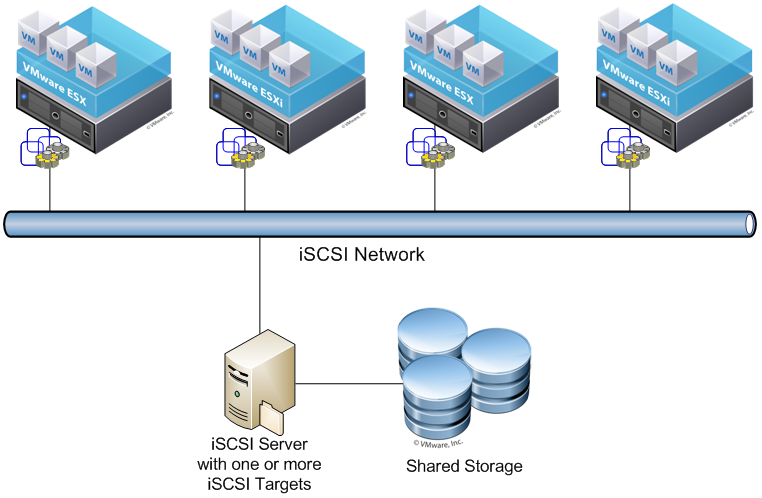

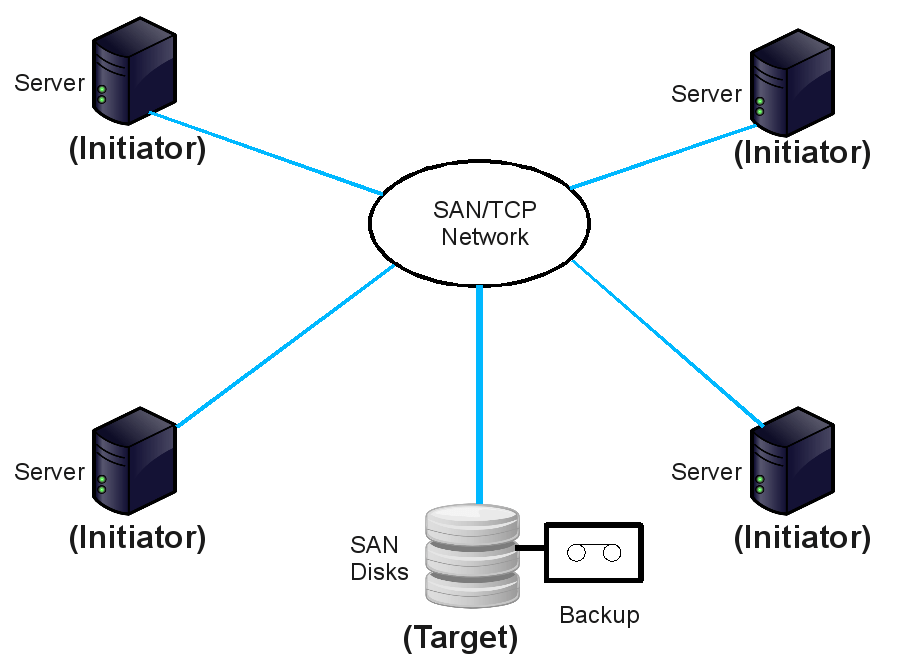

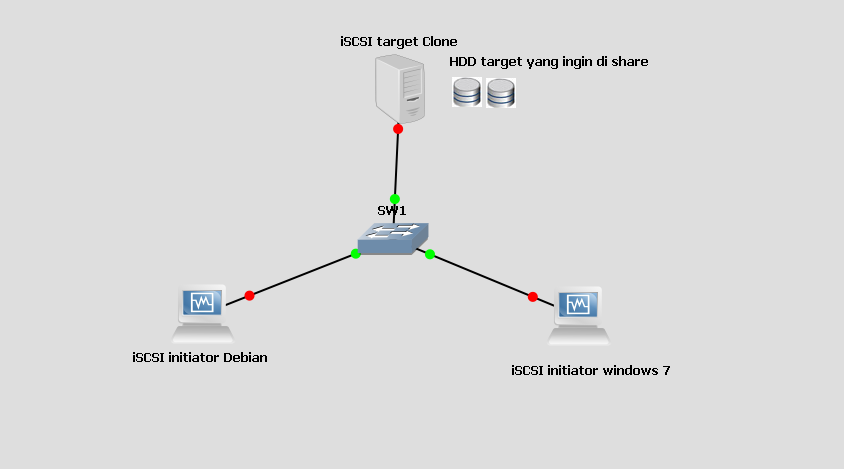

Сеть хранения данных (SAN) iSCSI использует коммутацию Ethernet TCP/IP третьего уровня. Она отображает протокол SCSI для хранения данных в TCP/IP и превращает его в пакеты Ethernet. По сути, iSCSI позволяет инициатору и целевой системе договариваться и обмениваться командами SCSI, используя сети TCP/IP. Сеть хранения данных iSCSI эмулирует прямое подключение SCSI-целей через локальную сеть.

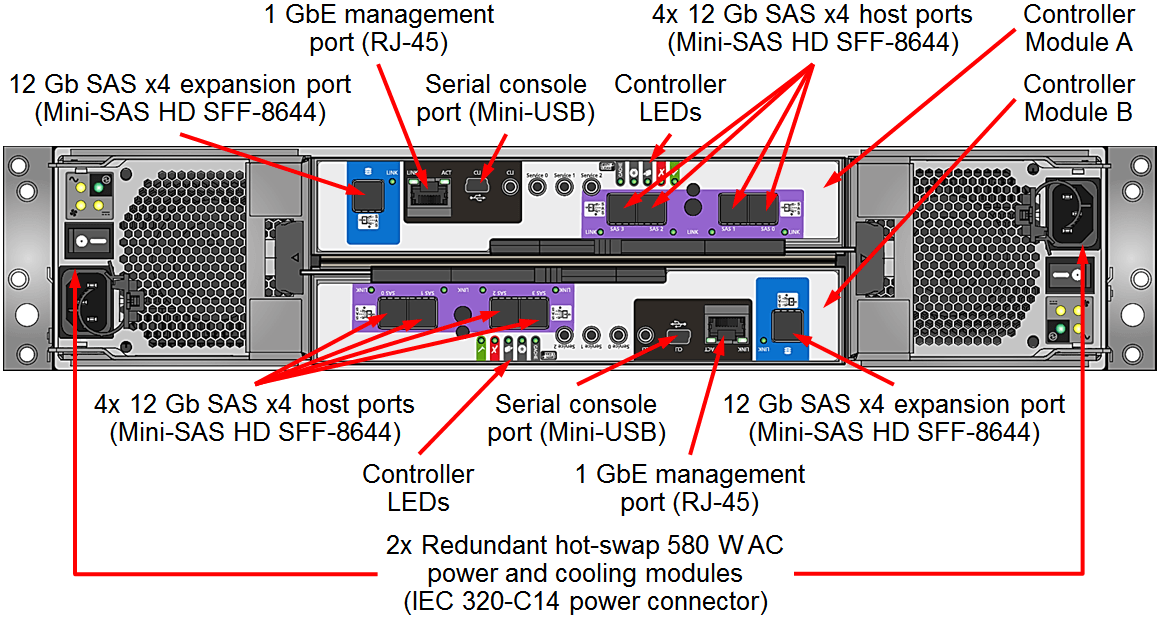

Существует три основных аппаратных компонента iSCSI SAN:

- инициаторы или сетевые карты хранения iSCSI — специализированные сетевые интерфейсные карты для связи iSCSI,

- стандартные сетевые коммутаторы Ethernet,

- целевые сетевые карты хранения на внешних массивах.

Настройка цели iSCSI

Порты инициатора и цели iSCSI бывают трех видов. Первый, наиболее распространенный вариант реализации, использует программный инициатор, где вся обработка протокола осуществляется центральным процессором хоста.

Второй вариант — разделенная стековая нагрузка TCP/IP, при которой около 80% стандартной обработки пакетов TCP/IP выполняется в сетевой карте хранилища, обработка исключений выполняется стеком TCP/IP-хоста.

Третий вид — полная выгрузка стека TCP/IP, при которой вся обработка протоколов TCP/IP выполняется сетевой картой. С ростом числа процессорных ядер потребность в механизме разгрузки TCP/IP (TOE) на базе сетевой карты резко снизилась.

В среде iSCSI LUN — это пронумерованные накопители на дисках, секции жесткого диска. Инициатор обменивается с исполнителем запросами и ответами для установления связи с LUN.

Работа c iSCSI

Управление именами и адресами

Адреса хостов и портов целевого хранилища основаны на TCP/IP. Для идентификации инициаторов и целей используют специальные форматы имен iSCSI: квалифицированное имя iSCSI (IQN) или расширенный уникальный идентификатор (EUI).

Поддержка сессий и управление ими

iSCSI-сессия состоит из двух фаз: аутентификации (Login Phase) и обмена (Full Feature Phase).

Login Phase нужна для подтверждения права доступа и согласования параметров между инициатором и получателем. При успешной аутентификации получатель подтверждает доступ инициатору, иначе TCP-соединение прерывается.

После аутентификации сессия iSCSI переходит ко второй фазе. При установлении нескольких TCP-линков iSCSI требует, чтобы каждая пара «команда/ответ» проходила через одно и то же TCP-соединение. За счет чего каждая команда записи или считывания осуществляется без необходимости дополнительно отслеживать прохождение запросов по разным потокам.

В конце фазы обмена сессия закрывается командой iSCSI logout. Эта команда передает информацию о причинах завершения сессии и о том, какой ТСР-линк следует закрыть в случае возникновения ошибки.

Обработка ошибок

Инициатор и получатель iSCSI должны иметь буфер команд для подтверждения их выполнения. Также у них есть возможность восстановить утраченный блок данных IP-пакета (PDU) для восстановления сеанса передачи данных.

Средства обработки ошибок и восстановление в iSCSI включают:

- выявление ошибок и восстановление данных на сеансовом уровне — например, повторение передачи утраченного PDU,

- при повреждении TCP-линка оба узла iSCSI пытаются восстановить соединение,

- при повреждении сессии iSCSI протокол закрывает все TCP-линки, прерывает выполнение задач, отменяет невыполненные SCSI команд и перезапускает сессию.

Обеспечение безопасности

Главные меры безопасности iSCSI:

- протокол аутентификации Challenge-Handshake Authentication Protocol (CHAP) — алгоритм проверки подлинности, предусматривающий передачу не самого пароля пользователя, а косвенных сведений о нем,

- Internet Protocol Security (IPsec) — набор протоколов, обеспечивающий защиту данных, которые передаются по межсетевому протоколу IP; проводит аутентификацию, проверку целостности и шифрование IP-пакетов.

Арендуйте систему хранения данных как сервис

И используйте протокол iSCSI для подключения к ней

Попробовать

Преимущества и недостатки хранилища iSCSI

iSCSI обеспечивает хорошую производительность блочного хранилища наряду с низкой стоимостью — это основное преимущество iSCSI. Он также широко поддерживается всеми основными операционными системами и гипервизорами и может работать на стандартных сетевых картах или специализированных адаптерах шины хоста (iSCSI HBA).

Он также широко поддерживается всеми основными операционными системами и гипервизорами и может работать на стандартных сетевых картах или специализированных адаптерах шины хоста (iSCSI HBA).

Почти все корпоративные массивы хранения данных осуществляют поддержку iSCSI. По этим причинам она пользуется популярностью в Tier-2 приложениях, которым требуется хорошая, но не лучшая производительность блочного хранилища, а также в системах хранения данных (СХД), совместно используемых многими хостами. Также iSCSI популярен среди гиперскейлеров и крупных поставщиков облачных услуг, когда им требуется решение для блочного хранения данных, работающее через Ethernet.

Еще одна «особенность» iSCSI — протокол немного выше конкурентов по задержке. Главный конкурент — Fibre Channel — опережает iSCSI по надежности и производительности. В то же время FC — более дорогое решение.

iSCSI vs Fibre Channel (FC)

Сети iSCSI SAN функционально похожи на Fibre Channel. Главное отличие — протокол FC использует интенсивный ручной детерминированный протокол второго уровня — все соединения должны быть определены и отображены вручную заранее. iSCSI опирается на недетерминированный автоматизированный протокол TCP/IP для обнаружения, маршрутизации и коммутации.

iSCSI опирается на недетерминированный автоматизированный протокол TCP/IP для обнаружения, маршрутизации и коммутации.

iSCSI vs Network-attached storage (NAS)

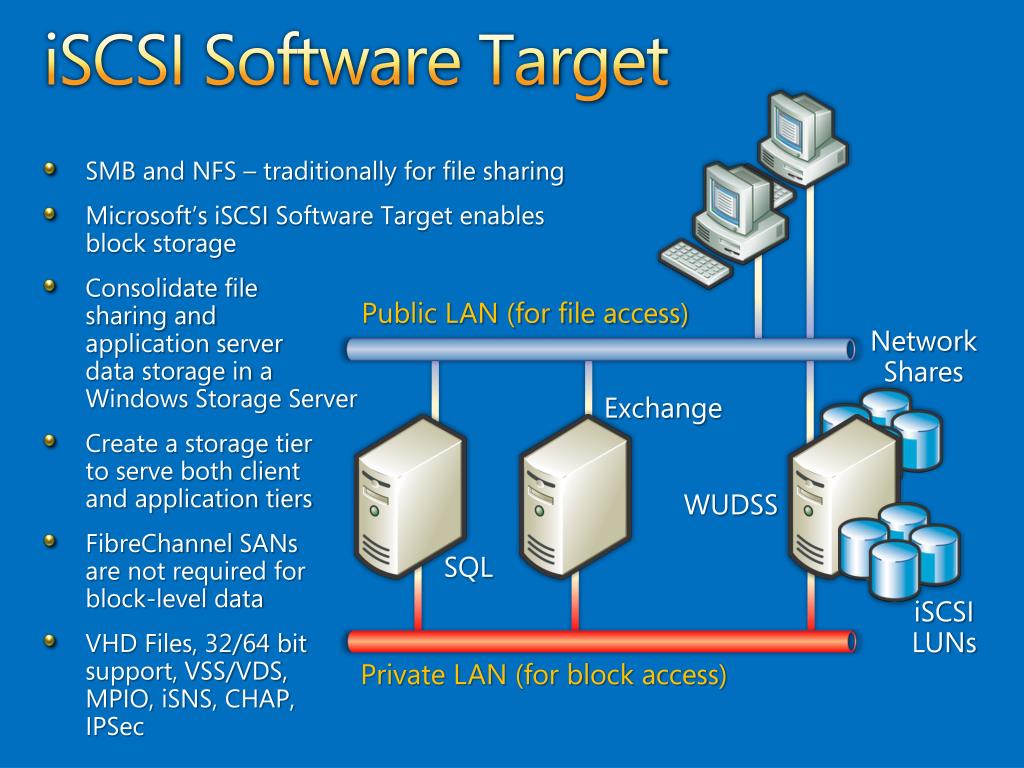

Трафик iSCSI может передаваться через общую сеть или выделенную сеть хранения данных. Однако iSCSI не поддерживает файловый доступ Network Attached Storage (NAS) или доступ к объектному хранилищу, поскольку они используют разные транспортные протоколы.

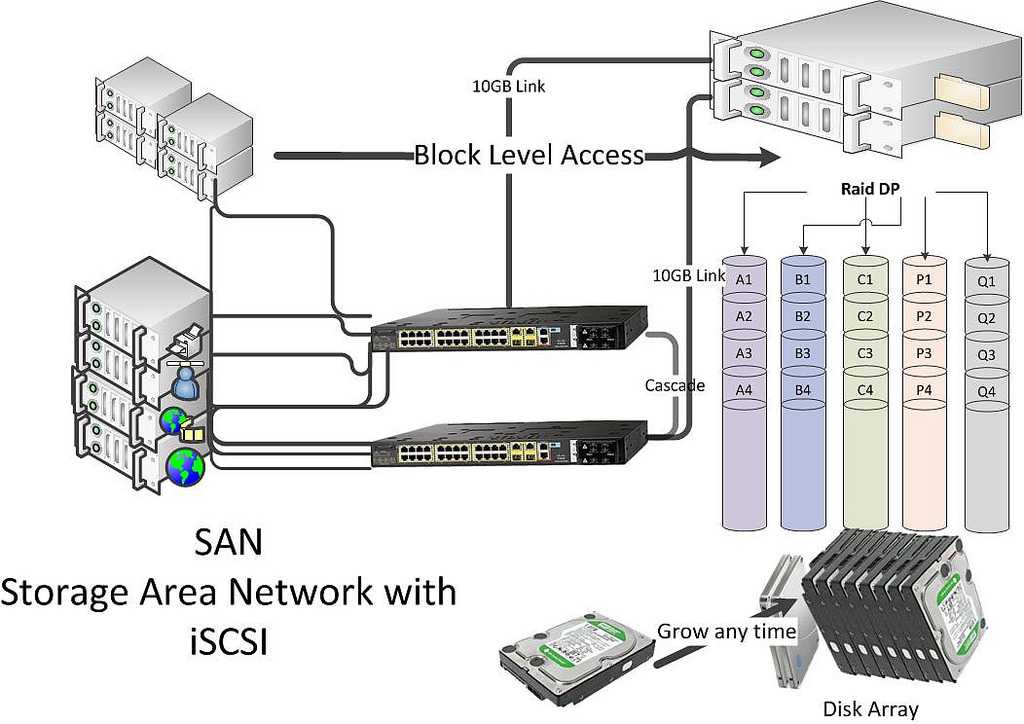

Как построить iSCSI SAN?

Хранилище iSCSI — экономичная альтернатива традиционной FC SAN, которой требуется выделенное оборудование, такое как специальные хост-адаптер шины и коммутатор. iSCSI SAN может быть построено на уже существующей сетевой инфраструктуре и не потребует покупки дополнительного оборудования.

СХД iSCSI основана на универсальной TCP/IP, поэтому разные фирменные сетевые устройства хранения данных в iSCSI SAN могут быть совместимы. Лучше всего использовать неблокирующий коммутатор Gigabit Ethernet корпоративного класса, поскольку устройство ниже уровнем не поддерживает соединения между несколькими портами на скорости проводной сети. Из-за этого коммутатор может отбрасывать пакеты без уведомления.

Из-за этого коммутатор может отбрасывать пакеты без уведомления.

1GbE подключения к коммутатору Ethernet для доступа к дисковым массивам уязвимы для сбоя на этом канале. Для создания нескольких подключений от инициатора iSCSI каждого сервера к дисковому массиву больше всего подойдет техника многопутевого ввода-вывода (MPIO).

В заключение о технологии

Сравнивая две самые популярные технологии для сетей хранения — Fibre Channel и iSCSI, стоит отталкиваться от ваших задач. Если вам нужна очень низкая задержка, высокая масштабируемость и много узлов в сети, вы можете выбрать FC. Если крайне низкая задержка вам не нужна и нужно более простое и дешевое решение, подойдет iSCSI.

Настройка сервера цели iSCSI (Майкрософт) в структуре хранилища VMM 2016

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 2 мин

Важно!

Поддержка этой версии Virtual Machine Manager (VMM) завершена. Рекомендуется выполнить обновление до VMM 2022.

Рекомендуется выполнить обновление до VMM 2022.

Сервер цели iSCSI (Майкрософт) — это роль сервера, которая позволяет серверу Windows выступать в качестве устройства хранения. В этой статье описывается, как настроить сервер Microsoft iSCSI Target Server в хранилище System Center Virtual Machine Manager (VMM).

Необходимо сделать следующее:

- Установка роли. Установите роль сервера цели iSCSI (Роли сервера>Файловые службы и службы хранилища>Файловые службы и службы iSCSI) на сервере, который требуется добавить в качестве блочного устройства хранения.

- Настройка виртуальных дисков iSCSI. После установки роли необходимо настроить виртуальные диски iSCSI и подключиться к нужным серверам. Подробнее.

- Установка поставщика. Если сервер цели iSCSI работает под управлением Windows Server 2012, необходимо установить на нем поставщик SMI-S.

Поставщик находится в одной папке с файлами программы установки \amd64\Setup\msi\iSCSITargetSMISProvider.msi, а также на сервере VMM в папке \Program Files\Microsoft System Center 2012\Virtual Machine Manager\Setup\Msi\iSCSITargetProv\iSCSITargetSMISProvider.msi. Необходимо запустить MSI-файл на сервере цели iSCSI. Если сервер работает Windows Server 2012 R2, устанавливать поставщик не нужно.

Поставщик находится в одной папке с файлами программы установки \amd64\Setup\msi\iSCSITargetSMISProvider.msi, а также на сервере VMM в папке \Program Files\Microsoft System Center 2012\Virtual Machine Manager\Setup\Msi\iSCSITargetProv\iSCSITargetSMISProvider.msi. Необходимо запустить MSI-файл на сервере цели iSCSI. Если сервер работает Windows Server 2012 R2, устанавливать поставщик не нужно.

- Добавление учетной записи. Добавьте учетную запись администратора VMM в качестве администратора на сервере.

- Обнаружение в VMM. Добавьте запоминающее устройство в VMM. Выберите Устройства SAN и NAS, обнаруженные и управляемые поставщиком SMI-S в качестве типа поставщика, и укажите IP-адрес или полное доменное имя в качестве сервера. Выберите в качестве учетной записи запуска от имени учетную запись с разрешениями на доступ к серверу. Добавьте ее в необходимую классификацию хранилища и завершите работу с мастером добавления ресурсов хранилища.

После добавления сервера в качестве запоминающее устройство под управлением VMM можно выделить пулы носителей и LUN в группу узлов и подготовить хранилище для узлов и кластеров.

Пример PowerShell

Для настройки целевого сервера iSCSI через Windows PowerShell можно использовать VMM. В этом разделе перечислены некоторые распространенные задачи с примерами команд Windows PowerShell, которые можно использовать для выполнения этих задач. Поставщик SMI-S поддерживает все задачи управления, выполняемые с помощью VMM.

Управление хранилищем на сервере цели iSCSI

Откройте PowerShell и используйте командлеты, описанные ниже, для управления ресурсами сервера цели iSCSI в VMM.

Добавление поставщика хранилища

| Get-Help | Назначение |

|---|---|

$Cred = Get-Credential | Получите учетные данные локального администратора целевого сервера iSCSI на основе имени пользователя и пароля. Достаточно любой учетной записи, которая входит в группу локальных администраторов. |

$Runas = New-SCRunAsAccount -Name "iSCSIRunas" -Credential $Cred | Создание учетной записи запуска от имени в VMM. |

Add-SCStorageProvider -Name "Microsoft iSCSI Target Provider" -RunAsAccount $Runas -ComputerName "<computername>" -AddSmisWmiProvider | Добавление поставщика хранилища. |

Просмотр свойств хранения данных

| Get-Help | Назначение |

|---|---|

$array = Get-SCStorageArray -Name “<computername>” | Просмотр атрибутов массива хранения. |

$array.StoragePools | Просмотр доступных пулов хранения. |

Добавление пулов с сервера цели iSCSI в среду управления VMM

| Get-Help | Назначение |

|---|---|

$pool = Get-SCStoragePool -Name "MS iSCSITarget Concrete: D:" | Получение конкретного добавляемого пула хранения. |

$class = New-SCStorageClassification -Name “gold” | Создание классификации хранилища (если таковая отсутствует). |

Set-SCStorageArray -AddStoragePoolToManagement $pool -StorageArray $pool.StorageArray -StorageClassification $class | Добавление пула носителей в VMM. |

Set-SCStoragePool -StoragePool $pool -AddVMHostGroup (Get-SCVMHostGroup -Name "All Hosts") | Выделение пула носителей группе серверов виртуализации. |

Создание LUN

| Get-Help | Назначение |

|---|---|

$LUN = New-SCStorageLogicalUnit -Name "iSCSI1" -StoragePool $pool -DiskSizeMB 1000 | Создание логического номера устройства (LUN) iSCSI. |

Set-SCStorageLogicalUnit -StorageLogicalUnit $LUN -VMHostGroup (Get-SCVMHostGroup -Name "All Hosts") | Выделение номера LUN группе узлов. |

$host = Get-SCVMhost -ComputerName <host name> | Извлечение свойств узла. |

Register-SCStorageLogicalUnit -StorageLogicalUnit $LUN -VMHost $host | Назначение LUN узлу. |

Списание ресурсов

| Get-Help | Назначение |

|---|---|

Remove-SCStorageLogicalUnit -StorageLogicalUnit $LUN | Удаление LUN. |

Remove-SCStorageProvider -StorageProvider (Get-SCStorageProvider -Name "Microsoft iSCSI Target Provider") | Удаление поставщика хранилища. |

Next Steps

Сведения о подготовке хранилища для узлов и кластеров Hyper-V.

Что такое iSCSI? | Мотыга это работает? (Архитектура, компоненты и преимущества)

Интерфейс малых компьютерных систем Интернета — это протокол транспортного уровня, построенный поверх протокола TCP. Он обеспечивает передачу данных между инициатором iSCSI и целевым хранилищем по сети TCP/IP на блочном уровне. Он также поддерживает высокоуровневое шифрование передаваемых пакетов данных и расшифровку при поступлении пакетов данных на целевую сторону.

Он также поддерживает высокоуровневое шифрование передаваемых пакетов данных и расшифровку при поступлении пакетов данных на целевую сторону.

Что такое iSCSI?

Интерфейс малых компьютерных систем Интернета — это протокол блочного транспортного уровня, который работает на интерфейсе протокола блочного уровня. Блочный протокол также может напрямую обращаться к хранилищу и управлять потоком данных внутрь или наружу через протокол SCSI. Данные из источника и цели герборизированы, поскольку они надежно зашифрованы на уровне инициатора iSCSI (источника) и расшифрованы по прибытии на уровень цели iSCSI (назначения). Это можно учитывать только при передаче данных между LAN (локальной сетью) или WAN (глобальной сетью), поскольку доступ к данным происходит очень быстро.

Как работает iSCSI?

Это блочный набор команд, который подключает вычислительные устройства к сетевому хранилищу носителей и выполняет чтение и запись данных. Протокол iSCSI использует инициаторы для отправки набора команд SCSI в целевые хранилища на серверах. Эти цели хранения могут включать SAN, NAS и т. д. Этот протокол позволяет хранить данные в удаленном сетевом хранилище и абстрагировать данные для приложений, которым требуется хранение.

Эти цели хранения могут включать SAN, NAS и т. д. Этот протокол позволяет хранить данные в удаленном сетевом хранилище и абстрагировать данные для приложений, которым требуется хранение.

Он работает путем передачи данных на уровне блоков между инициатором и целью через сервер на устройстве. Протокол собирает набор команд и собирает данные в виде пакетов, которые должны быть переданы по TCP/IP. Эти пакеты данных отправляются через сервер с использованием одноточечного соединения. Как только эти пакеты данных достигают цели, протокол iSCSI дизассемблирует пакеты, используя предоставленный набор команд SCSI, чтобы ОС определяла, было ли это локальное устройство SCSI.

Архитектура iSCSI

Проще говоря, можно сказать, что iSCSI — это архитектура клиент-сервер. Клиенты интерфейса iSCSI называются «инициаторами», а серверы, совместно использующие область хранения, называются «целями».

Построен на протоколе TCP/IP для обмена данными в сети.

Компоненты iSCSI

Существуют два наиболее важных компонента iSCSI, через которые осуществляется передача данных по сети. Они были кратко обсуждены ниже:

Они были кратко обсуждены ниже:

Инициатор

Эти инициаторы группируют команды в сетевые пакеты и дают им команду на передачу в цель iSCSI. Как правило, программный инициатор используется в ОС для выполнения этой передачи пакетов данных. Существуют также аппаратные устройства, такие как HBA (Host-based Adopters) с функциями шифрования высокого уровня. Другой альтернативой этому аппаратному устройству является карта iSOE с механизмом для работы с уровня хоста, который освобождает циклы ЦП на хост-сервере.

Цель

Цель iSCSI — это устройство хранения, которое является локальным диском для хост-системы. Когда пакеты данных достигают цели, выполняется набор команд для их дизассемблирования в ОС. Если на уровне инициатора пакеты данных шифруются, то на целевом уровне они расшифровываются.

Ограничения и функции iSCSI

Ниже приведены ограничения и функции:

Ограничения iSCSI

- Основным ограничением сети хранения данных iSCSI является ее производительность на Fibre Channel.

Теперь, с появлением новых технологий, разрыв между показателями сократился.

Теперь, с появлением новых технологий, разрыв между показателями сократился. - Теперь производительность хранилища iSCSI и FC практически одинакова.

Особенности iSCSI

- IP-маршрутизация: Одним из важных преимуществ ISCSI является то, что он использует протокол TCP/IP. TCP/IP позволяет осуществлять IP-маршрутизацию на большие расстояния без необходимости использования внешнего аппаратного шлюза. Он также обеспечивает высокую гибкость и огромную сетевую среду хранения данных.

- Безопасность : Протокол Интернет-безопасности используется для защиты IP-трафика в сети путем аутентификации и шифрования каждого пакета данных, полученного в сети.

- Массив хранения: цели iSCSI в большом массиве хранения. Массивы могут быть бесплатными или коммерческими продуктами. Обычно он предоставляет уникальные цели iSCSI для количества клиентов или пользователей.

- Стандартный Ethernet: Он использует стандартный Ethernet, поэтому для этого протокола не требуется создавать дорогие компоненты.

Важность

Ниже перечислены несколько важных функций:

- iSCSI — это сетевой протокол хранения данных, предназначенный для передачи данных ввода-вывода по сети TCP/IP.

- Он аналогичен протоколу FC, который используется для передачи больших данных с низкими издержками и меньшей задержкой.

- Больше пользы для пользователей, желающих воспользоваться преимуществами SAN, которые пришли к выводу, что iSCSI лучше, чем FC.

- Общий доступ к файлам на уровне блоков более эффективен и быстрее, чем любой другой протокол передачи файлов.

- iSCSI изначально может работать на больших расстояниях для обмена файлами. Очень часто сеть хранения может находиться на определенном расстоянии от пользователей или клиентов. С этим может справиться iSCSI гораздо лучше, чем FC.

- Он поддерживает CHAP (протокол проверки подлинности по запросу/рукопожатию), который гарантирует, что у пользователя или сервера есть учетные данные для входа на определенный сервер в SAN.

Преимущества iSCSI

- Экономичность : Он обеспечивает более дешевую сеть подключения по сравнению с FC для передачи файлов на уровне блоков.

- Повторное использование : Существующий сервер можно повторно использовать для настройки реализации iSCSI.

- Эффективный : Так как iSCSI используется для хранения блоков, это очень быстро.

- Надежный : пользователям не нужно много знать о системе хранения iSCSI, так как ее очень легко понять и настроить.

- Кредитное плечо : это интернет-протокол. Он использует преимущества функциональной совместимости TCP/IP и Ethernet.

Заключение

Сети, поддерживающие ISCSI, должны быть защищены от внешних источников или доступа для лучшей практики. Основная угроза безопасности в iSCSI SAN заключается в том, что хакеры могут взломать сохраненные данные в системе или на сервере. С помощью ACL (списков контроля доступа) администраторы хранилища могут принять меры предосторожности, чтобы заблокировать информацию о привилегиях пользователей.

С помощью ACL (списков контроля доступа) администраторы хранилища могут принять меры предосторожности, чтобы заблокировать информацию о привилегиях пользователей.

Рекомендуемые статьи

Это руководство Что такое iSCSI? Здесь мы обсуждаем введение, как это работает, важность, а также архитектуру, компоненты, функции, ограничения и преимущества. Вы также можете ознакомиться с другими нашими статьями по теме, чтобы узнать больше –

- Протокол CIFS

- Как работают IP-адреса?

- iSCSI против NFS

- Что такое Ethernet?

Определение iSCSI | ПКМаг

( я интернет S торговый центр C компьютер S система I интерфейс) iSCSI — это протокол, который позволяет серверам получать доступ к удаленным дискам, как если бы они были локально подключены. Программное обеспечение «инициатора» iSCSI на сервере преобразует чтение и запись на уровне блоков диска в команды SCSI, которые сериализуются в IP-пакеты, которые проходят через любую локальную IP-сеть или глобальную IP-сеть, такую как Интернет. На стороне назначения пакеты iSCSI декодируются массивом дисков в соответствующие команды для типа используемых дисков (SCSI, Fibre Channel, SAS или SATA). См. уровень блока.

На стороне назначения пакеты iSCSI декодируются массивом дисков в соответствующие команды для типа используемых дисков (SCSI, Fibre Channel, SAS или SATA). См. уровень блока.

Требуется управление сетью

Трафик iSCSI обычно проходит в подсети или виртуальной локальной сети, чтобы отделить его от остальной части локальной сети. Для увеличения скорости передачи сетевые карты и массивы хранения iSCSI могут поддерживать агрегацию портов. Например, четыре порта Gigabit Ethernet могут работать как один канал Ethernet 4 Гбит/с, обеспечивая скорость передачи данных примерно 400 Мбайт/с.

Кроме того, можно использовать сетевые коммутаторы iSCSI, оптимизированные для пересылки пакетов iSCSI. См. IP-хранилище, SCSI, Fibre Channel, SAS и SATA.

Реклама

Истории PCMag, которые вам понравятся

{X-html заменен}

Выбор редакции

ЭТО ОПРЕДЕЛЕНИЕ ПРЕДНАЗНАЧЕНО ТОЛЬКО ДЛЯ ЛИЧНОГО ИСПОЛЬЗОВАНИЯ. Любое другое воспроизведение требует разрешения.

Copyright © 1981-2023. The Computer Language(Opens in a new window) Co Inc. Все права защищены.

Информационные бюллетени PCMag

Информационные бюллетени PCMag

Наши лучшие истории в папке «Входящие»

Следите за новостями PCMag

- Фейсбук (Открывается в новом окне)

- Твиттер (Откроется в новом окне)

- Флипборд (Открывается в новом окне)

- Гугл (откроется в новом окне)

- Инстаграм (откроется в новом окне)

- Pinterest (Открывается в новом окне)

PCMag.com является ведущим авторитетом в области технологий, предоставляющим независимые лабораторные обзоры новейших продуктов и услуг. Наш экспертный отраслевой анализ и практические решения помогут вам принимать более обоснованные решения о покупке и получать больше от технологий.

Как мы тестируем Редакционные принципы

- (Открывается в новом окне) Логотип Зиффмедиа

- (Открывается в новом окне) Логотип Аскмен

- (Открывается в новом окне) Логотип Экстримтек

- (Открывается в новом окне) Логотип ИНГ

- (Открывается в новом окне) Логотип Mashable

- (Открывается в новом окне) Предлагает логотип

- (Открывается в новом окне) Логотип RetailMeNot

- (Открывается в новом окне) Логотип Speedtest

- (Открывается в новом окне) Логотип Спайсворкс

(Открывается в новом окне)

PCMag поддерживает Group Black и ее миссию по увеличению разнообразия голосов в СМИ и прав собственности на СМИ.

Поставщик находится в одной папке с файлами программы установки \amd64\Setup\msi\iSCSITargetSMISProvider.msi, а также на сервере VMM в папке \Program Files\Microsoft System Center 2012\Virtual Machine Manager\Setup\Msi\iSCSITargetProv\iSCSITargetSMISProvider.msi. Необходимо запустить MSI-файл на сервере цели iSCSI. Если сервер работает Windows Server 2012 R2, устанавливать поставщик не нужно.

Поставщик находится в одной папке с файлами программы установки \amd64\Setup\msi\iSCSITargetSMISProvider.msi, а также на сервере VMM в папке \Program Files\Microsoft System Center 2012\Virtual Machine Manager\Setup\Msi\iSCSITargetProv\iSCSITargetSMISProvider.msi. Необходимо запустить MSI-файл на сервере цели iSCSI. Если сервер работает Windows Server 2012 R2, устанавливать поставщик не нужно.

Теперь, с появлением новых технологий, разрыв между показателями сократился.

Теперь, с появлением новых технологий, разрыв между показателями сократился.