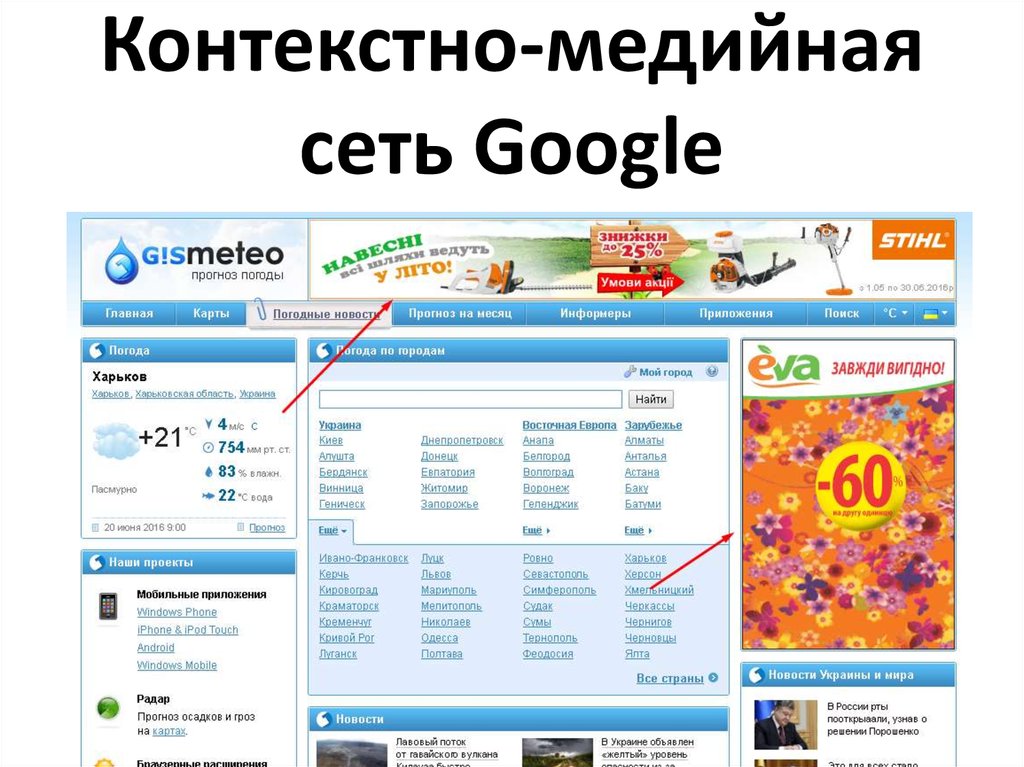

Контекстно-медийная сеть Google (GDN) простыми словами

Энциклопедия

- Авторазметка Яндекса

- Анализ ключевых слов в «Яндекс.Директе»

- Анализ ключевых слов

- Бриф

- Видеореклама

- ВКонтакте

- Геотаргетинг

- Дополнительные ссылки

- Кликабельность

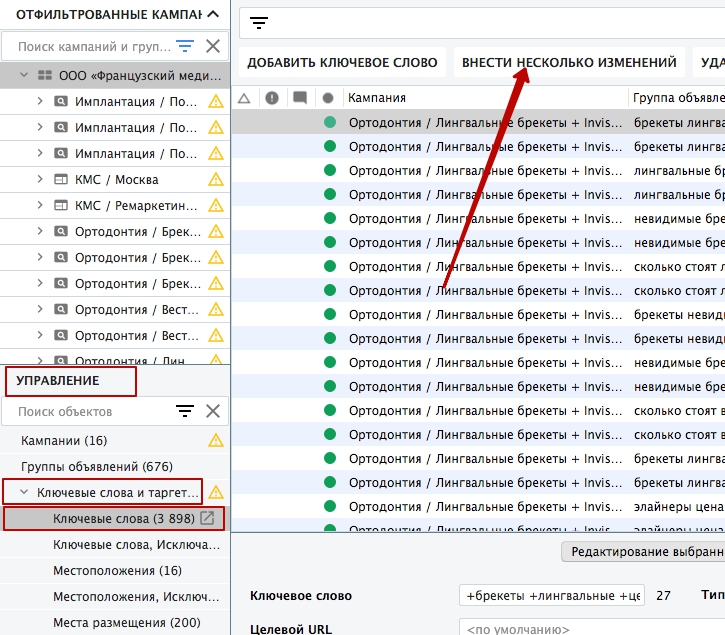

- Ключевые слова

- Код ремаркетинга

- Конверсия

- Контекстная реклама

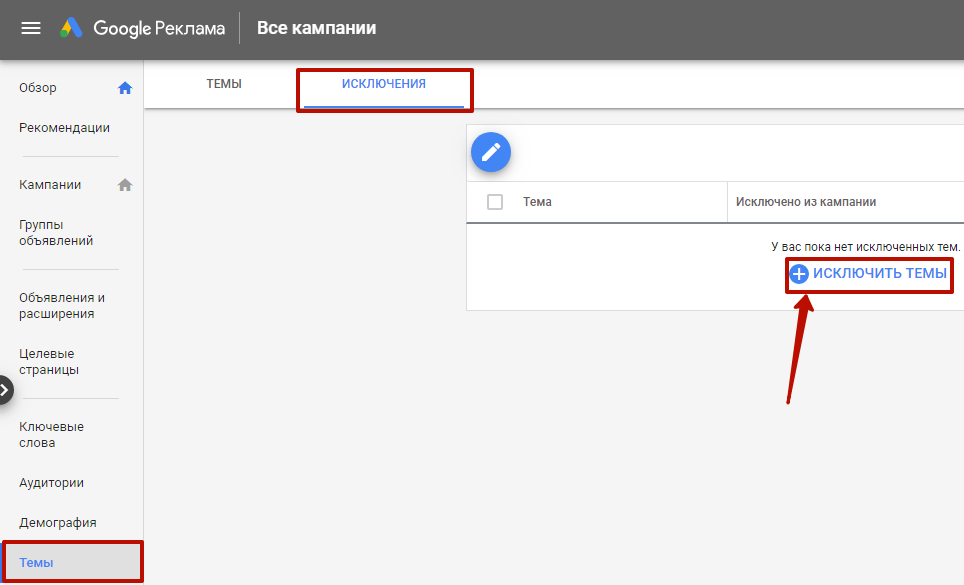

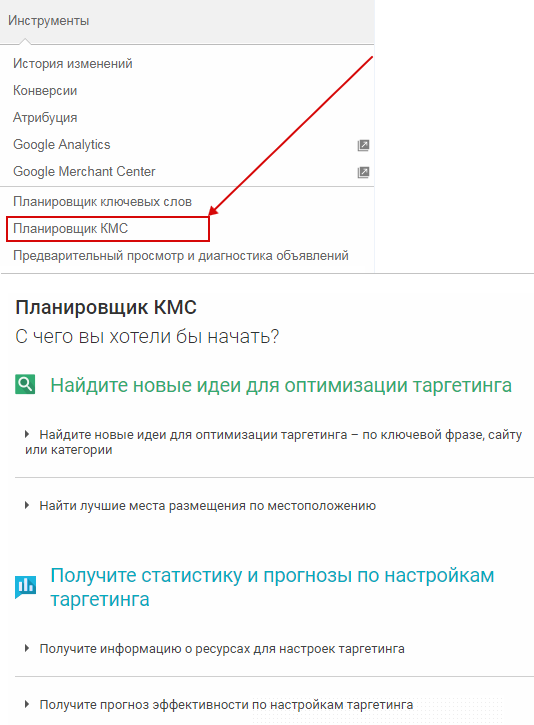

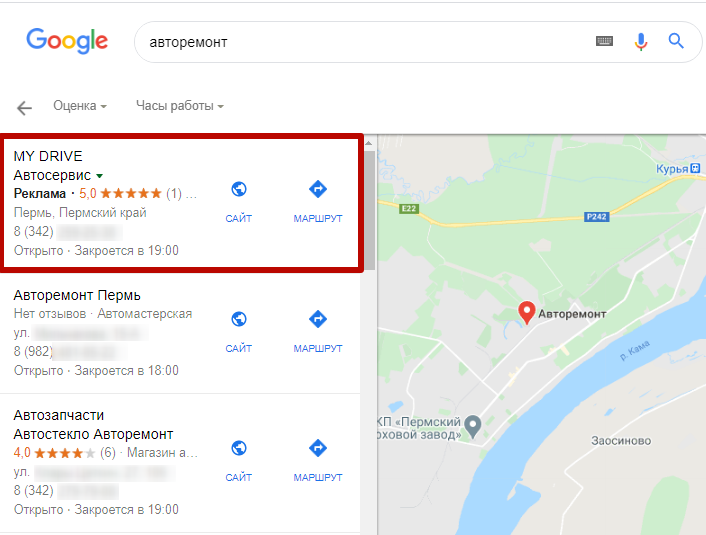

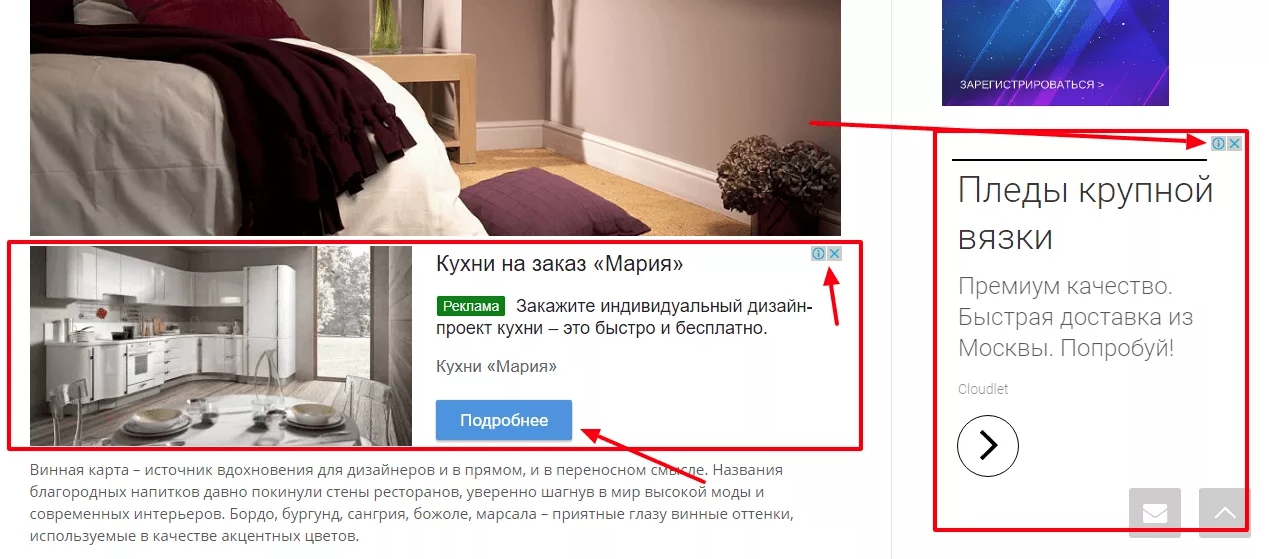

- Контекстно-медийная сеть Google (GDN)

- Минус-слова

- Мобильная реклама

- Модерация

- Отображаемый URL

- Охват

- Период рекламной кампании

-

Подбор ключевых слов в Яндекс.

Директе

Директе

- Позиция

- Поисковая реклама

- Поисковый запрос

- Показатель качества

- Показы

- Расширения рекламных объявлений на Яндексе

- Реклама в социальных сетях

- Ремаркетинг

- Ротация

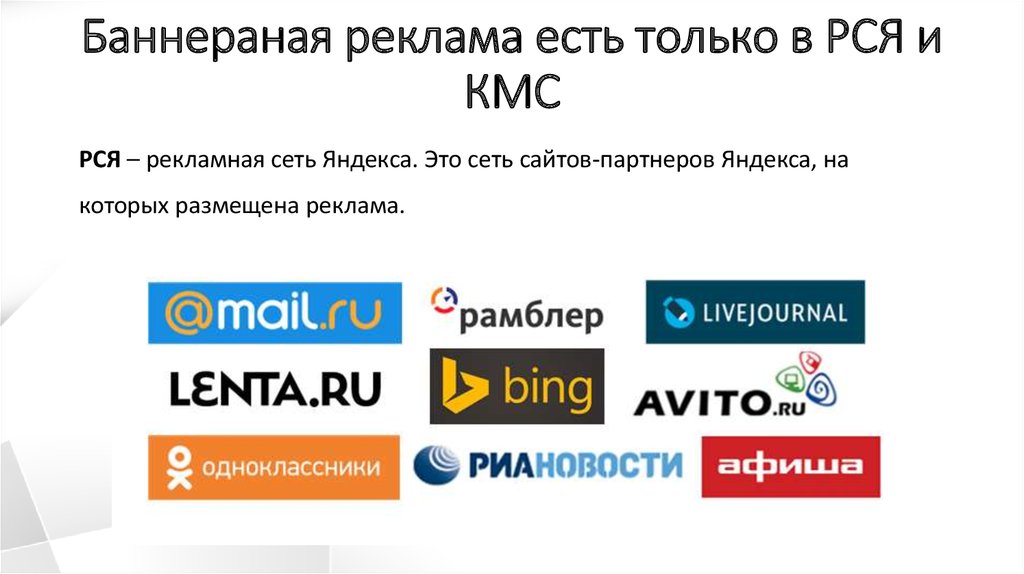

- РСЯ

- Сезонность

- Система контекстной рекламы

- Спецразмещение

- Ставка

- Счетчики сайтов

- Таймтаргетинг

- Таргетинг

- Таргетированная реклама

- ТГБ

- Тематическая реклама

- Требования к тексту объявления

- Управление ставками

- Тип соответствия

- Цена контекстной рекламы

-

Яндекс.

Директ

Директ

- Яндекс.Маркет

- Яндекс.Метрика

- CPA

- CPV

- Criteo

- CTR

- Look-alike

- RTB

- UTM-метки

- CR

- CPM

- Пиксель

-

Виртуальная визитка в Яндекс.

Директе

Директе

- Воронка продаж

- Ассоциированные конверсии

- Атрибуция конверсии

- А/В-тестирование

- Виджеты

- Гиперлокальный таргетинг

- Динамическое рекламное объявление

- Когортный анализ

- Лид в интернет-маркетинге

- Нативная реклама

- Места размещения

- Мобильная реклама

- Призыв к действию (call to action)

- Показатель отказов

- Посадочная страница (landing page)

- Парсинг

- Семантическое ядро

- Сквозная аналитика

- Теги веб-аналитики

- Трафик

- Товарный фид

- УТП

- Умная лента

- Целевая аудитория

- Триггер

- Электронная коммерция

- Brand Lift

- Big Data

- Google Tag Manager

- Performance marketing

- Programmatic

- Pop-up

GDN (КМС) – Контекстно-медийная сеть Google (англ. Google Display Network). Сеть сайтов-партнеров Google, на страницах которых показывается реклама (баннеры и контекстные объявления), размещенные с помощью платформы Google AdWords или рекламных агрегаторов, работающих с ней.

Google Display Network). Сеть сайтов-партнеров Google, на страницах которых показывается реклама (баннеры и контекстные объявления), размещенные с помощью платформы Google AdWords или рекламных агрегаторов, работающих с ней.

КМС реклама: умная кампания в контекстно-медийной сети

КМС реклама: умная кампания в контекстно-медийной сети | Pixel Agencyweb agency — conception to reality

UA

380 67 8191976Заказать звонок

Получить консультацию

Почему клиенты остаются с нами

0лет

опыта

0завершенных

проектов

0% клиентов —

постоянные заказчики

0специалистов

в команде

0% проектов были завершены в срок

Портфолио

Полный список работ

Отзывы клиентов

Katherine Robinson

USA, Dallas

A terrific find! A company small enough with which to develop an ongoing, working relationship (versus the web work «factories» with so many fleeting jobs and changing staff that they cannot keep your project straight. ) They were professional, enthusiastic and accommodating. Nice guys, too. I highly…

) They were professional, enthusiastic and accommodating. Nice guys, too. I highly…

Webdesign reselling agency

Italy, Roma

very good team, all tasks where completed like adviced

Katie

United Kingdom, Leeds

Hi, many thanks for completing a great website for me!

Dani

United Kingdom, Birmingham

exceptional work, especially in the timeframe. would most certainly hire again.

Dale Klynhout

Australia, Sydney

This group completed the entire task of coding a pre-designed website into the final product. Was able to complete all follow up tasks and enhancements in a timely manner. Will use again.

Aharon (Henry) Elgrissy

USA, Los Angeles

Great team

Dean

Australia, Perth

Fast, effecient and good communciation for stage 1 of our project.

Wilfred Bosman

Netherlands, Amsterdam

These guys are awsome, they did a perfect job. I’m very happy with the final result. The communication was very good, this team is very professional and flexible and very high quality. They helped me with thinking and testing to improve the final product. Very high reccomended!

I’m very happy with the final result. The communication was very good, this team is very professional and flexible and very high quality. They helped me with thinking and testing to improve the final product. Very high reccomended!

Ilker

Turkey, Kayseri

they have good communication, quality job, I hope they continue for the future same like now.

Dinesh

United Arab Emirates, Abu Dhabi

They delivered the project on budget

Заказать услугу «КМС реклама в google ads»

Заполните, пожалуйста, информацию о себе и наш менеджер свяжется с Вами в ближайшее время

* Наше рабочее время с 9:00 до 19:00 (UTC+2)

Также Вы можете нам позвонить или написать

380 67 8191976

[email protected]

Связаться через:

Вас могут заинтересовать так же другие наши услуги:Опишите ваш проект

Наши специалисты свяжутся с вами в ближайшее время

Ваше имя, фамилия *

Телефон *

Email *

Ваше сообщение *

Отправив запрос вы получаете:

- Письмо или звонок от нашего менеджера

- Оценку своего проекта

- Личную встречу, при необходимости

- Конфиденциальность гарантирована!

google-cloud-kms · PyPI

Описание проекта

API службы управления облачными ключами Google: облачная служба управления ключами, которая позволяет вам управлять криптографическими ключами для облачных служб так же, как вы это делаете локально. Вы можете создавать, использовать, менять и уничтожать криптографические ключи AES256, RSA 2048, RSA 3072, RSA 4096, EC P256 и EC P384. Cloud KMS интегрирован с Cloud IAM и Cloud Audit Logging, поэтому вы можете управлять разрешениями для отдельных ключей и отслеживать их использование. Используйте Cloud KMS для защиты секретов и других конфиденциальных данных, которые вам необходимо хранить в Google Cloud Platform.

Вы можете создавать, использовать, менять и уничтожать криптографические ключи AES256, RSA 2048, RSA 3072, RSA 4096, EC P256 и EC P384. Cloud KMS интегрирован с Cloud IAM и Cloud Audit Logging, поэтому вы можете управлять разрешениями для отдельных ключей и отслеживать их использование. Используйте Cloud KMS для защиты секретов и других конфиденциальных данных, которые вам необходимо хранить в Google Cloud Platform.

Документация клиентской библиотеки

Документация на изделие

Быстрый старт

Чтобы использовать эту библиотеку, сначала необходимо выполнить следующие шаги:

Выберите или создайте проект Cloud Platform.

Включите выставление счетов для вашего проекта.

Включить API службы управления облачными ключами Google.

Настройка аутентификации.

Установка

Установите эту библиотеку в виртуальную среду с помощью pip. virtualenv — это инструмент для

создавать изолированные среды Python. Основная проблема, которую он решает, является одной из

зависимости и версии, и косвенно разрешения.

virtualenv — это инструмент для

создавать изолированные среды Python. Основная проблема, которую он решает, является одной из

зависимости и версии, и косвенно разрешения.

С помощью virtualenv эту библиотеку можно установить без необходимости установки системы. установить разрешения и не конфликтовать с установленной системой зависимости.

Образцы кода и фрагменты кода

Образцы кода и фрагменты кода доступны в образцов/папка .

Поддерживаемые версии Python

Наши клиентские библиотеки совместимы со всеми текущими активными и отладочными версиями Питон.

Python >= 3,7

Неподдерживаемые версии Python

Питон <= 3.6

Если вы используете версию Python, мы рекомендуем вам как можно скорее обновить ее до активно поддерживаемой версии.

Mac/Linux

пипс установить виртуалэнв virtualenv <ваша-окружение> источник/bin/активировать /bin/pip установить google-cloud-kms

Windows

пипс установить виртуалэнв virtualenv <ваша-окружение>\Scripts\activate \Scripts\pip. exe установить google-cloud-kms

Следующие шаги

Прочтите документацию по клиентской библиотеке для Google Cloud Key Management Service API чтобы увидеть другие доступные методы на клиенте.

Прочтите документацию по продукту Google Cloud Key Management API, чтобы узнать подробнее о продукте и см. практические руководства.

Просмотрите этот файл README, чтобы просмотреть полный список облачных API, которые мы охватываем.

Детали проекта

Эта версия

2.12.3

2.12.2

2.12.1

2.12.0

2.11.2

2.11.1

2.11.0

2.10.1

2.10.0

2.9.0

2.8.0

2.7.0

2.6.1

2.6.0

2.5.0

2.4.3

2.4.2

2.4.1

2.4.0

2.3.0

2.2.0

2.1.0

2.0.1

2.0.0

1.4.2

1.4.1

1.4.0

1.3.0

1.2.1

1.2.0

1.1.0

1.0.0

0.2.1

0.2.0

0.1.0

Загрузить файлы

Загрузить файл для вашей платформы. Если вы не уверены, что выбрать, узнайте больше об установке пакетов.

Исходный дистрибутив

google-cloud-kms-2.12.3.tar.gz (120,5 КБ посмотреть хеши)

Загружено источник

Встроенный дистрибутив

google_cloud_kms-2.12.3-py2.py3-none-any.whl (112,9 КБ посмотреть хеши)

Загружено ру2 ру3

Закрывать

Хэши для google-cloud-kms-2.12.3.tar.gz

| Алгоритм | Дайджест хэша | |

|---|---|---|

| ША256 | а285b1607e01f0763dc9b5a3d0642a5277e2157ccb0aac9718666ca1c57d39dd | |

| МД5 | 3084b4d39f9fa133403bafa10f2512c5 | |

| БЛЕЙК2-256 | 4dc283af3a4adf3751d0e7678a10b282deb8937c2547ced8ee790d5933870709 |

Закрывать

Хэши для google_cloud_kms-2.

12.3-py2.py3-none-any.whl

12.3-py2.py3-none-any.whl| Алгоритм | Дайджест хэша | |

|---|---|---|

| ША256 | ac2afbb3fd310d21ffb0aab43ac6bb05b2d7fae8f4186fc1a6c57ab05fe5fa24 | |

| МД5 | 5aed1403269c3050ee6d7294403212b6 | |

| БЛЕЙК2-256 | 7941086ae655f232849ca3c6d5a24005f71ca046b7e9dbbf6b612001b8563d8e |

Управление ключами клиента с помощью Google Cloud KMS — MongoDB Atlas

Главная страница документации → MongoDB Atlas

На этой странице Темы

Эта функция недоступна для бесплатных кластеров

M0,M2иM5кластеров. Узнать больше,

см. Ограничения Atlas M0 (свободный кластер), M2 и M5.

Узнать больше,

см. Ограничения Atlas M0 (свободный кластер), M2 и M5.В настоящее время эта функция не поддерживается в бессерверных экземплярах. Чтобы узнать больше, см. Ограничения бессерверного экземпляра.

Atlas использует ключ вашей учетной записи Google Cloud Service для шифрования и дешифрования ваши главные ключи MongoDB. Эти главные ключи MongoDB используются для шифрования файлы базы данных кластера и снимки облачных провайдеров.

При использовании собственного облачного провайдера KMS Atlas автоматически каждые 90 дней меняет мастер-ключи MongoDB. Эти ключи вращаются на непрерывной основе, и процесс не требует, чтобы данные переписано.

Atlas шифрует данные в состоянии покоя с помощью зашифрованных носителей.

Используя ключи, которыми вы управляете с помощью Google Cloud KMS, Atlas шифрует ваши

данные во второй раз, когда он записывает их в MongoDB

механизм зашифрованного хранилища.

Вы используете Google Cloud SAK для шифрования главных ключей шифрования MongoDB.

На этой странице описывается настройка управления ключами клиентов с помощью Google Cloud на ваш проект Атлас.

Необходимо настроить управление ключами клиента для проекта Atlas перед включением его в кластерах в этом проекте.

Включение ключей, управляемых клиентом, с помощью Google Cloud KMS

Предварительные условия

Чтобы включить ключи, управляемые клиентом, с помощью Google Cloud KMS для MongoDB project, вам необходимо иметь:

Ключ вашей симметричной учетной записи Google Cloud Service.

Идентификатор ресурса версии ключа, связанный с ключом вашей учетной записи службы.

Учетная запись службы Google Cloud с учетными данными, указанными в вашей Службе. Ключ учетной записи с достаточными разрешениями для:

Получить версию ключа учетной записи службы

Шифровать данные с помощью версии ключа учетной записи службы

Расшифровать данные с помощью ключа учетной записи службы

Ключ, а не ключ версия, обрабатывает расшифровку.

Если этого требует конфигурация Google Cloud KMS, разрешите доступ с IP-адресов Atlas и общедоступных IP-адреса или DNS-имена узлов вашего кластера, чтобы Atlas может связываться с вашим KMS. Если IP-адрес узла изменения, вы должны обновить свой конфигурация, чтобы избежать прерываний связи.

См. также:

См. документацию Google Cloud, чтобы узнать, как:

Создать ключ сервисной учетной записи.

Получите идентификатор ресурса версии ключа.

Предоставление ролей сервисным учетным записям.

Включить ключи, управляемые клиентом, для проекта

Прежде чем вы сможете включить управление ключами клиента для проекта, включите его в кластере в этом проекте.

Перейдите на страницу «Дополнительно» вашего проекта.

Если он еще не отображается, выберите организацию, которая содержит нужный проект из меню Organizations в Панель навигации.

Если он еще не отображается, выберите нужный проект из меню «Проекты» на панели навигации.

Нажмите «Дополнительно» на боковой панели.

Переключите кнопку рядом с Шифрование при хранении с помощью управления ключами в положение Вкл.

Выберите Google Cloud KMS.

Введите ключ учетной записи службы.

Ключ вашей учетной записи службы должен быть отформатирован как JSON объект. Он содержит учетные данные шифрования для вашего сервиса GCP. учетная запись.

Введите идентификатор ресурса версии ключа.

Идентификатор ресурса версии вашего ключа представляет собой полное имя ресурса для CryptoKeyVersion.

Нажмите Сохранить.

Включить управление ключами клиента для кластера Atlas

После включения ключей, управляемых клиентом для проекта, необходимо включить ключ клиента управление каждым кластером Atlas, содержащим нужные вам данные зашифровать.

У вас должна быть роль Project Owner , чтобы

включить управление ключами клиентов для кластеров в этом проекте.

Для новых кластеров переключите Управляйте собственными ключами шифрования значение Да при создании кластера.

Для существующих кластеров:

Перейдите на страницу развертывания базы данных для своего проекта.

Если он еще не отображается, выберите организацию, которая содержит нужный проект из меню Organizations в Панель навигации.

Если он еще не отображается, выберите нужный проект из меню «Проекты» на панели навигации.

Если страница развертываний баз данных еще не отображается, щелкните Базы данных на боковой панели.

Изменить конфигурацию кластера.

Для кластера, содержащего данные, которые вы хотите зашифровать, щелкните значок эллипсы …, затем выберите «Редактировать конфигурацию».

Включить шифрование кластера.

Разверните панель дополнительных настроек.

Переключите параметр Управление собственными ключами шифрования на Да.

Просмотрите и примените изменения.

Щелкните Просмотр изменений.

Просмотрите свои изменения, затем нажмите «Применить изменения», чтобы обновить ваш кластер.

Предупреждения

Atlas автоматически создает предупреждение о смене ключа шифрования после настройки управления ключами клиента для проекта. Вы можете сбросить это оповещение в любое время,

ротация вашего идентификатора ресурса версии ключа GCP.

Смена идентификатора ресурса версии ключа GCP

Эта функция недоступна для бесплатных кластеров

M0,M2иM5кластеров. Узнать больше, см. Ограничения Atlas M0 (свободный кластер), M2 и M5.В настоящее время эта функция не поддерживается в бессерверных экземплярах. Чтобы узнать больше, см. Ограничения бессерверного экземпляра.

При использовании собственного облачного провайдера KMS Atlas автоматически

каждые 90 дней меняет мастер-ключи MongoDB. Эти ключи вращаются

на непрерывной основе, и процесс не требует, чтобы данные

переписано.

Эти ключи вращаются

на непрерывной основе, и процесс не требует, чтобы данные

переписано.

Atlas , а не автоматически меняет идентификатор ресурса версии ключа используется для управления ключами Google Cloud.

Atlas автоматически создает Оповещение о смене ключа шифрования чтобы напомнить вам об изменении идентификатора ресурса версии ключа GCP каждые 90 дней.

по умолчанию при включении шифрования в состоянии покоя

для проекта Атлас.

Предварительные условия

Необходимо создать новый ключ служебной учетной записи в учетной записи Google Cloud. связанных с вашим проектом Atlas.

Процедура

В следующей процедуре описано, как изменить идентификатор ключа вашего проекта Atlas, указав новый идентификатор ресурса версии ключа в Atlas.

Перейдите на страницу «Дополнительно» вашего проекта.

Если он еще не отображается, выберите организацию, которая содержит нужный проект из меню Organizations в Панель навигации.

Если он еще не отображается, выберите нужный проект из меню «Проекты» на панели навигации.

Нажмите «Дополнительно» на боковой панели.

Нажмите Повернуть ключи .

Обновите сведения о ключе GCP.

Щелкните Google Cloud KMS, если Вкладка Google Cloud KMS еще не активна.

Разверните учетные данные ключа шифрования, если Диалоговое окно «Учетные данные ключа шифрования» еще не отображается.

Введите идентификатор ресурса версии ключа GCP в Запись идентификатора ключа.

Включить полное имя ресурса для Версия КриптоКлюча.

Пример

Projects/my-project-0/locations/us-east4/keyRings/my-key-ring-0/cryptoKeys/my-key-0/cryptoKeyVersions/1  Ключ учетной записи для проекта.

Ключ учетной записи для проекта.Щелкните Обновить учетные данные.

Atlas отображает баннер в консоли Atlas во время Процесс ротации идентификатора ключа.

Предупреждение

Не удаляйте и не отключайте исходный идентификатор ресурса версии ключа, пока ваши изменения развернуты.

Если в кластере используется резервное копирование развертывания базы данных, выполните , а не , удалите или отключите исходный идентификатор ресурса версии ключа, пока не убедитесь, что ни один снимок не использует этот ключ для шифрования.

Оповещения

Atlas сбрасывает

Предупреждение о смене ключа шифрованиятаймер по завершении этой процедуры.См. также

Чтобы включить шифрование при хранении с помощью управления ключами при развертывании кластер Atlas, см. Управление собственными ключами шифрования.

Чтобы включить шифрование при хранении с помощью управления ключами для существующий кластер Atlas, см.

Директе

Директе

Директ

Директ

Директе

Директе

exe установить google-cloud-kms

exe установить google-cloud-kms  Узнать больше,

см. Ограничения Atlas M0 (свободный кластер), M2 и M5.

Узнать больше,

см. Ограничения Atlas M0 (свободный кластер), M2 и M5.

Ключ учетной записи для проекта.

Ключ учетной записи для проекта.