Группа ВКонтакте использует мои фотографии без разрешения. Как установить ответчика, если забанили?

Агенство по продаже авиабилетов отказывается вернуть деньги.

Купил в августе билеты на двоих человек Москва-Пхукет, с пересадкой в Стамбуле.

Специально оплатил услугу «Возврат без потерь» за 8700₽. При стоимости билетов 66000₽.

По известным обстоятельствам, пришлось из страны улететь раньше времени, из-за чего билеты первого этапа Москва-Стамбул стали не нужны.

Запросил возврат, ждал полтора месяца.

Запросил снова, ответили на следующий день, что вернуть деньги могут только за возврат всего заказа, т.е. и билеты Москва-Стамбул, и билеты Москва-Пхукет.

Что написано на странице заказа в информации о возврате: «Услуга «Возврат без потерь» делает все билеты возвратными!»

А вот что написано в оферте:

9.1. Правила использования и предоставления услуги «Возврат без потерь».

9.1.1. Запрос на отмену бронирования должен быть произведен не позднее, чем за 48 часов до вылета рейса, в рабочие часы Службы Заботы о Клиентах, указанные на сайте.

_________________________________

Я в тех. поддержке всем этим тыкаю их носом, но они не просто говорят, что не собираются возвращать деньги, но еще и указывают на другой пункт, по которому, если я не явлюсь на рейс Москва-Стамбул, то для меня аннулируется рейс Стамбул-Пхукет, звучит он так:

6.12. При создании Заказчиком заказа, ему необходимо учитывать, что все перелеты должны быть выполнены строго в той последовательности, в которой они указаны в бронировании. Неявка и/или отказ Заказчика, Клиента/пассажиров на какой-либо из рейсов влечет за собой аннуляцию всех последующих рейсов (сегментов перелета, следующих за тем, на который не явился или от которого отказался Заказчик, Клиент/пассажир) без возвращения оплаченной стоимости.

И я сейчас в полном замешательстве, билетов нет, либо стоят 2.5 раза дороже, мне спустя полтора месяца после моего запроса говорят, что мои билеты аннулируют, т.к. я не могу физически попасть на первые рейсы.

Я не могу поверить, что они могут быть в этой ситуации правы.

_________________________________

Я в тех. поддержке всем этим тыкаю их носом, но они не просто говорят, что не собираются возвращать деньги, но еще и указывают на другой пункт, по которому, если я не явлюсь на рейс Москва-Стамбул, то для меня аннулируется рейс Стамбул-Пхукет, звучит он так:

6.12. При создании Заказчиком заказа, ему необходимо учитывать, что все перелеты должны быть выполнены строго в той последовательности, в которой они указаны в бронировании. Неявка и/или отказ Заказчика, Клиента/пассажиров на какой-либо из рейсов влечет за собой аннуляцию всех последующих рейсов (сегментов перелета, следующих за тем, на который не явился или от которого отказался Заказчик, Клиент/пассажир) без возвращения оплаченной стоимости.

И я сейчас в полном замешательстве, билетов нет, либо стоят 2.5 раза дороже, мне спустя полтора месяца после моего запроса говорят, что мои билеты аннулируют, т.к. я не могу физически попасть на первые рейсы.

Я не могу поверить, что они могут быть в этой ситуации правы.

вконтакте — Загрузка в группу VK картинки python

Проблема: не могу сформировать корректные данные для прикрепление фото (параметр attachments).

Vk api обновилась и теперь нельзя использовать api версии (3.0) до этого можно было использовать id(индикатор фотографии)

<type><owner_id>_<media_id>

def upload(self, url, count, public_page, public_page_post, signed, messages=''):

"""!

@brief Upload content in VK

@brief Загружает контент в VK

@param [in] str url // patch to file

@param [in] str count // timer post

@param [in] str public_page //destination address

@param [in] str public_page_post // destination address (negative for group)

@param [in] str signed // signed or no

@param [in] str messages // attach string messages

"""

token = "___токен______"

session = vk.Session(

access_token = '___токен______')

vk.api.access_token = token

api = vk. API(session, v='5.7', lang='ru', timeout=10)

result = api.photos.getWallUploadServer(group_id=public_page)

print(result)

upload_url = result['upload_url']

try:

img = {'photo': ('img32.jpg', open(url, 'rb'))}

response = requests.post(upload_url, files=img)

# print("Response.text", response.text)

print("Load post in grops")

result = json.loads(response.text)

print(result)

attach = api.photos.saveWallPhoto(photo=result['photo'],

hash=result['hash'],

server=result['server'],

group_id=public_page)

print(attach)

Temp = attach[0]['id']

wait = 60 * 60

vol = wait * count

times = (time.time() + vol)

time.sleep(3)

# print("Times: ", times)

var_times = datetime.datetime.today() + datetime.timedelta(hours=count)

var_times = var_times - datetime.

API(session, v='5.7', lang='ru', timeout=10)

result = api.photos.getWallUploadServer(group_id=public_page)

print(result)

upload_url = result['upload_url']

try:

img = {'photo': ('img32.jpg', open(url, 'rb'))}

response = requests.post(upload_url, files=img)

# print("Response.text", response.text)

print("Load post in grops")

result = json.loads(response.text)

print(result)

attach = api.photos.saveWallPhoto(photo=result['photo'],

hash=result['hash'],

server=result['server'],

group_id=public_page)

print(attach)

Temp = attach[0]['id']

wait = 60 * 60

vol = wait * count

times = (time.time() + vol)

time.sleep(3)

# print("Times: ", times)

var_times = datetime.datetime.today() + datetime.timedelta(hours=count)

var_times = var_times - datetime.

timedelta(minutes=var_times.minute)

# print(var_times.strftime("%A, %d. %B %Y %I:%M%p"))

# print("Messages %s", messages)

if signed is True:

signed = 1

else:

# 0 — подписи добавлено не будет

signed = 0

if count != 0:

api.wall.post(from_group=1,

owner_id=public_page_post,

attachments=Temp,

signed=signed,

publish_date=int(time.mktime(var_times.timetuple())),

message=messages)

else:

api.wall.post(from_group=1,

owner_id=public_page_post,

attachments=Temp,

signed=signed,

message=messages

)

# count += 1

except Exception as e:

print(e)

return

- python

- вконтакте

2

Зарегистрируйтесь или войдите

Регистрация через Google

Регистрация через Facebook

Регистрация через почту

Отправить без регистрации

Почта

Необходима, но никому не показывается

Отправить без регистрации

Почта

Необходима, но никому не показывается

Нажимая на кнопку «Отправить ответ», вы соглашаетесь с нашими пользовательским соглашением, политикой конфиденциальности и политикой о куки

Как мы геолоцировали фотографию российской группы программистов ракет

Проводя исследование для своего последнего расследования Bellingcat, Христо Грозев получил групповую фотографию группы наведения ракет, которая якобы стояла за программированием многих крылатых ракет, поразивших Украину в последние месяцы.

«Другой член команды, чья личность неизвестна, поскольку он связался с журналистами через учетную запись электронной почты, которую Bellingcat и The Insider предоставили всем участникам связи, поделился двумя групповыми фотографиями команды GVC и двумя фотографии их командира, подполковника Багнюка, с его многочисленными медалями».

Одна из фотографий, анонимно отправленных в Bellingcat членом команды GVC.

Член команды, предоставивший эту фотографию 2013 года, сказал, что она была сделана в Главном вычислительном центре Генерального штаба (ГВЦ) в Москве, но нам нужно было самостоятельно проверить это самостоятельно. В ходе нашего расследования мы уже выяснили, что ГВЦ находится на Знаменке, 19 — штаб-квартире Минобороны России (МО). Этот факт был получен путем поиска имен инженеров, которые, как мы определили, как работающих на GVC, в просочившихся российских базах данных (включая те, которые содержат информацию об адресах, используемых для регистрации автомобилей или регистрации в приложениях для онлайн-доставки).

Таким образом, следующей задачей было использовать методы геолокации, чтобы окончательно подтвердить, где было сделано изображение, чтобы мы могли включить его в наши выводы о ракетной группе.

Эта краткая статья представляет собой пошаговое руководство о том, как мы геолоцировали эту фотографию, в конечном итоге подтвердив, что она действительно была сделана на объекте Минобороны России на Знаменке, 19, одном из мест, где размещается GVC.

Детали на фотографии

Как и при любой геолокации, первым шагом является определение деталей на фотографии, которые могут быть полезны. В целом существует два типа деталей, которые мы ищем при выполнении задач такого типа: общие детали и микродетали. Детали общей картины — это те, которые сообщают нам, где искать в первую очередь — в данном случае, как выглядит здание с улицы или на спутниковых снимках, сделанных под углом?

Микродетали помогают нам точно идентифицировать место, как только мы находим потенциальное совпадение, например, трещины в полу, узоры краски на колоннах зданий, дизайн знака о запрете курения и так далее.

Некоторые из крупных деталей, которые мы определили для этой фотографии, включают:

- Рисунок стены из красного кирпича и наличие крыши у входа, поддерживаемой белыми колоннами.

Рисунок стены из красного кирпича, детализированный на изображении, предоставленном Bellingcat.

- Наличие белой стены или колонн с окнами между ними, напротив кирпичного здания, как видно в отражении в стекле.

Крупный план фона фотографии показывает отражение белой стены или колонн в окне позади того места, где была сделана фотография.

- Трехсторонняя лестница, ведущая ко входу, которая может быть видна на спутниковых снимках, сделанных под углом.

Отличительные трехсторонние ступени, детализированные на изображении.

Некоторые из микродеталей, которые мы определили для этой фотографии, включают:

- Пересечение рисунка верхнего кирпича, нижнего кирпича (светло-красного цвета) и белой дорожки вдоль стены и желоба сток рядом с ним может быть виден на снимках, сделанных ближе к этому месту.

Мы не могли ожидать четко увидеть эти детали на спутниковых снимках, если только они не были очень высокого разрешения.

Мы не могли ожидать четко увидеть эти детали на спутниковых снимках, если только они не были очень высокого разрешения.

Крупный план кирпичных узоров и желоба, видимых на фотографии.

- Табличка о запрете курения возле входной двери, которая будет видна только с близкого расстояния, или изображение, сделанное с небольшого расстояния. Дизайн знака также может дать дополнительные подсказки.

На фото виден знак, запрещающий курение.

- Дизайн дверей и окон, а также цвет этих элементов.

Увеличенное изображение двери и окон, видимых на фотографии.

- Отражение: зарешеченные окна с кондиционерами и кабель, проходящий над дальним окном.

Увеличенное изображение, показывающее отражение кондиционеров и кабеля.

- Трещины и обесцвечивание нижней ступени и пола.

На кадрированном изображении видны детали нижней ступеньки и земли, видимые на фотографии.

На обрезанном изображении показаны аналогичные элементы в других местах ступеней.

Есть много дополнительных микродеталей, которые нужно выделить, но это те, на которых мы отточили.

Знаменка или Фрунзенская набережная?Несмотря на то, что источник, предоставивший фотографию, указал, что это Главный вычислительный центр Генерального штаба (ГВЦ) в Москве, нам нужно было сначала выяснить, где он находится.

Как подробно описано выше, мы сделали это, сопоставив данные о регистрации автомобилей и заказы на доставку людей, которых мы определили как работающих в GVC, с просочившимися российскими базами данных. Как только мы подтвердили, что сотрудники ГВК базируются на Знаменке, 19, нам нужно было доказать, что фотография действительно была сделана там. Наши первоначальные усилия по геолокации вызвали у нас подозрение, что фотография на самом деле могла быть сделана на другом основном объекте Министерства обороны (Национальный центр управления обороной), расположенном на Фрунзенской набережной вдоль Москвы-реки.

Глядя на белую стену с окнами, отраженную на групповом снимке, мы подумали, что есть сходство с такими же стенами на Фрунзенской набережной, как видно в отражении на этом снимке, опубликованном МО РФ.

Вверху: Скриншот из видеоролика Минобороны России (для доступа может потребоваться VPN) показывает белые стены на отражающем фасаде, похожем на то, что показано на фотографии, предоставленной Bellingcat. Внизу: крупный план отражающего фасада на фотографии, предоставленной Bellingcat, на которой видны белые стены.

Документальный фильм российского государственного телевидения, подробно рассказывающий об этом объекте Минобороны, показывает дополнительные перспективы здания, а также объясняет, как представители министерства обороны руководили ударами в сирийской кампании из этого штаба (примерно на 27:15 видео). Тем не менее, несмотря на эти убедительные контекстуальные подсказки (команда GVC также занималась программированием ракет в Сирии), мы не смогли найти ни одного изображения, совпадающего с входом на групповой фотографии вокруг объекта на Фрунзе-Набережной, ни 2013 года (видимая дата фотографии) или совсем недавно. Стоит отметить, что за последнее десятилетие на этом объекте была проведена обширная реконструкция, что еще больше усложнило усилия по проверке.

Учитывая, что объектом на Фрунзе-Набережной управлял менее вероятный кандидат, несмотря на отвлекающий маневр белых стен, мы более внимательно изучили спутниковые снимки этого места. Мы также искали загруженные пользователями фотографии зданий. Это место не совсем туристическое — оно находится под чрезвычайно строгой охраной, и, в отличие от объекта на Фрунзенской набережной, здесь, похоже, нет обычных людей, приезжающих на церемонии, например, на концерты.

Просмотрев все спутниковые снимки, которые удалось найти, мы нашли потенциальное совпадение входа с трехсторонним узором, наблюдаемым со ступеней: юго-восточный угол двора на территории Знаменки 19 на Яндексе (примечание: карта ниже было перевернуто с севера).

Возможное совпадение с лестницей, на которой позировала команда ракетной программы.

Затем мы сорвали геолокационный джекпот: просматривая фотографии с геотегами Вконтакте улицы Знаменка в Москве, мы нашли фотографию высокого разрешения, сделанную профессиональным кровельщиком на северной стене объекта, обращенной на юг.

Изображение, найденное во Вконтакте, показывает тот же вход, что и на фотографии команды GVC.

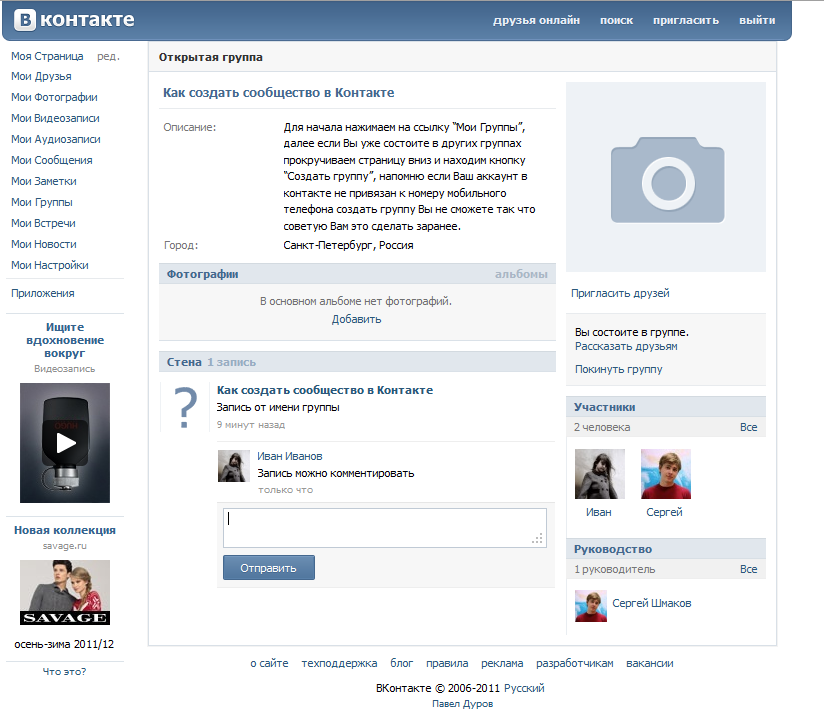

Пост ВКонтакте с тегом Знаменка.

В левом нижнем углу изображения отчетливо виден тот же самый вход, который мы видим на групповой фотографии.

Вверху: крупный план входа, показанный на фотографии, найденной во ВКонтакте. Внизу: исходное фото команды GVC на том же месте.

Возвращаясь к нашему контрольному списку крупных изображений и микродеталей, почти все совпадает, даже несмотря на то, что эта фотография была сделана восемью годами позже. Количество ступеней и их цвет, цвет кирпичей, наличие желоба, зарешеченные окна, серая дверь справа от позирующей группы, белые колонны и все остальное, что видно, явно совпадают.

Теперь мы можем с уверенностью сказать, что фотография, присланная нам источником из группы наведения ракет, действительно была сделана у входа в юго-восточный двор комплекса «Знаменка 19».

Майкл Шелдон и Тимми Аллен внесли свой вклад в этот отчет.

Bellingcat — некоммерческая организация, и способность выполнять свою работу зависит от поддержки отдельных доноров. Если вы хотите поддержать нашу работу, вы можете сделать это здесь . Вы также можете подписаться на наш канал Patreon здесь . Подпишитесь на нашу информационную рассылку и следите за нами в Твиттере здесь .

Россия ужесточает контроль СМИ, поскольку Яндекс продает домашнюю страницу и новости, чтобы конкурировать с ВКонтакте ‘ доступ к независимым СМИ.

Сделка со всеми акциями, в рамках которой Яндекс приобретет 100% службы доставки еды Delivery Club, знаменует собой значительный сдвиг в российском интернет-ландшафте: Яндекс фактически передает контроль над распространением онлайн-контента государственной фирме.

ВКонтакте уже управляет крупнейшей в России социальной сетью ВКонтакте, в то время как Москва заблокировала доступ к некоторым зарубежным платформам, включая Facebook и Instagram Meta Platforms.

Многолетнее подавление Россией независимых СМИ резко усилилось после того, как 24 февраля Москва ввела войска в Украину, приняв закон, запрещающий «ложную информацию» о вооруженных силах и лишивший многих организаций возможности вести свободное вещание.

«Совет директоров и руководство Яндекса пришли к выводу, что интересам акционеров компании лучше всего отвечает стратегический выход из медийного бизнеса и смещение акцента на другие технологии и услуги», — говорится в заявлении Яндекса. .

Компания «Яндекс», зарегистрированная на бирже Nasdaq, которую часто называют «российским Google», в последние годы выполняла требования Москвы под угрозой штрафов за то, какие публикации могут быть размещены в ее новостном агрегаторе, что вызвало критику за влияние на свободу СМИ.

Москва не заблокировала доступ к большинству иноязычных СМИ, которые остаются в свободном доступе в России и на Яндексе, но результаты поиска ограничивают доступ к любым сайтам, которые были запрещены Роскомнадзором, многие из которых являются русскоязычными независимыми СМИ.

В феврале Яндекс начал предупреждать российских пользователей, которые ищут информацию о событиях в Украине, о недостоверной информации в Интернете.

Бывший глава «Яндекс-Новостей» Лев Гершензон 1 марта назвал «Яндекс» ключевым элементом в сокрытии информации о конфликте в Украине. Яндекс отрицает свою причастность к цензуре.

«Мы покупаем свободу», — сказал источник, близкий к «Яндексу». «Этот бизнес был такой тяжестью на наших ногах.

«Это позволит нам делать наш бизнес значительно деполитизированным, практически полностью деполитизированным». 62%, по данным собственного аналитического инструмента «Яндекс Радар».На долю Google приходится около 36%, а на долю VK mail.ru — менее 1%.0003

Яндекс.ру отображает набор новостей под строкой поиска, за которым следует бегущий поток контента. Точкой входа компании для поиска теперь станет ya.ru, сайт, напоминающий домашнюю страницу Google и уже пользующийся популярностью у тех, кто предпочитает лаконичный поиск.

API(session, v='5.7', lang='ru', timeout=10)

result = api.photos.getWallUploadServer(group_id=public_page)

print(result)

upload_url = result['upload_url']

try:

img = {'photo': ('img32.jpg', open(url, 'rb'))}

response = requests.post(upload_url, files=img)

# print("Response.text", response.text)

print("Load post in grops")

result = json.loads(response.text)

print(result)

attach = api.photos.saveWallPhoto(photo=result['photo'],

hash=result['hash'],

server=result['server'],

group_id=public_page)

print(attach)

Temp = attach[0]['id']

wait = 60 * 60

vol = wait * count

times = (time.time() + vol)

time.sleep(3)

# print("Times: ", times)

var_times = datetime.datetime.today() + datetime.timedelta(hours=count)

var_times = var_times - datetime.

API(session, v='5.7', lang='ru', timeout=10)

result = api.photos.getWallUploadServer(group_id=public_page)

print(result)

upload_url = result['upload_url']

try:

img = {'photo': ('img32.jpg', open(url, 'rb'))}

response = requests.post(upload_url, files=img)

# print("Response.text", response.text)

print("Load post in grops")

result = json.loads(response.text)

print(result)

attach = api.photos.saveWallPhoto(photo=result['photo'],

hash=result['hash'],

server=result['server'],

group_id=public_page)

print(attach)

Temp = attach[0]['id']

wait = 60 * 60

vol = wait * count

times = (time.time() + vol)

time.sleep(3)

# print("Times: ", times)

var_times = datetime.datetime.today() + datetime.timedelta(hours=count)

var_times = var_times - datetime.

Мы не могли ожидать четко увидеть эти детали на спутниковых снимках, если только они не были очень высокого разрешения.

Мы не могли ожидать четко увидеть эти детали на спутниковых снимках, если только они не были очень высокого разрешения.