DKIM-подпись

Переезд в Яндекс 360 для бизнеса

Мы собрали ответы на частые вопросы о том, как перенести данные вашей организации в Яндекс 360 для бизнеса из Google Workspace, Microsoft 365 и других платформ. Смотреть >

С помощью DKIM-подписи получатель письма может удостовериться в том, что оно действительно пришло от предполагаемого отправителя. Чтобы установить DKIM-подпись для писем, отправляемых с вашего домена, создайте для вашего домена TXT-запись с публичным ключом подписи.

Если вы делегировали домен на серверы Яндекса, DKIM-подпись с публичным ключом будет настроена автоматически.

- Общая инструкция по настройке DKIM-подписи

- Инструкции по настройке DKIM-подписи у некоторых хостинг-провайдеров

Войдите в аккаунт администратора организации.

Перейдите на страницу Домены.

Рядом с именем домена, для которого вы хотите добавить подпись, нажмите Настроить DKIM.

Если нужного домена нет в списке, убедитесь, что он подключен и подтвержден.

В блоке Настройка DKIM-подписи скопируйте значение публичного ключа для вашего домена.

Войдите в панель управления доменом (зоной DNS) на сайте компании, которая предоставляет вам DNS-хостинг.

Создайте TXT-запись со следующими значениями полей (в разных панелях управления названия полей могут отличаться):

Имя поддомена (или Хост) —

mail._domainkey. В некоторых панелях управления DNS для публичного ключа DKIM необходимо также указывать домен, напримерmail._domainkey.yourdomain.tld.Значение — текст публичного ключа, который вы скопировали из блока Настройка DKIM-подписи в настройках домена.

Например,

v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteh5EBqJlKpe. ..

..Если требуется заполнить поле TTL, укажите

21600.

Подождите, пока изменения вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Перейдите на страницу настройки домена в Почте для бизнеса и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

Откройте страницу https://reg.ru и войдите в ваш аккаунт.

Нажмите кнопку с вашим логином и выберите Домены и услуги.

Нажмите ссылку с именем нужного домена. Откроется страница Управление.

Выберите DNS-серверы и управление зоной.

Добавьте новую TXT-запись со следующими значениями полей:

Подождите, пока изменения вступят в силу.

Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.Перейдите на страницу настройки домена в Почте для бизнеса и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

Откройте страницу https://cp.masterhost.ru и войдите в ваш аккаунт.

На панели справа выберите DNS-зоны.

Нажмите ссылку с именем нужного домена. Откроется страница Просмотр DNS-зоны.

Добавьте новую TXT-запись со следующими значениями полей:

Поле MX preference оставьте пустым.

Подождите, пока изменения вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Перейдите на страницу настройки домена в Почте для бизнеса и скопируйте значение публичного ключа для вашего домена (см.

в общей инструкции по настройке DKIM-подписи).

в общей инструкции по настройке DKIM-подписи).Откройте страницу https://mcp.sweb.ru и войдите в ваш аккаунт.

В разделе Управление хостингом нажмите ссылку DNS.

В выпадающем списке выберите нужный домен.

Добавьте новую TXT-запись в разделе Записи для поддоменов со следующими значениями полей:

Подождите, пока изменения вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Перейдите на страницу настройки домена в Почте для бизнеса и скопируйте значение публичного ключа для вашего домена (см. в общей инструкции по настройке DKIM-подписи).

Откройте страницу https://cp.beget.com и войдите в ваш аккаунт.

Нажмите ссылку DNS.

В выпадающем списке выберите нужный домен.

Нажмите ссылку Добавить подзону.

Откроется дополнительное окно.

Откроется дополнительное окно.Добавьте поддомен с именем

mail._domainkey. Появится сообщение об успешном создании поддомена.В нижней части страницы найдите строку с добавленным поддоменом и нажмите значок . DNS-записи поддомена станут доступными для редактирования.

Удалите А-запись, добавленную по умолчанию.

Добавьте новую TXT-запись, в поле txt data которой укажите значение публичного ключа, полученное на странице настройки домена в Почте для бизнеса.

Например,

v=DKIM1; k=rsa; t=s; p=MIGfMA0GCSEBtaCOteh5EBqJlKpe...Подождите, пока изменения вступят в силу. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

reg.ru

masterhost.ru

sweb.ru

beget.com

Собственные инструкции провайдеров по настройке DNS-записей:

Timeweb

Hostinger

RedDock

Выбор DNS-хостинга после 10 лет с Яндексом / Хабр

Что не так с DNS от Яндекса?

Можно пропустить и сразу перейти к Анализу DNS топ-сайтов в зоне . RU

RU

Так исторически сложилось, что с момента открытия Яндексом в 2010 году своего DNS-хостинга, сотни наших проектов размещались там. Тогда это была «Почта для домена», в 2017 это стал «Яндекс.Коннект», а уже сейчас в личном кабинете красуется надпись, что панель «Коннекта» будет закрыта и теперь это «Яндекс 360 для бизнеса»

Тогда выбор определили следующие доводы:

Бесплатная почта для домена, бесплатный DNS для доменов от любого регистратора, «Метрика» и« Вебмастер» – все в одном аккаунте.

Возможность выставить TTL в 90 секунд, что не раз спасало, когда нужно было быстро изменить А-запись.

«Ну это же Яндекс, он-то не упадет!»

Проблемы начались в последние несколько лет. Главное даже не сам факт наличия проблем, а как в Яндексе на них реагировали. На днях снова произошла следующая история.

Примерно с 21:15 16.02.22 мониторинг начал фиксировать «невозможность разрешить удаленное имя» по сайтам, которые использовали DNS-сервера: dns1. yandex.net, dns2.yandex.net. Начали сыпаться ошибки вида

yandex.net, dns2.yandex.net. Начали сыпаться ошибки вида cURL error 6: Could not resolve host, ответы от DNS чередовали статусы REFUSED, SERVFAIL и NOERROR, а клиенты – начали писать нам в поддержку.

Решил и я написать в техподдержку Яндекса, там меня встретил позитивный чат-бот, который сообщил, что с людьми позволено разговаривать только обладателям платного Яндекс 360. Ладно, думаю, информации о проблеме в публичных источниках найти не могу – надо ведь достучаться! Вдруг они и не знают о проблеме, а я первым им сообщу – быстрее устранят. Сказано – сделано: покупаю подписку на «Яндекс 360 для бизнеса». Открываю чат, а там меня ждёт уже другой бот, сообщающий, что в платной поддержке по будням люди работают с 09:00 до 18:00. Яндекс, ну вы же используете Slack? Поставьте Telebot, дайте пользователям писать в Telegram и оперативно получать ответы? Вон Beget ответил ночью в Telegram за 9 минут, в ITSOFT – 2 минуты, от вас ответ в чат мне так и не пришёл.

Написал в чат, написал на почту, приложил логи, скриншоты, пояснил, что проблема наблюдается абсолютно на всех, доступных мне, доменах, делегированных Яндексу.

В 09:37 17.02.22 пришло письмо с просьбой отправить результат mtr и telnet до mx.yandex.ru:

… отправил 🤷♂️. И всё, больше добавить нечего: DNS продолжил огорчать клиентов и восстановился примерно лишь к 21:00 17.02.22, Яндекс всё молчит, а последний ответ на мой запрос выглядит так:

Подобные ситуации наблюдались и ранее, из последнего: 2022.02.13 ~15:00-22:00. Хорошо запомнилось 2018.10.31 ~19:40-00:40, когда сайты нельзя было зарезолвить даже из подмосковных Химок, а их владельцы спешно меняли DNS.

Всё это побудило меня оглядеться и задаться вопросом: что изменилось за последние годы и какой DNS-хостинг используют наиболее посещаемые сайты. Тем более, самое свежее, что нашел на Хабре на эту тему: Список бесплатных DNS-сервисов – датирован 2013 годом.

Какой DNS-хостинг у топ-сайтов в зоне .

.*\.ru$» | xargs dig SOA +noall +answer +short | cut -d » » -f1 | cut -d «.» -f2- | sort | uniq -c | sort -nr > ns_top1m.txt

.*\.ru$» | xargs dig SOA +noall +answer +short | cut -d » » -f1 | cut -d «.» -f2- | sort | uniq -c | sort -nr > ns_top1m.txt– и отправляемся курить.

Если немного причесать результаты, то соотношение среди топ-20 списка будет выглядеть так:

Исходные данные результатов можно посмотреть на GitHub.

А если сравнить с распределением среди топ-100к и топ-10к Alexa (3600 и 300 сайтов в зоне .ru соответственно)?

Три сегмента на одном графике:

Интересные наблюдения:

Хостинг от Яндекса всё ещё используется существенной частью сайтов.

На фоне Cloudflare, регистраторов и хостинг-провайдеров открытием стала популярность cloudns.net.

Доля nic.ru и cloudns.net среди наиболее посещаемых сайтов выше, чем на других отрезках (см. таблицу).

Cloudflare.com и selectel.ru наиболее популярны среди топ-3600.

Среди топ-300 часто используется nic.

ru как Secondary.

ru как Secondary.

Сравнение DNS-сервисов и выбор

Какими допущениями я руководствовался:

В эпоху «суверенного чебурнета» хочется иметь Primary DNS в РФ. Вдруг опять забанят Cloudflare?

Самостоятельно поднимать, администрировать и защищать DNS-сервер не хочется. Но и от возможностей сервиса ожидается большее, чем указать IP для A-записи.

DNS-хостинг может (должен?) быть платный. Если ты не платишь за услугу, то либо она некачественная, либо ты переплатил в другом месте.

Основная аудитория сайта находится в РФ. Но идеально – иметь возможность трансфера зоны, используя альтернативный (зарубежный?) Secondary.

Возможность выставить минимальный TTL.

Хорошо, если публичный «track record» без глобальных падений за последние 5 лет.

Если DNS ляжет – импакт должен быть на существенную долю сайтов рунета. Бизнесу не так обидно, когда о падении пишут на всех новостных ресурсах.

Исходя из этих вводных я протестировал шорт-лист из 13 популярных сервисов и собрал в сравнительную таблицу со следующими критериями: наличие бесплатного тарифа, наличие и стоимость платного тарифа, возможность трансфера зоны и использования как Secondary, минимальный TTL, возможность импорта и экспорта зоны, наличие API, наличие защиты от DDoS и использование Anycast, наличие поддержки и дата последнего падения.

Что хотелось отметить отдельно:

В прошлом году у Яндекса появился платный Cloud DNS в составе «Яндекс.Облако». Но его нет в выборке выше, как и, например, DNS-хостинга от Mail.ru (ой, простите, VK?), в силу низкой распространенности. Но и он падает: 1, 2, 3.

Выбрав nic.ru, можно быть уверенным, что если упадет ваш DNS – упадет и большая часть рунета. А исходя из допущений про «импортозамещение» выше: альтернатива Яндексу – лишь nic.ru и reg.ru, которые (вместе с r01.ru и spaceweb.ru) теперь есть одно и то же. Однако, обе компании вызывают бурю негативных эмоций: nic.ru взвинтил цены, разогнал партнеров, навязывает услуги (я сам до сих пор не на всех доменах смог отключить всяких Персональных менеджеров и прочее мракобесие, которое они включили по умолчанию). Reg.ru оскандалился с Beget и продает «Премиум» DNS, который не отличается от бесплатного, о чем хорошо говорит заголовок на searchengines. При этом «премиум» не предоставляет возможность указать дополнительные сторонние Secondary: либо сервера reg.ru, либо чужие. В общем, если в сравнительную таблицу добавить колонку с модным нынче словом «токсичность», то и выбирать-то будет не из кого.

Однако, обе компании вызывают бурю негативных эмоций: nic.ru взвинтил цены, разогнал партнеров, навязывает услуги (я сам до сих пор не на всех доменах смог отключить всяких Персональных менеджеров и прочее мракобесие, которое они включили по умолчанию). Reg.ru оскандалился с Beget и продает «Премиум» DNS, который не отличается от бесплатного, о чем хорошо говорит заголовок на searchengines. При этом «премиум» не предоставляет возможность указать дополнительные сторонние Secondary: либо сервера reg.ru, либо чужие. В общем, если в сравнительную таблицу добавить колонку с модным нынче словом «токсичность», то и выбирать-то будет не из кого.

Зарегистрировавшись в Timeweb, я просто не смог добавить свой двухсимвольный домен 🙁

Beget прямо давит на тебя блокировкой с главной страницы своей панели управления. Надеюсь, DNS-то не заблокируют, если вовремя не оплатишь хостинг?

Выводы

Все данные и исходники выложены, чтобы каждый мог добавить свои критерии или методологию и выбрать сам. Для себя же я сделал следующий вывод с учётом вводных выше:

Для себя же я сделал следующий вывод с учётом вводных выше:

Бесплатно лучше размещаться вместе с доменом на reg.ru.

Платно – Primary на nic.ru с Secondary на cloudns.net.

Disclaimer: статья родилась из необходимости решить задачу выбора для себя и получить обратную связь от сообщества, в ней нет реферальных ссылок на сайты DNS-провайдеров, а упомянутые в тексте её не спонсировали.

Обновлено 2022.02.21: недоступность сервисов Яндекс с ~ 9:00 до 11:00.

Обновлено 2022.02.22: спустя 5 дней на повторный запрос деталей по инциденту Яндекс ответил, что «уже все работает, но почему и как долго не работало — не скажем»

Обновлено 2022.03.14: недоступность DNS Яндекса в промежутках 15:20 – 15:40, 19:50 – 20:21, 22:05 – 22:28.

Обновлено 2022.03.16: частичная деградация DNS Яндекса с 19:35 до 20:30.

Инструменты DNS — Поиск DNS

Типы записей DNS

Существует несколько различных типов записей DNS. Наиболее распространенные из них:

Наиболее распространенные из них:

| Тип | Описание |

|---|---|

| SOA | Это начало полномочий для зоны. Это идентифицирует этот сервер имен как полномочный для этой зоны. Он также содержит другую информацию, включая TTL (время жизни) и серийный номер. |

| A | Эта запись преобразует имя в IP-адрес IPv4. |

| AAAA | Эта запись преобразует имя в IP-адрес IPv6. |

| NS | Эта запись указывает серверы имен для домена. |

| MX | Запись MX содержит имя почтового сервера для этого домена. |

| CNAME | Это каноническое имя, которое является псевдонимом для другого имени. Сервер имен должен вернуть запись CNAME и продолжить процесс DNS для имени, на которое она указывает. |

| PTR | Это указатель на другое имя. В отличие от CNAME, запись PTR возвращается без дальнейшего разрешения. |

| TXT | Это традиционно удобочитаемая информация, но часто используется для других целей, таких как записи SPF (Sender Policy Framework). SPF (Sender Policy Framework) используется некоторыми почтовыми серверами для выявления спама. |

| SPF | Это новая альтернатива хранению данных SPF в записи TXT. |

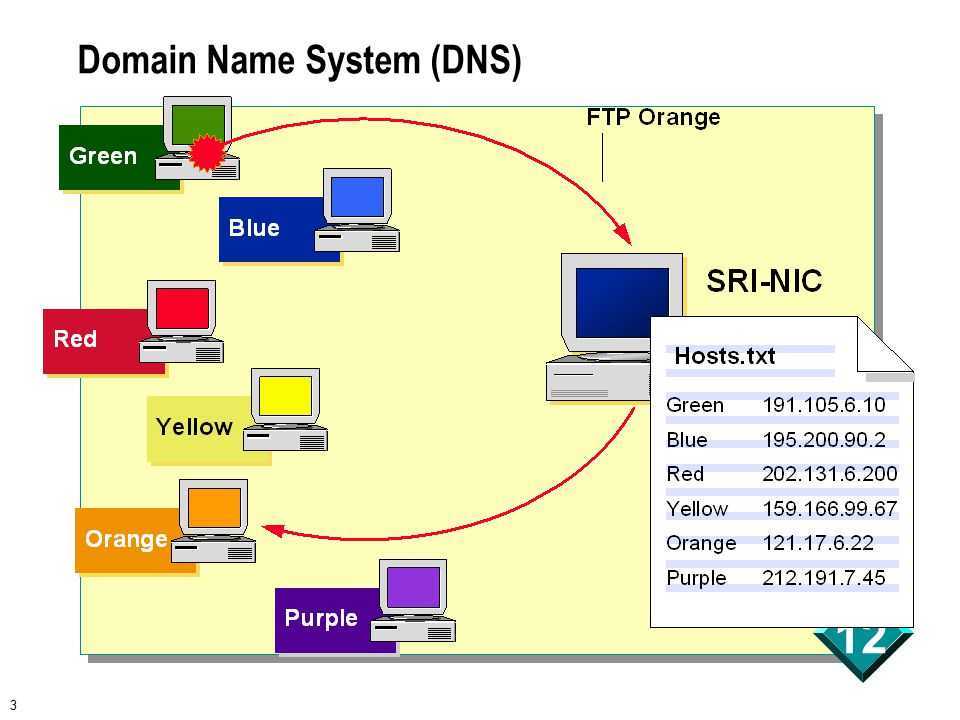

Разрешение DNS

Как www.yourdomain.com разрешается в IP-адрес…

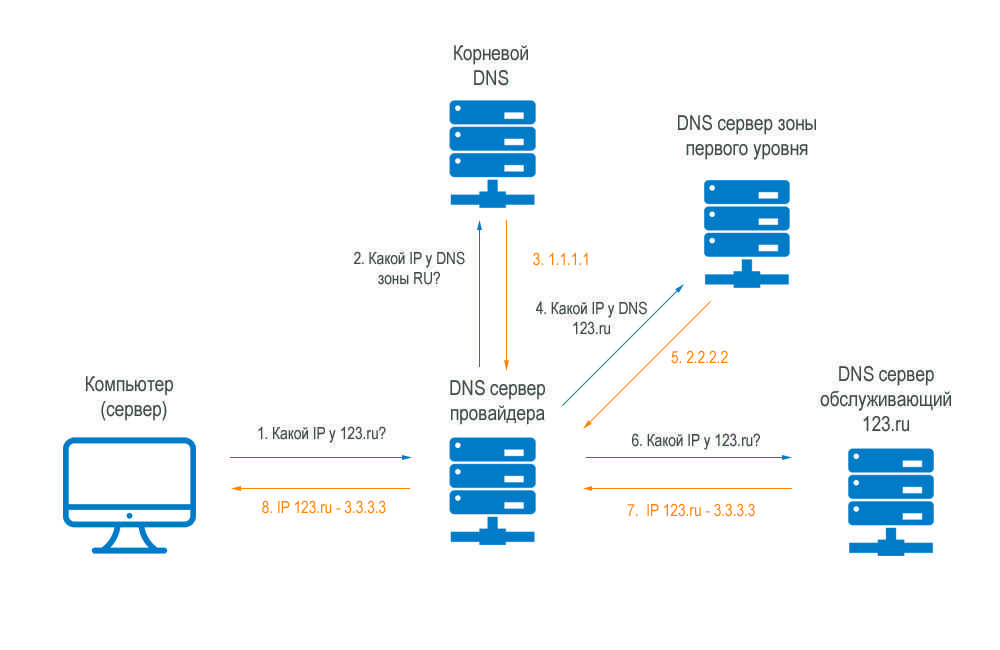

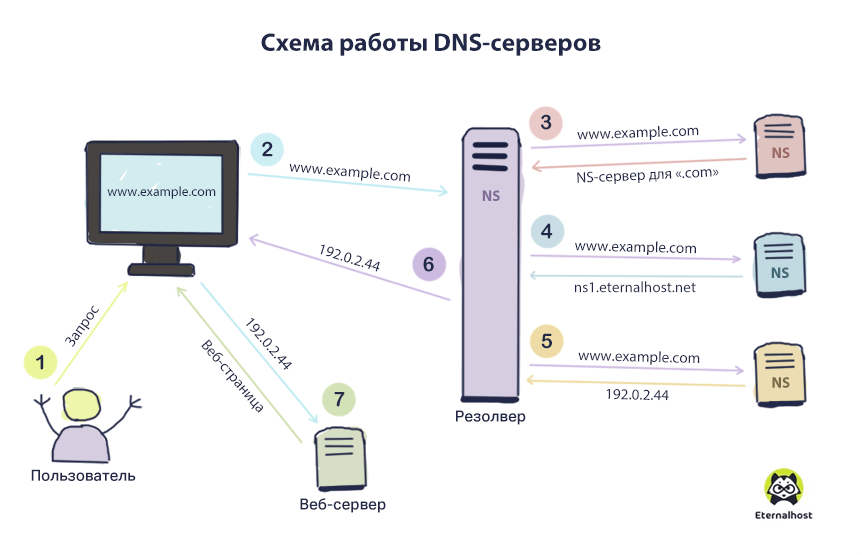

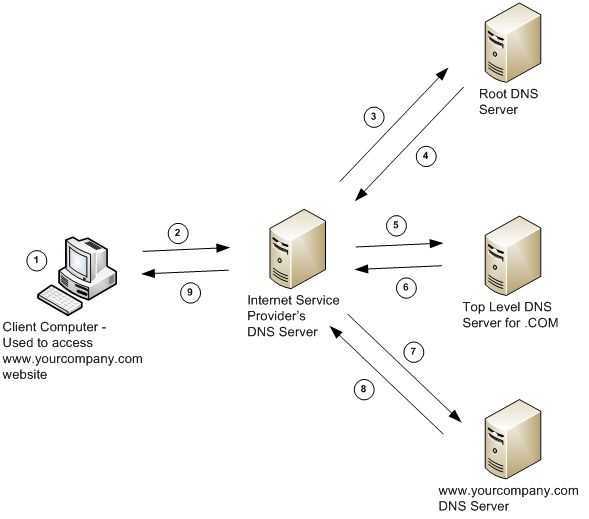

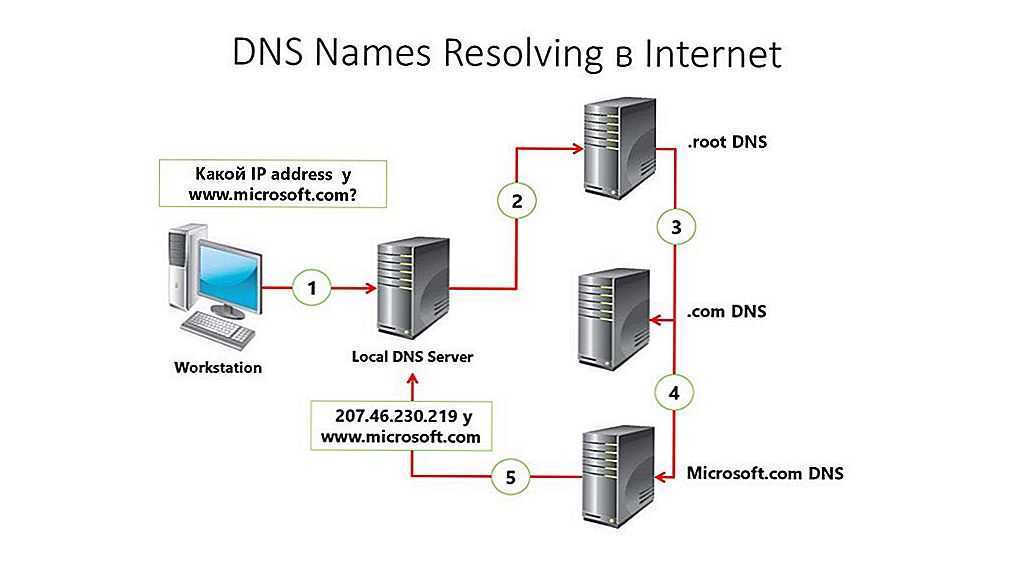

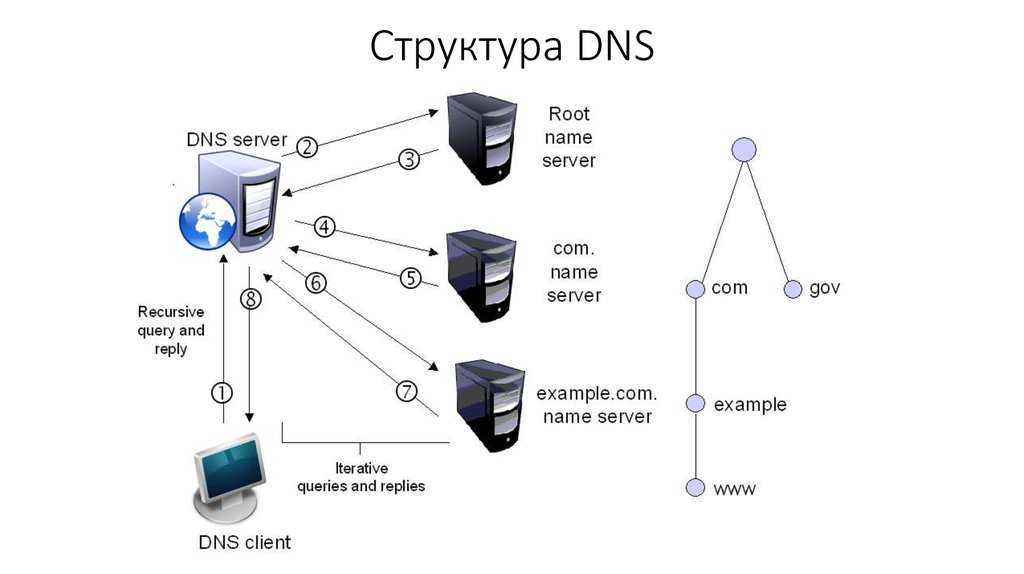

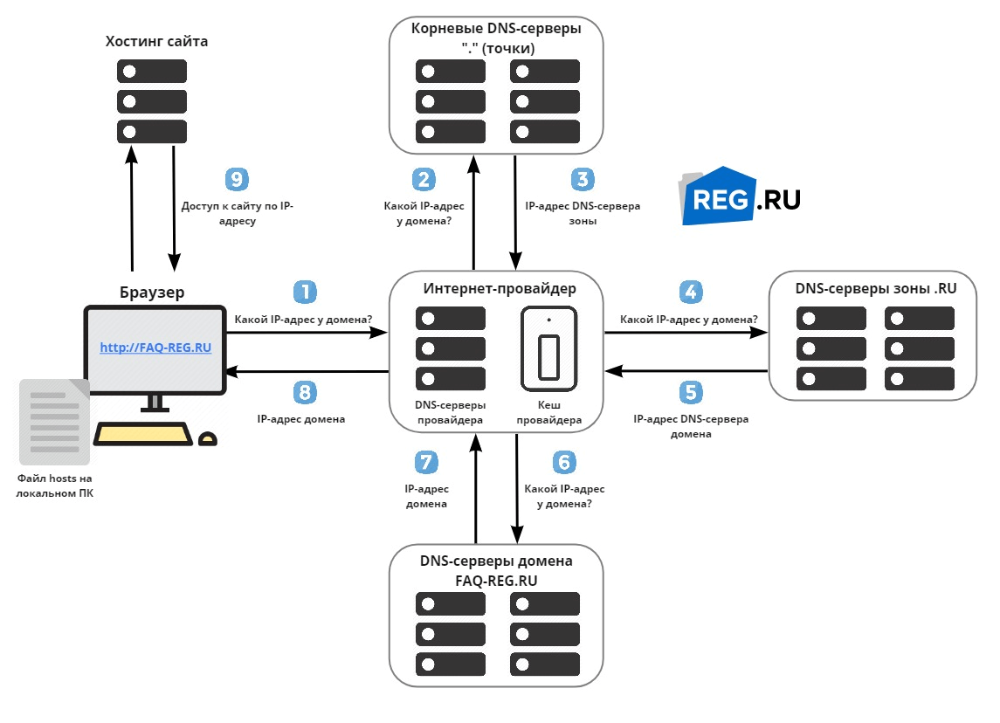

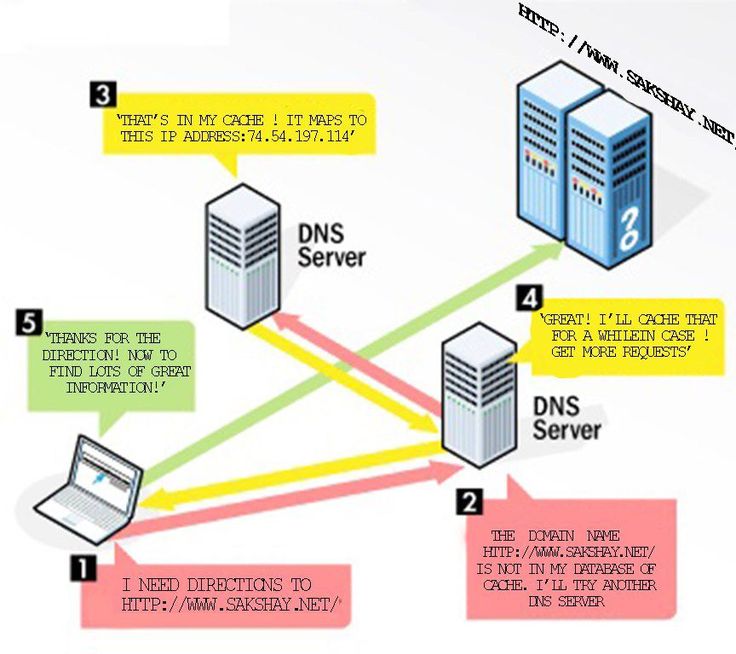

Поиск DNS начинается с того, что ваш DNS-клиент связывается с корневыми DNS-серверами Интернета.

DNS-клиент выберет один из корневых DNS-серверов и попросит его разрешить имя. Корневой DNS-сервер просматривает последнюю часть доменного имени (.com) и возвращает список DNS-серверов, отвечающих за зону .com.

Затем DNS-клиент выберет один из этих DNS-серверов и попросит его разрешить доменное имя. Затем DNS-сервер вернет список DNS-серверов, отвечающих за зону .yourdomain.com. Это будут собственные серверы имен вашего домена.

Затем DNS-клиент выберет один из них и попросит разрешить доменное имя. Этот DNS-сервер должен фактически знать запись A для www.yourdomain.com и возвращать ее DNS-клиенту.

| DNS Server | DNS Зона | Описание Traversal | |||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Корневые серверы | All | Возвращает список имен -серверов, которые являются авторитетными для .com | |||||||||||||||

| . | . | .4.4. | .4.4.4.4. | . | . | . | . | . | . | . | .4.4. | .4. | . | . | . | . список серверов имен, которые являются официальными для .yourdomain.com | |

| Серверы вашего домена | .yourdomain.com | Возвращает запись A для www.yourdomain.com |

Каждая запись DNS имеет значение TTL (время жизни). Это значение определяет, как долго эта запись действительна. Если инициирован другой запрос, а срок жизни не истек, первый DNS-сервер вернет то же значение, не проходя весь путь от корневых серверов вниз. Это сводит к минимуму количество запросов, которые должны обрабатываться DNS-серверами.

Это сводит к минимуму количество запросов, которые должны обрабатываться DNS-серверами.

Online nslookup — поиск DNS-записей

Online nslookup — это DNS-клиент на базе Интернета, который запрашивает DNS-записи для заданного доменного имени. Это позволяет просматривать все записи DNS для веб-сайта. Он предоставляет ту же информацию, что и инструменты командной строки, такие как dig и nslookup, прямо из вашего веб-браузера.

Nslookup.io не кэширует отображаемые DNS-ответы, но запрашиваемые DNS-серверы обычно отвечают кэшированным набором записей. За исключением авторитетных DNS-серверов. Они никогда не обслуживают кэшированные записи DNS.

Как работает онлайн nslookup?

Использовать nslookup онлайн очень просто. Введите доменное имя в строку поиска выше и нажмите «Ввод». Это приведет вас к обзору записей DNS для указанного вами доменного имени. За кулисами NsLookup.io будет запрашивать у DNS-сервера записи DNS без кэширования результатов.

Вы можете выбрать DNS-серверы из диапазона на странице результатов. К ним относятся популярные общедоступные DNS-серверы, полномочный DNS-сервер для данного домена и локальные DNS-серверы по всему миру. По умолчанию отображаются только записи A, AAAA, CNAME, TXT, NS, MX и SOA, но вы можете выбрать дополнительные типы записей.

К ним относятся популярные общедоступные DNS-серверы, полномочный DNS-сервер для данного домена и локальные DNS-серверы по всему миру. По умолчанию отображаются только записи A, AAAA, CNAME, TXT, NS, MX и SOA, но вы можете выбрать дополнительные типы записей.

Поддерживаемые типы записей DNS

DNS имеет множество типов записей, каждый из которых служит определенной цели. Однако некоторые из этих типов записей больше не используются. В Википедии есть список устаревших типов записей. Эти устаревшие типы не поддерживаются nslookup.io. Все типы записей DNS, которые, как известно, активно используются, поддерживаются nslookup:

- Поиск A — адрес IPv4

- Поиск AAAA — адрес IPv6

- Поиск AFSDB — расположение базы данных AFS

- Поиск APL — Список префиксов адресов

- Поиск AXFR — Передача уполномоченной зоны

- Поиск CAA — Авторизация центра сертификации

- Поиск CDNSKEY — Дочерняя копия DNSKEY

- Поиск CDS — Дочерняя копия DS

- Поиск CNAME — Каноническое имя

- Поиск CSYNC — Синхронизация потомков и родителей

- Поиск DHCID — Идентификатор DHCP0134

- Поиск DNAME — имя делегации

- Поиск DNSKEY — Криптографический ключ для DNSSEC

- Поиск DS — Подписавшая делегация

- Поиск EUI48 — MAC-адрес (EUI-48)

- Поиск EUI64 — Mac-адрес (EUI-64)

- поиск — информация о хосте

- поиск HIP — протокол идентификации хоста

- поиск HTTPS — привязка HTTPS

- поиск IPSECKEY — криптографический ключ для IPsec

- поиск IXFR — инкрементная передача зоны

- Поиск KEY — Криптографический ключ для DNSSEC (устаревший DNSKEY)

- Поиск KX — Обмен ключами

- Поиск LOC — Географическое положение

- Поиск MX — Обмен почтой

- Поиск NSEC3 — Следующий безопасный (версия 3)

- Поиск NSEC3PARAM — Параметр для NSEC3

- Поиск NSEC — Следующий безопасный (устаревший NSEC3)

- Поиск NXT — Ключ DNSSEC (устаревший NSEC)

- Поиск OPENPGPKEY — Открытый ключ для OpenPGP

- Поиск OPT — опция EDNS

- Поиск PTR — Указатель канонического имени

- Поиск RP — Ответственное лицо DNSSEC (устарело RRSIG)

- Поиск SMIMEA — Ассоциация S/MIME

- Поиск SOA — Начало полномочий

- Поиск SPF — Sender Policy Framework

- Поиск SSHFP — Отпечаток открытого ключа для SSH

- Поиск SVCB — Привязка службы

- Поиск SRV — Поиск службы

- Поиск TA — Центр доверия для DNSSEC

- Поиск TKEY — Ключ транзакции

- Поиск TLSA — Ассоциация сертификатов для TLS — Удобочитаемый текст

- Поиск URI — Единый идентификатор ресурса

- Поиск ZONEMD — Дайджест сообщения для зон DNS

Варианты использования для онлайн-поиска DNS

Во многих ситуациях онлайн-инструмент nslookup может оказаться полезным.

..

.. Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях.

Может потребоваться до 72 часов, чтобы DNS-серверы в интернете обменялись данными о новых DNS-записях. в общей инструкции по настройке DKIM-подписи).

в общей инструкции по настройке DKIM-подписи). Откроется дополнительное окно.

Откроется дополнительное окно. ru как Secondary.

ru как Secondary.