NAT (Network Address Translation) для новичков / Хабр

Приветствую всех читателей данной статьи!

Данная статья будет полезна как новичкам в IT сфере, так и неопытным системным администраторам/ сетевым инженерам. Здесь затрагиваются понятия и принцип работы технологии NAT, ее значение в наше время, виды и создание с конфигурированием в программе-симуляторе Cisco Packet Tracer.

Введение

Интернет — всемирная система, состоящая из объединенных компьютерных сетей на базе протокола TCP/IP.

Сейчас интернет — это не просто сеть, а целая информационная вселенная, подчиняющаяся техническим, социальным и государственным законам в различных ее частях. В современном мире люди не обходятся без доступа во всемирную паутину. Интернет открывает множество возможностей получения информации из любой точки мира.

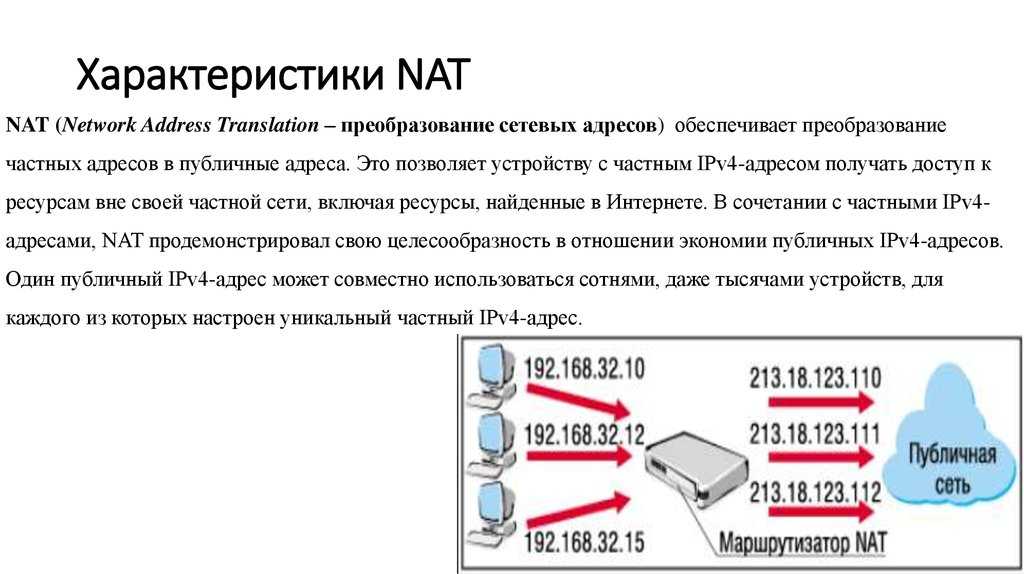

На данный момент в интернете больше всего распространены IP адреса версии — IPv4. Это позволяет создать 4.3 млрд. IP-адресов. Однако этого, казалось бы, большого количества критично не хватает. Чтобы решить эту проблему — был создан механизм преобразования сетевых адресов — NAT.

Однако этого, казалось бы, большого количества критично не хватает. Чтобы решить эту проблему — был создан механизм преобразования сетевых адресов — NAT.

С задачей объединения устройств в единую сеть помогают различные компании, занимающиеся разработкой и внедрением сетевого оборудования.На сей момент на рынке сетевого оборудования доминируют компании Cisco Systems и Huawei. В данной статье будем вести работу с оборудованием Cisco.

Cisco Systems разработала собственную специальную межсетевую ОС для работы с оборудованием под названием IOS (Internet Operating System). IOS — многозадачная операционная система, выполняющая функции сетевой организации, маршрутизации, коммутации и передачи данных. ОС IOS представляет собой сложную операционную систему реального времени, состоящую из нескольких подсистем и имеющую множество возможных параметров конфигурирования.

В операционной системе IOS представлен специфичный интерфейс командой строки CLI (Command Line Interface). В этом интерфейсе возможно использовать некоторое количество команд. Количество зависит от выбранного режима и от уровня привилегий пользователя (пользовательский, привилегированный, глобальной конфигурации и специфической конфигурации).

В этом интерфейсе возможно использовать некоторое количество команд. Количество зависит от выбранного режима и от уровня привилегий пользователя (пользовательский, привилегированный, глобальной конфигурации и специфической конфигурации).

Нехватка IP адресов. Технология NAT

В 80х годах ХХ века заложили основу IPv4, позволяющую создавать ~4.3 млрд. адресов, но никто не предполагал, что этот запас так быстро иссякнет. С каждым годом появлялось все больше и больше пользователей и с 25 ноября 2019г. в России и в Европе официально закончились IP адреса. Лимит исчерпан.

Для решения этой проблемы было придумано несколько способов:

Первый способ заключается в усилении контроля за IP адресами.

Пусть существует некоторый сайт N с IPv4 xxx.xxx.xxx.xxx, и его хост решил прекратить его поддержание данного сайта. Сайт заброшен, а IP продолжает числиться как занятый и таких случаев может быть очень много. То бишь необходимо провести «инвентаризацию» IP адресов и изъять неиспользуемые/заброшенные.

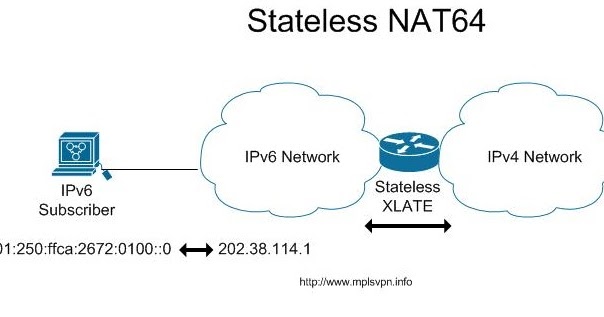

Второй способ — в массовом использовании системы IPv6.

Протокол IPv6 разработан как преемник протокола IPv4. Основные преимущества IPv6 над IPv4 заключаются в увеличенном адресном пространстве (IPv4 имел 32 бита, что равнялось 232 адресам, а IPv6 имел 128 бит, что равнялось 2128 адресам), 6 версия протокола стала безопаснее (т.к. в v4 не предусматривались многие аспекты безопасности, ибо расчет был на сторонние ПО, а в v6 появились контрольные суммы и шифрование пакетов), однако это далеко не все преимущества IPv6 над IPv4.

Проблема, казалось бы, решена, однако перейти с протокола IPv4 на IPv6 вызывает трудности, потому что эти протоколы несовместимы. И изюминкой причины тяжелого перехода на 6 версию протокола является денежная стоимость. Многие кампании не готовы вложить достаточное кол-во средств для перехода, хоть и стоит отметить, что процесс перехода с 4 на 6 версию постепенно идет.

И третий способ — использование технологии трансляции сетевых адресов — NAT.

Cогласно документу RFC 1918, IANA зарезервировала 3 блока адресов для частных IP (серых) (рис 1), остальные же IP адреса носят название публичных адресов (белых).

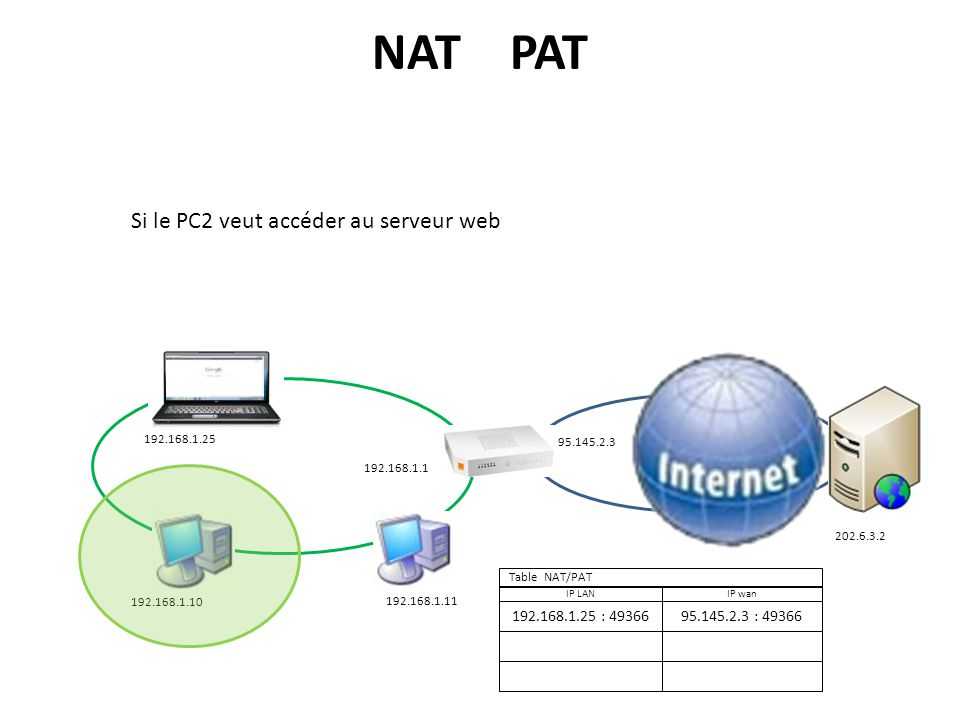

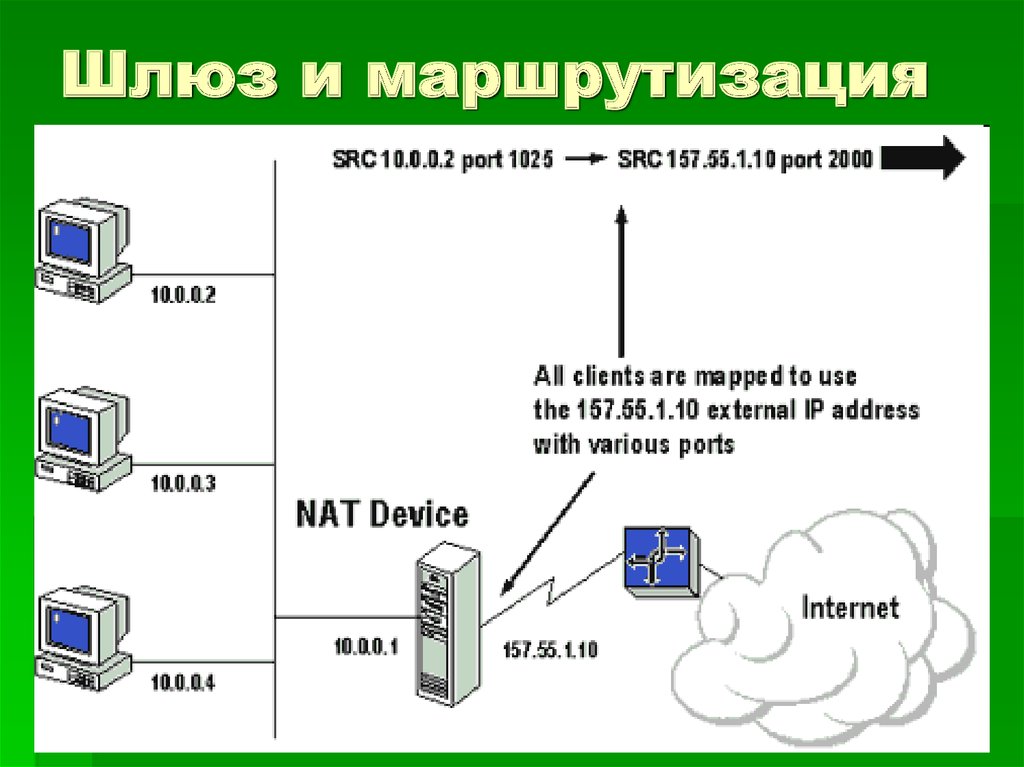

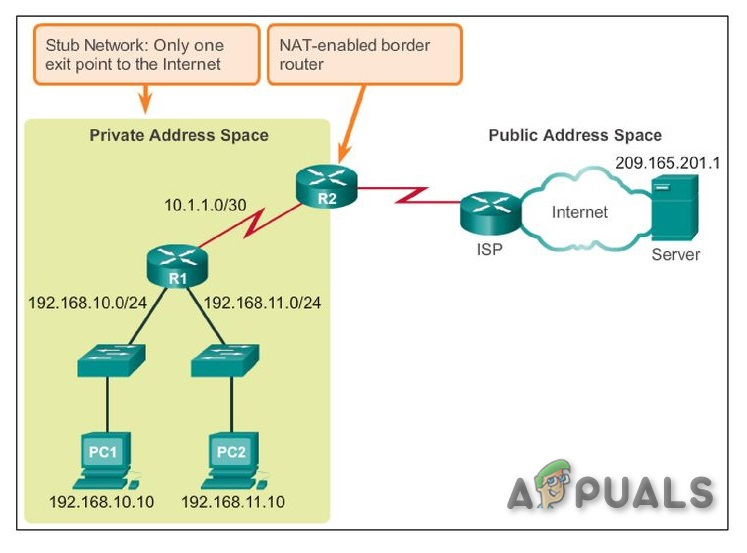

рис.1Network Address Translation — это механизм в сетях TCP/IP, позволяющий изменять IP адрес в заголовке пакета, проходящего через устройство маршрутизации трафика.

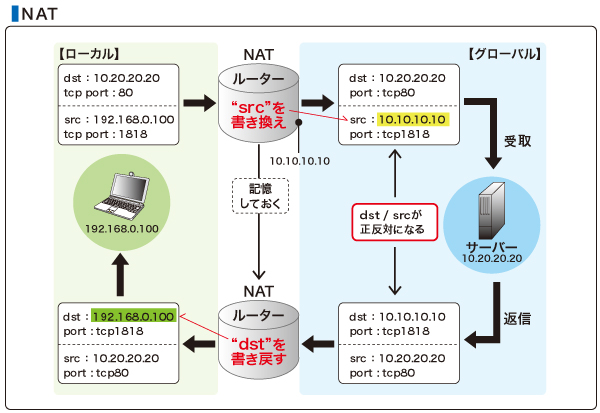

Принимая пакет от локального компьютера, маршрутизатор смотрит на IP-адрес назначения. Если это локальный адрес, то пакет пересылается другому локальному компьютеру. Если нет, то пакет надо переслать наружу в интернет.

Маршрутизатор подменяет обратный IP-адрес пакета на свой внешний (видимый из интернета) IP-адрес и меняет номер порта (чтобы различать ответные пакеты, адресованные разным локальным компьютерам). Комбинацию, нужную для обратной подстановки, маршрутизатор сохраняет у себя во временной таблице. Через некоторое время после того, как клиент и сервер закончат обмениваться пакетами, маршрутизатор сотрет у себя в таблице запись об n-ом порте за сроком давности.

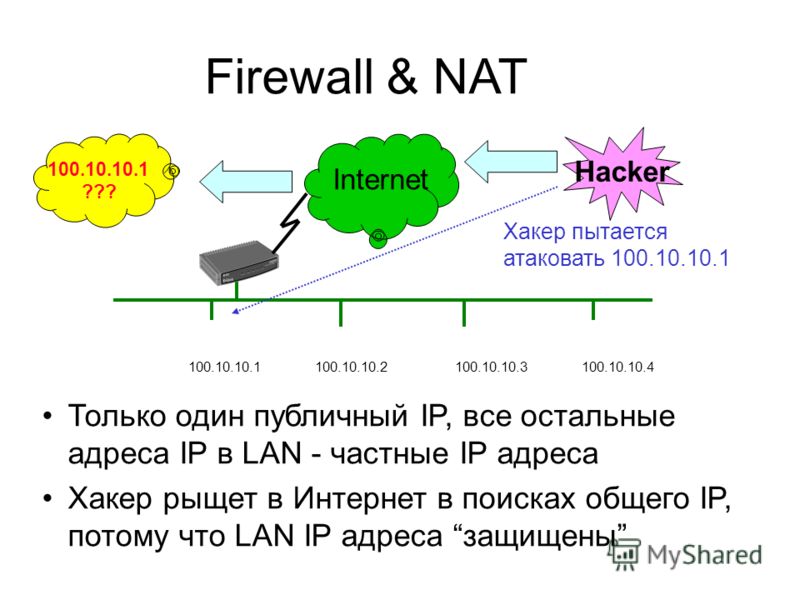

Основная функция NAT — сохранение публичных адресов, однако дополнительной функцией является конфиденциальность сети, путем скрытия внутренних IPv4 адресов от внешней.

Существует множество типов технологии NAT, однако основными принято считать: Статический NAT (Static Network Address Translation), Динамический NAT (Dynamic Network Address Translation) и Перегруженный NAT (Network Address Translation Overload).

Статический NAT применяют для отображения незарегистрированного IP-адреса на зарегистрированный IP-адрес на основании один к одному. Особенно полезно, когда устройство должно быть доступным снаружи сети.

рис 2

Статический NAT используется чаще всего в корпоративных сетях, когда необходимо, чтобы какой-либо IP адрес всегда был доступен из глобальной сети. Зачастую статическим IP наделяют сервера и помещают их в DМZ (рис 2).

Динамический NAT отображает незарегистрированный IP-адрес на зарегистрированный адрес из группы зарегистрированных IP-адресов. Динамический NAT также устанавливает непосредственное отображение между незарегистрированными и зарегистрированными адресами, но отображение может меняться в зависимости от зарегистрированного адреса, доступного в пуле (pool — диапазон) адресов, во время коммуникации.

Динамический NAT также устанавливает непосредственное отображение между незарегистрированными и зарегистрированными адресами, но отображение может меняться в зависимости от зарегистрированного адреса, доступного в пуле (pool — диапазон) адресов, во время коммуникации.

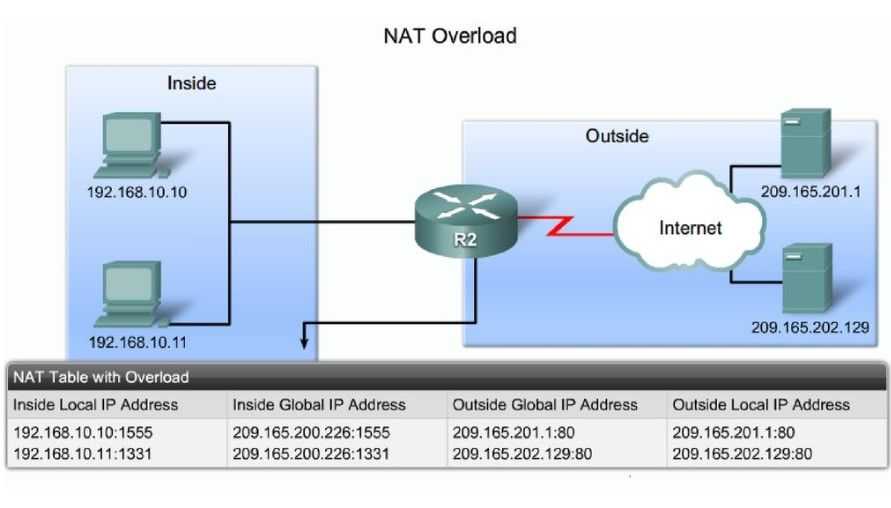

Перегруженный NAT. Этот тип NAT’a имеет множество названий:

NAT Overload, Many-to-One, PAT (Port Address Translation) и IP Masquerading, однако в большинстве источников указывается как NAT Overload. Перегруженный NAT — форма динамического NAT, который отображает несколько незарегистрированных адресов в единственный зарегистрированный IP-адрес, используя различные порты. При перегрузке каждый компьютер в частной сети транслируется в тот же самый адрес, но с различным номером порта.

Подготовка компьютерной сети

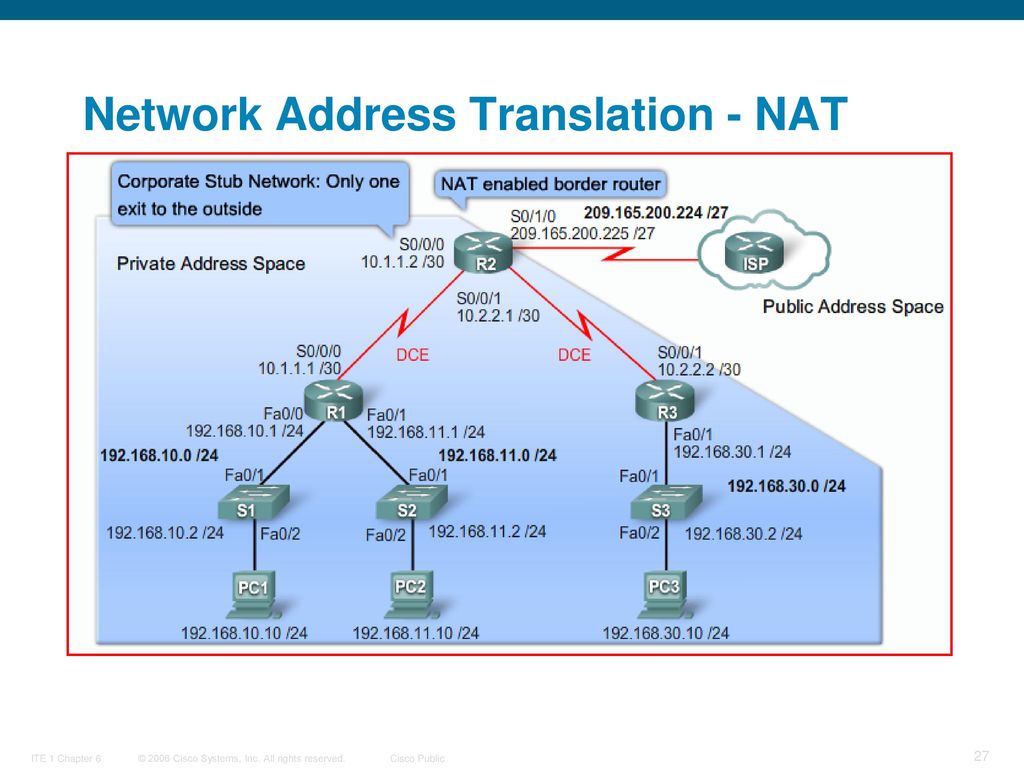

Логическая схема топологии сети будет выглядеть как показано на изображении (рис 3)

Отнесем PC — станции во VLAN 2, а сервер во VLAN 3. Для этого нужно настроить коммутатор S0 (рис 4). Для того, чтобы определить PC пользователей в отдельный VLAN, необходимо создать VLAN 2 и в 3 запихнуть сам сервер (удобства ради еще и обзовем VLAN’ы именами) (показано синим на рис 4), определить область портов коммутатора, которые будут входить во VLAN 2,3 и прописать соответствующие команды (показано красным на рис 4). Следующая задача – определить один порт типа trunk, для взаимодействия с маршрутизатором (показано зеленым рис 4). Таким образом, коммутатор выступает в роли «посредника» между оконечными устройствами и маршрутизатором.

Для того, чтобы определить PC пользователей в отдельный VLAN, необходимо создать VLAN 2 и в 3 запихнуть сам сервер (удобства ради еще и обзовем VLAN’ы именами) (показано синим на рис 4), определить область портов коммутатора, которые будут входить во VLAN 2,3 и прописать соответствующие команды (показано красным на рис 4). Следующая задача – определить один порт типа trunk, для взаимодействия с маршрутизатором (показано зеленым рис 4). Таким образом, коммутатор выступает в роли «посредника» между оконечными устройствами и маршрутизатором.

Теперь нужно настроить непосредственно маршрутизатор. Технология sub-interface позволяет объединять несколько виртуальных интерфейсов в один и подключить их к физическому интерфейсу (на маршрутизаторе выбран физический интерфейс fa0/0). Необходимо дать для каждого VLAN’а свой под-интерфейс (показано красным на рис 5) и выдать им IP адрес (показано зеленым на рис 5).

Таким образом, в будущем мы будем NAT’ить трафик.

Дальше я бы посоветовал бы настроить протокол динамической выдачи IP адреса — DHCP, ибо прописывать каждому PC свой адрес — то еще «удовольствие». ..

..

! Важно, чтобы сервер(а) всегда были со статичным IP адресом !

Дадим серверу статичный IP 192.168.3.2, а остальных оставим для динамического распределения адресов.

После настройки DHCP, нужно прописать на каждом саб-интерфейсе в R0 команду «ip helper-address 192.168.3.2», тем самым указывая, куда стоит обращаться для получения IP адреса.

После данной команды, устройства получат запрашиваемые IP адреса.

Пингуем с рандомного ПК сам сервер (1 пинг) и шлюзы маршрутизатора (2- 3 пинг) (рис 6).

Дальше для удобства будем эмулировать подключение к провайдеру, путем создания в программе-симуляторе РС провайдера, сервера Serv2 с IP 213.234.60.2 (эмулирующий остальную сеть интернет) и роутера R3.

Настройка NAT

Ну и наконец-то мы дошли до самой настройки NAT…

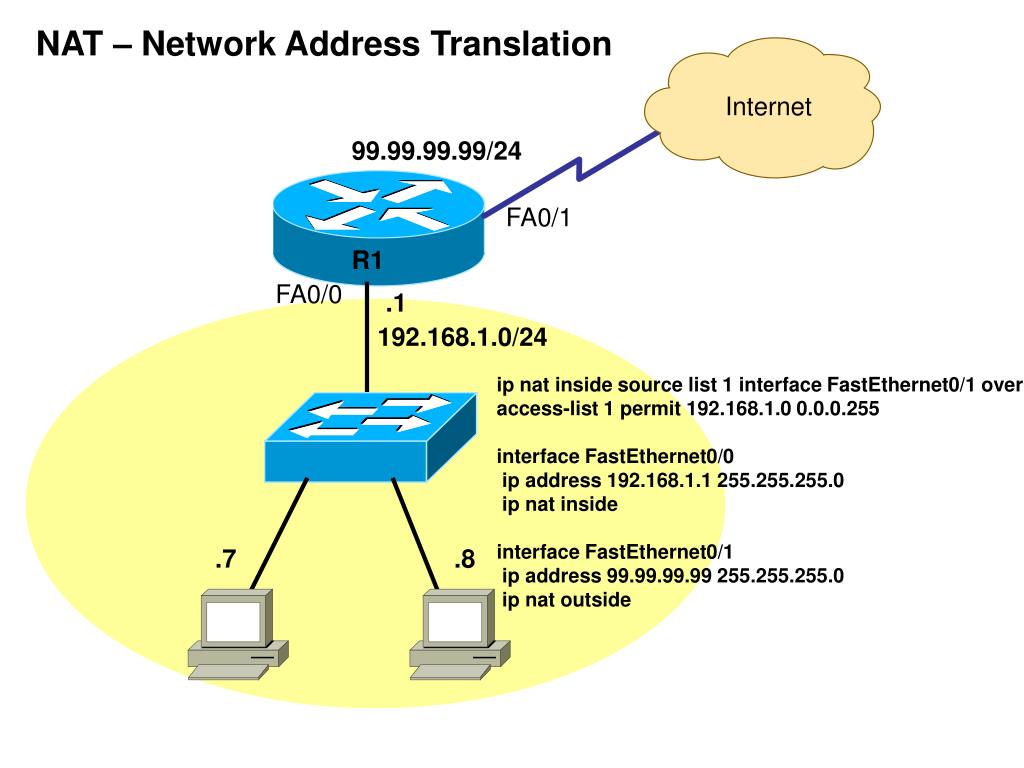

Для внедрения NAT нужно определиться какие порты будут внешними(outside), а какие внутренними(inside).

Статичный NAT сопоставляет внутренний и внешний адреса один к одному, поэтому настроим Serv2 таким образом, чтобы любой компьютер мог подключиться к серверу, а сервер к компьютеру — нет. Для этого необходимо прописать следующие команды (рис 7):

По итогу, любой компьютер, находящийся во 2 VLAN’е может пинговать сервер провайдера, а обратно — нет (рис 8). Аналогично проделываем для Serv1, находящимся во VLAN 3.

рис 8рис 9А теперь, на финал, внедрим NAT Overload на R0.

Для этого создадим ACL и пропишем там сети, которые должны «натиться» (показано синим на рис 9) и, показав что нужно «натить», активируем лист (показано красным на рис 9).

Таким образом, реализовав статическую и динамическую (типа PAT) настройку NAT, мы смогли защитить небольшую сеть от подключения извне.

Надеюсь вам понравилась данная статья.

Спасибо за ее чтение, всем хорошего настроения 🙂

P.S. Статью пишу впервые, не судите строго 🙂

Что такое NAT? Особенности в MOXA

Содержание:

- Что такое NAT?

- Зачем использовать NAT?

- Какие бывают NAT?

- 1-к-1 NAT

- Bidirectional 1-к-1 NAT

- N-к-1 NAT

- Port Forward / Проброс портов

Что такое NAT?

NAT (Network Address Translation, трансляция сетевых адресов) — это функция для изменения IP-адреса во время передачи пакетов Ethernet через маршрутизатор. Чаще всего используется для подключения устройств в локальной сети к сети Интернет, но может использовать и для других целей.

Чаще всего используется для подключения устройств в локальной сети к сети Интернет, но может использовать и для других целей.

Зачем использовать NAT?

- Из-за ограниченного количества IP адресов. В сетях IPv4 количество адресов чуть более 4 млрд. (4 228 250 625). Это в два раза меньше населения нашей планеты, так что на всех не хватит. А ведь еще есть миллиарды устройств, которые тоже должны выходить в Интернет (привет Интернету Вещей). Для решения проблемы нехватки уникальных IP адресов и придумали NAT. Теперь к одному маршрутизатору можно подключить десятки устройств, которые будут иметь разные внутренние IP адреса и только один уникальный внешний IP адрес, по которому будут доступны из Интернета. (только при использовании NAT в режиме N-к-1).

- Для безопасности, когда нужно скрыть внутренний IP-адрес (LAN) устройств от внешней сети (WAN). Функция NAT преобразовывает внутренний IP-адрес в определенный IP-адрес или диапазон внутренних IP-адресов в один внешний IP-адрес.

- Для безопасности, когда нужно скрыть тип сервиса или номер порта, который использует устройство. В этом случае происходит подмена не IP адреса, а номер порта заменяется на общеизвестный порт (например, на 80-й порт HTTP).

- Когда один и тот же IP-адрес используется идентичными сетевыми устройствами и нет возможности его изменить.

Какие бывают NAT?

Всего есть 4 типа NAT:

- 1-к-1 NAT или Статический NAT

- Bidirectional 1-к-1 NAT

- N-к-1 NAT

- Port Forward / Проброс портов

Подробнее о NAT 1-к-1 или Статический NAT

Самый простой для понимания тип NAT, но и наименее полезный. В случае статического NAT каждому внутреннему IP адресу присваивается уникальный внешний IP адрес.

Пример статического NAT и сетевые настройки:

На картинке ниже ПЛК с локальным IP 192.168.127.1 присвоен внешний постоянный IP 10.0.0.1, по которому он всегда будет доступен из глобальной сети WAN.

Настройка сетевого адаптера на ПЛК:

IP: 192. 168.127.1

168.127.1

Mask: 255.255.255.0

Gateway: 192.168.127.254

Обратите внимание, так как сообщение отправляется в другую подсеть, на ПЛК обязательно указывать Шлюз по умолчанию. В качестве MAC-адреса получателя ПЛК ставит адрес шлюза. При этом IP-адрес получателя в пакете остаётся 192.168.126.1.

Настройка маршрутизатора:

На маршрутизаторе создаем WAN интерфейс, через который он будет подключаться к внешней сети.

Внешний адрес WAN-интерфейса: 10.0.0.1

LAN интерфейс: 192.168.127.254

IP веб-интерфейса маршрутизатора: 192.168.127.254

Правило NAT на маршрутизаторе будет таким:

Для исходящих соединений – заменить внутренний адрес 192.168.127.1 на внешний 10.0.0.1

Для входящих соединений – переслать пакеты с адресом 10.0.0.1 на внутренний 192.168.127.1

Вот так происходит подмена IP адресов:

Особенности 1-1 NAT:

- Количество устройств за NAT ограничено количеством полученных у провайдера уникальных IP адресов или количеством WAN портов на натирующем устройстве.

- Устройства с зарезервированными адресами могут быть доступны извне по уникальным адресам.

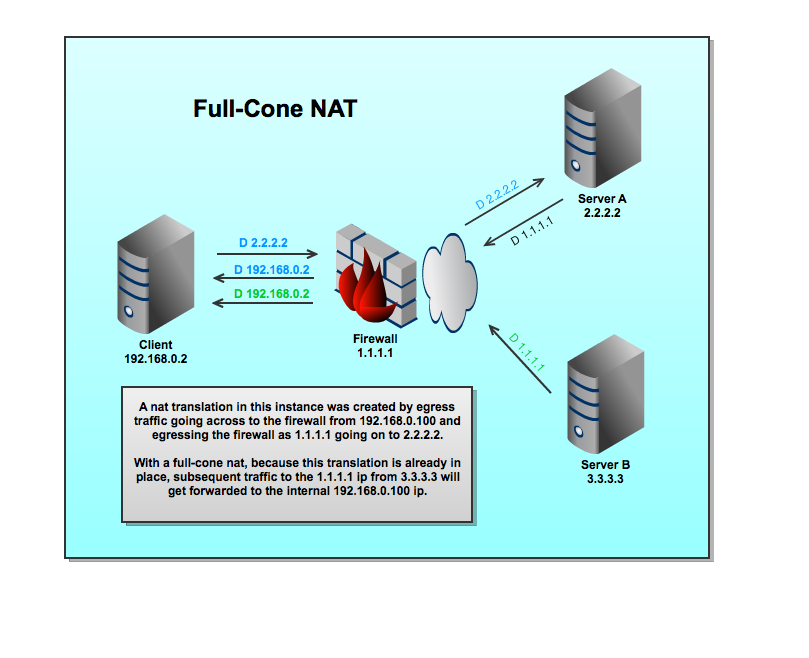

- Связь двунаправленная, т.е. можно связаться с устройством за NAT по его внешнему IP-адресу, не требуется первичной установки соединения, и устройство за NAT может связываться с внешним миром.

- При Static NAT все порты открыты и не нужно делать проброс портов, устройство за NAT (или запущенная на нем программа) будет всегда доступно по любому порту.

- Этот тип NAT не помогает сохранять IP адреса, но бывает полезен. Например, на производственной линии станки могут иметь одинаковые внутренние IP-адреса (спрятаны за маршрутизатором) и подключаться к внешней сети с разными внешними IP-адресами. Здесь мы используем NAT 1-к-1 для сопоставления внутренних адресов с публичными IP-адресами. Внутренний IP-адрес устройств не изменяется, что позволяет, например, заготавливать заранее настроенный ЗИП или просто выпускать с производства оборудование с одинаковыми настройками (в данном случае – станки).

Пример настройки правил NAT на двух маршрутизаторах EDR-G903:

Bidirectional 1-к-1 NAT

Bidirectional NAT является разновидностью обычного NAT 1-1 и позволяет организовать связь между разными подсетями без указания Основного шлюза в настройках сетевого адаптера.

На некоторых устройствах нельзя прописать основной шлюз по умолчанию в настройках сетевого адаптера. Как быть, если нужно соединить такое устройство с другой подсетью через маршрутизатор? В этом случае на помощь приходит Bidirectional NAT.

Вот как настраивается правило Bidirectional NAT на маршрутизаторе EDR-810:

Разница между обычным 1-1 NAT и Bidirectional NAT заключается в простом нюансе: в первом случае устройство знает, что существуют другие подсети, и для выхода на них использует шлюз умолчанию с дальнейшей подменой адресов на роутере; во втором случае устройство «обмануто» и думает, что общается внутри своей подсети. Логично, что Bidirectional NAT используется для более старых или простых приборов, а обычный 1-1 NAT работает с более умными устройствами.

Подробнее о NAT N-к-1, он же Port Address Translation (PAT), NAT Overload или IP Masquerading

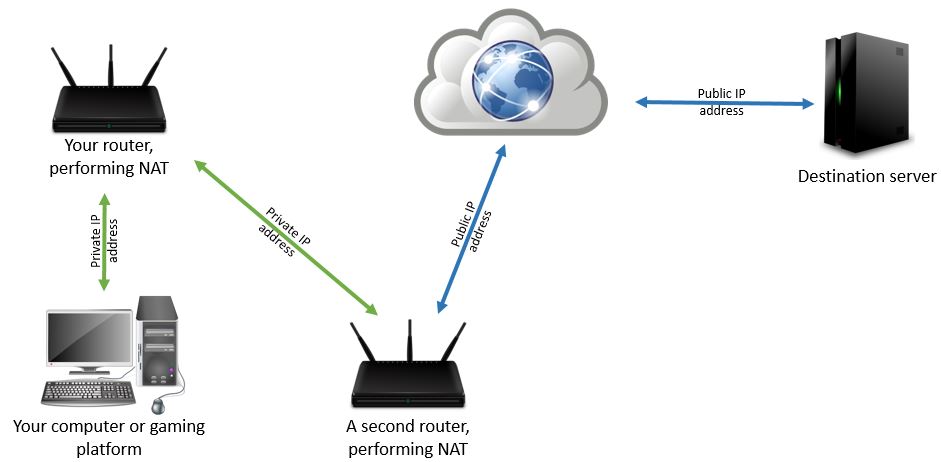

В случае NAT N-к-1 через один внешний IP адрес в сеть могут выходить десятки и сотни устройств, находящиеся за NAT. Такой подход помогает экономить дефицитные IP адреса v4. Можно иметь до 65 535 одновременных активных соединений через один и тот же адрес.

Также технология позволяет скрыть реальный IP адрес и порт устройств и приложений за NAT, что повышает безопасность.

Ограничение N-1 NAT:

Главным минусом и в то же время плюсом (в зависимости от задач) этой технологии является то, что она не позволяет иметь доступ извне к внутренним узлам. Все соединения должны быть инициированы изнутри, т.е. инициатором связи всегда является устройство за NAT. Невозможно установить связь с устройством из внешней сети.

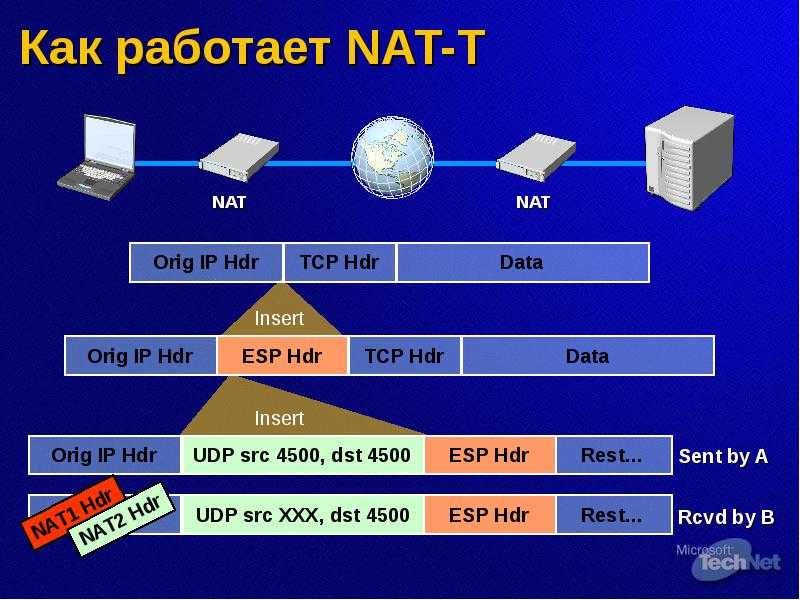

Как мы видим, роутер метит информацию от компьютеров из внутренней сети при помощи портов на 4 уровне модели OSI: он запоминает сопоставление внутренних портов источника (до WAN) и вновь сгенерированных внешних (после WAN). Когда приходят разные ответы, то, хоть они и поступают на один и тот же IP-адрес WAN-порта, роутер безошибочно распределяет их по правильным компьютерам согласно этому сопоставлению.

Когда приходят разные ответы, то, хоть они и поступают на один и тот же IP-адрес WAN-порта, роутер безошибочно распределяет их по правильным компьютерам согласно этому сопоставлению.

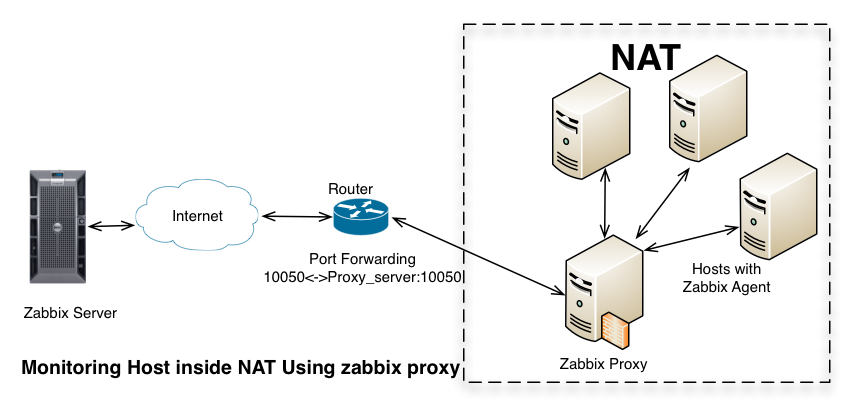

Port Forward / Проброс портов

Проброс портов позволяет указать, что все запросы, приходящие на конкретный внешний адрес и конкретный порт маршрутизатора, должны быть перенаправлены на конкретный внутренний адрес и порт получателя.

Требуется, если TCP-сервер находится за NAT или для подключения UDP, инициированного извне. То есть, Port Forward позволяет обойти ограничение NAT N-к-1.

Функция проброса портов NAT является одним из способов подключения из внешней незащищенной зоны (WAN) во внутреннюю защищенную зону (LAN). Пользователь может инициировать подключение из внешней сети к внутренней сети, но не сможет инициировать подключение из внутренней сети к внешней сети.

Внимание: будьте осторожны, используя проброс портов в Интернет! Если злоумышленники узнают IP-адрес и TCP/UDP-порт вашего устройства, то они смогут получить к нему доступ из любой точки мира! Прежде, чем настраивать проброс портов в открытом доступе, лучше заранее подумать обо всех необходимых мерах по кибербезопасности.

NPort: вы включили все функции безопасности?

Промышленный роутер EDR от MOXA, или почему Вам не подходит обычный Firewall?

Оборудование с поддержкой NAT

NAT-102: 2-портовое промышленное устройство для ретрансляции адресов

Промышленные маршрутизаторы MOXA серии EDR

| Модель | |||

|---|---|---|---|

| EDR-G903 | EDR-G902 | EDR-810 | |

| Требования | Двойное резервирование WAN | Защита между WAN and LAN | Защищенный маршрутизатор с функциями управляемого коммутатора L2; несколько портов для подключения устройств |

| Порты | 2 WAN (Комбо) 1 LAN (Комбо) | 1 WAN (Комбо) 1 LAN (RJ45) | 1 WAN 15 LAN (оптика по SFP или RJ45) |

| Пропускная способность | 40,000 fps | 25,000 fps | 10,000 fps |

| Firewall/NAT | 512 / 256 правил | 256 / 128 правил | 256 / 128 правил |

| VPN | 100 IPSec туннелей | 50 IPSec туннелей | 10 IPSec туннелей |

| Резервирование WAN | 2 независимых WAN | — | — |

| DMZ (демилитаризованная зона) | 1 | — | — |

Если у Вас есть вопросы по продукции МОХА, обращайтесь по телефону: +7 (495) 419-1201 или по e-mail: russia@moxa. pro

pro

Трансляция сетевых адресов (NAT) — GeeksforGeeks

Для доступа в Интернет необходим один общедоступный IP-адрес, но мы можем использовать частный IP-адрес в нашей частной сети. Идея NAT состоит в том, чтобы разрешить нескольким устройствам доступ в Интернет через один общедоступный адрес. Для этого требуется преобразование частного IP-адреса в общедоступный IP-адрес. Преобразование сетевых адресов (NAT) — это процесс, при котором один или несколько локальных IP-адресов преобразуются в один или несколько глобальных IP-адресов и наоборот, чтобы обеспечить доступ в Интернет для локальных узлов. Кроме того, он выполняет преобразование номеров портов, т. е. маскирует номер порта хоста другим номером порта в пакете, который будет направлен к месту назначения. Затем он делает соответствующие записи IP-адреса и номера порта в таблице NAT. NAT обычно работает на маршрутизаторе или брандмауэре.

Преобразование сетевых адресов (NAT) работает –

Как правило, граничный маршрутизатор настроен для NAT, т. е. маршрутизатор, который имеет один интерфейс в локальной (внутренней) сети и один интерфейс в глобальной (внешней) сети. Когда пакет проходит за пределы локальной (внутренней) сети, NAT преобразует этот локальный (частный) IP-адрес в глобальный (общедоступный) IP-адрес. Когда пакет входит в локальную сеть, глобальный (общедоступный) IP-адрес преобразуется в локальный (частный) IP-адрес.

е. маршрутизатор, который имеет один интерфейс в локальной (внутренней) сети и один интерфейс в глобальной (внешней) сети. Когда пакет проходит за пределы локальной (внутренней) сети, NAT преобразует этот локальный (частный) IP-адрес в глобальный (общедоступный) IP-адрес. Когда пакет входит в локальную сеть, глобальный (общедоступный) IP-адрес преобразуется в локальный (частный) IP-адрес.

Если NAT исчерпал адреса, т. е. в сконфигурированном пуле не осталось ни одного адреса, то пакеты будут отброшены, и пункту назначения будет отправлен пакет ICMP о недоступности хоста.

Зачем маскировать номера портов?

Предположим, в сети соединены два хоста A и B. Теперь оба они запрашивают одно и то же место назначения на одном и том же номере порта, скажем, 1000, на стороне хоста в одно и то же время. Если NAT выполняет только трансляцию IP-адресов, то, когда их пакеты будут поступать в NAT, оба их IP-адреса будут замаскированы общедоступным IP-адресом сети и отправлены в пункт назначения. Пункт назначения будет отправлять ответы на общедоступный IP-адрес маршрутизатора. Таким образом, при получении ответа NAT будет неясно, какой ответ принадлежит какому хосту (поскольку номера исходных портов для A и B одинаковы). Следовательно, чтобы избежать такой проблемы, NAT также маскирует номер исходного порта и делает запись в таблице NAT.

Пункт назначения будет отправлять ответы на общедоступный IP-адрес маршрутизатора. Таким образом, при получении ответа NAT будет неясно, какой ответ принадлежит какому хосту (поскольку номера исходных портов для A и B одинаковы). Следовательно, чтобы избежать такой проблемы, NAT также маскирует номер исходного порта и делает запись в таблице NAT.

Внутренние и внешние адреса NAT –

Внутренние относятся к адресам, которые необходимо преобразовать. Внешний относится к адресам, которые не контролируются организацией. Это сетевые адреса, в которых будет выполняться перевод адресов.

- Внутренний локальный адрес — IP-адрес, назначенный хосту во внутренней (локальной) сети. Адрес, вероятно, не является IP-адресом, назначенным поставщиком услуг, т. Е. Это частные IP-адреса. Это внутренний хост, видимый из внутренней сети.

- Внутренний глобальный адрес — IP-адрес, который представляет один или несколько внутренних локальных IP-адресов для внешнего мира.

Это внутренний хост, видимый из внешней сети.

Это внутренний хост, видимый из внешней сети.

- Внешний локальный адрес — Это фактический IP-адрес узла назначения в локальной сети после преобразования.

- Внешний глобальный адрес — Это внешний хост, видимый из внешней сети. Это IP-адрес внешнего хоста назначения перед трансляцией.

Типы трансляции сетевых адресов (NAT) —

Существует 3 способа настройки NAT:

- Статический NAT — Общедоступный) IP-адрес, т. е. однозначное сопоставление между локальными и глобальными адресами. Это обычно используется для веб-хостинга. Они не используются в организациях, так как есть много устройств, которым потребуется доступ в Интернет, а для обеспечения доступа в Интернет необходим общедоступный IP-адрес.

Предположим, если есть 3000 устройств, которым нужен доступ в Интернет, организация должна купить 3000 общедоступных адресов, что будет очень дорого.

- Динамический NAT — В этом типе NAT незарегистрированный IP-адрес преобразуется в зарегистрированный (общедоступный) IP-адрес из пула общедоступных IP-адресов. Если IP-адрес пула не свободен, пакет будет отброшен, поскольку только фиксированное количество частных IP-адресов может быть преобразовано в общедоступные адреса.

Предположим, если есть пул из 2 общедоступных IP-адресов, то только 2 частных IP-адреса могут быть преобразованы в данный момент времени. Если третий частный IP-адрес хочет получить доступ к Интернету, пакет будет отброшен, поэтому многие частные IP-адреса сопоставляются с пулом общедоступных IP-адресов. NAT используется, когда количество пользователей, желающих получить доступ в Интернет, фиксировано. Это также очень дорого, так как организация должна купить много глобальных IP-адресов, чтобы создать пул.

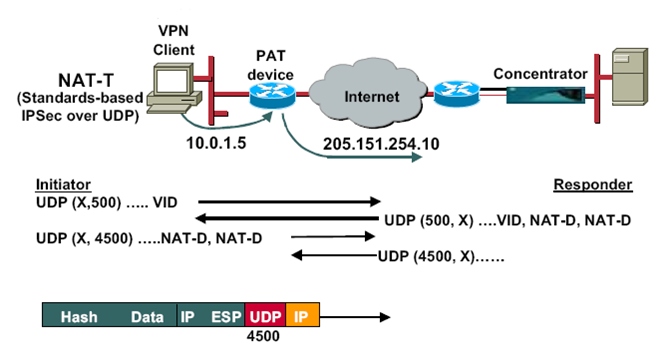

- Преобразование адресов портов (PAT) — Это также известно как перегрузка NAT.

При этом многие локальные (частные) IP-адреса могут быть преобразованы в один зарегистрированный IP-адрес. Номера портов используются для различения трафика, т. е. того, какой трафик принадлежит какому IP-адресу. Это чаще всего используется, поскольку это экономически выгодно, поскольку тысячи пользователей могут быть подключены к Интернету, используя только один реальный глобальный (общедоступный) IP-адрес.

При этом многие локальные (частные) IP-адреса могут быть преобразованы в один зарегистрированный IP-адрес. Номера портов используются для различения трафика, т. е. того, какой трафик принадлежит какому IP-адресу. Это чаще всего используется, поскольку это экономически выгодно, поскольку тысячи пользователей могут быть подключены к Интернету, используя только один реальный глобальный (общедоступный) IP-адрес.

Преимущества NAT –

- NAT сохраняет юридически зарегистрированные IP-адреса.

- Обеспечивает конфиденциальность, поскольку IP-адрес устройства, отправляющего и получающего трафик, будет скрыт.

- Устраняет перенумерацию адресов при развитии сети.

Недостаток NAT –

- Трансляция приводит к задержкам переключения пути.

- Некоторые приложения не будут работать, пока включен NAT.

- Усложняет протоколы туннелирования, такие как IPsec.

- Кроме того, маршрутизатор, являющийся устройством сетевого уровня, не должен вмешиваться в номера портов (транспортный уровень), но он должен это делать из-за NAT.

Что такое NAT в сети? Полное руководство

Преобразование сетевых адресов (NAT) — это метод, предназначенный для сохранения IP-адресов в частной сети путем использования уникального IP-адреса для представления всей частной сети для доступа к интернет-сервисам для сетевой модели.

Что такое преобразование сетевых адресов?

Преобразование сетевых адресов — это сетевой процесс, задачей которого является преобразование и назначение модели частной сети в глобальный IP-адрес для доступа к интернет-сервисам.

Повторяется тот же шаг, чтобы преобразовать общедоступный IP-адрес в частный IP-адрес, чтобы предоставить полученные данные и информацию из Интернета. Процесс NAT помогает сохранить IP-адреса и обеспечивает лучшую безопасность.

Давайте перейдем к следующему заголовку статьи, где указаны адреса, участвующие в процессе NAT.

Адреса NAT

Адреса NATможно разделить на внутренние и внешние адреса, где внутренний адрес относится к частным адресам, которые необходимо преобразовать. Внешние адреса относятся к тем, которые используются для доступа в Интернет.

Внутренний локальный адрес: этот IP-адрес представляет хост частной сети. Этот адрес не может использоваться частной сетью для прямого доступа в Интернет.

Внутренний глобальный адрес: этот IP-адрес представляет всю частную сеть с использованием общедоступного IP-адреса, признанного во всем мире. Он используется для доступа к интернет-сервисам для частной сети.

Внешний глобальный адрес: этот IP-адрес представляет собой внешний сетевой адрес хоста до процесса преобразования NAT.

Внешний локальный адрес: этот IP-адрес представляет собой фактический адрес, представляющий хост в Интернете, после процесса преобразования NAT.

Работа NAT

Работа NAT начинается с настройки сетевого маршрутизатора или брандмауэра NAT для преобразования сети. Сетевой маршрутизатор имеет интерфейс, который действует как соединение между внутренней (локальной) сетью и внешней (глобальной) сетью.

Внутренний сетевой адрес должен пройти через маршрутизатор для процесса преобразования и преобразовываться во внешний общепризнанный IP-адрес для доступа к интернет-службам и того же процесса преобразования при перемещении из внешней сети во внутреннюю сеть.

Типы NAT

В соответствии с процессом преобразования сетевых адресов пользователю доступны различные типы процессов NAT для использования в своей сетевой модели, некоторые из которых:

- Статический NAT — в этом процессе NAT одна частная сеть сопоставляется с отдельным общедоступным IP-адресом. Этот процесс трансляции также известен как NAT «один к одному» и обычно используется для частных сетевых подключений.

- Динамический NAT.

В ходе этого преобразования NAT частный сетевой адрес преобразуется в общедоступный IP-адрес путем выбора его из пула общедоступных IP-адресов, доступных для сетевой модели.

В ходе этого преобразования NAT частный сетевой адрес преобразуется в общедоступный IP-адрес путем выбора его из пула общедоступных IP-адресов, доступных для сетевой модели.

- Преобразование адреса порта — этот процесс преобразования настроен на преобразование всех доступных частных IP-адресов в один общедоступный IP-адрес, но с другим номером порта, назначенным каждому из общедоступных адресов. Из-за процесса трансляции он также известен как NAT Overload.

Преимущества и недостатки NAT

Преимущества:

- NAT обеспечивает меры конфиденциальности и безопасности для частного адреса, поскольку наша исходная сеть преобразуется в общедоступный IP-адрес.

- Применяется для сохранения утвержденных IP-адресов в сети и предотвращения потери адресов IPv4.

Недостатки:

- Преобразование NAT приводит к задержке пути и препятствует доступу некоторых приложений для модели частной сети.

- Маршрутизатор не должен изменять номера портов в соответствии с сетевыми протоколами, но должен это делать из-за процесса трансляции NAT.

Завершив этот заголовок, мы завершили статью «Трансляция сетевых адресов».

Заключение

В этой статье «Трансляция сетевых адресов» мы подробно рассмотрели процесс трансляции адресов, шаги, связанные с процессом NAT, и его изменения в зависимости от типа сетевой модели, использующей службы NAT.

Если вы хотите узнать больше по этой теме и лучше познакомиться с сетевыми процессами и настройками конфигурации, вы можете обратиться к курсу Simplilearn для экспертов по кибербезопасности. По завершении курса профессионального обучения вы получите знания и опыт работы по данной теме.

У вас есть вопросы по поводу этой статьи «Трансляция сетевых адресов»? Если да, не стесняйтесь упоминать их в разделе комментариев внизу этой страницы. Наша команда экспертов поможет вам решить ваши вопросы в кратчайшие сроки.

Это внутренний хост, видимый из внешней сети.

Это внутренний хост, видимый из внешней сети.

При этом многие локальные (частные) IP-адреса могут быть преобразованы в один зарегистрированный IP-адрес. Номера портов используются для различения трафика, т. е. того, какой трафик принадлежит какому IP-адресу. Это чаще всего используется, поскольку это экономически выгодно, поскольку тысячи пользователей могут быть подключены к Интернету, используя только один реальный глобальный (общедоступный) IP-адрес.

При этом многие локальные (частные) IP-адреса могут быть преобразованы в один зарегистрированный IP-адрес. Номера портов используются для различения трафика, т. е. того, какой трафик принадлежит какому IP-адресу. Это чаще всего используется, поскольку это экономически выгодно, поскольку тысячи пользователей могут быть подключены к Интернету, используя только один реальный глобальный (общедоступный) IP-адрес.

В ходе этого преобразования NAT частный сетевой адрес преобразуется в общедоступный IP-адрес путем выбора его из пула общедоступных IP-адресов, доступных для сетевой модели.

В ходе этого преобразования NAT частный сетевой адрес преобразуется в общедоступный IP-адрес путем выбора его из пула общедоступных IP-адресов, доступных для сетевой модели.