как это работает и как на них зарабатывают

Атаки ботнета Mirai на американского DNS-провайдера Dyn в 2016 году вызвали широкий резонанс и привлекли повышенное внимание к ботнетам. Однако, по сравнении с тем, как современные киберпреступники используют ботнеты сегодня, атаки на компанию Dyn могут показаться детскими шалостями. Преступники быстро научились использовать ботнеты для запуска сложных вредоносных программ, позволяющих создавать целые инфраструктуры из зараженных компьютеров и других устройств с выходом в Интернет для получения незаконной прибыли в огромных масштабах.

В последние годы правоохранительные органы добились определенных успехов в борьбе с преступной деятельностью, связанной с использованием ботнетов, но пока этих усилий, конечно же, недостаточно, чтобы пробить достаточную брешь в ботнетах под управлением киберпреступников. Вот несколько известных примеров:

- Министерство юстиции США предъявило обвинение двум молодым людям за их роль в разработке и использовании ботнета Mirai: 21-летнему Парасу Джа (Paras Jha) и 20-летнему Джошуа Вайту (Josiah White). Их обвиняют в организации и проведении DDoS-атак на компании, а затем требовании выкупа за их прекращение, а также по продаже этим компаниям «услуг» по предотвращению подобных атак в будущем.

- Испанские власти в рамках трансграничной операции по запросу США арестовали жителя Санкт-Петербурга Петра Левашова, известного в киберпреступных кругах как Peter Severa. Он управлял Kelihos, одним из самых долго существовавших в Интернете ботнетов, который, как оценивается, заразил около 100 тыс. компьютеров. Помимо вымогательства, Петр Левашов активно использовал Kelihos для организации спам-рассылок, беря по $200–$500 за миллион сообщений.

- В прошлом году два израильских тинэйджера были арестованы по обвинению в организации DDoS-атак за вознаграждение. Пара успела заработать около $600 тыс. и провести порядка 150 тыс. DDoS-атак.

Как работает ботнет?

Ботнеты представляют собой компьютерные сети, состоящие из большого количества подключенных к Интернету компьютеров или других устройств, на которых без ведома их владельцев загружено и запущено автономное программное обеспечение — боты. Интересно, что первоначально сами боты были разработаны как программные инструменты для автоматизации некриминальных однообразных и повторяемых задач. По иронии судьбы, один из первых успешных ботов, известный как Eggdrop, и созданный в 1993 году, был разработан для управления и защиты каналов IRC (Internet Relay Chat) от попыток сторонних лиц захватить управление ими. Но криминальные элементы быстро научились использовать мощь ботнетов, применяя их как глобальные, практически автоматические системы, приносящие прибыль.

За это время вредоносное программное обеспечение ботнетов значительно развилось, и сейчас может использовать различные методы атак, которые происходят одновременно по нескольким направлениям. Кроме того, «ботэкономика», с точки зрения киберпреступников, выглядит чрезвычайно привлекательно. Прежде всего, практически отсутствуют затраты на инфраструктуру, так как для организации сети из зараженных машин используются скомпрометированные компьютеры и другое оборудование с поддержкой выхода в Интернет, естественно, без ведома владельцев этих устройств. Эта свобода от вложений в инфраструктуру означает, что прибыль преступников будет фактически равна их доходу от незаконной деятельности. Помимо возможности использовать столь «выгодную» инфраструктуру, для киберпреступников также чрезвычайно важна анонимность. Для этого при требовании выкупа они, в основном, используют такие «не отслеживаемые» криптовалюты, как Bitcoin. По этим причинам ботнеты стали наиболее предпочитаемой платформой для киберкриминала.

С точки зрения реализации различных бизнес-моделей, ботнеты являются прекрасной платформой для запуска различной вредоносной функциональности, приносящей киберпреступникам незаконный доход:

- Быстрое и масштабное распространение электронных писем, содержащих программы-вымогатели, требующие выкуп.

- Как платформа для накручивания числа кликов по ссылке.

- Открытие прокси-серверов для анонимного доступа в Интернет.

- Осуществление попыток взлома других интернет-систем методом полного перебора (или «грубой силы»).

- Проведение массовых рассылок электронных писем и осуществление хостинга подложных сайтов при крупномасштабном фишинге.

- Увод CD-ключей или других лицензионных данных на программное обеспечение.

- Кража персональной идентификационной информации.

- Получение данных о кредитных карточках и другой информации о банковском счете, включая PIN-коды или «секретные» пароли.

- Установка клавиатурных шпионов для захвата всех данных, которые пользователь вводит в систему.

Как создать ботнет?

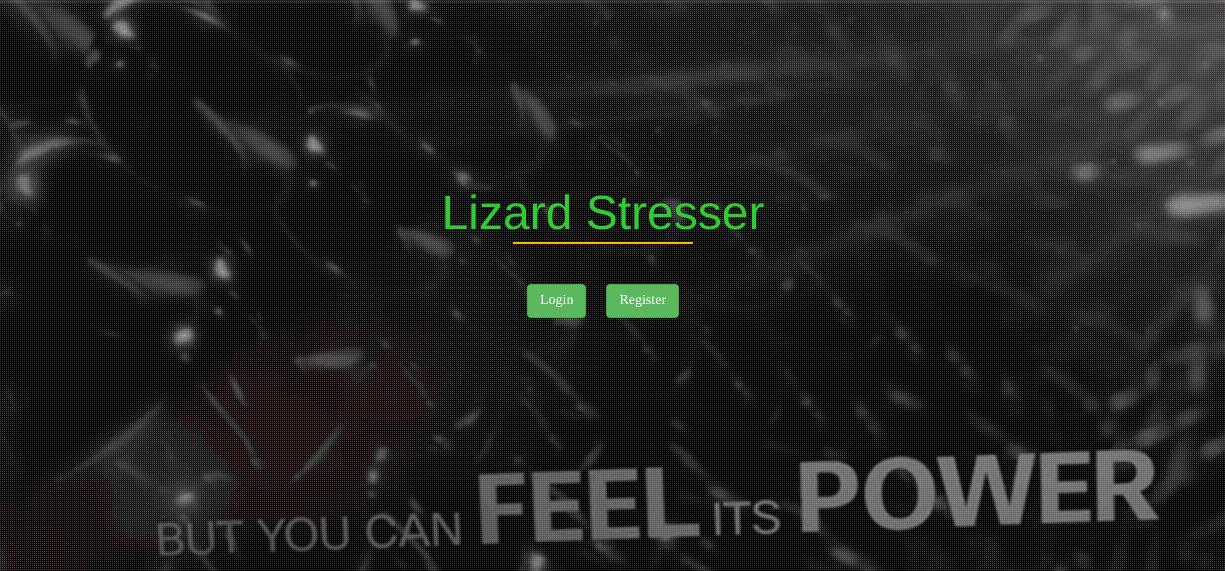

Важным фактором, способствующим популярности использования ботнетов среди киберпреступников в наше время, является та относительная легкость, с которой можно собрать, поменять и усовершенствовать различные компоненты вредоносного программного обеспечения ботнета. Возможность для быстрого создания ботнета появилась еще в 2015 году, когда в общем доступе оказались исходные коды LizardStresser, инструментария для проведения DDoS-атак, созданного известной хакерской группой Lizard Squad. Скачать ботнет для проведения DDOS атак сегодня может любой школьник (что они уже и делают, как пишут новостные издания по всему миру).

Легко доступный для скачивания и простой в использовании код LizardStresser содержит некоторые сложные методы для осуществления DDoS-атак: держать открытым TCP-соединения, посылать случайные строки с мусорным содержанием символов на TCP-порт или UDP-порт, или повторно отправлять TCP-пакеты с заданными значениями флагов. Вредоносная программа также включала механизм для произвольного запуска команд оболочки, что является чрезвычайно полезным для загрузки обновленных версий LizardStresser с новыми командами и обновленным списком контролируемых устройств, а также для установки на зараженное устройство другого вредоносного программного обеспечения. С тех пор были опубликованы исходные коды и других вредоносным программ для организации и контроля ботнетов, включая, в первую очередь, ПО Mirai, что драматически уменьшило «высокотехнологический барьер» для начала криминальной активности и, в то же время, увеличило возможности для получения прибыли и гибкости применения ботнетов.

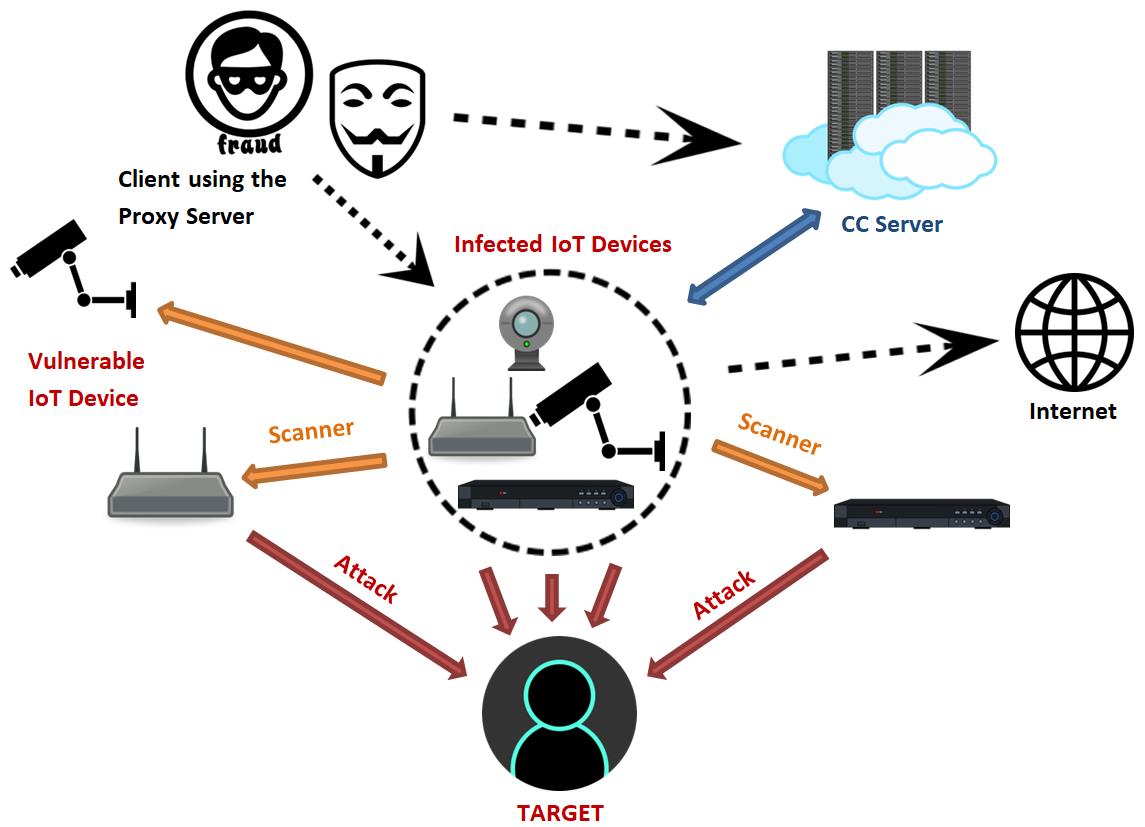

Как интернет вещей (IoT) стал клондайком для создания ботнетов

С точки зрения количества зараженных устройств и генерируемого ими во время атак трафика, взрывоподобный эффект имело массовое использование незащищенных IoT-устройств, что привело к появлению беспрецедентным по своим масштабам ботнетов. Так, примеру, летом 2016 года до и непосредственно во время Олимпийских Игр в Рио-де-Жанейро один из ботнетов, созданный на основе программного кода LizardStresser, в основном использовал порядка 10 тыс. зараженных IoT-устройств (в первую очередь — веб-камеры) для осуществления многочисленных и продолжительных во времени DDoS-атак с устойчивой мощностью более 400 Гбит/с, достигшей значения 540 Гбит/с во время своего пика. Отметим также, что, согласно оценкам, оригинальный ботнет Mirai смог скомпрометировать около 500 тыс. IoT-устройств по всему миру.

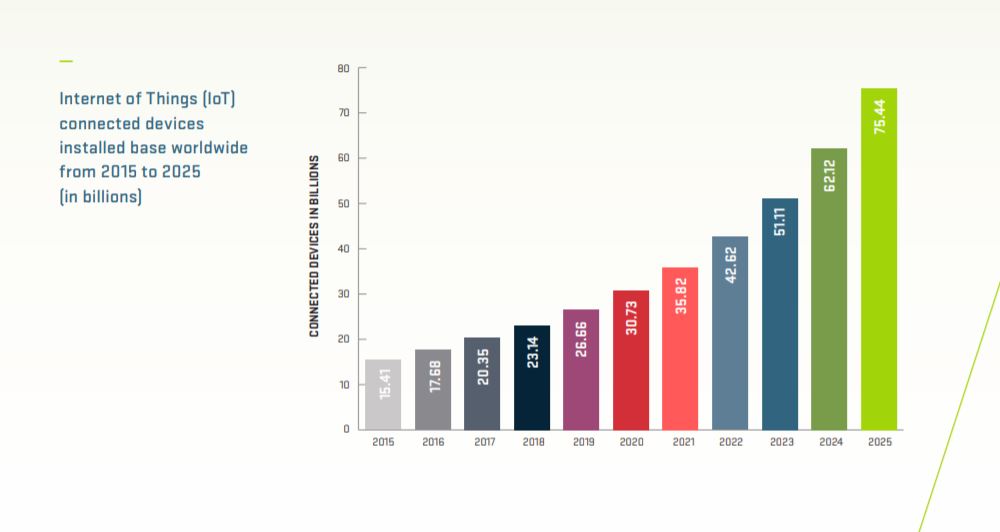

Несмотря на то, что после подобных атак многие производители внесли некоторые изменения, IoT-устройства в большинстве своем все еще поставляются с предустановленными заводскими настройками имени пользователя и пароля либо с известными уязвимостями в безопасности. Кроме того, чтобы сэкономить время и деньги, часть производителей периодически дублируют используемое аппаратное и программное обеспечение для разных классов устройств. Как результат: пароли по умолчанию, используемые для управления исходным устройством, могут быть применены для множества совершенно других устройств. Таким образом, миллиарды незащищенных IoT-устройств уже развернуты. И, несмотря на то, что прогнозируемый рост их количества замедлился (хоть и незначительно), ожидаемое увеличение мирового парка «потенциально опасных» IoT-устройств в обозримом будущем не может не шокировать (см. график ниже).

Многие IoT-устройства прекрасно подходят для неправомочного использования в составе преступных ботнетов, так как:

- В большинстве своем они неуправляемы, другими словами, работают без должного контроля со стороны системного администратора, что делает их применение как анонимных прокси чрезвычайно эффективным.

- Обычно они находятся онлайн 24×7, а значит — они доступны для осуществления атак в любое время, причем, как правило, без каких-либо ограничения по пропускной способности или фильтрации трафика.

- Они часто используют урезанную версию операционной системы, реализованную на базе семейства Linux. А вредоносное программное обеспечение ботнетов может быть легко скомпилировано для широко используемых архитектур, в основном — ARM/MIPS/x86.

- Урезанная операционная система автоматически означает меньше возможностей для реализации функций безопасности, включая формирование отчетности, поэтому большинство угроз остаются незамеченными владельцами этих устройств.

Вот еще один недавний пример, который поможет осознать ту мощь, которой могут обладать современные криминальные инфраструктуры ботнета: в ноябре 2017 года ботнет Necurs осуществил рассылку нового штамма вируса-шифровальщика Scarab. В результате массовой компании было отправлено около 12,5 млн. инфицированных электронных писем, то есть скорость рассылки составила более чем 2 млн. писем в час. К слову, этот же ботнет был замечен в распространении банковских троянов Dridex и Trickbot, а также вирусов-вымогателей Locky и Jans.

Выводы

Сложившаяся в последние годы благодатная ситуация для киберпреступников, связанная с высокой доступностью и простотой использования более сложного и гибкого вредоносного программного обеспечения для ботнетов в сочетании со значительным приростом количества незащищенных IoT-устройств, сделало криминальные ботнеты основным компонентом растущей цифровой подпольной экономики. В этой экономике есть рынки для сбыта полученных нелегальным путем данных, осуществления вредоносных действий против конкретных целей в рамках предоставления услуг по найму, и даже для собственной валюты. И все прогнозы аналитиков и специалистов по безопасности звучат крайне неутешительно — в обозримом будущем ситуация с неправомерным использованием ботнетов для получения незаконной прибыли только ухудшится.

Подписывайтесь на рассылку, делитесь статьями в соцсетях и задавайте вопросы в комментариях!

Вечный параноик, Антон Кочуков.

См. также:

что известно в 2018 году / Habr

Мы постоянно используем Интернет, чтобы управлять своими цифровыми устройствами в работе и трансляции жизни в социальные сети.Наряду с нашим подключением к Интернету появляется связь с такими побочными эффектами, как вирусы, спам, хакерские атаки и цифровое мошенничество. Количество фишинговых сайтов, вредоносных писем, разрушительных вирусов возросло во всем мире.

Из различных угроз, с которыми отдельные лица и многие компании сталкиваются в наши дни через Интернет, ботнет является наиболее распространенным.

Ботнет — это сеть компьютеров, которые управляются хакерами удаленно.

Ботнеты используются преступниками для распространения программ-вымогателей на ваш ноутбук, телефон, планшет, компьютер. Они могут быть не обнаружены даже антивирусом, и вы можете долгое время не догадываться, что ваше устройство является частью ботнета.

Что такое ботнет в 2018 году?

Классическое понимание:

Слово «ботнет» представляет собой сочетание двух слов «робот» и «сеть».

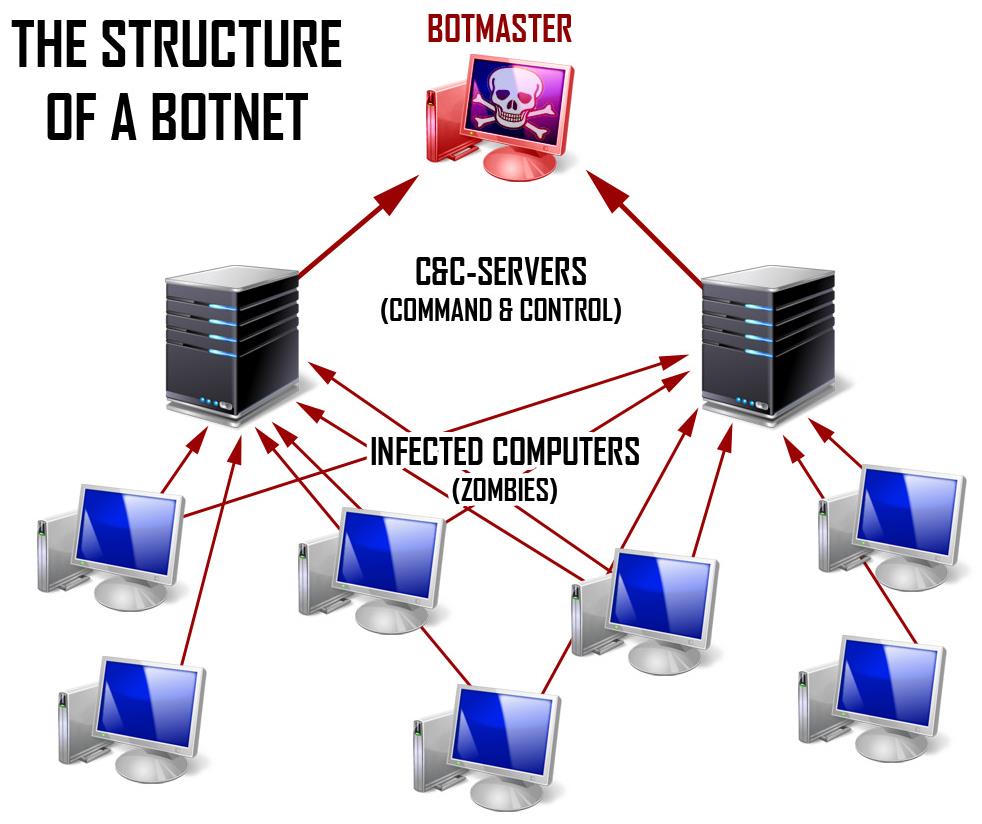

Здесь киберпреступник, выполняющий роль ботмастера, использует троянские вирусы, чтобы нарушить безопасность нескольких компьютеров и подключить их к сети в злонамеренных целях. Каждый компьютер в сети действует как «бот» и управляется мошенником для передачи вредоносных программ, спама или вредоносного контента для запуска атаки. Ботнет порой называют «армией зомби», т.к. компьютеры контролируются кем-то иным, кроме их владельца.

Происхождение ботнетов главным образом зародилось в каналах интернет-чатов (IRC).

В конце концов, спамеры стали использовать уязвимости, присутствующие в сетях IRC,

и разработали ботов.

Это было сделано специально для выполнения злонамеренных действий, таких как регистрация, эмуляция действий «заинтересованного клиента», кража пароля и многое другое.

Структура ботнета обычно принимает одну из двух форм: модель «клиент-сервер» или одноранговую модель (P2P, «Peer-to-peer»).

Модель «клиент-сервер»

В структуре бот-системы «клиент-сервер», создается базовая сеть, в которой один сервер выступает в роли ботмастера. Ботмастер контролирует передачу информации от каждого клиента для установки команд и управления над клиентскими устройствами.

Модель «клиент-сервер» работает с помощью специального программного обеспечения и позволяет ботмастеру сохранять постоянный контроль над зараженными устройствами.

Эта модель имеет несколько недостатков: ее можно легко обнаружить, и она имеет только одну контрольную точку. В этой модели, если сервер уничтожен, ботнет погибает.

Одноранговая модель (PTP, Peer-to-peer)

Чтобы преодолеть недостаток использования одного централизованного сервера, были созданы ботнеты современного типа. Они взаимосвязаны в форме одноранговой структуры.

В модели бот-сети P2P каждое подключенное устройство работает независимо как клиент и как сервер, координируя между собой обновление и передачу информации между ними.

Структура бот-сети P2P сильнее из-за отсутствия единого централизованного управления.

Типы атак ботнетов

Распределенный отказ в обслуживании

Ботнет может использоваться для атаки распределенного отказа в обслуживании (DDoS) с целью уничтожения сетевых подключений и сервисов.

Это делается путем перегрузки вычислительных ресурсов.

Наиболее часто применяемыми атаками, являются атаки TCP SYN и UDP.

DDoS-атаки не ограничиваются только веб-серверами, но могут быть направлены на любую службу, подключенную к Интернету. Серьезность атаки может быть увеличена путем использования рекурсивных HTTP-потоков на веб-сайте жертвы, что означает, что боты рекурсивно следуют по всем ссылкам в HTTP-пути.

Эта форма называется «паутиной», и практикуется для более эффективного увеличения нагрузки.

Одна из крупнейших DDoS-атак ботнета 2018 года была связана с IoT и использовала вирус ботнета Mirai.

Вирус предназначался для десятков тысяч менее защищенных интернет-устройств и контролировал их, превращая в ботов для запуска DDoS-атаки.

Mirai породил множество производных запросов и продолжил расширяться, делая атаку более сложной.

Это навсегда изменило ландшафт угроз с точки зрения используемых методов.

Спам и мониторинг трафика

Ботов можно использовать в качестве анализатора для выявления наличия конфиденциальных данных на зараженных машинах или компьютерах-зомби. Они также могут найти бот-сети конкурента (если они установлены на той же машине), и могут быть своевременно взломаны. Некоторые боты предлагают открыть прокси-сервер SOCKS v4 / v5 (универсальный протокол прокси для сети на основе TCP / IP). Когда прокси-сервер SOCKS включен на скомпрометированной машине, его можно использовать для различных целей, например, для рассылки спама.

Боты используют анализатор пакетов для отслеживания информации или данных, переданных скомпрометированной машиной. Сниффер может получить конфиденциальную информацию, такую как имя пользователя и пароль.

Keylogging

С помощью кейлоггера ботмастеру легко получить конфиденциальную информацию и украсть данные пользователя. Используя программу кейлоггер, злоумышленник может собрать только те ключи, которые набраны в последовательности клюевых слов, таких как PayPal, Yahoo и другое.

Разновидность шпионского ПО, идентифицируемая как OSX / XSLCmd, перенесенная из Windows в OS X, включает в себя возможность ведения блогов и захвата экрана.

Массовая кража личных данных

Различные виды ботов могут взаимодействовать для совершения крупномасштабной кражи личных данных, что является одним из наиболее быстро растущих преступлений. С помощью ботов можно маскироваться под известный бренд и просить пользователя предоставить личные данные, такие как пароль банковского счета, данные кредитной карты, данные о налогообложении.

Массовая кража личных данных может быть осуществлена с использованием фишинговых писем, которые вынуждают жертв вводить учетные данные для входа на веб-сайты, как eBay, Amazon или даже известные коммерческие банки.

Злоупотребление платой за клик

Программа Google Ads позволяет веб-сайтам показывать рекламные объявления Google и тем самым зарабатывать на них деньги. Google платит деньги владельцам веб-сайтов на основании количества кликов, полученных от рекламы. Скомпрометированные машины используются для автоматического нажатия на ссылки, увеличивая количество фейковых кликов.

Adware

Рекламное программное обеспечение используется для привлечения пользователей за счет рекламы на веб-страницах или в приложениях. Они появляются на компьютерах без ведома или разрешения пользователей, а оригинальная реклама заменяется мошенническим рекламным ПО, которое заражает систему любых пользователей, кто на нее нажимает.

Рекламное программное обеспечение выглядит как безвредная реклама, но использует шпионское ПО для сбора данных браузера.

Что такое ботнет и как от него защититься

Что такое ботнет?

Ботнет или сеть ботов — это компьютерная сеть, состоящая из большого количества компьютеров, на которых скрытно установлено вредоносное ПО, позволяющее злоумышленникам удаленно выполнять любые действия с использованием вычислительных ресурсов зараженных машин. Сотни или даже тысячи зараженных компьютеров, как правило, используются для нелегальной и вредоносной деятельности — рассылки спама, вирусов, похищения личных данных или проведения DDoS-атак. На сегодняшний день ботнеты считаются одной из самых серьезных киберугроз.

Как появляются ботнеты?

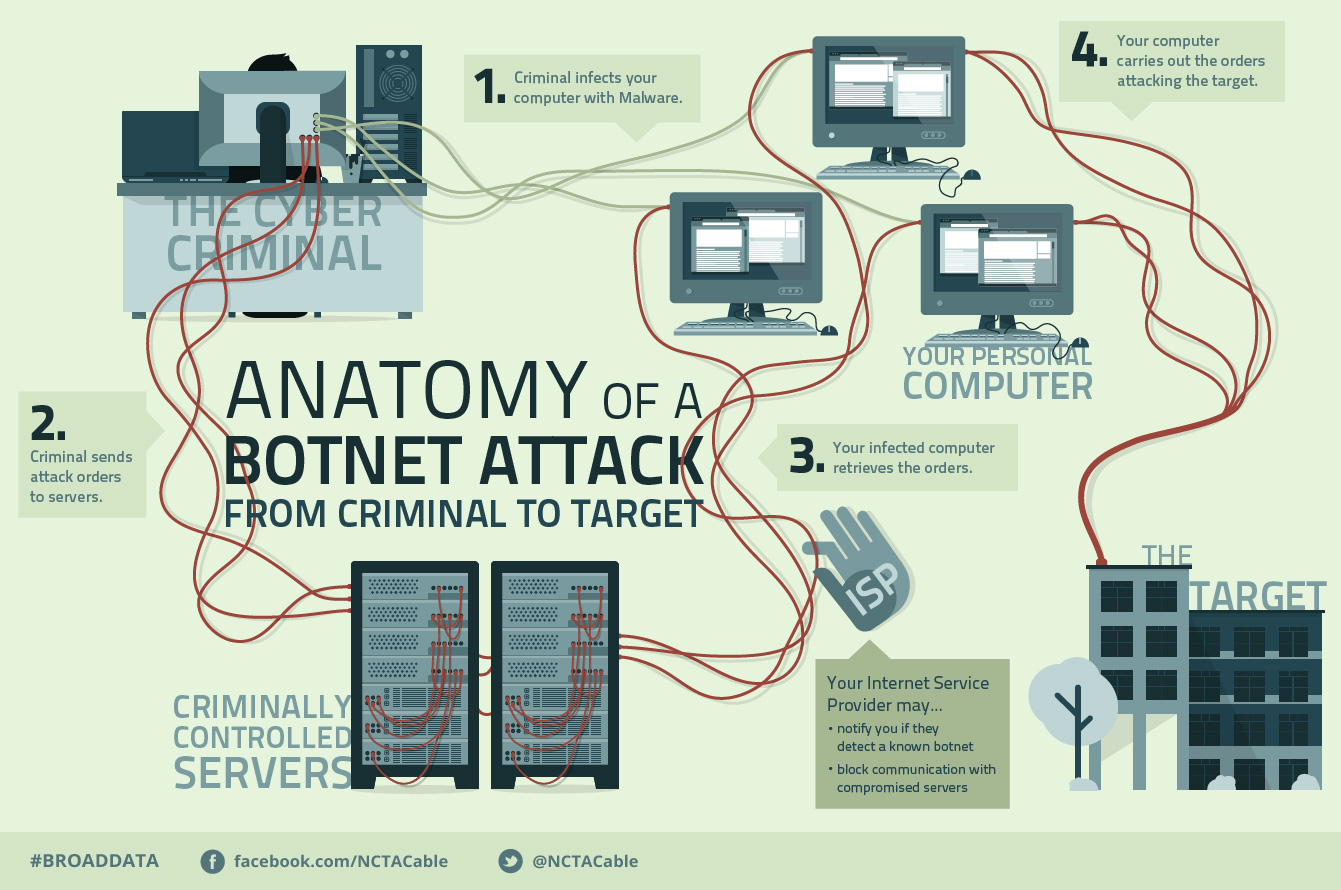

Для того, чтобы ваш компьютер стал частью ботнета, он должен быть инфицирован специализированным вредоносным ПО, которое поддерживает контакт с удаленным сервером или с иным зараженным устройством, получая, таким образом, инструкции к действиям от злоумышленников, контролирующих данный ботнет. Кроме внушительных масштабов заражения, вредоносное ПО, используемое в целях создания ботнетов, по существу мало чем отличается от традиционных вредоносных программ.

Как распознать ботнет?

Обнаружить типичное для ботнета вредоносное ПО можно тем же самым способом, что и в случае со всеми иными вредоносными программами. Косвенными признаками могут быть медленная работа, странные действия, сообщения об ошибках или внезапный запуск вентилятора охлаждения во время того, как компьютер находится в режиме ожидания. Это возможные симптомы того, что кто-то удаленно использует ваш компьютер, ставший частью разветвленного ботнета.

Как удалить ПК из ботнета?

Доя того, чтобы удалить свой ПК из ботнета, необходимо удалить вредоносное ПО, с помощью которого злоумышленники осуществляют удаленный контроль за ним. Самым эффективным способом является антивирусное сканирование системы вашего компьютера, которое поможет обнаружить вредоносную программу и отстранить ее с компьютера.

Как избежать заражения вредоносным ПО, характерным для ботнета:

- Установите качественное антивирусное решение на свой компьютер

- Настройте автоматическое обновление всех сторонних программ

- Будьте предельно осторожны при переходе по ссылкам, загрузке программ и открытии файлов

Иные способы защиты от риска стать частью ботнета:

Чтобы обезопасить свой компьютер от риска стать одним из ‘зомби’ в армии ботнета, старайтесь избегать любых подозрительных загрузок. Не переходите по ссылкам и не открывайте вложенных файлов из писем, отправители которых вам неизвестны, и будьте предельно внимательны при установке стороннего ПО на свой компьютер. Поддерживайте стороннее ПО обновленным и устанавливайте все самые свежие обновления операционной системы. Однако самое важное — это использование современной и качественной антивирусной защиты, например, антивируса Avast, который обеспечит надежную защиту компьютера от всех типов вредоносного ПО и поможет избежать инфицирования вашего компьютера и включения его в ботнет.

Что такое бот-сеть, и опасно ли это? |

Бот-сеть является важным инструментом в руках преступников, в основном используется для передачи огромного количества спама. Bot владельцы часто сдают в аренду свои бот-сети для других преступников, которые рассылают спам, например, рекламные сообщение поддельных лекарств.

Bot владельцы увеличивают свои бот-сети, рассылая спам с вредоносными вложениями и ссылками, где находятся программы, с помощью которых создаются новые боты. Очень часто заражение происходит при загрузке программного обеспечения из подозрительных и неизвестных источников. Особенно это касается различных бесплатных утилит, которые в нередких случаях пишутся самими же злоумышленниками, которые затем используют их в качестве приманки.

Теперь рассмотрим что такое ботнет (бот-сеть). Бот-сеть представляет собой группу компьютеров, зараженных ботами, или вредоносными программи, что делает возможным удаленный контроль над бессознательными жертвами. Компьютер который подвергся данной угрозе часто называют зомби, потому что он — как зомби в фильмах ужасов — находится под контролем другого. В этом случае, тот кто управляет Бонетом — называется владелецем ботов (или бот мастер).

Бот-сеть, которая включают в себя от нескольких сот до более ста тысяч инфицированных машин, можно использовать как средство для проведения DDoS-атаки. При этом web- и почтовые сервера на которые направлена атака переполняются многочисленными запросами. Из-за чего сервер может полностью отключается из-за перегрузки. Это открывает путь для преступлений с материальным составом, таким как вымогательство денежных средств. Кроме этого заражённые компьютеры могут использоваться в качестве Web- или FTP-сервера. Что позволяет злоумышленникам подготавливать за счёт своих жертв заражённые сайты в целях дальнейшего распространения информации, кроме этого операционные системы «зомби» могут применяться в качестве области хранения пиратских копий, информации порнографического содержания и т.д.

В настоящее время самыми крупными являются бот-сети: Storm, Rustock, Sribi, Kraken, Mega-D и Bobax. Их сеть включает в себя тысячи активных ботов.

Евгений Равтович

По материалам сайта Gazeta.pl

Как закрывают ботнеты / Журнал Хакер corporate blog / Habr

В последнее время о ботнетах в рунете говорят очень много. В основном это связано с DDoS-атаками на известные и посещаемые ресурсы. Ниже мы обсудим опыт крупных компаний в области борьбы с этой напастью.Что такое ботнет?

Ботнет представляет собой совокупность систем, зараженных вредоносным кодом и управляемых централизованно. Причем устроен он таким образом, что уничтожение или отключение достаточно большого количества узлов не должно влиять на его работоспособность в целом. Ботнеты могут использоваться для таких целей, как рассылка спама, фишинг, DDoS, атаки на другие системы, заражение новых ПК и превращение их в узлы ботнета. Стоит отметить, что в данный момент индустрия киберпреступности довольно сильно сегментирована по специализации и направленности преступлений. Это означает, что каждый занимается своим делом. В результате получается, что создатель ботнета продает ресурсы или услуги ботнета другим злоумышленникам, специализирующимся на тех или иных видах преступлений (типовую бизнес-структуру ты можешь посмотреть на иллюстрации). Стоит отметить, что интерфейс управления ботнетом довольно прост. С ним может справиться человек, обладающий даже очень низкой квалификацией. В соответствии с облачными веяниями, в последнее время появилась услуга Malware as a Service. Если кто-то не может создать и распространять свой зловредный код, всегда найдется провайдер, способный сделать это за определенные деньги. Впрочем, создать ботнет сегодня тоже не бог весть какая сложная задача. На рынке есть множество готовых наборов для изготовления ботнета, таких как Zbot (Zeus), Spyeye, Mariposa, Black Energy, ButterFly, Reptile. Это означает, что современные владельцы ботнетов могут даже не обладать какими-либо особыми технологическими навыками. Впрочем, если говорить о крупных ботнетах, то их создатели — это, безусловно, способные, талантливые люди, бороться с которыми довольно сложно. В рамках этого материала я хотел бы рассказать о практиках, которые используются большими компаниями для борьбы с киберпреступностью и, в частности, ботнетами. Речь, в частности, пойдет об активности компании Microsoft, в которой я и работаю.

Стандартный подход к управлению ботнетом

Microsoft vs. Ботнет

Возможно, это и заставит кого-то улыбнуться, но в Microsoft в последние несколько лет наблюдается серьезная работа по повышению безопасности продуктов и сервисов. Появились и стали применяться методологии разработки безопасного кода SDL, что ключевым образом повлияло на количество найденных за последнее время уязвимостей (особенно тех, которые можно эксплуатировать). Но речь сегодня пойдет не о превентивных мерах, которые могут предотвратить будущие угрозы, а о борьбе с проблемами, которые актуальны сегодня. Большое количество зараженных машин, работающих под операционной системой Windows, — как раз такая проблема.

Внутри компании был создан целый ряд подразделений по борьбе с киберпреступлениями. Последние носят разные имена — Digital Crime Unit, Microsoft Security Response Center, Trust worth Computing, — но задачи каждого так или иначе пересекаются с проблемой киберпреступности. Вместе с правоохранительными органами и исследовательскими организациями Microsoft начал операции по уничтожению крупнейших ботнетов. Звучит громко? Возможно, но за год были уничтожены такие ботнеты, как:

- Rustock, рассылавший 80 % мирового спама.

- Coreflood, который служил инструментом для преступлений, принесших более $100 млн убытков.

- Waledac, боты которого отправляли 1,5 млрд спам-сообщений ежедневно.

Борьба с ботнетами: общие практики

Для того чтобы понять типовые способы уничтожения ботнета, надо разобраться с его архитектурой и слабыми местами. Чаще всего для управления ботнетом используется один или несколько командных (часто центральных) серверов, называемых Command & Control, или C&C. Они взаимодействуют с конечными узлами ботнета по разным протоколам. Наиболее часто в качестве протокола управления используется IRC. Впрочем, в последнее время резко увеличилось применение P2P-протоколов как более устойчивой, хотя и технологически сложной альтернативы. Интересной экзотикой в последнее время стало использование для управления ботнета файлообменных сетей и передача управляющих команд в теле фотографий, публикуемых на Facebook. Так или иначе, для борьбы с ботнетом можно предпринять несколько конкретных действий:

- Захватить или вывести из строя С&C-узлы.

- DDoS на С&C-узлы.

- Жалобы провайдеру, где хостятся C&C-узлы.

- Захват DNS-имен, используемых C&C.

- Блокирование IP-адресов.

- Арест владельца ботнета.

- Судебный иск.

Многослойная архитектура управления Waledac

Waledac: устройство

Сложность борьбы с Waledac заключалась в децентрализованной схеме работы ботнета. Для его работы было зарезервировано ни много ни мало 277 доменных имен. Это значит, что захватывать сервера нужно было одновременно в нескольких ЦОД, у разных провайдеров хостинга. Кроме того, для управления ботнетом успешно использовался P2P-механизм. Если посмотреть на схему ботнета, то сразу бросается в глаза многослойность управляющих серверов. В процессе заражения системы с помощью Waledac зловредный код определяет, какую роль будет выполнять новый узел. Он становится либо простым узлом, рассылающим спам, если находится за NAT и не принимает входящие соединения на 80-й порт, либо узлом, который повторяет (ретранслирует) команды из центра, — то есть своего рода репитером. Репитеры используются для управления ботнетом. Каждый репитер кроме передачи управляющих команд узлам-спамерам поддерживает также список «соседей», состоящий из 100 узлов, также выполняющих роль ретранслятора, к которым он может подключиться по P2P-протоколу. Со временем любой узел-повторитель регистрирует свое доменное имя в fast flux DNS. Это делается для того, чтобы дать возможность обращаться к себе узлам-спамерам, если ближайший к ним репитер вдруг выйдет из строя и станет недоступен. Таким образом узлы ботнета всегда могут найти ближайший узел-ретранслятор и получать от него команды и обновления исполняемого кода. Ботнет устроен так, что со временем роли узлов могут меняться. Если система, используемая как ретранслятор, к примеру, попадает в корпоративную сеть и лишается возможности принимать подключения на 80 й порт, то она автоматически получает роль спамера. При этом проанализировать топологию ботнета не так просто, потому как еще одной задачей репитера является противодействие исследованию топологии ботнета. Он служит своеобразным прокси и не позволяет узлам-спамерам знать что-либо об управляющих узлах C&C.

Каждый репитер поддерживает список соседей

Waledac: уничтожение

Проанализировав архитектуру ботнета, мы проработали план для атаки на ботнет со следующими конкретными шагами:

- Нарушение peer-to-peer механизмов обмена управляющими командами.

- Нарушение обмена DNS/HTTP-командами.

- Нарушение работы двух верхних слоев C&C-серверов.

В случае неработоспособности P2P-механизма узлы ботнета начинают искать друг друга с помощью механизма fast flux DNS. Поэтому необходимо было разрушить и этот способ управления, чтобы злоумышленник не мог восстановить контроль над ботнетом. Это интересный момент, потому что здесь мы использовали юридический механизм. Типичная процедура отзыва DNS-имени через ICANN с помощью процедуры со страшным названием «Uniform Domain-Name Dispute-Resolution Policy» может занять довольно много времени. Это позволило бы злоумышленникам успеть осознать, что его атакуют, и предпринять меры по регистрации новых DNS-имен, на которые позже перевести управление ботнетом. Поэтому вместо стандартной процедуры ICANN мы воспользовались процедурой «TRO (temporary restraining order)» — возможностью временно приостанавливать действие доменов на 28 дней по решению федерального суда США. На этом этапе еще одной сложностью было то, что часть DNS-имен была зарегистрирована на территории Китая.

Для того чтобы злоумышленники могли побороться с Microsoft в суде, ежели у них появится желание заявить свои права на ботнет, на сайте было опубликовано исковое заявление. Также в национальных газетах на территории стран, откуда подозреваемые управляли ботнетом, были опубликованы уведомления о вызове в суд. Как и предполагалось, никто не посмел явиться в суд и заявить о своих правах на ботнет. Таким образом Microsoft выиграл суд на территории США и Китая. Подробнее о юридических тонкостях и перипетиях борьбы за ботнет можно почитать в специальном разделе сайта Microsoft.

В результате этих юридических действий права на DNS перешли к Microsoft. На данный момент DNS-имена подключены к серверам Microsoft. В случае, если к этим серверам подключается зараженный узел из ботнета, на него подается команда, приказывающая удалить зловредный код бота Waledac.

Регистрация доменного имени

Подключение серверов Microsoft к Waledac

Заключение

Мы надеемся таким образом постепенно очистить интернет от последних остатков ботнета Waldac. Чтобы злоумышленникам было неповадно в дальнейшем создавать ботнеты, Microsoft продолжает расследование и сбор доказательств. С этой целью мы предложили награду в $250 000 тому, кто сообщит сведения, способствующие аресту преступной группы, стоявшей за Rustock. По нашему опыту, такой подход может сработать. В завершение хочется сказать что Microsoft и в дальнейшем намерен активно бороться с киберпреступлениями, преследуя злоумышленников всеми доступными ему способами.

Не такие, как все

Опрометчиво считать, что ботнеты состоят только из Windows-машин. Есть ботнеты и на Linux/Unix — Psyb0t, Chuck Norris, насчитывающие сотни тысяч устройств. В основном такие ботнеты создаются из домашних маршрутизаторов, коммутаторов и NAS нижнего ценового диапазона. Уничтожить такой ботнет крайне трудно, так как домашний пользователь в большинстве случаев не обладает знаниями в Linux и навыками обновления прошивки устройства. Производитель устройства заинтересован в быстром устаревании устройства и часто не только не намерен устранять недостатки, но и не имеет механизмов централизованного обновления своих продуктов. По данным исследования от 2009 года, в интернете в любой момент можно найти несколько миллионов домашних устройств с устаревшими прошивками и паролями по умолчанию.Журнал Хакер, Октябрь (10) 153

Андрей Бешков (abeshkov).

Подпишись на «Хакер»

Что такое ботнет? Все о бот-сети

Автор Исхаков Максим На чтение 7 мин. Просмотров 71 Опубликовано

Бот-сеть — это группа компьютеров, которые были заражены вредоносными программами и попали под контроль злоумышленниками. Термин ботнет — это совокупность слов робот и сеть, и каждое зараженное устройство называется ботом. Ботнеты могут быть разработаны для выполнения незаконных или вредоносных задач, включая отправку спама, кражу данных, вымогателей, мошенническое нажатие на рекламу или распределенные атаки типа «отказ в обслуживании» (DDoS).

А некоторые вредоносные программы, такие как программы-вымогатели, будут иметь прямое влияние на владельца устройства, ддос ботнет, вредоносное ПО может иметь различные уровни видимости. Некоторые вредоносные программы предназначены, чтобы получить полный контроль над устройством, в то время как другие вредоносные программы автоматически запускаются в качестве фонового процесса, ожидая инструкции от злоумышленника.”

Самораспространяющиеся ботнеты набирают дополнительных ботов через множество различных каналов. Пути заражения включают использование уязвимостей веб-сайта, троянских вредоносных программ и взлом слабой аутентификации для получения удаленного доступа. После того, как доступ был получен, все эти методы заражения приводят к установке вредоносных программ на целевом устройстве, что позволяет удаленно управлять оператором ботнета. Как только устройство заражено, оно может попытаться самостоятельно распространить вредоносное ПО ботнета, привлекая другие аппаратные устройства в окружающей сети. Хотя невозможно определить точное количество ботов в конкретном ботнете, оценки общего количества ботов в сложном ботнете варьировались от нескольких тысяч до более миллиона.

Почему создаются ботнеты?

Многие атаки осуществляются просто для получения прибыли. Аренда услуг ботнета стоит относительно недорого, цена варьируется в зависимости от размера ущерба, который они могут нанести. Барьер для создания ботнета также достаточно низок, чтобы сделать его прибыльным бизнесом для некоторых разработчиков программного обеспечения, особенно в географических районах, где регулирование и правоохранительная деятельность ограничены. Это сочетание привело к распространению онлайн-сервисов, предлагающих атаки по найму.

Как контролируется ботнет?

Основной характеристикой ботнета является возможность получать обновленные инструкции от мастера ботов. Возможность общаться с каждым ботом в сети позволяет злоумышленнику чередовать векторы атаки, изменять целевой IP-адрес, прекращать атаку и другие настраиваемые действия. Конструкции ботнетов различаются, но структуры управления можно разделить на две общие категории:

Модель ботнета клиент-сервер

Модель «клиент-сервер» имитирует традиционный рабочий процесс удаленной рабочей станции, когда каждая отдельная машина подключается к централизованному серверу (или небольшому числу централизованных серверов) для доступа к информации. В этой модели каждый бот будет подключаться к ресурсу центра управления (ЧПУ), такому как веб-домен или IRC-канал, чтобы получать инструкции. Используя эти централизованные хранилища для обслуживания новых команд ботнета, злоумышленник просто должен изменить исходный материал, который каждый ботнет использует из центра управления, чтобы обновить инструкции для зараженных машин. Централизованным сервером, контролирующим ботнет, может быть устройство, принадлежащее злоумышленнику и управляемое им, или зараженное устройство.

Наблюдался ряд популярных централизованных топологий ботнетов, в том числе:

- Топология сети «Звезда»

- Топология сети с несколькими серверами

- Иерархическая топология сети

В любой из этих моделей клиент-сервер каждый бот будет подключаться к ресурсу центра управления, например, к веб-домену или IRC-каналу, чтобы получать инструкции. Используя эти централизованные хранилища для обслуживания новых команд ботнета, злоумышленник просто должен изменить исходный материал, который каждый ботнет использует из центра управления, чтобы обновить инструкции для зараженных машин.

Связью с простотой обновления инструкций к ботнету, из ограниченного числа централизованных источников, является уязвимость этих машин. Для того, чтобы удалить ботнет с централизованного сервера, должен быть нарушен только сервер. В результате этой уязвимости создатели вредоносного ПО ботнета эволюционировали и перешли к новой модели, которая менее подвержена разрушению через одну или несколько точек отказа.

Модель однорангового ботнета

Чтобы обойти уязвимости клиент-серверной модели, ботнеты совсем недавно были разработаны с использованием компонентов децентрализованного однорангового обмена файлами. Внедрение структуры управления внутри ботнета устраняет единственную точку сбоя, присутствующую в ботнете с централизованным сервером, что затрудняет усилия по смягчению последствий. P2P-боты могут быть как клиентами, так и командными центрами, работающими в связке с соседними узлами для распространения данных.

Одноранговые ботнеты поддерживают список доверенных компьютеров, с которыми они могут передавать и получать сообщения и обновлять свои вредоносные программы. Ограничивая количество других машин, к которым подключается бот, каждый бот подвергается воздействию только соседних устройств, что затрудняет отслеживание и затрудняет смягчение. Отсутствие централизованного командного сервера делает одноранговую ботнет более уязвимой для управления кем-либо, кроме создателя ботнета. Для защиты от потери контроля децентрализованные ботнеты обычно шифруются, поэтому доступ к ним ограничен.

Как IoT устройства становятся ботнет?

Никто не делает бизнес через беспроводную камеру видеонаблюдения, которую они ставят на заднем дворе, чтобы наблюдать за кормушкой для птиц. Но это не означает, что устройство не способно выполнять необходимые сетевые запросы. Мощь IoT-устройств в сочетании со слабой или плохо настроенной безопасностью создает возможность для вредоносных программ ботнетов нанимать новых ботов в коллектив. Всплеск в устройствах интернет вещей привел к новой возможности для DDoS-атак, так как многие устройства плохо настроены и уязвимы.

Чтобы снизить риск, устройства интернет-вещей с устаревшим микропрограммным обеспечением следует обновить, поскольку учетные данные по умолчанию обычно остаются неизменными с момента первоначальной установки устройства. Многие производители оборудования не заинтересованы в том, чтобы сделать свои устройства более безопасными, поэтому уязвимость, создаваемая вредоносными программами ботнетов для устройств IoT, остается нерешенным риском для безопасности.

Как отключить существующую сеть ботнет:

- Отключение центров управления ботнета:

Ботнеты, разработанные с использованием схемы управления, могут быть легко отключены после идентификации центров управления. «Отсечение головы» в точках отказа может вывести всю бот-сеть из строя. В результате системные администраторы и сотрудники правоохранительных органов сосредотачиваются на закрытии центров управления этими ботнетами. Этот процесс сложнее, если командный центр работает в стране, где правоохранительные органы менее способны или готовы вмешаться. - Устранение инфекции на отдельных устройствах:

Для отдельных компьютеров стратегии восстановления контроля над машиной включают запуск антивирусного программного обеспечения, переустановку программного обеспечения из безопасной резервной копии или запуск с чистой машины после переформатирования системы. Для устройств IoT, стратегии могут включать в себя процедуры прошивки, выполняется сброс или иное форматирование устройства. Если эти опции неосуществимы, другие стратегии могут быть доступны от производителя устройства или системного администратора.

Как защитить устройства от попадания в ботнет: - Создание безопасных паролей

Для многих уязвимых устройств уменьшение риска попадания в ботнет может быть так же просто, как изменение учетных данных администратора на что-то другое, кроме имени пользователя и пароля по умолчанию. Создание сложного пароля делает взлом системы сложным, создание очень сложного пароля делает взлом практически невозможным. Например, устройство, зараженное вредоносной программой Mirai, будет сканировать IP-адреса в поисках отвечающих устройств. Как только устройство ответит на запрос ping, бот попытается войти на это найденное устройство с заданным списком учетных данных по умолчанию. Если пароль по умолчанию был изменен и был реализован сложный пароль, бот сдастся и продолжит искать более уязвимые устройства. - Разрешить только доверенное выполнение стороннего кода

Если мобильный телефон использует программные обеспечения, нужно разрешить работать только приложениям из белого списка, для большего контроля, чтобы не происходил запуск программных приложений считающимися вредоносными. Это в первую очередь зависит от наличия безопасного ядра, которого нет на большинстве устройств интернет-вещей, и более применимо к компьютерам, на которых выполняется программное обеспечение сторонних производителей. - Периодическая очистка/восстановление системы

Восстановление системы до установленного состояния удалит любую грязь, собранную системой, включая программное обеспечение ботнет. Эта стратегия, при использовании в качестве превентивной меры, гарантирует, что даже тихо работающее вредоносное ПО выбрасывается с мусором. - Внедрите хороших методов фильтрации входа и выхода

Другие более продвинутые стратегии включают методы фильтрации на сетевых маршрутизаторах и брандмауэрах. Принцип безопасного сетевого дизайна — это многослойность: есть наименьшее ограничение на общедоступные ресурсы, в то же время постоянно повышая безопасность для вещей, которые считается конфиденциальными. Кроме того, все, что пересекает эти границы, должно быть тщательно изучено: сетевой трафик, USB-накопители и т. д. Практика качественной фильтрации повышает вероятность того, что вредоносные программы DDoS и их методы распространения и связи будут пойманы перед входом или выходом из сети.

На видео: Что такое ботнет и как его создают.

Что такое Ботнет, является ли ваш компьютер частью Ботнета и как его снять?

- Подробности

- марта 29, 2018

- Просмотров: 4545

Ботнеты составляют серьезную вычислительную мощность по всему миру. И эта мощность регулярно (возможно, даже последовательно) является источником вредоносного ПО, вымогательства, спама и т. д. Но как появляются ботнеты? Кто их контролирует? И как мы можем их остановить?

Что такое ботнет?

Определение ботнета гласит, что «ботнет представляет собой набор подключенных к Интернету устройств, которые могут включать в себя ПК, серверы, мобильные устройства и интернет-устройства, которые заражены и контролируются распространенным типом вредоносного ПО. Пользователи часто не знают о том, что ботнет заражает их систему».

Последнее предложение этого определения является ключевым. Владельцы устройств в ботнете обычно об этом даже не догадываются. Устройства, зараженные определенными вариантами вредоносного ПО, контролируются киберпреступниками удаленно. Вредоносная программа скрывает вредоносные действия ботнета на устройстве, при этом владелец не знает о своей роли в сети. Вы можете рассылать спам тысячами писем, рекламировать таблетки для похудения — без каких-либо подозрений.

Что делает Botnet?

Ботнет имеет несколько общих функций в зависимости от желания оператора ботнета:

- Спам: отправка огромных объемов спама по всему миру. Например, средняя доля спама в глобальном почтовом трафике составляет 56,69 процента.

- Вредоносное ПО: предоставление вредоносных программ и шпионских программ уязвимым машинам. Ресурсы ботнета покупаются и продаются злоумышленниками для дальнейшего развития их преступных предприятий.

- Данные. Захват паролей и другой личной информации. Это связано с вышеизложенным.

- Мошенничество с кликом: зараженное устройство посещает веб-сайты для создания ложного веб-трафика и рекламных показов.

- DDoS: операторы Botnet направляют мощность зараженных устройств по конкретным целям, нагружая цели атаки настолько что те вынуждены переходить в автономный режим или вызывают сбои.

Операторы Botnet обычно превращают свои сети в ряд этих функций для получения прибыли. Например, операторы ботнета, отправляющие медицинский спам гражданам России, выполняют заказ интернет аптек, которые доставляют товары.

За последние несколько лет основные ботнеты немного изменились. В то время как медицинские и другие подобные типы спама были чрезвычайно прибыльными в течение длительного времени, преследование правоохранительными органами подорвали их прибыль.

Как выглядит Ботнет?

Мы знаем, что ботнет — это сеть зараженных компьютеров. Тем не менее, основные компоненты и фактическая архитектура ботнета интересны.

Архитектура

Существуют две основные архитектуры бот-сетей:

- Модель клиент-сервер: в ботнете клиент-сервер обычно используется клиент чата (ранее IRC, но современные бот-сети использовали Telegram и другие зашифрованные службы обмена сообщениями), домен или веб-сайт для связи с сетью. Оператор отправляет сообщение серверу, передавая его клиентам, которые выполняют команду. Хотя инфраструктура ботнета отличается от базового до очень сложного, сосредоточенное усилие может отключить ботнет клиент-сервер.

- Модель равный-равному (Peer-to-Peer): бот-сеть однорангового (P2P) пытается остановить программы безопасности, идентифицирующих конкретные серверы C2, создав децентрализованную сеть. Сеть P2P более продвинута, в некотором роде, чем модель клиент-сервер. Кроме того, их архитектура отличается от того, как это можно себе представить. Вместо единой сети взаимосвязанных зараженных устройств, обменивающихся по IP-адресам, операторы предпочитают использовать зомби-устройства, подключенные к узлам, в свою очередь, подключенные друг к другу и основной сервер связи. Идея заключается в том, что существует слишком много взаимосвязанных, но отдельных узлов, которые нужно удалить одновременно.

Управление и контроль

Команды Command and Control (иногда написанные C&C или C2) входят в различные варианты:

- Телнет: ботнеты Telnet относительно просты, используя скрипт для сканирования диапазонов IP-адресов для серверов telnet и SSH по умолчанию для добавления уязвимых устройств и добавления ботов.

- IRC: IRC-сети предлагают метод связи с низкой пропускной способностью для протокола C2. Возможность быстрого переключения каналов предоставляет дополнительную безопасность для операторов ботнета, но также означает, что зараженные клиенты легко обрезаются с бот-сети, если они не получают обновленную информацию о канале. Трафик IRC относительно легко исследовать и изолировать, то есть многие операторы отошли от этого метода.

- Домены. Некоторые крупные бот-сети используют домены, а не клиент обмена сообщениями для управления. Зараженные устройства получают доступ к определенному домену, обслуживающему список команд управления, легко предоставляя доступ к изменению и обновлению «на лету». Недостатком является требование большой пропускной способности для больших бот-сетей, а также относительная легкость, с которой закрываются подозрительные контрольные домены. Некоторые операторы используют так называемый пуленепробиваемый хостинг для работы за пределами юрисдикции стран со строгим уголовным интернет-законодательством.

- P2P: протокол P2P обычно реализует цифровое подписание с использованием асимметричного шифрования (один открытый и один закрытый ключ). Пока оператор имеет закрытый ключ, чрезвычайно сложно (по сути, невозможно) для кого-либо другого выпустить разные команды для ботнета. Аналогичным образом, отсутствие одного определенного сервера C2 делает атаку и уничтожение ботнета P2P более сложным, чем его коллеги.

- Другие: На протяжении многих лет мы видели, как операторы ботнета используют некоторые интересные каналы Command and Control. Это мгновенно приходит на ум — это каналы социальных сетей, такие как ботнет Android Twitoor, контролируемый через Twitter, или Mac.Backdoor.iWorm, который использует субрегмент списка серверов Minecraft для извлечения IP-адресов для своей сети. Instagram также небезопасен. В 2017 году Turla, группа кибер-шпионажа, использовала комментарии к фотографиям Бритни Спирс в Instagram для хранения местоположения сервера C2 распространения вредоносных программ.

Зомби/Боты

Заключительная часть головоломки ботнета — зараженные устройства (т. е. Зомби).

Операторы Botnet целенаправленно просматривают и заражают уязвимые устройства, чтобы расширить свою рабочую мощность. Мы перечислили основные ботнеты, описанные выше. Все эти функции требуют вычислительной мощности. Кроме того, операторы ботнета не всегда дружат друг с другом, забирая зараженные машины друг у друга.

Подавляющее большинство владельцев устройств зомби не знают о своей роли в ботнете. Однако время от времени вредоносное ПО ботнета выступает в качестве канала для других вариантов вредоносного ПО.

Типы устройств

Сетевые устройства поступают в сеть с поразительной скоростью. И ботнеты — это не только охота на ПК или Mac. Интернет-устройства так же восприимчивы (если не больше) к вариантам вредоносных программ ботнета. Особенно, если их ищут из-за их ужасающей безопасности.

Смартфоны и планшеты также не защищены. Android представляет собой легкую мишень: он имеет открытый исходный код, несколько версий операционной системы, и многочисленные уязвимости в любое время. Не радуйтесь так быстро, пользователи iOS. Существует несколько вариантов вредоносного ПО, предназначенных для мобильных устройств Apple, хотя обычно они ограничены взломанными iPhone с уязвимостями безопасности.

Другой основной целью устройства бот-сети является уязвимый маршрутизатор. Маршрутизаторы, запускающие старую и небезопасную прошивку, являются легкими объектами для бот-сетей, и многие владельцы не поймут, что их интернет-портал несет инфекцию. Точно так же просто поразительное количество пользователей Интернета не может изменить настройки по умолчанию на своих маршрутизаторах. после установки. Подобно устройствам IoT, это позволяет распространять вредоносное ПО с огромной скоростью, с небольшим сопротивлением в заражении тысяч устройств.

Снятие ботнета

Снятие ботнета — непростая задача по ряду причин. Иногда архитектура ботнета позволяет оператору быстро перестраиваться. В других случаях ботнет просто слишком велик, чтобы сбить его одним махом.

GameOver Zeus (GOZ)

GOZ была одной из крупнейших последних бот-сетей, которая, как полагают, имела более миллиона зараженных устройств на своем пике. Основным использованием ботнета была кража денег и спам-почта и, используя сложный алгоритм создания одноранговых доменов, оказалась не останавливаемой.

Алгоритм создания домена позволяет бот-сети предварительно генерировать длинные списки доменов для использования в качестве «рандеву» для вредоносного ПО ботнета. Множественные точки рандеву делают остановку распространения практически невозможной, так как только операторы знают список доменов.

В 2014 году группа исследователей безопасности, работающая совместно с ФБР и другими международными агентствами, в конечном итоге вынудила GameOver Zeus перейти в автономный режим. Это было непросто. После регистрации последовательностей регистрации домена команда зарегистрировала около 150 000 доменов за шесть месяцев до начала операции. Это должно было блокировать любую будущую регистрацию домена у операторов ботнета.

Затем несколько интернет-провайдеров передали управление операциями прокси-узлов GOZ, используемых операторами ботнета, для связи между командами и серверами управления и фактическим бот-сетью.

Владелец ботнета Евгений Богачев (онлайн-псевдоним Славик) через час понял, что произошел демонтаж его бот-сети и пытался отбить ее еще четыре или пять часов, прежде чем «уступить» и признать поражение.

В результате силовики смогли взломать печально известное шифрование ransomware CryptoLocker, создав бесплатные инструменты для расшифровки для жертв хакера.

Ботнеты IoT различны

Меры по борьбе с GameOver Zeus были обширными, но необходимыми. Это иллюстрирует, что чистая мощь искусно обработанной ботнеты требует глобального подхода к смягчению последствий, требуя «инновационной юридической и технической тактики с традиционными инструментами правоохранительной деятельности», а также «прочных рабочих отношений с частными отраслевыми экспертами и сотрудниками правоохранительных органов в более чем 10 стран по всему миру».

Но не все ботнеты одинаковы. Когда одна бот-сеть подходит к концу, другой оператор учится на ошибках.

В 2016 году самым большим и самым плохим ботнетом был Мирай. До его частичного демонтажа он поразил несколько важных целей DDoS атаками. Хотя Мирай даже не был близок к тому, чтобы быть самым крупным ботнетом, который когда-либо видел мир, он произвел самые большие атаки. Мирай сделал разрушительное использование обложек смехотворно небезопасных устройств IoT., используя список из 62 небезопасных паролей по умолчанию для запуска устройств (admin/admin был наверху списка).

Причиной огромного распространения Mirai является то, что большинство устройств IoT сидят, ничего не делая, пока не будут запрошены. Это означает, что они почти всегда в сети и почти всегда имеют сетевые ресурсы. Традиционный оператор ботнета будет анализировать свои пиковые периоды мощности и временные атаки соответственно.

Таким образом, по мере того как более плохо сконфигурированные устройства IoT подключаются к сети, шансы на эксплуатацию растут.

Как оставаться в безопасности

Мы узнали о том, что делает ботнет, как они растут, и многое другое. Но как вы остановите свое устройство, входящее в его состав? Ну, первый ответ прост: обновите свою систему. Регулярные обновления исправляют уязвимые дыры в вашей операционной системе, в свою очередь сокращая возможности для ее эксплуатации злоумышленниками.

Вторая — загрузка и обновление антивирусной программы и программы защиты от вредоносных программ. Есть множество бесплатных антивирусных комплексов, которые предлагают отличную защиту с неплохим уровнем защиты.

Наконец, используйте дополнительную защиту браузера. Ботнета легко избежать, если вы используете расширение блокировки скрипта, такое как uBlock Origin.

Был ли ваш компьютер частью ботнета? Как вы это поняли? Вы узнали, какой вирус использовал ваше устройство? Сообщите нам свой опыт по выходу из Ботнета ниже!

Читайте также